-

Kubernetes Registry คืออะไร

-

ทำไมควรใช้ Private Registry ใน Kubernetes?

-

วิธีที่ 1: การตั้งค่า Docker Hub Registry

-

วิธีที่ 2: การใช้ Harbor เป็นรีจิสทรีของคุณ

-

การควบคุมการเข้าถึงและการยืนยันตัวตน

-

แนวทางปฏิบัติด้านความปลอดภัยของภาพ

-

การปรับปรุงประสิทธิภาพของรีจิสทรี

-

การปกป้อง Kubernetes ด้วย Vinchin Backup & Recovery

-

คำถามที่พบบ่อยเกี่ยวกับ Kubernetes Registry

-

บทสรุป

Kubernetes รันแอปพลิเคชันโดยใช้รูปภาพคอนเทนเนอร์ที่จัดเก็บอยู่ในรีจิสทรี รีจิสทรีเหล่านี้ทำหน้าที่เป็นศูนย์กลางที่เก็บรหัสโปรแกรมของคุณในรูปแบบแพ็คเกจ พร้อมที่จะนำไปติดตั้งในระดับใหญ่ทั่วคลัสเตอร์ทั่วโลก คุณอาจเคยได้ยิน Docker Hub หรือโซลูชันสำหรับองค์กรอย่าง Harbor หรือ Azure Container Registry ซึ่งทั้งหมดนี้มีจุดประสงค์เช่นเดียวกันแต่มีความแตกต่างกันในด้านคุณสมบัติและการควบคุม

ทำไมสิ่งนี้สำคัญ? รีจิสทรีสาธารณะสามารถจำกัดคำขอรับข้อมูลของคุณต่อชั่วโมง หรือทำให้คุณเผชิญความเสี่ยงได้หากภาพใดภาพหนึ่งถูกบุกรุกที่ต้นทาง ซึ่งเป็นปัญหาใหญ่โดยเฉพาะเมื่อการใช้งานระบบต้องไม่หยุดชะงัก ด้วยเหตุนี้ การทำความเข้าใจวิธีการตั้งค่า รักษาความปลอดภัย เพิ่มประสิทธิภาพ และแก้ไขปัญหาเรจิสทรี Kubernetes จึงเป็นสิ่งจำเป็นสำหรับผู้ดูแลระบบปฏิบัติการทุกคนที่จัดการงานในยุคปัจจุบัน

Kubernetes Registry คืออะไร

Kubernetes registry คือบริการที่จัดเก็บอิมเมจคอนเทนเนอร์ที่ใช้กับพอดและการจัดวางของคลัสเตอร์คุณ ลองนึกภาพเป็นคลังสินค้า: ทุกครั้งที่คุณเริ่มต้นแอปพลิเคชันใน Kubernetes มันจะดึงอิมเมจจากคลังสินค้านี้โดยใช้ที่อยู่ เช่น myregistry.com/app:1.0 รีจิสทรีสามารถเป็นแบบสาธารณะ (เปิดให้ทุกคนเข้าถึง) หรือแบบส่วนตัว (จำกัดเฉพาะองค์กรของคุณ)

Registry ไม่เพียงจัดเก็บภาพเท่านั้น แต่ยังจัดการเวอร์ชันเพื่อให้คุณสามารถถอยกลับไปยังเวอร์ชันก่อนหน้าได้หากจำเป็น กำหนดควบคุมการเข้าถึงเพื่อให้มั่นใจว่ามีเฉพาะผู้ใช้ที่เชื่อถือเท่านั้นที่สามารถอัปโหลดเวอร์ชันใหม่ รองรับการสแกนหาช่องโหว่ และบันทึกประวัติการตรวจสอบเพื่อให้เป็นไปตามข้อกำหนด หากระบบการจัดการรีจิสทรีของ Kubernetes ไม่น่าเชื่อถือ การจัดการการใช้งานในขนาดใหญ่จะกลายเป็นเรื่องเสี่ยงอย่างรวดเร็ว

ทำไมควรใช้ Private Registry ใน Kubernetes?

Private Registry ให้การควบคุมที่มากกว่า Registryสาธารณะ และสิ่งนี้มีความสำคัญเมื่อเกี่ยวข้องกับการทำงานอย่างต่อเนื่องหรือความเป็นส่วนตัวของข้อมูล โดยใช้ private kubernetes registry

คุณตัดสินใจว่าใครสามารถอัปโหลด ("พุช") หรือดาวน์โหลด ("ดึง") ภาพ

แอปที่อ่อนไหวยังคงอยู่ภายในเครือข่ายของคุณ

กฎระเบียบที่ต้องปฏิบัติตามนั้นง่ายต่อการบังคับใช้

ประสิทธิภาพดีขึ้นเนื่องจากรูปภาพเดินทางระยะทางสั้นลงภายในโครงสร้างพื้นฐานของคุณ

บริการสาธารณะอย่าง Docker Hub มักจำกัดปริมาณการใช้งานในช่วงเวลาเร่งด่วน ลองจินตนาการว่าพอตที่ใช้ในการผลิตอาจล้มเหลวได้เพียงเพราะคุณเข้าเกณฑ์ขีดจำกัดนี้ Private Registry ยังช่วยให้คุณสแกนอิมเมจก่อนนำไปใช้งาน และบันทึกประวัติทุกการเปลี่ยนแปลงอย่างละเอียด ซึ่งเป็นสิ่งจำเป็นสำหรับอุตสาหกรรมที่ถูกควบคุม หรือใครก็ตามที่จริงจังกับความปลอดภัย

วิธีที่ 1: การตั้งค่า Docker Hub Registry

ทีมงานจำนวนมากเริ่มต้นด้วย Docker Hub เนื่องจากเป็นที่รู้จักกันอย่างแพร่หลาย แต่ถึงกระนั้นคุณก็ยังต้องมีการตั้งค่าที่เหมาะสมสำหรับอิมเมจส่วนตัวในสภาพแวดล้อม Kubernetes

ขั้นตอนแรก ให้เข้าสู่ระบบ Docker Hub ในเครื่องโดยใช้คำสั่ง docker login สิ่งนี้จะสร้างข้อมูลประจำตัวที่จัดเก็บไว้ใน config.json จากนั้นให้สร้าง secret ภายใน Kubernetes:

kubectl create secret docker-registry regcred \ --docker-server=https://index.docker.io/v1/ \ --docker-username=YOUR_USERNAME \ --docker-password=YOUR_PASSWORD \ --docker-email=YOUR_EMAIL

ตรวจสอบการสร้างโดยรันคำสั่ง kubectl get secrets คุณควรเห็น regcred แสดงอยู่ในรายการ secrets ของ namespace ของคุณ

เพื่อให้พอดสามารถเข้าถึงภาพส่วนตัวได้ ให้เพิ่มข้อความนี้ภายใต้การระบุการใช้งานของคุณ:

spec: containers: - name: myapp image: yourusername/yourimage:tag imagePullSecrets: - name: regcred

เมื่อทำการติดตั้งใน namespace ต่างๆ โปรดจำไว้ว่า secret มีขอบเขตอยู่ใน namespace-scoped กรุณาทำซ้ำการสร้างตามความจำเป็นในที่อื่น ๆ หากการตรวจสอบสิทธิ์ล้มเหลว ให้ตรวจสอบทั้งความถูกต้องของข้อมูลประจำตัวและการสะกดชื่ออ้างอิง secret

วิธีที่ 2: การใช้ Harbor เป็นรีจิสทรีของคุณ

Harbor มีฟีเจอร์ระดับองค์กร เช่น การสแกนช่องโหว่ การควบคุมการเข้าถึงตามบทบาท (RBAC) นโยบายการทำซ้ำ และการเป็นเจ้าของข้อมูลอย่างเต็มที่ว่าข้อมูลถูกจัดเก็บไว้ที่ใด

ติดตั้ง Harbor ผ่านแผนภูมิ Helm:

1. เพิ่มที่เก็บข้อมูลแล้วอัปเดตแผนภูมิ:

helm repo add harbor https://helm.goharbor.io helm repo update

2. ติดตั้ง Harbor ลงใน namespace ของตัวเอง:

helm install harbor harbor/harbor --namespace harbor --create-namespace

สำหรับการใช้งานจริง ควรตั้งค่า storage แบบถาวรเสมอเพื่อไม่ให้ข้อมูลสูญหายเมื่อมีการรีสตาร์ท pod ตั้งค่า values ภายใต้ persistence.enabled=true ขณะติดตั้ง

หลังจากติดตั้งแล้ว ให้เปิดเว็บคอนโซล (https://<harbor-domain>) เพื่อตั้งค่าโปรเจกต์/ผู้ใช้/นโยบาย ตามที่จำเป็น

เพื่อดันภาพ:

docker login harbor.yourdomain.com docker tag myapp:1.0 harbor.yourdomain.com/project/myapp:1.0 docker push harbor.yourdomain.com/project/myapp:1.0

สร้าง pull secret ภายใน Kubernetes:

kubectl create secret docker-registry harborcred \ --docker-server=harbor.yourdomain.com \ --docker-username=YOUR_USER \ --docker-password=YOUR_PASSWORD \ --docker-email=YOUR_EMAIL

ตรวจสอบความสำเร็จด้วย kubectl get secrets จากนั้นอ้างอิงมันเหมือนเดิม:

spec: containers: - name: myapp image: harbor.yourdomain.com/project/myapp:1.0 imagePullSecrets: - name: harborcred

หากเข้าถึงจากภายนอกผ่าน Ingress/LB ให้แน่ใจว่า DNS ชี้ไปยังตำแหน่งที่ถูกต้อง และใบรับรองมีความถูกต้อง (ใบรับรองแบบ self-signed ต้องการการตั้งค่าความน่าเชื่อถือเพิ่มเติมบนโหนด) แก้ไขปัญหาการเชื่อมต่อโดยการตรวจสอบบันทึกของพอต (kubectl logs) และเหตุการณ์ของ ingress controller (kubectl describe ingress) สำหรับการตั้งค่าแบบหลายคลัสเตอร์ ให้แน่ใจว่ากฎไฟร์วอลล์อนุญาตให้มีการรับส่งข้อมูลระหว่างคลัสเตอร์และจุดบริการ registry

การควบคุมการเข้าถึงและการยืนยันตัวตน

การควบคุมว่าใครสามารถเข้าถึงอะไรนั้นมีความสำคัญอย่างยิ่งเมื่อใช้งานรีจิสทรี kubernetes ขนาดใหญ่ โดยเฉพาะอย่างยิ่งหากทีมหลายทีมแบ่งปันทรัพยากรร่วมกันข้ามเนมสเปซหรือคลัสเตอร์

เปิดใช้งานกลไกการตรวจสอบสิทธิ์ที่เข้มงวดเสมอ เช่น การใช้ชื่อผู้ใช้และรหัสผ่าน หรือดียิ่งกว่านั้นให้ผสานรวมกับผู้ให้บริการ LDAP/OAuth ซึ่งรองรับโดยรีจิสทรีระดับองค์กรหลายแห่งรวมถึง Harbor ใช้การควบคุมการเข้าถึงตามบทบาท (RBAC) ทั้งในตัว Kubernetes เอง (ผ่าน ServiceAccounts) และในระดับรีจิสทรี เพื่อจำกัดสิทธิ์อย่างเข้มงวด เช่น อนุญาตให้เฉพาะกระบวนการ CI/CD เท่านั้นที่สามารถนำส่ง (push) ได้ ในขณะที่นักพัฒนามีเพียงสิทธิ์การอ่านอย่างเดียว

หมุนเวียนข้อมูลประจำตัวอย่างสม่ำเสมอโดยใช้เครื่องมือ เช่น การรวมระบบ Secrets Manager เท่าที่เป็นไปได้ และห้ามเข้ารหัสรหัสผ่านลงในเมเนฟเฟสต์โดยเด็ดขาด ให้ใช้ทรัพยากร Kubernetes Secrets ซึ่งเข้ารหัสข้อมูลที่ละเอียดอ่อนขณะจัดเก็บแทน

แนวทางปฏิบัติด้านความปลอดภัยของภาพ

การป้องกันโค้ดที่เป็นอันตรายเริ่มขึ้นก่อนที่จะมีการติดตั้งไปใช้งาน เริ่มต้นจากการจัดการภาพคอนเทนเนอร์ของคุณเองภายในสภาพแวดล้อมรีจิสทรี Kubernetes ใดๆ

เปิดใช้งานการสแกนจุดอ่อนโดยอัตโนมัติทุกที่ที่มีบริการ (Harbor รวมเครื่องมือสแกนในตัว) เพื่อระบุไลบรารีที่ล้าสมัยก่อนที่จะถูกนำไปใช้งานจริง กำหนดให้ใช้ภาพที่มีลายเซ็นด้วยเฟรมเวิร์ก Notary/TUF เพื่อให้มีเพียงบิลด์ที่ได้รับการยืนยันเท่านั้นที่โหนดคลัสเตอร์จะยอมรับ

ควรทำความสะอาดแท็ก/เลเยอร์ที่ไม่ได้ใช้งานอย่างสม่ำเสมอผ่านงานเก็บขยะ ซึ่งจะช่วยปลดปล่อยพื้นที่ดิสก์ และลดพื้นที่ที่อาจถูกโจมตีได้ หากเวอร์ชันเก่าที่มีช่องโหว่ยังคงหลงเหลืออยู่โดยไม่มีใครสังเกตเห็น

การปรับปรุงประสิทธิภาพของรีจิสทรี

คอขวดด้านประสิทธิภาพสามารถทำให้การใช้งานในขนาดใหญ่เกิดปัญหาได้ โดยเฉพาะเมื่อมีโหนดจำนวนมากพยายามดึงเลเยอร์พื้นฐานขนาดใหญ่พร้อมกันจากเอนด์พอยต์รีจิสทรี Kubernetes เพียงจุดเดียว

เพิ่มประสิทธิภาพการรับส่งข้อมูลโดยการเปิดใช้งานการแคชชั้นบนโหนดเวิร์กเกอร์ ซึ่งจะทำให้การดึงข้อมูลซ้ำๆ สามารถรับสำเนาในเครือข่ายท้องถิ่นแทนที่จะต้องเข้าถึงเซิร์ฟเวอร์ระยะไกลทุกครั้ง ควรตั้งค่าเรจิสทรีหลักให้อยู่ใกล้กับคลัสเตอร์หลักตามโครงสร้างเครือข่าย หรือติดตั้งมิรเรอร์ที่ทำสำเนาตามภูมิศาสตร์ หากดำเนินการทั่วโลกในหลายพื้นที่หรือหลายคลาวด์

ดำเนินการงานเก็บขยะเป็นประจำ โดยเฉพาะหลังจากการลบจำนวนมาก เพื่อเรียกคืนพื้นที่ทันที แทนที่จะรอหลายวันหรือหลายสัปดาห์สำหรับรอบการทำความสะอาดอัตโนมัติ ควรตรวจสอบเมตริก I/O ของดิสก์อย่างใกล้ชิด เนื่องจากดิสก์ที่ช้าจะทำให้เวลาเริ่มต้นของพ็อดนานขึ้นโดยตรง

การปกป้อง Kubernetes ด้วย Vinchin Backup & Recovery

นอกจากการรักษาความปลอดภัย registry ของคุณ การสำรองข้อมูลที่มีความทนทานยังเป็นสิ่งสำคัญเพื่อป้องกันงานต่าง ๆ จากภัยคุกคาม เช่น แรนซัมแวร์ การลบโดยไม่ได้ตั้งใจ หรือความล้มเหลวของระบบ Vinchin Backup & Recovery ถือเป็นโซลูชันระดับองค์กรที่ออกแบบมาโดยเฉพาะเพื่อการปกป้อง Kubernetes อย่างครอบคลุม นำเสนอการสำรองข้อมูลแบบเต็มและเพิ่มเติม ตัวเลือกการกู้คืนแบบละเอียดลงจนถึงระดับคลัสเตอร์ พื้นที่ชื่อ แอปพลิเคชัน PVC หรือระดับทรัพยากร รองรับการทำงานอัตโนมัติตามนโยบาย ควบคู่ไปกับการสำรองข้อมูลครั้งเดียว ทำให้สามารถเข้ารหัสข้อมูลในการส่งและจัดเก็บได้ อนุญาตให้กู้คืนข้ามเวอร์ชันระหว่างคลัสเตอร์ที่แตกต่างกัน และเร่งประสิทธิภาพการสำรองข้อมูล PVC ผ่านการทำงานหลายเธรดที่กำหนดค่าได้ ซึ่งทั้งหมดนี้ช่วยให้มั่นใจได้ถึงความต่อเนื่องของการดำเนินงานพร้อมลดภาระการจัดการ

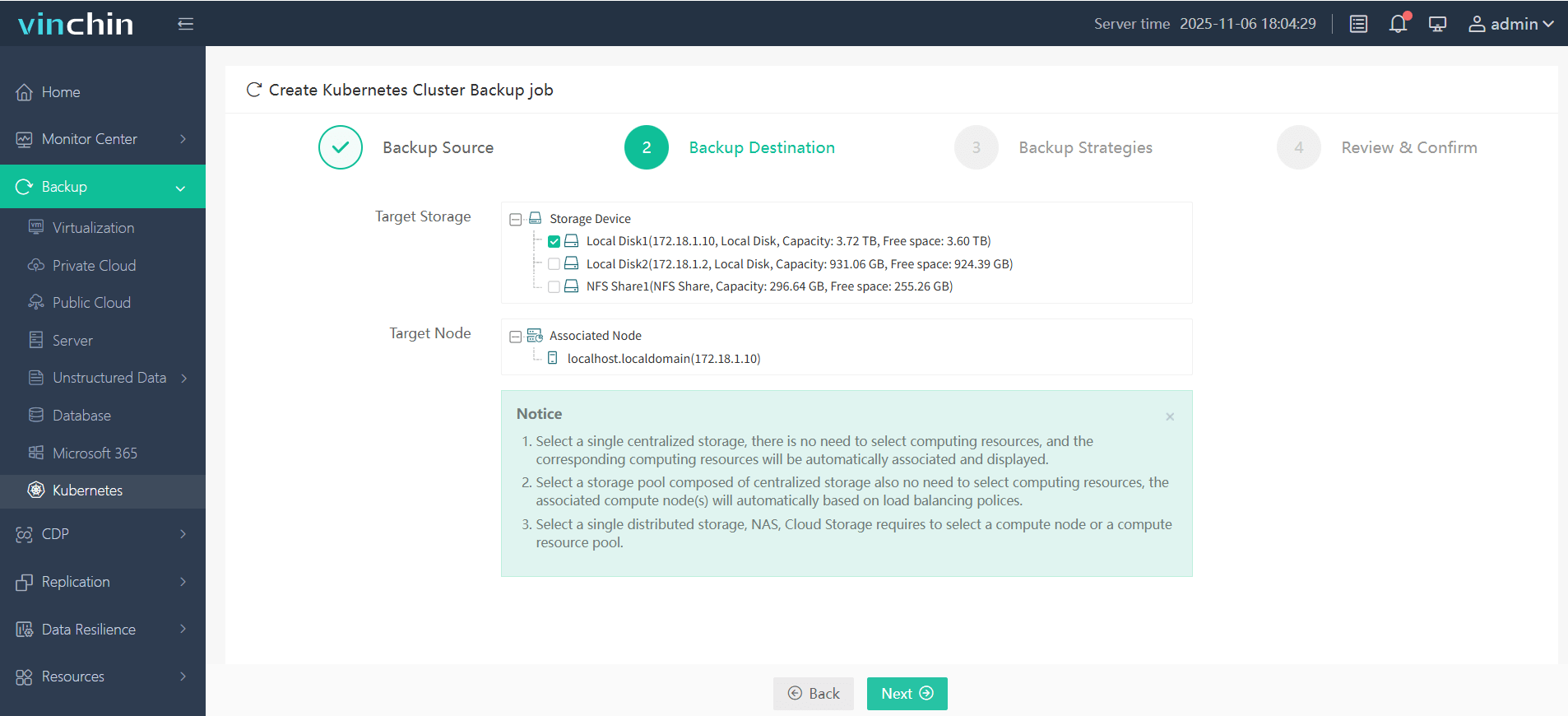

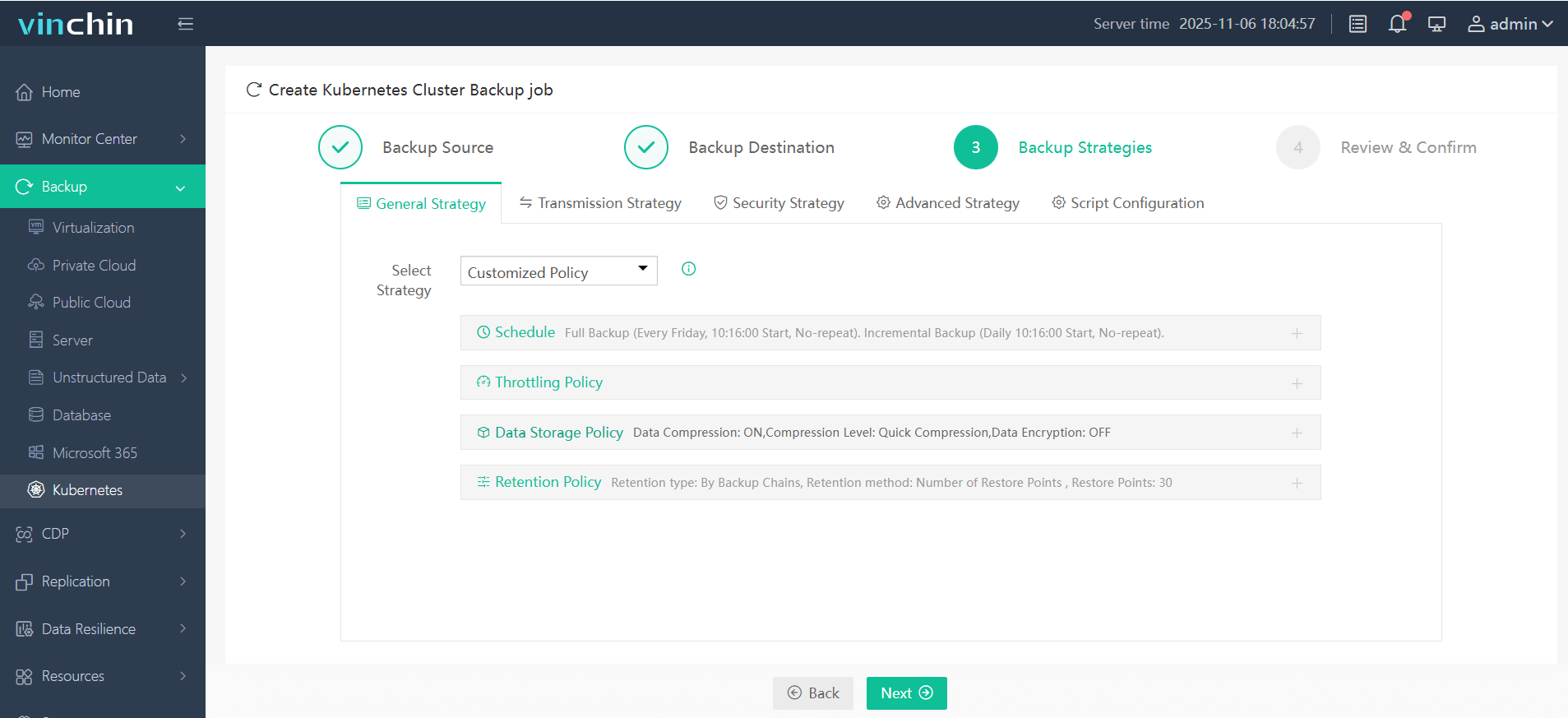

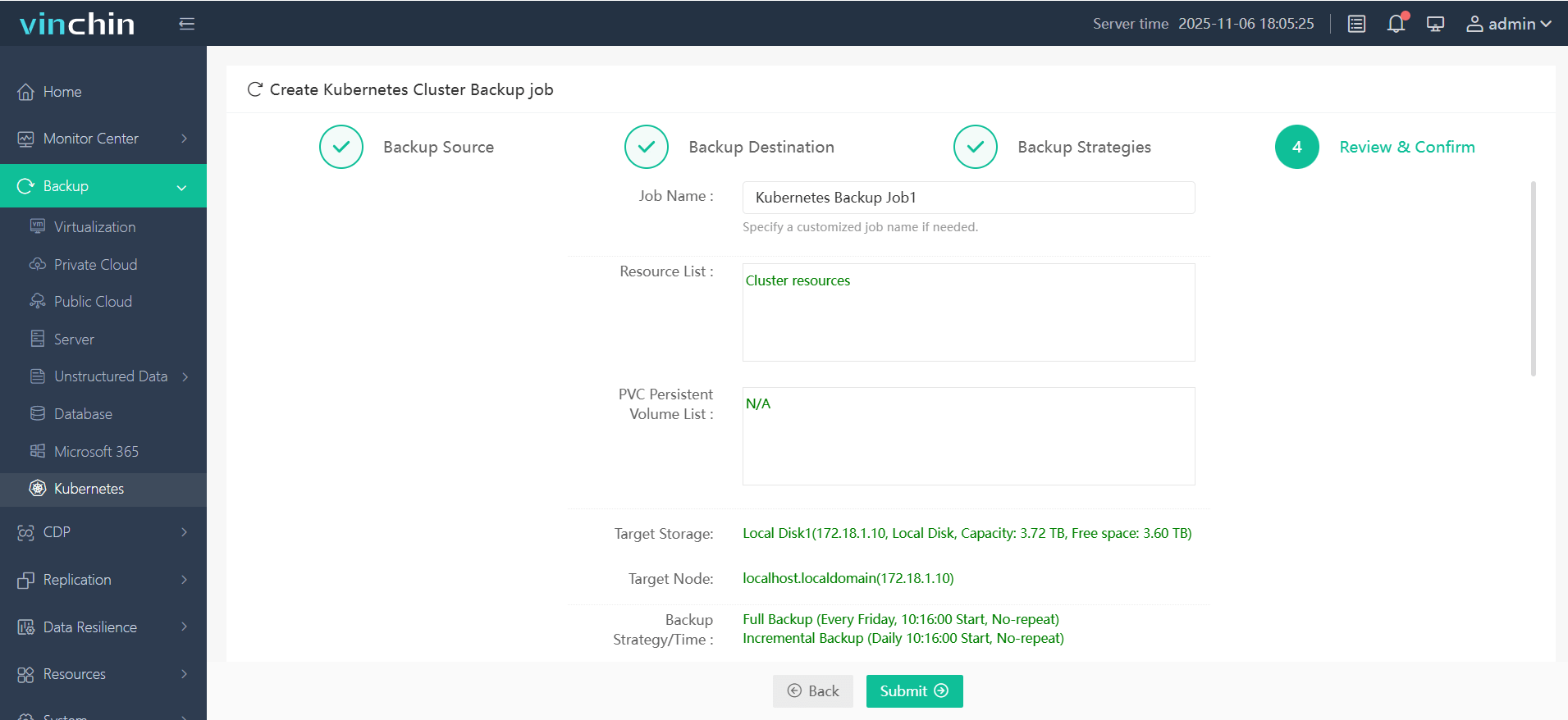

คอนโซลเว็บ Vinchin Backup & Recovery ที่ใช้งานง่ายทำให้กระบวนการทำงานการสำรองข้อมูลเรียบง่ายในสี่ขั้นตอนที่เหมาะสมกับสภาพแวดล้อม Kubernetes:

ขั้นตอนที่ 1 เลือกแหล่งที่มาของการสำรองข้อมูล

ขั้นตอนที่ 2 เลือกที่จัดเก็บข้อมูลสำรอง

ขั้นตอนที่ 3 กำหนดกลยุทธ์การสำรองข้อมูล

ขั้นตอนที่ 4 ส่งงาน

Vinchin Backup & Recovery ได้รับการยอมรับในระดับโลก ด้วยคะแนนรีวิวจากลูกค้าในระดับสูง และได้รับความไว้วางใจจากองค์กรหลายพันแห่ง พร้อมมอบสิทธิ์ทดลองใช้งานฟรี 60 วัน คลิกด้านล่างเพื่อสัมผัสประสบการณ์การปกป้องข้อมูลอันดับหนึ่งของอุตสาหกรรมด้วยตัวคุณเอง

คำถามที่พบบ่อยเกี่ยวกับ Kubernetes Registry

คำถามที่ 1. หาก Kubernetes Registry หลักของผมล้มเหลว ผมจะกู้คืนอย่างรวดเร็วได้อย่างไร?

เปลี่ยนการใช้งานชั่วคราวไปใช้เลเยอร์โหนดในเครื่องที่แคชไว้ หรือจุดปลายทางสำรองจนกว่าบริการหลักจะกลับมาทำงานได้อย่างเสถียร

คำถามที่ 2. วิธีที่ดีที่สุดในการย้ายรีโพซิทอรีทั้งหมดที่มีอยู่จากแพลตฟอร์ม Kubernetes Registry หนึ่งไปยังอีกแพลตฟอร์มหนึ่งคืออะไร

ส่งออกที่เก็บข้อมูลปัจจุบันโดยใช้เครื่องมือส่งออกในตัว จากนั้นนำเข้าไปยังแพลตฟอร์มใหม่ โดยรักษากลุ่มป้ายกำกับ/เวอร์ชันให้สอดคล้องกันตลอดช่วงระยะเวลาเปลี่ยนผ่าน

คำถามที่ 3. ผมจะปรับปรุงความเร็วในการดึงข้อมูลได้อย่างไรเมื่อมีการเพิ่มโหนดเวิร์กเกอร์ใหม่อย่างรวดเร็ว?

เติมข้อมูลเลเยอร์พื้นฐานที่ใช้บ่อยลงในแคชของโหนดล่วงหน้า หรือติดตั้งตัวสะท้อนภาพระดับภูมิภาคให้อยู่ใกล้กับคลัสเตอร์เป้าหมายมากขึ้นทั้งในด้านกายภาพและเครือข่าย

บทสรุป

กลยุทธ์ Kubernetes Registry ที่แข็งแกร่งจะช่วยให้มั่นใจว่าการส่งแอปพลิเคชันแบบคอนเทนเนอร์ได้อย่างปลอดภัยในระดับใหญ่ เริ่มตั้งแต่การตั้งค่าพื้นฐานไปจนถึงเทคนิคขั้นสูงในการปรับให้มีประสิทธิภาพและการแก้ปัญหาที่ได้กล่าวมาข้างต้น

สำหรับการปกป้องอย่างสมบูรณ์เพื่อความอุ่นใจ รวมถึงการกู้คืนจากภัยพิบัติ ลองใช้โซลูชันการสำรองข้อมูลขั้นสูงของ Vinchin ได้ฟรีวันนี้

แชร์บน: