-

การรักษาความปลอดภัย Kubernetes หมายถึงอะไร ?

-

ทำไม รักษาความปลอดภัย Kubernetes สำคัญ?

-

วิธีการใช้งาน RBAC เพื่อรักษาความปลอดภัย Kubernetes

-

วิธีการใช้งานนโยบายเครือข่ายใน Kubernetes

-

วิธีใช้เครื่องมือสแกนอิมเมจเพื่อรักษาความปลอดภัยของ Kubernetes

-

ปกป้อง Clusters ของคุณด้วย Vinchin Backup & Recovery

-

คำถามที่พบบ่อยเกี่ยวกับ Securing Kubernetes

Kubernetes เป็นแกนหลักที่ขับเคลื่อนแอปพลิเคชันทางธุรกิจที่สำคัญจำนวนมากในปัจจุบัน แต่เมื่อการใช้งานเพิ่มมากขึ้น ความเสี่ยงก็เพิ่มตามไปด้วย เหตุการณ์การละเมิดความปลอดภัยที่เกิดขึ้นเมื่อเร็วๆ นี้แสดงให้เห็นว่า ผู้โจมตีมุ่งเป้าไปที่ cluster ที่มีการกำหนดค่าไม่ถูกต้อง การรักษาความปลอดภัย Kubernetes ไม่ใช่เพียงแค่งานด้านเทคนิคเท่านั้น แต่ยังมีความจำเป็นอย่างยิ่งต่อการปกป้องข้อมูลและชื่อเสียงของคุณ ในคู่มือนี้ เราจะสำรวจว่าการรักษาความปลอดภัย Kubernetes หมายถึงอะไร เหตุใดจึงมีความสำคัญมากกว่าที่เคยในปัจจุบัน และคุณสามารถดำเนินการตามขั้นตอนที่เป็นรูปธรรมเพื่อปกป้องสภาพแวดล้อมของคุณได้อย่างไร

การรักษาความปลอดภัย Kubernetes หมายถึงอะไร?

การรักษาความปลอดภัย Kubernetes หมายถึงการปกป้อง cluster ของคุณจากการเข้าถึงที่ไม่ได้รับอนุญาต การกำหนดค่าที่ไม่ถูกต้อง และช่องโหว่ในทุกระดับ มูลนิธิ Cloud Native Computing Foundation (CNCF) อธิบายเรื่องนี้โดยใช้โมเดล "4C" ได้แก่ Cloud (infrastructure), Cluster (control plane/nodes), Container (images/runtimes) และ Code (application logic) แต่ละระดับจำเป็นต้องมีการควบคุมเฉพาะของตนเอง

ในระดับ cloud ให้รักษาความปลอดภัยโครงสร้างพื้นฐานของคุณด้วยการจัดการข้อมูลประจำตัวที่เข้มแข็งและการแบ่งส่วนเครือข่าย

สำหรับ cluster เอง ให้เสริมความแข็งแกร่งระบบควบคุมโดยจำกัดการเปิดเผย API server และอัปเดตแพตช์โหนดอย่างสม่ำเสมอ

Container ต้องการอิมเมจที่ผ่านการตรวจสอบแล้วว่าปราศจากช่องโหว่หรือมัลแวร์ที่ทราบ

การเขียนโค้ดที่ปลอดภัยช่วยป้องกันการโจมตีแบบ Injection หรือการรั่วไหลของข้อมูลลับโดยไม่ตั้งใจ

การรักษาความปลอดภัยของ Kubernetes เป็นกระบวนการต่อเนื่องที่เกี่ยวข้องกับนโยบายการควบคุมการเข้าถึง เช่น RBAC การแบ่งส่วนเครือข่ายผ่านนโยบาย การจัดการช่องโหว่ผ่านเครื่องมือสแกน และการตรวจสอบภัยคุกคามอย่างสม่ำเสมอ

ทำไมรักษาความปลอดภัย Kubernetes สำคัญ?

Kubernetes มอบความยืดหยุ่น แต่อาจทำให้เกิดความเสี่ยงหากไม่รักษาความปลอดภัยอย่างเหมาะสม การกำหนดค่าที่ไม่รัดกุมเพียงอย่างเดียวอาจทำให้ผู้โจมตีขโมยข้อมูลสำคัญหรือทำให้บริการหยุดชะงัก ซึ่งเป็นความจริงที่ปรากฏให้เห็นจากเหตุการณ์สำคัญหลายครั้ง หาก RBAC อนุญาตมากเกินไปหรือไม่มีอยู่เลย ผู้ใช้อาจได้รับสิทธิ์ผู้ดูแลระบบที่ไม่ควรได้รับ หากไม่มีนโยบายเครือข่ายที่เหมาะสม พอดที่ถูกบุกรุกอาจโจมตีพอดอื่นๆ ใน cluster ของคุณได้

กฎระเบียบต่างๆ เช่น GDPR หรือ HIPAA กำหนดให้มีการควบคุมความปลอดภัยอย่างเข้มงวดเกี่ยวกับการประมวลผลข้อมูลส่วนบุคคล การไม่ปฏิบัติตามอาจส่งผลให้ถูกปรับเป็นจำนวนมากหรือสูญเสียความไว้วางใจจากลูกค้า ในที่สุด การรักษาความปลอดภัยของ Kubernetes จะช่วยปกป้องทั้งการดำเนินงานทางธุรกิจและสถานะการปฏิบัติตามกฎระเบียบของคุณ

วิธีการใช้งาน RBAC เพื่อรักษาความปลอดภัย Kubernetes

Role-Based Access Control (RBAC) ช่วยให้คุณกำหนดได้ว่าใครสามารถดำเนินการใดได้บ้างภายใน cluster ของคุณ ซึ่งเป็นการบังคับใช้สิทธิ์ขั้นต่ำสุดสำหรับผู้ใช้และปริมาณงานต่างๆ

เริ่มต้นให้ตรวจสอบว่า RBAC ใช้งานได้บน API server ของคุณ โดยส่วนใหญ่ระบบปฏิบัติการจะตั้งค่านี้ไว้เป็นค่าเริ่มต้น แต่ควรตรวจสอบอีกครั้งด้วยคำสั่ง kubectl api-versions | grep rbac.authorization.k8s.io. หากจำเป็นในระหว่างการตั้งค่าให้ใช้แฟล็ก --authorization-mode=RBAC.

เพื่อสร้างบทบาทแบบอ่านอย่างเดียวใน "default" namespace

apiVersion: rbac.authorization.k8s.io/v1 kind: Role metadata: namespace: default name: pod-reader rules: - apiGroups: [""] resources: ["pods"] verbs: ["get", "watch", "list"]

ผูกบทบาทนี้กับผู้ใช้ชื่อ "jane"

apiVersion: rbac.authorization.k8s.io/v1 kind: RoleBinding metadata: name: read-pods namespace: default subjects: - kind: User name: jane apiGroup: rbac.authorization.k8s.io roleRef: kind: Role name: pod-reader apiGroup: rbac.authorization.k8s.io

สำหรับแอปพลิเคชันที่ทำงานอยู่ภายในพ็อดใช้ ServiceAccounts แทนผู้ใช้งาน ซึ่งสร้างสิ่งนี้โดยใช้คำสั่ง kubectl create serviceaccount my-app จากนั้นผูกบทบาทที่เหมาะสมเข้าไป

ควรตรวจสอบสิทธิ์การเข้าถึงก่อนใช้งานจริงเสนอโดยใช้ kubectl auth can-i <verb> <resource> --as <user> ตัวอย่างเช่น

kubectl auth can-i delete pods --as jane --namespace=default

ต้องระวังอย่าให้สิทธิ์การเข้าถึงแบบกว้างๆ เช่น"*" ในการเข้าถึงทรัพยากรทั้งหมด เว้นแต่จำเป็นจริงๆ เพราะจะเปิดช่องโหว่ให้เกิดการละเมิดหากข้อมูลประจำตัวรั่วไหว ตรวจสอบบทบาทโดยใชkubectl get roles --all-namespacesและทบทวนการผูกสิทธิ์อย่างสม่ำเสมอเพื่อตรวจจับการขยายสิทธิ์โดยไม่ตั้งใจเมื่อเวลาผ่านไป

วิธีการใช้งานนโยบายเครือข่ายใน Kubernetes

โดยค่าเริ่มต้น พอดทั้งหมดใน cluster สามารถสื่อสารกันได้อย่างอิสระ ซึ่งเป็นการตั้งค่าที่มีความเสี่ยงสูงหากพอดใดพอดหนึ่งถูกโจมตี นโยบายเครือข่ายช่วยให้คุณจำกัดการรับส่งข้อมูลระหว่างพอดโดยอิงตาม label หรือ namespace

ขั้นแรก ตรวจสอบให้แน่ใจว่า CNI plugin ของคุณรองรับนโยบายเครือข่าย (Network Policies) (เช่น calico, cilium, เป็นต้น) จากนั้น เริ่มต้นด้วยนโยบายแบบง่ายๆ ที่อนุญาตเฉพาะ frontend pod ให้เข้าถึงพ็อดฟรอนต์เอนด์ภายใน namespace เดียวกันเท่านั้น:

apiVersion: networking.k8s.io/v1 kind: NetworkPolicy metadata: name: allow-backend-to-frontend namespace: default spec: podSelector: matchLabels: role: frontend ingress: - from: - podSelector: matchLabels: role: backend

โดยใช้

kubectl apply -f networkpolicy.yaml

เพื่อบังคับใช้ระบบเครือข่ายแบบ Zero Trust ให้เริ่มต้นด้วยนโยบายการปฏิเสธโดยค่าเริ่มต้น:

apiVersion: networking.k8s.io/v1

kind: NetworkPolicy

metadata:

name: deny-all

namespace: default

spec:

podSelector:{}

policyTypes:["Ingress","Egress"]จากนั้นให้อนุญาตการเชื่อมต่อที่จำเป็นเท่านั้นอย่างชัดเจน ตัวอย่างเช่น อนุญาตการเชื่อมต่อระหว่างบาง namespace หรือช่วง External IP ที่ต้องใช้งานเท่านั้น

ทดสอบการบังคับใช้นโยบาย โดยลองเชื่อมต่อระหว่าง pod ต่าง ๆ (kubectl exec) ก่อนนำระบบขึ้นใช้งานจริง หากพบว่ามีบางอย่างทำงานผิดปกติ ให้ตรวจสอบ labels อย่างละเอียด เพราะนโยบายเหล่านี้อาศัยการกำหนด label ที่ถูกต้องในแต่ละ deployment

ตรวจสอบนโยบายที่กำลังใช้งานอยู่ได้ด้วยคำสั่ง kubectl get networkpolicies --all-namespaces และแก้ไขปัญหาเพิ่มเติมได้จากการตรวจสอบ log ของคอนโทรลเลอร์ใน CNI plugin ที่ใช้งาน

วิธีใช้เครื่องมือสแกนอิมเมจเพื่อรักษาความปลอดภัยของ Kubernetes

อิมเมจคอนเทนเนอร์มักมีไลบรารีที่ล้าสมัยหรืออาจมีมัลแวร์แฝงอยู่ หากปล่อยไว้โดยไม่ตรวจสอบ ผู้โจมตีสามารถใช้ช่องโหว่เหล่านี้โจมตีระบบได้ การสแกนอิมเมจจึงช่วยตรวจพบปัญหาก่อนนำไปใช้งานจริง

ให้ติดตั้งเครื่องมือสแกนแบบโอเพ่นซอร์ส เช่น Trivy โดยทำตามคำแนะนำจากเอกสารอย่างเป็นทางการ จากนั้นสามารถสแกนอิมเมจที่อยู่ในเครื่องได้ด้วยคำสั่งดังนี้

trivy image nginx:latest

ผลลัพธ์ที่ได้จะแสดงรายการช่องโหว่พร้อมระดับความรุนแรง ควรแก้ไขช่องโหว่ที่มีความเสี่ยงสูงก่อนนำอิมเมจไปใช้งานในขั้นตอนถัดไปของกระบวนการพัฒนา (pipeline)

ควรรวมขั้นตอนการสแกนเข้าไปในกระบวนการ CI/CD เพื่อให้การ build ล้มเหลวโดยอัตโนมัติเมื่อพบปัญหาที่มีความเสี่ยงสูง เช่น เพิ่มขั้นตอนใน Jenkins หรือ GitLab pipeline ให้เรียกใช้ Trivy หลังจากสร้างอิมเมจในแต่ละครั้ง

หากต้องการเพิ่มความปลอดภัยมากยิ่งขึ้น ควรบังคับให้มีการสแกนอิมเมจก่อนนำไปใช้งาน โดยใช้ Admission Controllers ที่ตั้งค่าผ่านทรัพยากร ValidatingWebhookConfiguration ซึ่งสามารถป้องกันไม่ให้อิมเมจที่ยังไม่ได้สแกนถูกรันได้ จนกว่าจะมีผลการตรวจสอบที่ผ่านการอนุมัติ

ควรลงลายเซ็นดิจิทัลให้กับอิมเมจที่เชื่อถือได้ด้วยเครื่องมือ เช่น cosign และตรวจสอบลายเซ็นระหว่างการ deploy เพื่อป้องกันการแก้ไขหรือปลอมแปลงอิมเมจระหว่างระบบ build และคลัสเตอร์ production

นอกจากนี้ ควรดึงอิมเมจจาก registry ที่เชื่อถือได้เท่านั้น หลีกเลี่ยงการใช้อิมเมจจากแหล่งสาธารณะที่ไม่ทราบที่มา และควรใช้แท็กแบบคงที่ (immutable tags) แทนแท็กแบบเปลี่ยนแปลงได้ เช่น “latest”

สุดท้าย ควรสแกนอิมเมจที่จัดเก็บไว้อย่างสม่ำเสมอ เนื่องจากช่องโหว่ใหม่ ๆ (CVE) เกิดขึ้นทุกวัน และควรทำให้การสแกนซ้ำเป็นแบบอัตโนมัติ เช่น ผ่าน registry hooks หรือการตั้งเวลางานภายในแพลตฟอร์ม CI/CD ของคุณ

ปกป้อง Clusters ของคุณด้วย Vinchin Backup & Recovery

นอกเหนือจากการใช้มาตรการควบคุมความปลอดภัยที่แข็งแกร่งแล้ว การรักษาความสมบูรณ์ของข้อมูลยังต้องการโซลูชันการสำรองข้อมูลที่เชื่อถือได้ซึ่งออกแบบมาโดยเฉพาะสำหรับสภาพแวดล้อมแบบคอนเทนเนอร์ Vinchin Backup & Recovery โดดเด่นในฐานะโซลูชันระดับองค์กรที่ออกแบบมาโดยเฉพาะสำหรับความต้องการการสำรองข้อมูล Kubernetes อย่างครบถ้วน โดยมีคุณสมบัติขั้นสูงมากมาย เช่น full/incremental backup ข้าม cluster, namespace, application, PVC ตัวเลือกการกู้คืนแบบละเอียดในหลายระดับ ความสามารถในการกู้คืนข้ามคลัสเตอร์/ข้ามเวอร์ชัน แม้กระทั่งการย้ายข้อมูลระหว่างแบ็กเอนด์จัดเก็บข้อมูลที่แตกต่างกัน และระบบอัตโนมัติอัจฉริยะสำหรับกลยุทธ์การสำรองข้อมูล ความสามารถเหล่านี้ช่วยให้มั่นใจได้ถึงความยืดหยุ่นในการดำเนินงาน ในขณะเดียวกันก็ช่วยลดความซับซ้อนของข้อกำหนดด้านการปฏิบัติตามกฎระเบียบในโครงสร้างพื้นฐานแบบไฮบริดที่ซับซ้อน

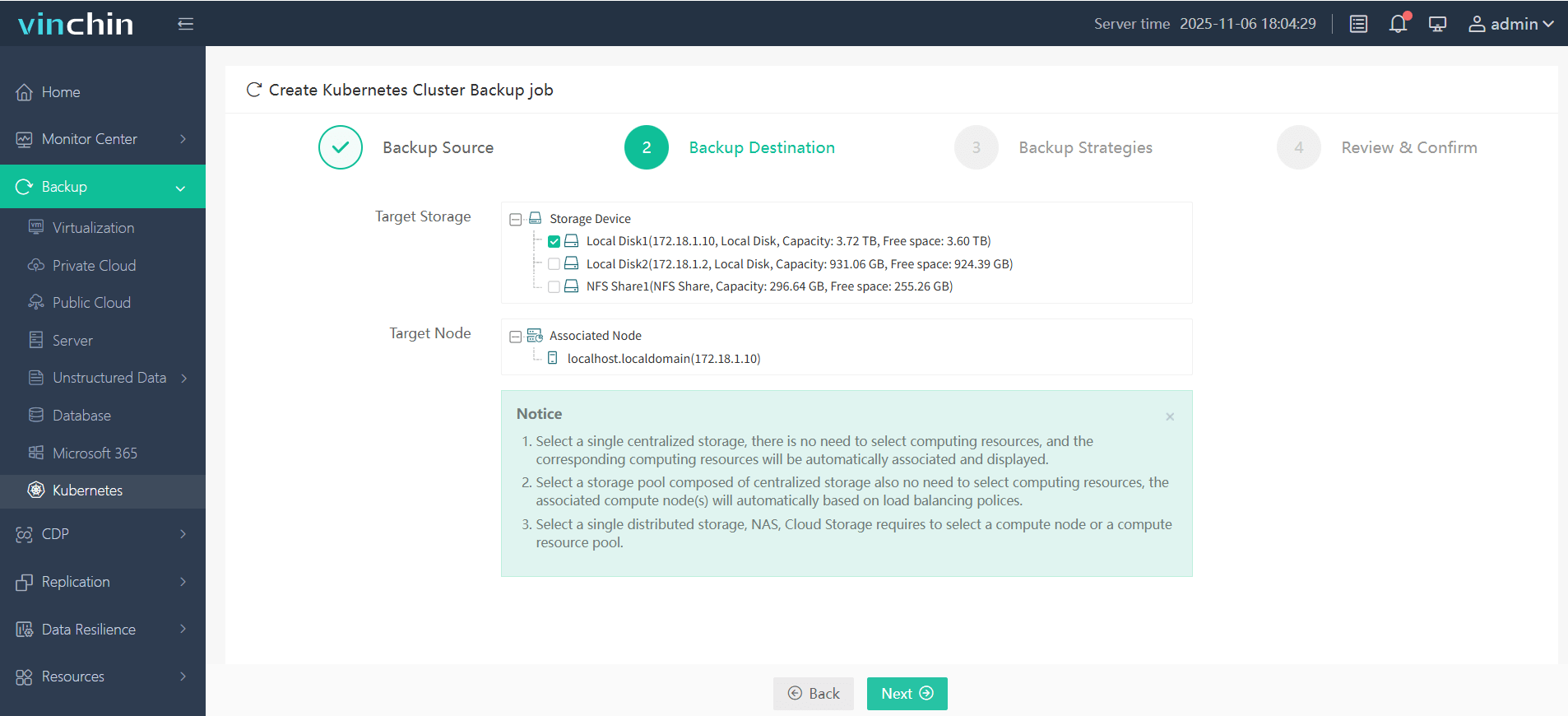

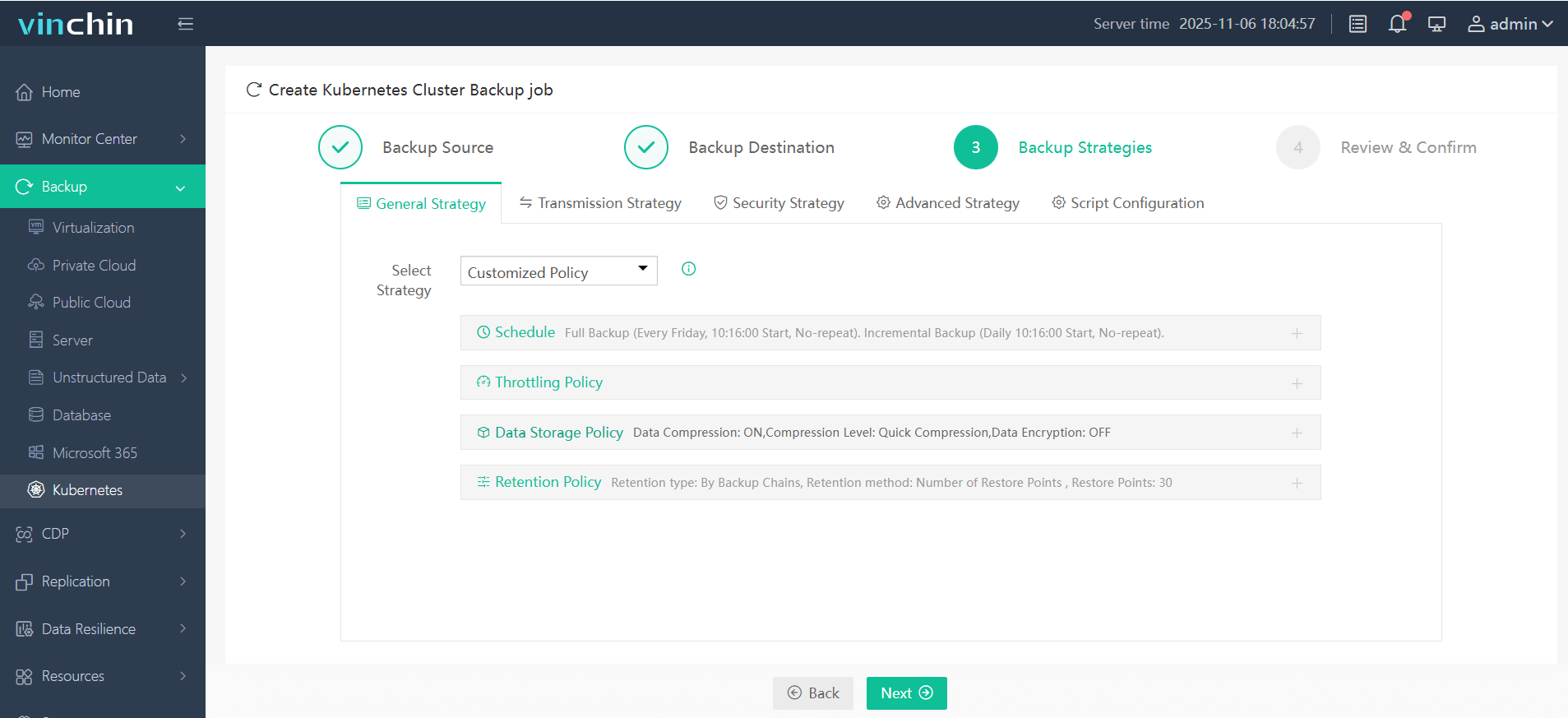

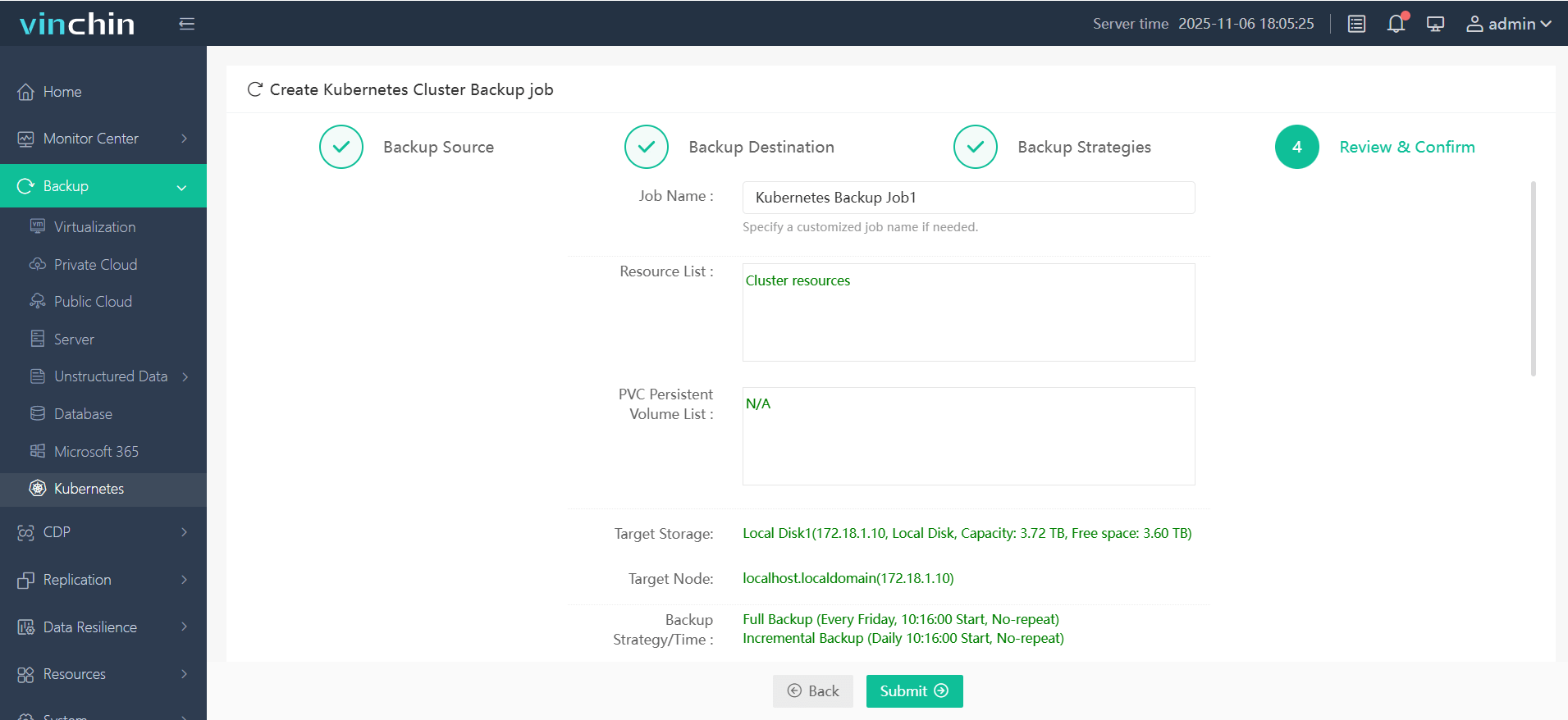

คอนโซลบนเว็บที่ใช้งานง่ายของ Vinchin Backup & Recovery ช่วยลดขั้นตอนการสำรองข้อมูลให้เหลือเพียง 4 ขั้นตอนง่ายๆ ซึ่งออกแบบมาสำหรับสภาพแวดล้อม Kubernetes โดยเฉพาะ:

ขั้นตอนที่ 1 เลือกแหล่งสำรองข้อมูล

ขั้นตอนที่ 2 เลือกพื้นที่จัดเก็บข้อมูลสำรอง

ขั้นตอนที่ 3 กำหนดกลยุทธ์การสำรองข้อมูล

ขั้นตอนที่ 4 ส่งงาน

Vinchin Backup & Recovery ได้รับความไว้วางใจจากองค์กรทุกขนาดทั่วโลก ด้วยคะแนนสูงสุดในอุตสาหกรรม มีบริการทดลองใช้งาน 60 วัน คลิกด้านล่างเพื่อสัมผัสประสบการณ์การปกป้องทรงพลังด้วยตัวคุณเอง

คำถามที่พบบ่อยเกี่ยวกับ Securing Kubernetes

Q1: ผมจะตรวจสอบ container ขณะทำงานโดยไม่ส่งผลกระทบต่อประสิทธิภาพได้อย่างไร?

A1: ใช้เอเจนต์ขนาดเล็ก เช่น Falco ที่กำหนดค่าด้วยกฎที่กำหนดเอง ซึ่งจะแจ้งเตือนเมื่อพบกิจกรรมที่น่าสงสัย พร้อมทั้งลดภาระงานเมื่อเทียบกับโซลูชันการติดตามแบบเต็มรูปแบบ

Q2: วิธีที่ดีที่สุดในการบังคับใช้มาตรฐานความปลอดภัยของพอดคืออะไร?

A2: เปิดใช้งานตัวควบคุมการรับเข้า PodSecurity ในตัวและกำหนดระดับที่เหมาะสม ("จำกัด", "พื้นฐาน" เป็นต้น) ให้กับแต่ละเนมสเปซตามความสำคัญของเวิร์กโหลด คุณสามารถดูโปรไฟล์ที่แนะนำและแนวทางการใช้งานได้ในเอกสารอย่างเป็นทางการของ Kubernetes

แชร์บน: