-

Почему стоит выбрать резервное копирование с конечных точек?

-

Как работает резервное копирование конечных точек?

-

Типы резервного копирования конечных точек

-

Единая защита данных для виртуальных сред с Vinchin

-

Резервное копирование данных на конечных точках: часто задаваемые вопросы

-

Заключение

В связи с широким распространением гибридной работы и моделей BYOD (Bring Your Own Device), такие конечные устройства, как ноутбуки, планшеты и мобильные рабочие станции, превратились В высокие риски утечки и потери корпоративных данных. Согласно отчетам нескольких организаций в области кибербезопасности, сложность и частота атак вымогательского ПО продолжают расти в 2024–2025 годах. Из-за своей распределенной природы и сложностей управления, конечные устройства часто становятся основными целями для злоумышленников.

В условиях современной угроз безопасности, только полагаться на традиционные резервные копии на уровне серверов или центров обработки данных уже недостаточно для минимизации рисков. Предприятия должны внедрять более детализированные стратегии защиты данных, при этом резервное копирование на конечных устройствах становится важным элементом, обеспечивающим восстановление данных и непрерывность бизнес-процессов.

Почему стоит выбрать резервное копирование с конечных точек?

Решения для резервного копирования с конечных точек эффективно защищают от различных ситуаций потери данных, включая:

Аппаратные сбои: При выходе устройства из строя резервные копии позволяют быстро восстановить данные и конфигурации системы на новом устройстве.

Атаки вымогательского ПО: своевременное резервное копирование — самый надежный способ восстановить зашифрованные данные и противостоять кибершантажу.

Стихийные бедствия: Если резервные копии хранятся вне площадки, данные можно восстановить, даже если основное место было затронуто.

Человеческая ошибка: Случайное удаление или перезапись файлов можно легко исправить, если есть резервная копия.

Утерянные или украденные устройства: резервные копии обеспечивают возможность восстановления данных на новом устройстве, минимизируя перебои в работе.

Эти угрозы в реальном мире подчеркивают необходимость активной защиты, а не реактивных мер.

Как работает резервное копирование конечных точек?

1. Установка и настройка

Процесс начинается с установки специального клиента резервного копирования на каждой конечной точке. Администраторы ИТ или пользователи настраивают, какие файлы, папки и приложения будут резервироваться, а также определяют параметры, такие как частота резервного копирования, политики хранения и параметры шифрования.

2. Методы захвата данных и резервного копирования

После настройки программное обеспечение резервного копирования работает в фоновом режиме, отслеживая изменения и запуская резервное копирование при необходимости. Распространенные методы резервного копирования включают:

Инкрементное резервное копирование: Сохраняются только изменения, внесенные с момента последнего резервного копирования, что минимизирует использование пропускной способности и объема хранилища.

Дифференциальное резервное копирование: Фиксирует все изменения с момента последнего полного резервного копирования, создавая постепенно увеличивающиеся файлы до следующего полного резервного копирования.

Полное резервное копирование: Периодически копирует все выбранные данные, обеспечивая комплексную защиту за счет большего объема хранилища и использования сети.

3. Безопасная передача и хранение данных

Резервные копии безопасно передаются на указанные места хранения, такие как:

Локальное хранилище (например, NAS или серверы резервного копирования): идеально подходит для организаций, имеющих строгие требования к суверенитету данных или соблюдению норм.

Облачное хранилище (например, AWS, Azure, сторонние поставщики): предоставляет масштабируемость, доступность и снижение затрат на инфраструктуру.

Чтобы обеспечить безопасность данных, решения резервного копирования на конечных точках используют шифрование, контроль доступа и продвинутые механизмы безопасности во время передачи и хранения.

4. Восстановление и рекавер

В случае потери данных, кибератаки или выхода из строя устройства, реальная ценность резервного копирования на конечных точках проявляется в процессе восстановления. Пользователи могут запускать восстановление с помощью интуитивно понятного интерфейса, выбирая восстановление отдельных файлов, папок или образов всей системы в их исходное состояние.

Типы резервного копирования конечных точек

В зависимости от потребностей бизнеса, разные стратегии резервного копирования могут применяться к разным конечным точкам:

Резервное копирование на уровне файлов: Подходит для защиты конфиденциальных документов, таких как юридические, финансовые или исследовательские данные, особенно в изолированных или высокорисковых системах.

Резервное копирование на основе образов: создает снимок всей операционной системы, настроек, приложений и данных, идеально подходит для быстрого развертывания новых рабочих станций.

Непрерывная защита данных (CDP): Фиксирует изменения в режиме реального времени или часто, чтобы минимизировать потери данных между запланированными резервными копиями. Этот метод особенно эффективен против угроз, таких как вымогательство или случайное удаление.

Единая защита данных для виртуальных сред с Vinchin

Кроме устройств на конечных точках, критически важные для бизнеса системы, работающие на виртуализованных платформах, также сталкиваются с серьезными проблемами безопасности данных. Традиционные инструменты резервного копирования для физических серверов часто не обладают достаточной адаптивностью и эффективностью в виртуальных средах, поэтому предприятиям крайне важно использовать специализированные решения резервного копирования, разработанные специально для виртуализации.

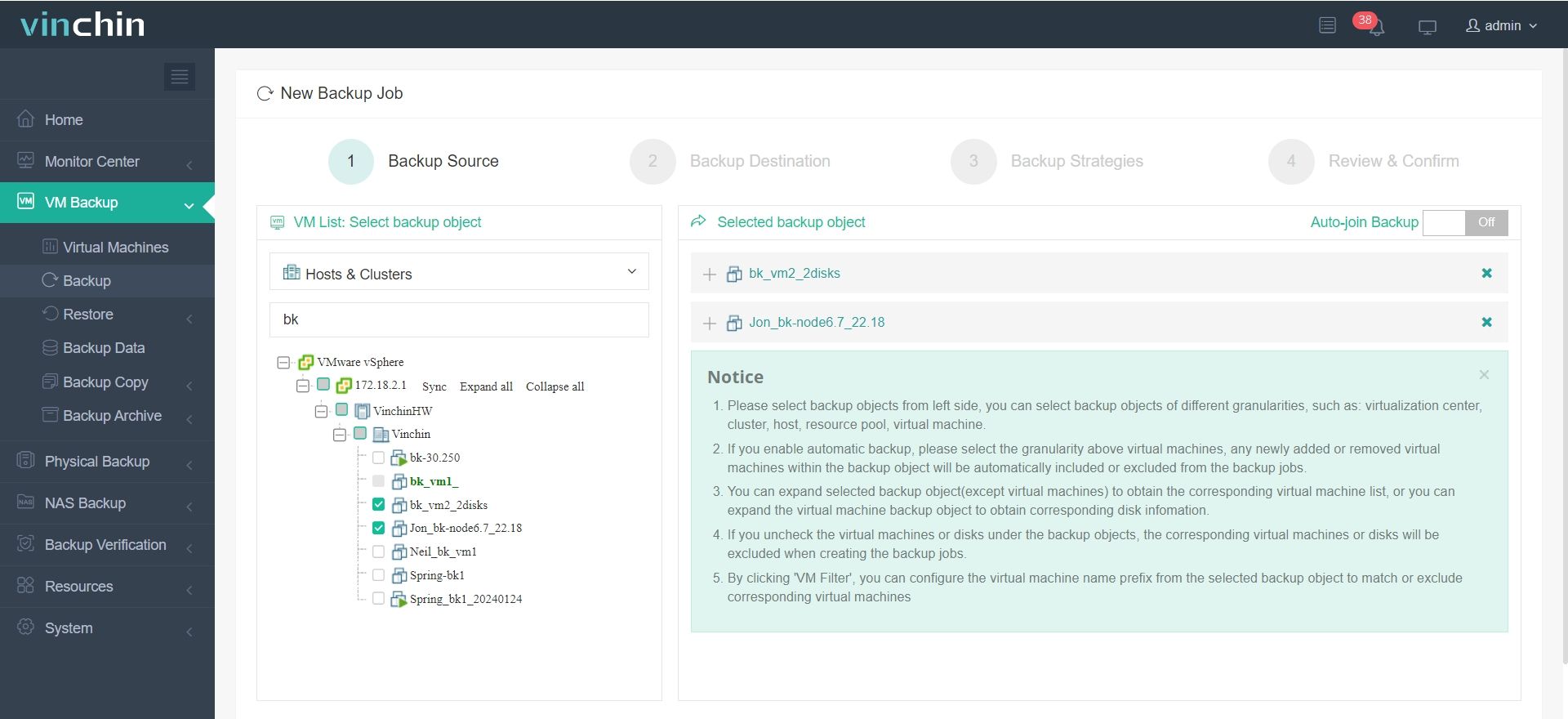

Vinchin Backup & Recovery предназначен для удовлетворения этой потребности. Программа поддерживает основные платформы виртуализации, включая VMware, Hyper-V, XenServer, KVM и Proxmox, и предоставляет такие функции, как резервное копирование без агентов, инкрементное резервное копирование и контрольные точки на основе снимков, восстановление на уровне файлов и всей виртуальной машины, а также многофункциональную (гетерогенную) миграцию. Эти возможности помогают предприятиям создать единую систему защиты данных, гарантируя полное охватывание — от конечных точек до центров обработки данных. Программа поддерживает все основные гипервизоры и предоставляет важные преимущества, такие как:

Резервное копирование без агентов: не требуется устанавливать агенты внутри каждой виртуальной машины, что упрощает развертывание и снижает потребление ресурсов.

Гибкие стратегии резервного копирования: поддерживает полное, инкрементное и основанное на снимках CDP резервное копирование для соответствия различным вариантам использования.

Постепенное и полное восстановление: восстановите отдельные файлы или целые виртуальные машины в предыдущее состояние без усилий.

Восстановление с поддержкой разных платформ: обеспечивает миграцию виртуальных машин и гетерогенное восстановление (например, с VMware на Proxmox).

Надежная защита и централизованное управление: обеспечивает защиту данных с помощью шифрования и контроля доступа на основе ролей, а также централизованный контроль для эффективной работы.

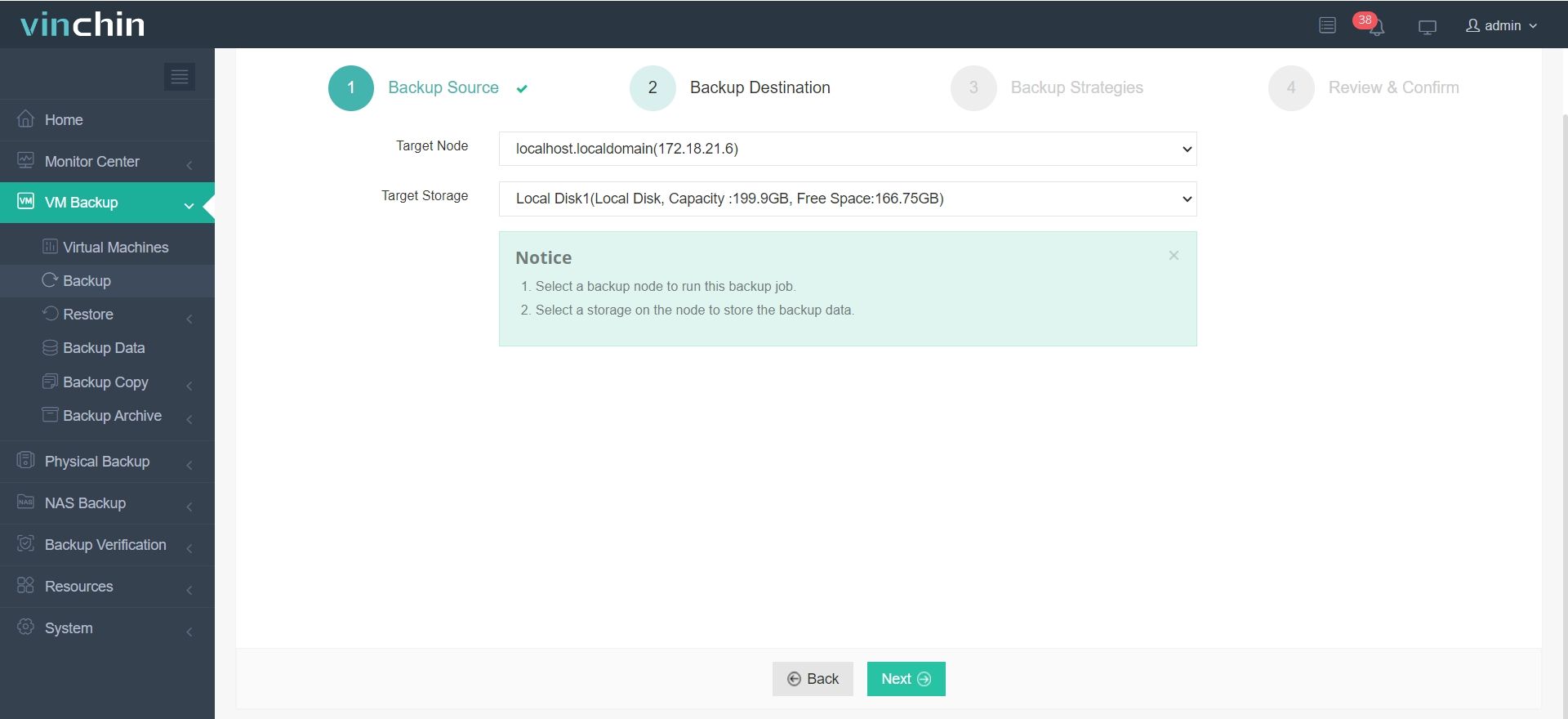

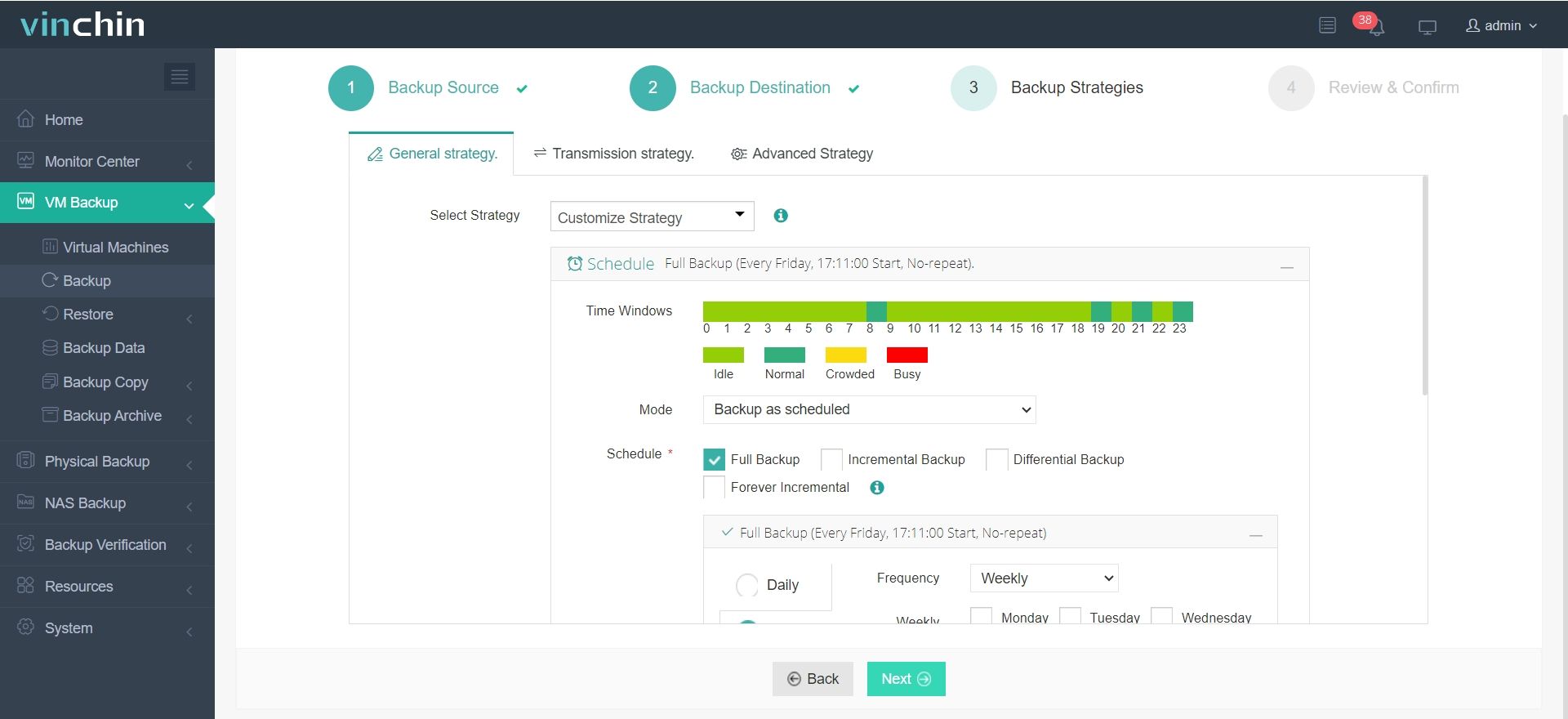

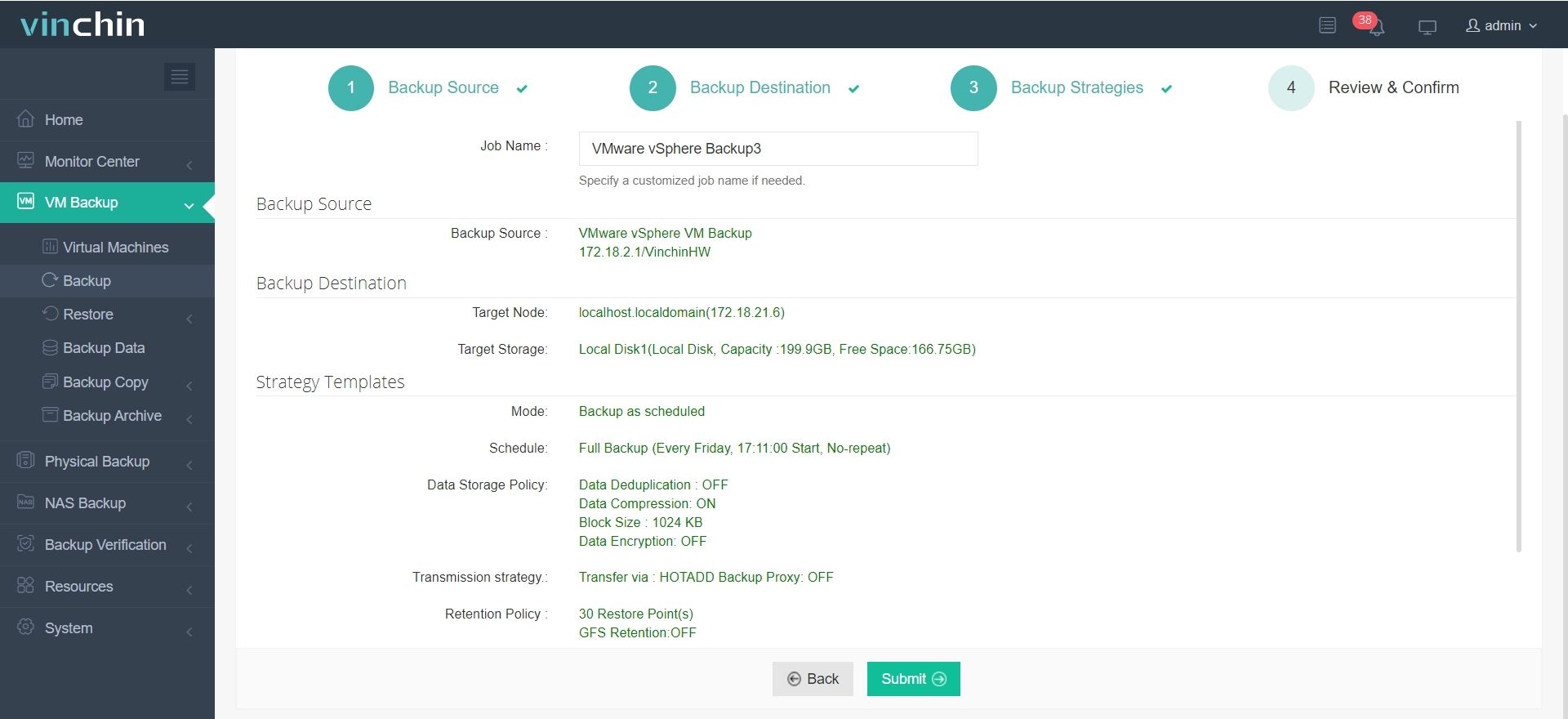

Операции Vinchin Backup & Recovery очень просты, всего несколько простых шагов.

1. Просто выберите виртуальные машины на хосте

2. Затем выберите место назначения резервной копии

3.Выберите стратегии

4.Наконец, отправьте задание

С Vinchin организации могут обеспечить безопасность систем на конечных точках, размещаемых на виртуальных платформах, и создать интегрированную систему резервного копирования, объединяющую защиту физических и виртуальных сред. Vinchin предоставляет бесплатный 60-дневный пробный период, чтобы пользователи могли оценить функциональные возможности в реальных условиях. Для получения дополнительной информации, пожалуйста, свяжитесь с Vinchin напрямую.

Резервное копирование данных на конечных точках: часто задаваемые вопросы

Вопрос 1: Шифруются ли данные резервного копирования на конечных точках?

A1: Наиболее распространенные решения используют:

Шифрование при передаче данных (TLS/SSL).

Шифрование данных в состоянии покоя (AES-256).

Вопрос 2: Как долго хранятся резервные копии?

A2: Зависит от политики компании, но распространенные варианты хранения включают:

30 дней (краткосрочно)

1 год (среднесрочный)

7+ лет (требования соответствия/законодательства)

Заключение

Решения для резервного копирования на конечных точках имеют решающее значение для защиты распределенных данных в современных гибридных рабочих средах. Они защищают от угроз, таких как вымогательское ПО, аппаратные сбои и потеря данных. Решения, такие как Vinchin, обеспечивают комплексную, безопасную и эффективную защиту как для физических, так и для виртуальных систем.

поделиться: