-

Comprendere i requisiti relativi alle porte di Proxmox VE

-

Qual è il numero di porta predefinito per Proxmox?

-

Implicazioni per la sicurezza dell’uso delle porte predefinite

-

In che modo la modifica delle porte influisce sul clustering

-

Metodo 1. Come modificare la porta predefinita della console web Proxmox utilizzando il reindirizzamento porte con iptables?

-

Metodo 2. Come modificare la porta predefinita della console web Proxmox configurando un proxy inverso con nginx?

-

Metodo 3: Come modificare la porta predefinita della console web Proxmox modificando direttamente i file di configurazione?

-

Metodo 4: Come modificare la porta predefinita della console web Proxmox modificando il codice sorgente (non consigliato)?

-

Vinchin – Soluzione di backup a livello aziendale per la tua infrastruttura virtualizzata

-

Domande frequenti sulla modifica della porta predefinita di Proxmox

-

Conclusione

Proxmox VE è una potente piattaforma open source per la gestione di macchine virtuali e container. La sua interfaccia web per la gestione semplifica le attività quotidiane per gli amministratori IT in tutto il mondo. Ma ti sei mai chiesto perché digiti sempre :8006 dopo l’indirizzo IP del tuo server? Oppure vorresti modificare questa porta predefinita per migliorare la sicurezza o la praticità? In questa guida esploreremo qual è la porta predefinita di Proxmox, perché è importante per la tua configurazione, come modificarla in modo sicuro e quali altri aspetti devi considerare lungo il percorso.

Comprendere i requisiti relativi alle porte di Proxmox VE

Prima di apportare modifiche alle impostazioni di rete o alle regole del firewall in Proxmox VE, è utile sapere quali porte sono più importanti. Ogni servizio di Proxmox ascolta su porte specifiche che consentono la comunicazione tra nodi, sistemi di archiviazione e utenti.

Lo strumento principale di gestione—l’interfaccia web—utilizza per impostazione predefinita una porta dedicata con crittografia HTTPS. Altri servizi utilizzano le proprie porte: SSH fornisce l’accesso alla shell; VNC e SPICE gestiscono le console grafiche; Corosync gestisce le comunicazioni del cluster; NFS utilizza la propria porta standard se abilitato.

Secondo la documentazione ufficiale, queste sono le porte principali utilizzate da Proxmox VE:

8006 (TCP): Interfaccia web e API REST su HTTPS

22 (TCP): Accesso SSH per l’accesso alla shell e la sincronizzazione del cluster

5900–5999 (TCP): Sessioni console VNC per VM

3128 (TCP): Proxy SPICE per la console grafica

5404–5405 (UDP): Comunicazione del cluster Corosync (richiede il supporto multicast)

111 (TCP/UDP): Server NFS, se utilizzato

Ogni sessione della console di una macchina virtuale ottiene una propria porta VNC/SPICE dinamica all’interno di tali intervalli. Se esegui un cluster o esponi il tuo nodo al di fuori di una LAN sicura, conoscere questi dettagli ti aiuta a configurare correttamente i firewall ed evitare interruzioni accidentali.

Qual è il numero di porta predefinito per Proxmox?

Per impostazione predefinita, l’interfaccia web di Proxmox VE ascolta sulla porta 8006, utilizzando la crittografia HTTPS già configurata. Per connettersi tramite il browser o un client API, inserire:

https://your-proxmox-ip:8006

L’uso di questa porta non standard evita conflitti con i comuni server web che utilizzano la porta 443 (HTTPS) o la porta 80 (HTTP). L’uso di HTTPS garantisce che tutte le credenziali e le azioni rimangano crittografate durante la trasmissione.

In cluster con più nodi, l’interfaccia web di ciascun nodo utilizza ancora la porta 8006, a meno che non venga modificata manualmente. Anche l’API REST utilizza questa stessa porta.

Perché non utilizzare semplicemente la porta 443, come fanno la maggior parte dei servizi web sicuri? Molti amministratori installano altre applicazioni insieme a Proxmox VE: l’uso di una porta dedicata evita sovrapposizioni accidentali con siti o dashboard già in esecuzione sulle porte HTTPS standard.

Ma ricordate: nascondere il vostro portale di gestione dietro una porta non comune non offre una vera sicurezza contro gli attaccanti che eseguono scansioni approfondite delle reti, inclusi strumenti come Shodan, che cercano specificamente endpoint aperti sulla porta 8006 in tutto il mondo.

Implicazioni per la sicurezza dell’uso delle porte predefinite

Modificare l’interfaccia di gestione spostandola dalle porte predefinite note può ridurre il rumore generato da scansioni automatiche, ma non fermerà gli attaccanti determinati che sanno come individuare rapidamente i servizi esposti.

La porta 8006 è ampiamente riconosciuta come appartenente alle installazioni di Proxmox VE; motori di ricerca come Shodan indicizzano migliaia di tali endpoint ogni giorno. Fare affidamento esclusivamente sulla «sicurezza per oscurità» lascia lacune nella protezione.

Per una tempra vera e propria:

Attenzione anche al fatto che alcuni pacchetti software potrebbero tentare di utilizzare porte alternative comuni, come la 8080 o persino la 443: verificare quindi con attenzione prima di assegnare nuovi valori, per evitare conflitti con altre applicazioni in esecuzione sullo stesso sistema, ad esempio Graylog o Octoprint!

In che modo la modifica delle porte influisce sul clustering

Se si utilizza una configurazione a nodo singolo, la modifica della porta dell’interfaccia web influisce soltanto sulle connessioni locali da browser o API. Negli ambienti cluster—dove diversi nodi comunicano tra loro—è invece fondamentale che tutti gli amministratori conoscano la combinazione indirizzo/porta specifica per ciascun nodo, al momento dell’accesso diretto tramite browser o script di automazione.

La sincronizzazione del cluster si basa principalmente sul traffico UDP di Corosync sulle porte 5404–5405, non sul traffico HTTP/S sulla porta 8006; tuttavia, alcuni script o strumenti potrebbero assumere i valori predefiniti a meno che non venga specificato diversamente! Aggiornare sempre la documentazione condivisa tra i membri del team quando si apportano modifiche di questo tipo su più host.

Metodo 1. Come modificare la porta predefinita della console web Proxmox utilizzando il reindirizzamento porte con iptables?

Questo approccio lascia Proxmox in ascolto sulla sua porta interna abituale, ma reindirizza in modo trasparente un’altra porta esterna—spesso la 443—verso di essa mediante regole iptables a livello di sistema operativo. Ciò significa che gli utenti possono semplicemente visitare https://il-tuo-ip-proxmox senza dover digitare :8006, mentre la logica sul lato server rimane invariata.

Prima di iniziare:

1. Assicurarsi che nessun altro servizio utilizzi già la porta TCP/443 su questo host.

2. Eseguire il backup delle regole iptables correnti (iptables-save > /root/iptables-backup.txt).

Ora segui questi passaggi:

1. Apri una sessione SSH o una finestra del terminale locale sul tuo server.

2. Reindirizza il traffico TCP in entrata sulla porta 443 alla porta TCP 8006:

iptables -t nat -A PREROUTING -p tcp --dport 443 -j REDIRECT --to-port 8006

Per gli indirizzi IPv6:

ip6tables -t nat -A PREROUTING -p tcp --dport 443 -j REDIRECT --to-port 8006

3. Per far sì che queste regole persistano dopo il riavvio:

apt-get install iptables-persistent netfilter-persistent netfilter-persistent save

Dopo aver eseguito questi comandi:

Ora puoi accedere al tuo cruscotto all’indirizzo

https://your-proxmox-ip.Combina porte personalizzate con password robuste.

Utilizza l’autenticazione a due fattori, se possibile.

Limita l’accesso a livello di firewall in modo che solo gli indirizzi IP attendibili possano raggiungere il tuo portale amministrativo.

Valutare l’uso di fail2ban o strumenti simili che bloccano i tentativi ripetuti di accesso non riusciti.

Abilita il blocco geografico se l’accesso remoto non è necessario a livello globale.

Distribuisci l’autenticazione tramite certificato client se supportata nell’ambiente in uso.

Tuttavia, questo NON blocca l’accesso diretto tramite :8006! Per limitare le connessioni indesiderate:

ufw deny 8006/tcp && ufw reload

O limitare esplicitamente gli indirizzi IP autorizzati mediante iptables:

iptables -A INPUT -p tcp --dport 8006 ! -s <trusted-IP-or-subnet> -j DROP

Verificare sempre la connettività prima di disconnettersi! Tenere aperta una sessione console diretta fino a quando non si conferma il corretto funzionamento.

Metodo 2. Come modificare la porta predefinita della console web Proxmox configurando un proxy inverso con nginx?

Per un maggiore controllo — inclusi certificati SSL rilasciati da autorità attendibili — potresti preferire posizionare nginx come proxy inverso davanti a pveproxy:

Prima assicurarsi che nessun altro servizio utilizzi localmente la porta TCP/443!

1. Installare nginx:

apt-get install nginx

2. Rimuovere tutte le configurazioni predefinite dei siti:

rm /etc/nginx/sites-enabled/default || true rm /etc/nginx/sites-available/default || true

3. Crea /etc/nginx/sites-available/proxmgr con i contenuti riportati di seguito:

server {

ascolta 443 ssl;

nome_server proxmox.example.example.com;

# Utilizza i certificati Let's Encrypt se disponibili!

ssl_certificate /etc/letsencrypt/live/proxmox.example.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/proxmox.example.com/privkey.pem;

location / {

proxy_pass https://127.0.1:8006;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Forwarded-Proto $scheme;

proxy_http_version 1.1;

proxy_set_header Upgrade $http_upgrade;

proxy_set_header Connection "upgrade";

proxy_buffering off;

client_max_body_size 0; # Modificare in caso di upload di ISO/backup di grandi dimensioni!

proxy_connect_timeout 3600s;

proxy_read_timeout 3600s;

send_timeout 3600s;

# Evitare errori di verifica SSL internamente, se viene usato un certificato autofirmato da pveproxy:

proxy_ssl_verify off;

}

}4. Abilitare la nuova configurazione e riavviare nginx:

/com/fullchaincom/privkey.0.

ln -s /etc/nginx/sites-available/proxmgr /etc/nginx/sites-enabled/ systemctl restart nginx

5. Limitare pveproxy in modo che solo localhost possa connettersi direttamente modificando /etc/default/pveproxy:

ALLOW_FROM="127..1" DENY_FROM="tutto" POLICY="consentito"

Riavviare quindi pveproxy:

systemctl restart pveproxy

Ora solo nginx comunica direttamente sulla porta :8006, mentre gli utenti finali si connettono in modo sicuro tramite la porta :443 — con certificati validi!

Metodo 3: Come modificare la porta predefinita della console web Proxmox modificando direttamente i file di configurazione?

Alcuni utenti avanzati tentano di modificare /etc/default/pveproxy o /etc/pve/datacenter.cfg, nella speranza di cambiare nativamente le porte di ascolto, ad esempio aggiungendo PORT=8443. Tuttavia, non tutte le versioni rispettano coerentemente queste impostazioni, poiché molti valori sono hardcoded direttamente nei file sorgente Perl!

Se si tenta comunque questo percorso,

1) Eseguire prima il backup di entrambi i file,

2) Effettua piccole modifiche progressive,

3) Riavviare pveproxy (systemctl restart pveproxy) dopo ogni modifica,

4) Eseguire accuratamente i test prima di chiudere le sessioni root!

Attenzione: gli aggiornamenti futuri potrebbero sovrascrivere le modifiche manuali o addirittura renderle non funzionanti.

Metodo 4: Come modificare la porta predefinita della console web Proxmox modificando il codice sorgente (non consigliato)?

Modificare il codice sorgente Perl all’interno di /usr/share/perl5/PVE/API2Tools.pm ecc., sostituendo ogni occorrenza di 8006 con un altro valore, è un’operazione rischiosa! Gli aggiornamenti probabilmente annulleranno le modifiche senza preavviso e gli errori potrebbero escludere completamente tutti gli utenti fino a quando non verranno corretti tramite l’accesso alla shell in modalità di ripristino.

Vinchin – Soluzione di backup a livello aziendale per la tua infrastruttura virtualizzata

Mentre potenzi la sicurezza e l'affidabilità del tuo ambiente Proxmox, un sistema di backup solido diventa essenziale per garantire la continuità aziendale e pianificare il ripristino dopo disastri.

Vinchin Backup & Recovery si distingue come soluzione professionale per il backup delle macchine virtuali a livello aziendale, compatibile con oltre quindici piattaforme di virtualizzazione principali, tra cui una piena compatibilità con i cluster Proxmox VE, nonché con VMware vSphere, Hyper-V, oVirt, OLVM, RHV, XCP-ng, XenServer, OpenStack, ZStack e altre.

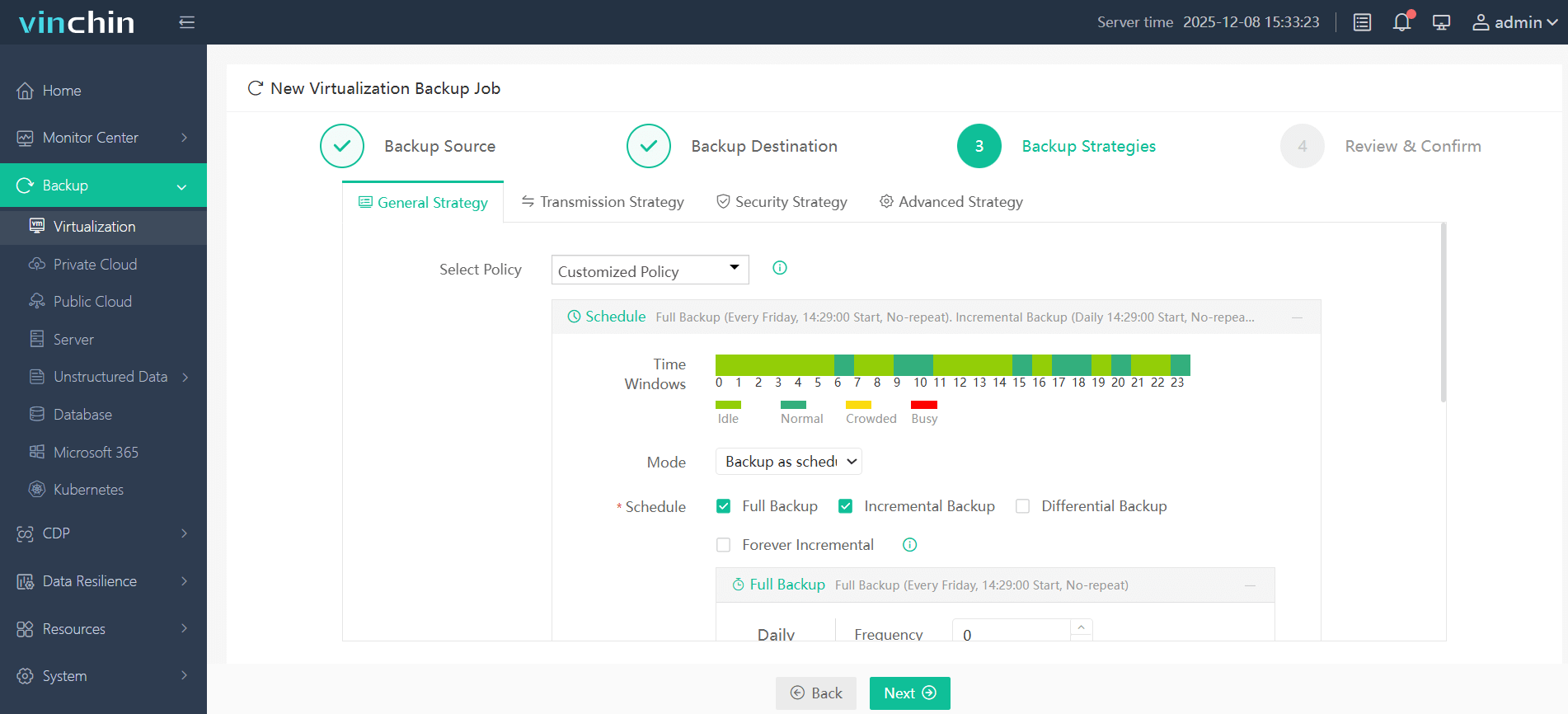

Progettato specificamente per i moderni data center virtualizzati, Vinchin offre funzionalità complete per la protezione delle macchine virtuali, come il backup incrementale perpetuo, che riduce al minimo l’utilizzo dello spazio di archiviazione e accelera i cicli di backup, nonché tecnologie avanzate di deduplica e compressione che riducono in modo significativo le dimensioni dei backup senza compromettere le prestazioni.

Inoltre, Vinchin consente una migrazione V2V senza soluzione di continuità tra piattaforme, in modo da poter spostare i carichi di lavoro tra diversi hypervisor in qualsiasi momento, senza sforzo.

Altri punti di forza includono opzioni flessibili di pianificazione, funzionalità granulari di ripristino fino al livello dei singoli file all’interno delle macchine virtuali, supporto per il ripristino istantaneo, integrazione dell’archiviazione su cloud/nastro, accelerazione del trasferimento multithread, crittografia dei dati a riposo e in transito, controlli della politica di conservazione GFS, politiche di limitazione della larghezza di banda per ottimizzarne l’utilizzo, backup incrementali rapidi basati su CBT e moduli di accelerazione SpeedKit personalizzati per piattaforma—e molto altro ancora.

La gestione dei backup è semplice grazie alla console web intuitiva di Vinchin.

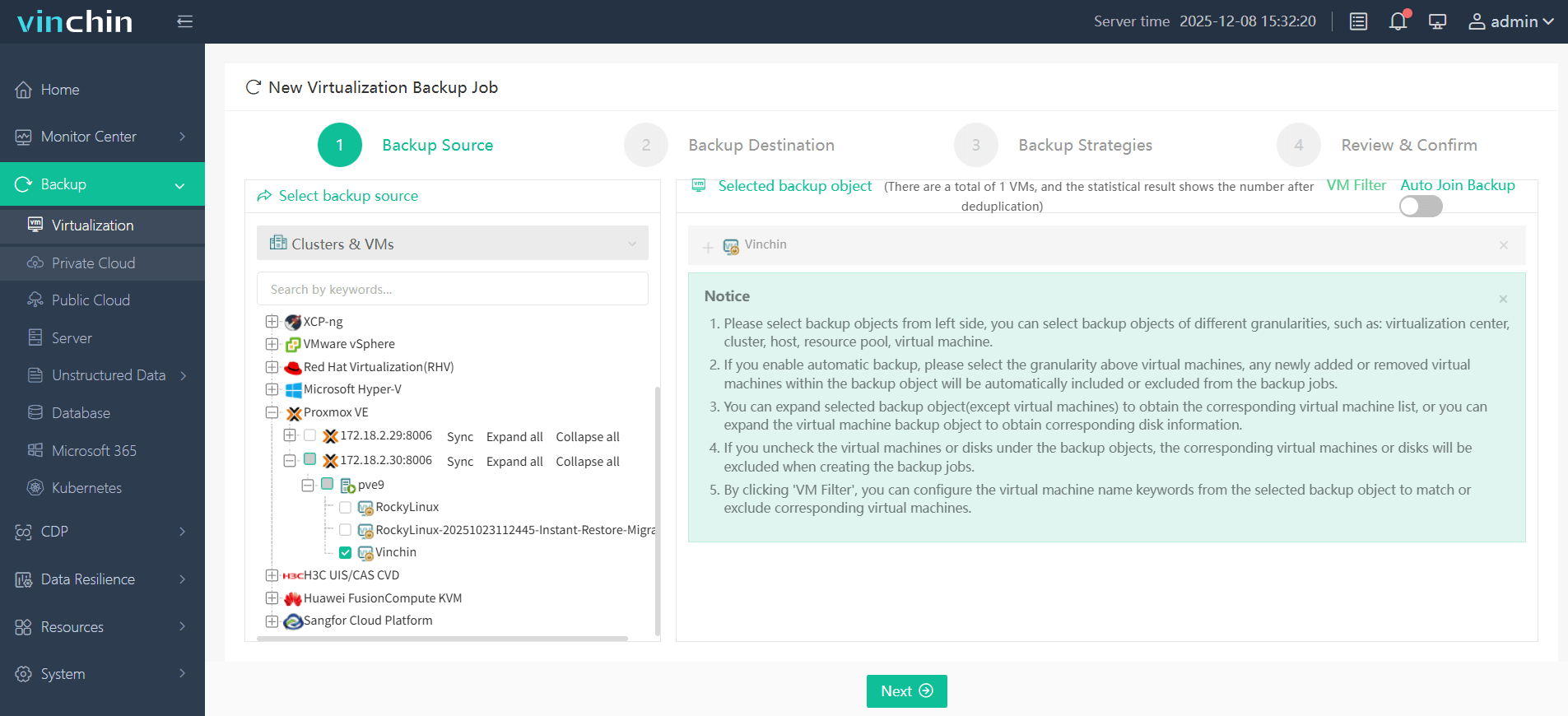

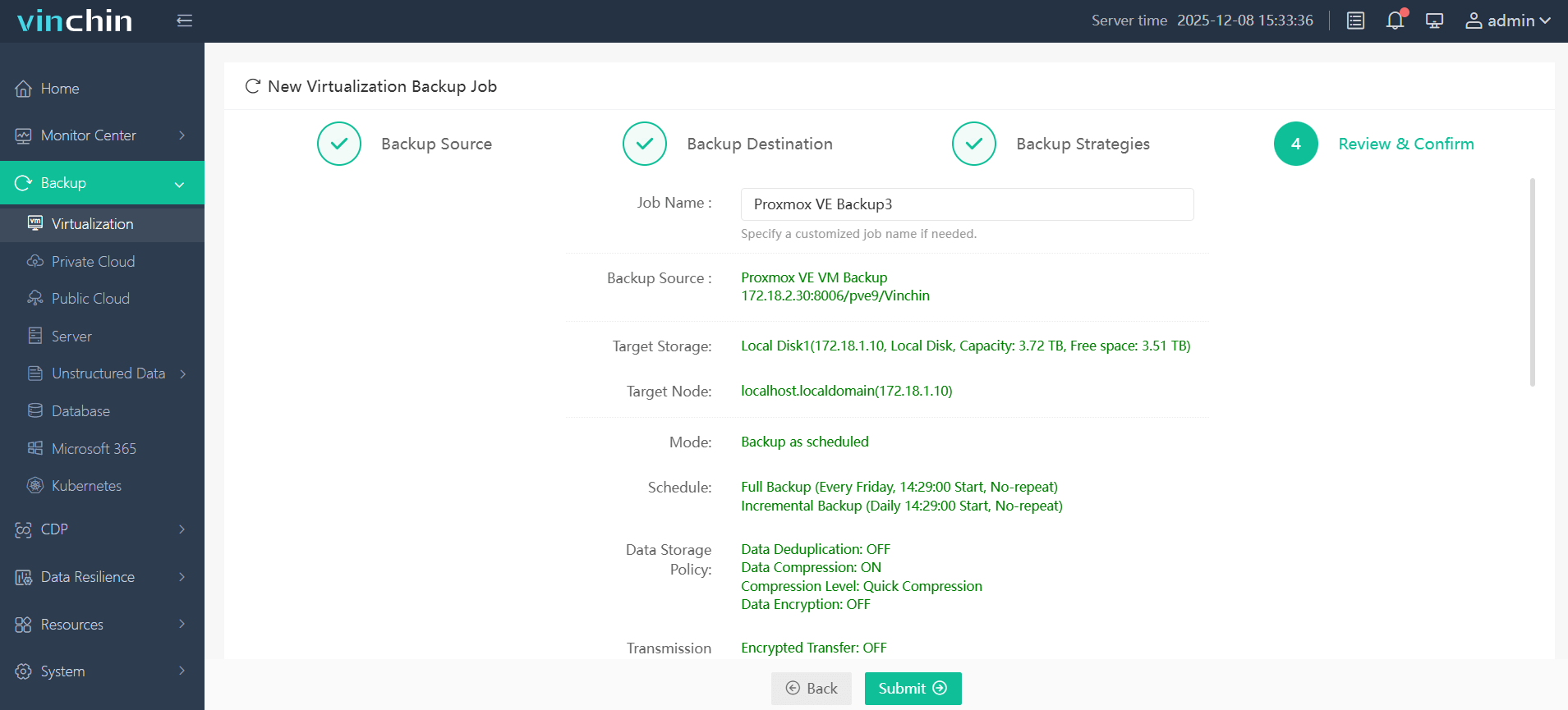

Per eseguire il backup di una specifica macchina virtuale—ad esempio nella tua infrastruttura Proxmox—basta semplicemente:

1) Selezionare la/delle macchina/e virtuale/i desiderata/e;

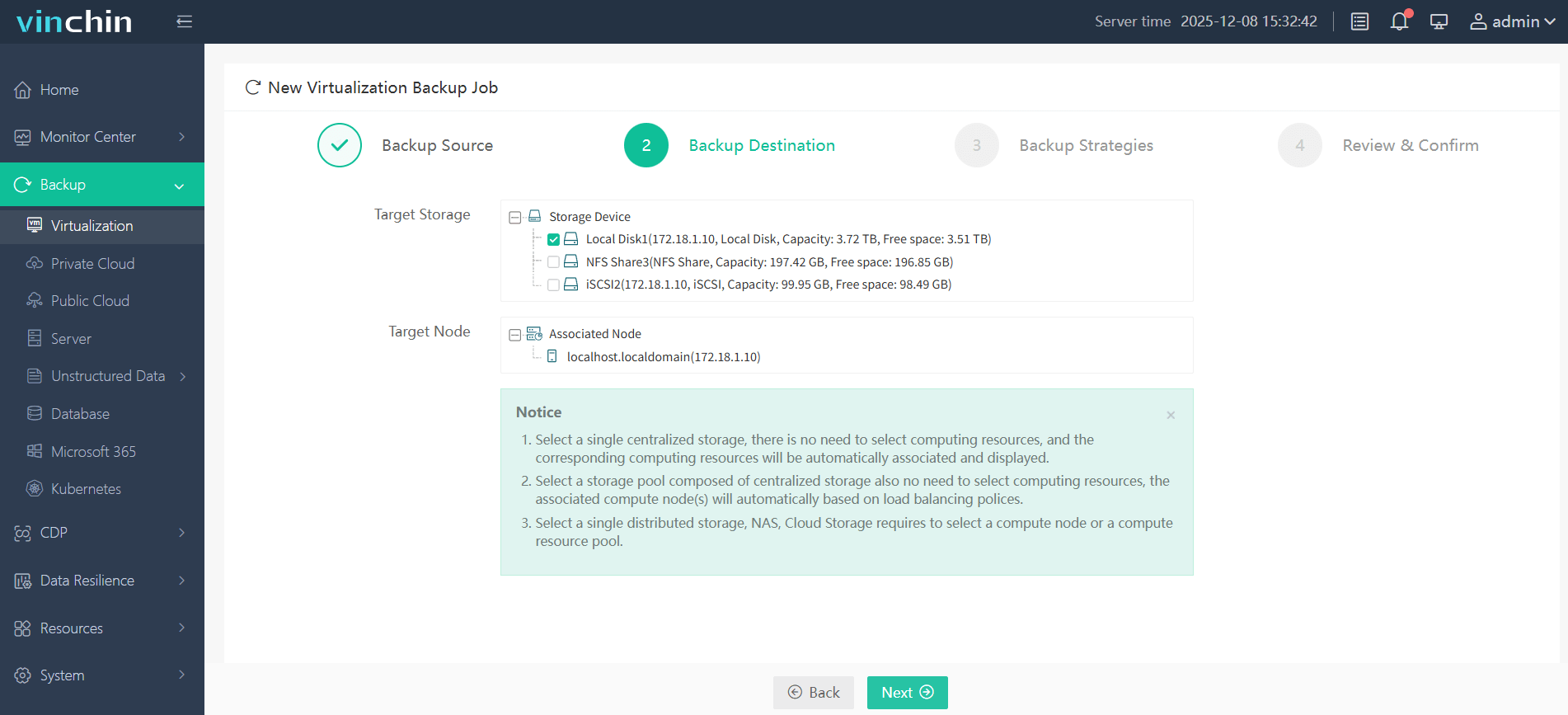

2) Scegliere un’adeguata unità di archiviazione di backup;

3) Definire strategie di backup adeguate;

4) Invia il lavoro—tutto in pochi minuti.

Vinchin gode di valutazioni molto positive a livello mondiale tra i professionisti IT alla ricerca di una protezione affidabile dei dati su diversi stack di virtualizzazione.

Sei invitato a provare Vinchin senza alcun rischio: una versione di prova gratuita completa è disponibile per sessanta giorni.

Fai clic qui sotto ora per scaricare il programma di installazione e distribuirlo facilmente:

Domande frequenti sulla modifica della porta predefinita di Proxmox

Q1: Posso passare direttamente l’interfaccia web all’HTTPS standard (porta 443)?

A1: Non direttamente tramite le impostazioni native, ma sì reindirizzando il traffico mediante regole iptables/NAT o configurando un reverse proxy esterno come nginx in ascolto sulla porta 443, che inoltra internamente le richieste alla porta predefinita di Proxmox (solitamente ancora la 8006).

Q2: Cosa devo fare se vengo bloccato dopo aver modificato le impostazioni di rete?

A2: Avviare in modalità di ripristino utilizzando l’accesso alla console KVM/IPMI/iLO, quindi ripristinare le copie precedenti di /etc/default/pveproxy, annullare manualmente le regole del firewall oppure rimuovere le recenti regole NAT che bloccano accessi legittimi.

Q3: Lo spostamento del mio portale di amministrazione influenzerà le funzionalità di clustering?

A3: No—finché il traffico UDP di Corosync rimane non bloccato tra i nodi, il clustering continua senza interruzioni; tuttavia, informare sempre i colleghi sugli URL di accesso aggiornati per ciascun nodo, in particolare quando si automatizzano attività su più cluster.

Conclusione

L’interfaccia di gestione predefinita di Proxmox VE funziona in modo sicuro tramite HTTPS sulla porta 8006, ma gli amministratori possono facilmente modificare il metodo di connessione utilizzando firewall con redirezione NAT, proxy inversi o opportuni aggiustamenti della configurazione.

Eseguire sempre il backup sia delle configurazioni degli ospiti che di quelle dell’host prima di effettuare esperimenti.

Per una copertura di backup affidabile su tutte le piattaforme, valuta la soluzione collaudata di Vinchin, progettata specificamente per soddisfare le esigenze dell’infrastruttura virtuale.

Condividi su: