-

Was ist PCI-Passthrough in Proxmox?

-

Hardware-Anforderungen und Kompatibilität

-

Überprüfung der Hardwareunterstützung vor der Einrichtung

-

IOMMU im BIOS aktivieren

-

Konfigurieren von Proxmox VE für PCI-Passthrough

-

Vorbereitung der Geräte für die Durchleitungszuweisung

-

Zuweisen von Geräten zu virtuellen Maschinen über die Web-Oberfläche

-

Post-Passthrough-Validierung innerhalb des Gastbetriebssystems

-

Erweiterte Tipps und Fehlerbehebungsszenarien

-

Lösung für Enterprise-Backups für Ihre Proxmox-VMs

-

Proxmox-PCI-Passthrough-Häufig gestellte Fragen

-

Fazit

PCI-Passthrough ist eine der leistungsstärksten Funktionen in Proxmox VE. Sie ermöglicht es Ihnen, physische PCIe-Geräte – wie Grafikkarten (GPUs), Netzwerkkarten (NICs) oder Speichercontroller – direkt Ihren virtuellen Maschinen (VMs) zuzuweisen. Dadurch lässt sich die Leistung steigern, die Latenz verringern und anspruchsvolle Workloads ermöglichen, die direkten Hardwarezugriff erfordern. Doch wie richten Sie dies ein? In dieser Anleitung führen wir Sie Schritt für Schritt von den Grundlagen bis hin zur fortgeschrittenen Fehlerbehebung, damit Sie PCI-Passthrough in Proxmox in Ihrer Umgebung sicher beherrschen.

Was ist PCI-Passthrough in Proxmox?

Mit PCI-Passthrough kann eine VM ein physisches PCIe-Gerät so steuern, als wäre es direkt auf ihrem eigenen Motherboard installiert. Wenn Sie ein Gerät mithilfe von PCI-Passthrough in Proxmox zuweisen, wird dieses Gerät für das Host-System unsichtbar, bis die VM es wieder freigibt – es handelt sich um echte Hardware-Isolation.

Warum ist das wichtig? Einige Workloads benötigen aus Gründen der Geschwindigkeit oder Kompatibilität direkten Zugriff auf spezialisierte Hardware:

Zuweisung einer GPU für maschinelles Lernen oder Videocodierung.

Über eine Hochgeschwindigkeits-Netzwerkkarte für Netzwerkgeräte.

Zuweisung eines Speichercontrollers an ZFS oder andere Dateisysteme innerhalb einer VM.

Im Mittelpunkt dieser Funktion steht die IOMMU (Input-Output Memory Management Unit). Die IOMMU ermöglicht eine sichere Zuordnung von Gerätespeicherzugriffen zwischen VMs und dem physischen Arbeitsspeicher. Auf Intel-Plattformen wird sie als VT-d bezeichnet; bei AMD heißt sie AMD-Vi oder SVM-Modus. Ohne IOMMU-Unterstützung sowohl auf CPU- als auch auf Mainboard-Ebene funktioniert der PCI-Passthrough in Proxmox nicht zuverlässig – oder gar nicht.

Die meisten modernen Server-CPUs unterstützen diese Funktionen nativ, doch überprüfen Sie vor Beginn stets die Dokumentation Ihres konkreten Modells.

Hardware-Anforderungen und Kompatibilität

Bevor Sie den PCI-Passthrough in Proxmox konfigurieren, stellen Sie sicher, dass Ihre Hardware dies vollständig unterstützt – andernfalls könnten später frustrierende Hindernisse auftreten.

Erstens: CPU-Unterstützung

Intel-CPU müssen VT-d unterstützen.

AMD-Prozessoren erfordern den AMD-Vi-/SVM-Modus.

Überprüfen Sie die Prozessorspezifikationen online, falls Sie sich unsicher sind; suchen Sie nach „VT-d“ (Intel) oder „AMD-Vi“/„SVM“ (AMD).

Zweitens: Unterstützung für Motherboards

Nicht alle Chipsätze implementieren die volle IOMMU-Funktionalität – selbst wenn Ihre CPU dies tut! Server-Boards funktionieren in der Regel am besten; bei einigen Consumer-Boards wird hier gespart.

Suchen Sie Ihr Board-Modell auf der Website des Herstellers oder durchsuchen Sie Community-Foren nach Erfolgsgeschichten mit PCI-Passthrough unter Proxmox.

Drittens: Kompatibilität des Geräts

Die meisten PCIe-Geräte können durchgereicht werden – darunter GPUs (NVIDIA/AMD/Intel), Netzwerkkarten (NICs), USB-Controller und RAID-Karten –, doch einige weisen Besonderheiten auf:

Mehrfunktionale Geräte erfordern möglicherweise, dass alle Funktionen gemeinsam übergeben werden.

SR-IOV-fähige Karten können mehrere „virtuelle“ Funktionen zur gemeinsamen Nutzung zwischen VMs bereitstellen.

Falls möglich, testen Sie zunächst mit Ersatzhardware, bevor Sie kritische Workloads bereitstellen!

Viertens: Firmware-Einstellungen

Aktualisieren Sie die BIOS-/UEFI-Firmware vor dem Start – ältere Versionen enthalten möglicherweise nicht die für Proxmox VE 7.x+ erforderlichen wichtigen Virtualisierungsoptionen.

Überprüfung der Hardwareunterstützung vor der Einrichtung

Es lohnt sich, die Kompatibilität vor Änderungen zu überprüfen:

1. Starten Sie die Proxmox-Shell.

2. Führen Sie lscpu aus – vergewissern Sie sich, dass die Virtualisierungsflags vorhanden sind (vmx für Intel; svm für AMD).

3. Verfügbare PCI-Geräte prüfen:

lspci -nnk

Identifizieren Sie später die Geräte, die Sie durchreichen möchten.

4. Suchen Sie in den dmesg-Protokollen:

dmesg | grep -i iommu

Falls nach dem Bootvorgang nichts über die Aktivierung des IOMMU angezeigt wird – selbst nach Aktivierung der entsprechenden BIOS-Einstellungen – benötigen Sie möglicherweise andere Hardware oder Firmware-Updates.

Durch die Bestätigung dieser Punkte jetzt vermeiden Sie später zeitaufwändige Fehlersuche bei nicht unterstützten Konfigurationen!

IOMMU im BIOS aktivieren

Die Aktivierung von IOMMU auf Firmware-Ebene ist unerlässlich – der gesamte PCI-Passthrough in Proxmox setzt voraus, dass dies ab dem Einschalten korrekt funktioniert:

1. Starten Sie Ihren Server neu und rufen Sie die BIOS-/UEFI-Konfiguration auf (während des Bootvorgangs die Taste Löschen, F2 oder eine ähnliche Taste drücken).

2. Suchen Sie die Einstellungen für Virtualisierung unter Erweitert > CPU-Konfiguration oder Chipsatz-Menüs.

Für Intel: VT-d/Intel Virtualisierungstechnologie für gerichtetes E/A aktivieren.

Für AMD: Aktivieren Sie SVM-Modus, AMD-Vi oder einfach IOMMU, je nach Formulierung im Menü.

3. Aktivieren Sie alle gefundenen Optionen im Zusammenhang mit „IOMMU“, „VT-d“ oder „SVM-Modus“.

4. Falls verfügbar, aktivieren Sie ACS (Access Control Services) – dies ermöglicht es, Multifunktionsgeräte in separate Gruppen zu unterteilen, sodass sie sich bei der Zuweisung nicht gegenseitig beeinträchtigen.

5. Änderungen speichern (F10) und BIOS/UEFI-Setup beenden.

Falls Sie sich nicht sicher sind, ob die Einstellungen nach dem erneuten Neustart in Proxmox wirksam geworden sind:

dmesg | grep -e DMAR -e IOMMU

Sie sollten Zeilen wie DMAR: IOMMU aktiviert (Intel) oder AMD-Vi: IOMMU aktiviert (AMD) sehen.

Ohne eine ordnungsgemäße Firmware-Konfiguration hier wird keine noch so intensive Software-Anpassung die PCI-Pass-Through-Funktion unter Proxmox zum Laufen bringen!

Konfigurieren von Proxmox VE für PCI-Passthrough

Nachdem die Firmware bereit ist, konfigurieren wir nun Schritt für Schritt Proxmox selbst:

Schritt 1: Bestimmen Sie Ihren Bootloader-Typ

Proxmox verwendet je nach Installationsmethode entweder GRUB (am häufigsten) oder systemd-boot:

Ausführen:

efibootmgr -v

Falls in der Ausgabe systemd-boot erwähnt wird, verwenden Sie dieses; andernfalls gehen Sie davon aus, dass GRUB verwendet wird, es sei denn, ein anderes Boot-System wurde explizit installiert.

Warum ist das wichtig? Die Methode zur Festlegung der Kernelparameter unterscheidet sich zwischen ihnen – und diese Parameter sind entscheidend, um die PCI-Passthrough-Funktionen von Proxmox beim Systemstart zu aktivieren!

Schritt 2: Kernel-Startparameter bearbeiten

Die Kernel-Parameter geben Linux vor, wie es Virtualisierungserweiterungen während des frühen Startvorgangs behandeln soll:

Für GRUB-Benutzer:

1. Öffnen Sie /etc/default/grub in einem Editor:

nano /etc/default/grub

2. Suchen Sie die Zeile, die mit GRUB_CMDLINE_LINUX_DEFAULT beginnt.

3a. Bei Intel-Prozessoren hinzufügen:

quiet intel_iommu=on iommu=pt

3b. Bei AMD-Prozessoren hinzufügen:

quiet amd_iommu=on iommu=pt

Hinweis: Moderne Kernel aktivieren AMD-Vi oft automatisch, falls SVM/IOMMU im BIOS aktiviert sind – die Angabe beider Flags stellt jedoch sicher, dass die Funktionalität auch nach Kernel-Updates zuverlässig bleibt!

4. Datei speichern (Strg+X, dann Y, dann Eingabetaste).

5. Aktualisieren Sie die GRUB-Konfiguration, damit die Änderungen beim nächsten Neustart wirksam werden:

update-grub

Für systemd-boot-Benutzer:

1.Öffnen Sie /etc/kernel/cmdline:

nano /etc/kernel/cmdline

2. Fügen Sie wie oben beschrieben die entsprechenden Parameter (intel_iommu=on iommu=pt oder amd_iommu=on iommu=pt) am Ende der Zeile nach vorhandenen Einträgen wie z. B. root/zfs-Informationen hinzu.

3. Speichern Sie die Datei und aktualisieren Sie dann die Bootloader-Konfiguration:

proxmox-boot-tool refresh

Was bedeuten diese Flags?

intel_iommu=on: Aktiviert die VT-d-Engine auf unterstützten Intel-Chipsätzen;amd_iommu=on: Aktiviert die entsprechende Funktion auf unterstützten AMD-Chipsätzen;iommu=pt: Legt den Durchleitungsbetrieb fest, sodass nicht verwendete Geräte nicht an der Zuweisung gehindert werden;quiet: Reduziert die Konsole-Ausgabe während des Bootvorgangs – nicht zwingend erforderlich, sorgt aber für übersichtliche Logs!

Schritt 3: VFIO-Kernelmodule laden

Die VFIO-Module („Virtual Function I/O“) ermöglichen die sichere Übergabe von PCIe-Geräten vom Kernel-Bereich des Host-Betriebssystems direkt an Gast-VMs über den QEMU/KVM-Stack:

Bearbeiten Sie die Datei /etc/modules, damit diese Module bei jedem Systemstart automatisch geladen werden:

nano /etc/modules

Fügen Sie die folgenden Zeilen am Ende hinzu, falls sie noch nicht vorhanden sind:

vfio vfio_iommu_type1 vfio_pci vfio_virqfd # Optional, verbessert jedoch die Stabilität der Interrupt-Verarbeitung!

Speichern Sie die Datei nach Abschluss des Vorgangs (Strg+X, dann Y).

Schritt 4: Initramfs aktualisieren und Server neu starten

Die Aktualisierung der Initramfs stellt sicher, dass neue Treiber und Konfigurationen bereits in den frühesten Phasen des Linux-Startvorgangs berücksichtigt werden:

Führen Sie beide folgenden Befehle als Root-/Sudo-Benutzer aus:

update-initramfs -u -k all reboot

Nach erfolgreichem Neustart fahren Sie unverzüglich mit den folgenden Verifizierungsschritten fort – überspringen Sie diese nicht!

Schritt 5: Überprüfen, ob bislang alles funktioniert

Wenn Sie wieder online sind, führen Sie die folgenden Prüfungen durch:

Überprüfen Sie, ob die IOMMU ordnungsgemäß aktiviert wurde –

dmesg | grep -e DMAR -e IOMMU

Suchen Sie nach Bestätigungsnachrichten wie „DMAR: IOMMU aktiviert“ (Intel) oder „AMD-Vi: Gefunden“ / „IOMMU aktiviert“ (AMD).

Überprüfen Sie den Status der Interrupt-Umzuordnung—

dmesg | grep 'remapping'

Es sollten Zeilen wie „DMAR-IR: IRQ-Remapping aktiviert…“ erscheinen, was einen korrekten Betrieb anzeigt – dies ist insbesondere dann zwingend erforderlich, wenn GPUs/NICs mit MSI/MSI-X-Interrupts an Gastsysteme weitergegeben werden!

Falls einer der Befehle keine relevanten Ergebnisse liefert, überprüfen Sie die vorherigen Schritte sorgfältig, bevor Sie mit der PCI-Passthrough-Konfiguration in Proxmox fortfahren!

Vorbereitung der Geräte für die Durchleitungszuweisung

Nun folgt die eigentliche Gerätevorbereitung – das Herzstück jeder erfolgreichen PCI-Durchleitungsbereitstellung unter Proxmox! So stellen Sie eine sichere Übergabe vom Host-Kernel in den Gast-VM-Kontext sicher...

Überprüfen Sie die Geräteisolation mithilfe von IOMMU-Gruppen

Jedes PCIe-Gerät gehört einer „IOMMU-Gruppe“ an. Geräte, die dieselbe Gruppe teilen, können nicht unabhängig voneinander zugewiesen werden – sie müssen aufgrund gemeinsamer Busressourcen/hardwarebedingter Einschränkungen, die durch das Chipsetdesign selbst vorgegeben sind, zusammen bewegt werden!

Um Gruppen übersichtlich aufzulisten, führen Sie folgenden Befehl aus—

find /sys/kernel/iommu_groups/ -type l | sort | while read link; do \ group=$(echo $link | cut -d'/' -f5); \ device=$(basename $link); \ echo "Gruppe $group : $(lspci -nns $device)"; done;

Identifizieren Sie das/die Zielgerät(e) – falls es/sie allein in einer Gruppe ist/sind, umso besser! Andernfalls versuchen Sie, die Karte(n) physisch zwischen den Steckplätzen zu wechseln, ODER aktivieren Sie die ACS-Überschreibung („Access Control Services“) im BIOS, falls verfügbar…

Nur als letztes Mittel Kernel-Parameter hinzufügen —

pcie_acs_override=downstream,multifunction

um hartnäckige Gruppen aufzulösen – achten Sie jedoch auf die Sicherheitsauswirkungen, da strenge Isolationsgarantien bei Verwendung von Überschreibungs-Tricks verloren gehen!

Host-Treiber auf die Sperrliste setzen, damit sie das Gerät nicht als Erstes übernehmen

Bei vielen GPUs/NICs/Speichercontrollern greifen die standardmäßigen Linux-Treiber zu früh ein und verhindern eine saubere VFIO-Übergabe … Lösung? Diese Treiber explizit auf die Sperrliste setzen—

Bearbeiten Sie /etc/modprobe.d/blacklist.conf:

Fügen Sie für NVIDIA-GPUs Zeilen hinzu—

blacklist nouveau blacklist nvidia blacklist nvidiafb blacklist nvidia_drm

Für AMD-GPUs hinzufügen—

blacklist amdgpu blacklist radeon

Fügen Sie für Intel-iGPUs hinzu—

Blacklist i915

Datei speichern, sobald fertig! Hinweis – nur für Headless-Server; blockieren Sie den primären Anzeigeadapter, der von der Host-Konsole verwendet wird, nicht, es sei denn, ein alternativer Fernverwaltungsweg ist vorhanden …

Geräte-IDs beim Systemstart an den VFIO-Treiber binden

Ermitteln Sie die Hersteller-/Geräte-IDs mithilfe von—

lspci -nnk # Suchen nach dem Format [Hersteller-ID]:[Geräte-ID] # Beispielauszug der Ausgabe…# 01:00.0 VGA-kompatibler Controller [0300]: NVIDIA Corporation GP107GL [Quadro P400] [10de:1cb3] # ^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^^ ^^^^ ^^^^ # Beschreibung Hersteller- und Geräte-Kennungen jeweils! # # Falls die Karte zusätzlich über eine Audiofunktion verfügt, wird etwas Ähnliches angezeigt...# 01:00.1 Audio-Gerät [0403]: NVIDIA Corporation GP107GL High-Definition-Audio-Controller [10de:0fb9] # # Beide IDs müssen gemeinsam gebunden werden! # nano /etc/modprobe.d/vfiod/vfio.conf # Fügen Sie die folgende Zeile hinzu und ersetzen Sie die IDs entsprechend.options vfio-pci ids=10de:1cb3,10de:0fb9 # update-initramfs -u -k all # initramfs erneut neu erstellen! reboot # Ein weiterer Neustart ist erforderlich.Der VFIO-Treiber beansprucht diese genauen IDs nun bei jedem Systemstart automatisch – zukünftig ist kein manueller Eingriff erforderlich..# 01:00Bitte übersetzen Sie den folgenden Inhalt ins Deutsche:# 01:00..Bitte übersetzen Sie den folgenden Inhalt ins Deutsche:

Zuweisen von Geräten zu virtuellen Maschinen über die Web-Oberfläche

Nach Abschluss der Vorarbeiten ist das Zuweisen tatsächlicher Hardware über die Web-Oberfläche einfach, aber dennoch leistungsstark...

1. Wählen Sie die Ziel-VM im linken Navigationsbaum des Web-UI-Dashboards aus;

2. Wechseln Sie zur Registerkarte Hardware;

3. Klicken Sie auf die fett hervorgehobene Schaltfläche mit der Bezeichnung Add und wählen Sie die Option „PCI Device“.

4. Wählen Sie im Dialogfeld den Modus „Raw Device“ und anschließend den gewünschten Eintrag aus, der mit der vorherigen Ausgabe von „lspci“ übereinstimmt.

5. Bei Multifunktionskarten die Kontrollkästchen „All Functions“ UND „Primary GPU“ auswählen, sofern zutreffend;

6. Erweiterte Optionen umfassen das Umschalten von „PCI Express“, „ROM-Bar“ usw. – aktivieren Sie diese nur, wenn dies in den Herstellerdokumenten oder Community-Anleitungen für Ihren spezifischen Karten-Typ/Modell empfohlen wird!

7. Klicken Sie auf die fett hervorgehobene Schaltfläche mit der Bezeichnung „Add“.

VM danach starten/neu starten – das Gastbetriebssystem sollte nun das echte physische Gerät erkennen, genau wie bei einer Installation auf „Bare Metal“…

Post-Passthrough-Validierung innerhalb des Gastbetriebssystems

Eine Zuweisung allein reicht nicht aus – Sie möchten den Nachweis, dass alles wie vorgesehen funktioniert! Hier erfahren Administratoren, wie sie den Erfolg unabhängig davon, ob Windows- oder Linux-Gastsysteme ausgeführt werden, schnell validieren können...

Auf Linux-Gästen

Öffnen Sie ein Terminalfenster innerhalb des Gastbetriebssystems und führen Sie Folgendes aus—

lspci | grep VGA # Sollte den erwarteten GPU-Modell-/Hersteller-String anzeigen.lsmod | grep vfio_pci # Soll bestätigen, dass das vfio-pci-Modul aktiv geladen ist.dmesg # Durchsuchen Sie den Protokollpuffer nahe dessen Ende gezielt nach Fehlern/Warning-Meldungen, die durchgereichte Geräte erwähnen! glxinfo # Nützliche Plausibilitätsprüfung, um zu bestätigen, dass der OpenGL-Renderer dem erwarteten Namen/der erwarteten Version der dedizierten GPU entspricht.ethtool <Schnittstelle> # Bestätigt bei Netzwerkkarten, dass Geschwindigkeit und Funktionen der Verbindung den Erwartungen entsprechen.smartctl # Überprüft für Speichercontroller die Sichtbarkeit und Abfragbarkeit von SMART-Daten usw..

Auf Windows-Gästen

Geräte-Manager öffnen und unter „Anzeigeadapter“, „Soundcontroller“ usw. nachsehen.—Durchgereichte Elemente werden ohne Warnungsdreiecke/Ausrufezeichen angezeigt, sobald die richtigen Treiber installiert sind.......

Falls ein Fehlercode erscheint („Fehler 43“ tritt häufig bei NVIDIA-Karten auf): Siehe unten stehende Tipps zur Fehlerbehebung bezüglich der Ausblendung/Umgehung der Hypervisor-Signatur!

Optionale Tools-Empfehlung – Für detaillierte Analysen verwenden Sie das NirSoft-Tool DevManView, das eine umfassende Aufschlüsselung liefert, einschließlich der Treiberversion, des Datums und des Status für jede erkannte Komponente...

Erweiterte Tipps und Fehlerbehebungsszenarien

Selbst erfahrene Administratoren stoßen manchmal auf Probleme … Hier sind bewährte Lösungen für die häufigsten Probleme, die bei der Bereitstellung von PCI-Passthrough unter Proxmox aktuell auftreten —

Stellen Sie den VM-Maschinentyp stets auf „q35“ ein und verwenden Sie in Kombination die OVMF-UEFI-Firmware – dies maximiert die Kompatibilität, insbesondere bei GPU-Zuweisungen!

Übergeben Sie ALLE Funktionen, die derselben Karte zugeordnet sind, gemeinsam – z. B. Grafik + HDMI-Audio – andernfalls kann die Initialisierung von Windows-/Linux-Gästen stumm fehlschlagen!

Installieren Sie die neuesten offiziellen Treiber IM GAST-BETRIEBSSYSTEM – nicht im Host – für die zugewiesene Karte/Controller…

Umgehung für den NVIDIA-Fehlercode 43 – Fügen Sie in der VM-Konfiguration (Datei .conf unter

/etc/pve/qemu-server/<vmid>.conf) die folgende Zeile hinzu:args:-cpu host,kvm=on,hv_vendor_id=null. Dadurch wird die KVM/QEMU-Signatur verborgen, wodurch Treiberprüfungen getäuscht werden …Einige ältere bzw. mittelklasse AMD-GPUs weisen einen Reset-Fehler auf, der verhindert, dass sie ohne kalten Neustart mehrfach gestartet und gestoppt werden können… Lösung? Installieren Sie das quelloffene

vendor-reset-DKMS-Modul auf der Host-Seite unter strikter Beachtung der Anweisungen auf GitHub…Falls Interrupt-Mapping-Fehler auftreten, versuchen Sie, den Kernel-Parameter hinzuzufügen:

vfio_iommu_type1.allow_unsafe_interrupts=1. Verwenden Sie dies nur vorübergehend, bis eine ordnungsgemäße Lösung gefunden ist, da dadurch strenge Sicherheitsprüfungen deaktiviert werden…Die Weitergabe von USB-Controllern erfordert aufgrund der Chipset-Designbeschränkungen oft die gesamte Hub-/Gruppierung… Bestätigen Sie die Gruppierung anhand der vorherigen Skripte bzw. der Ausgabe von „lspci“…

Zeitüberschreitung bei NVMe-SSDs? Kernel-Flag hinzufügen:

nvme_core.default_ps_max_latency_us=0.

Denken Sie daran – dokumentieren Sie stets jede vorgenommene Änderung, damit ein Rollback oder die Fehlerbehebung auch Monate später noch einfach bleibt…

Lösung für Enterprise-Backups für Ihre Proxmox-VMs

Nachdem Sie mit PCI-Passthrough in Proxmox VE erweiterte Workloads konfiguriert haben, ist es entscheidend, diese virtuellen Maschinen vor Datenverlustereignissen zu schützen – sei es durch versehentliches Löschen, Ransomware-Angriffe oder Hardwareausfälle. Damit gelangen wir nahtlos zu Überlegungen einer Backup-Strategie, die speziell auf Unternehmensumgebungen wie Ihre zugeschnitten ist.

Vinchin zeichnet sich als professionelle Virtual-Machine-Backup-Lösung aus, die speziell auf die Anforderungen von Unternehmen zugeschnitten ist – und bietet umfassende Unterstützung nicht nur für Proxmox VE, sondern auch für VMware vSphere/ESXi/vCenter, Hyper-V, oVirt/RHV/OLVM, XCP-ng/XenServer/Citrix Hypervisor sowie OpenStack KVM-Clouds/ZStack/Huawei FusionCompute/H3C CAS UIS/Sangfor HCI-Umgebungen – insgesamt über fünfzehn führende Virtualisierungsplattformen weltweit! Da Sie hier speziell mit Proxmox arbeiten, gewährleistet die native Integration von Vinchin nahtlose Schutzabläufe, die exakt auf die Architektur dieser Plattform abgestimmt sind; ebenso werden die oben genannten Plattformen unterstützt, falls in Zukunft eine hybride Infrastruktur zum Einsatz kommt.

Zu den wichtigsten Highlights zählen die Technologie des dauerhaften inkrementellen Backups – bei der nach einem ersten vollständigen Backup nur geänderte Datenblöcke erfasst werden, um den Speicherbedarf zu minimieren – sowie integrierte Deduplizierungs- und Komprimierungs-Engines, die die Größe der Sicherungen deutlich reduzieren, ohne die Wiederherstellungsgeschwindigkeit einzuschränken. Vinchin ermöglicht außerdem eine plattformübergreifende V2V-Migration zwischen unterstützten Hypervisoren und bietet IT-Teams damit Flexibilität bei Upgrades oder dem Übergang zur Cloud. Weitere herausragende Funktionen umfassen geplante bzw. wiederholte Sicherungen, Datenverschlüsselung, mehrthreadfähige Übertragung, die GFS-Retentionsrichtlinie sowie detaillierte Wiederherstellungsmöglichkeiten – alle über eine intuitive, webbasierte Konsole zugänglich, die selbst Nichtspezialisten rasch beherrschen können.

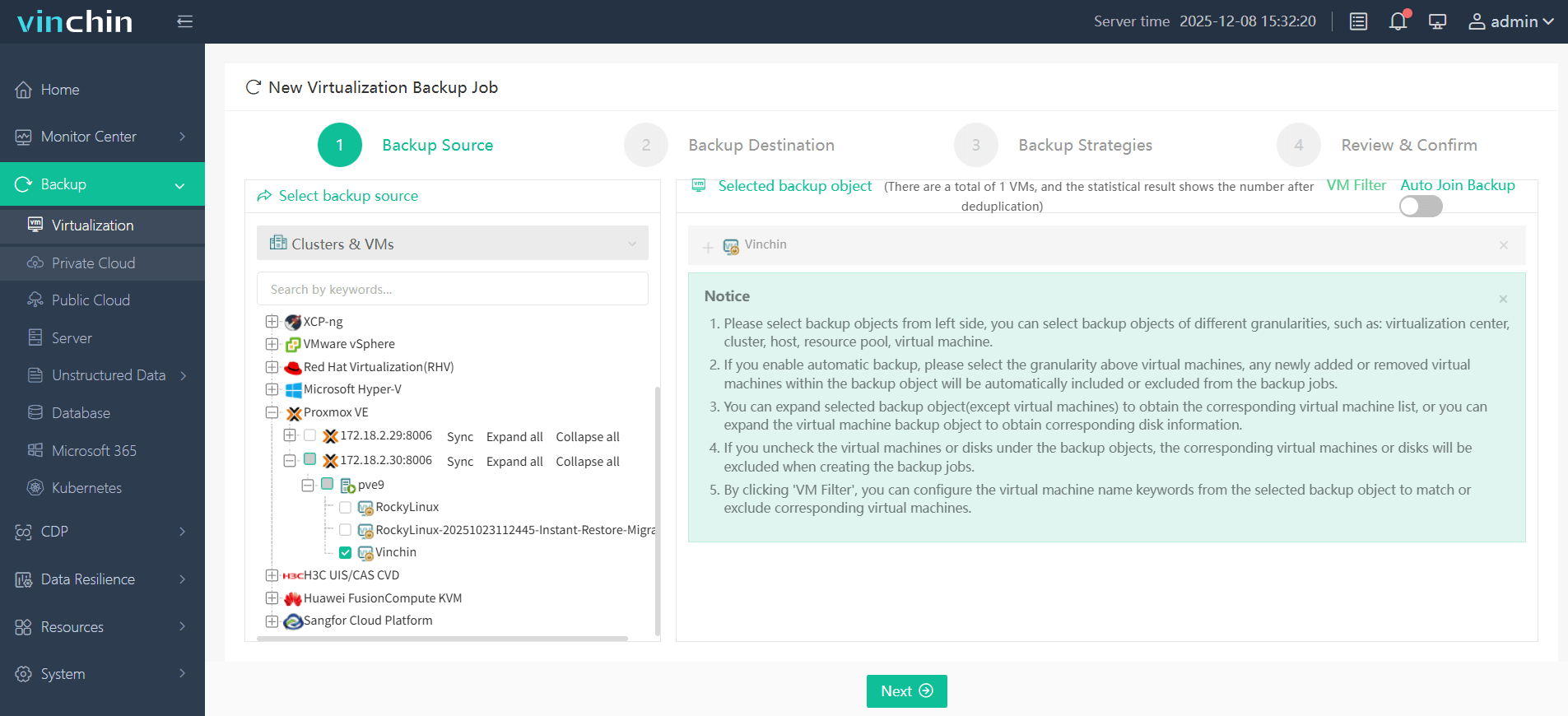

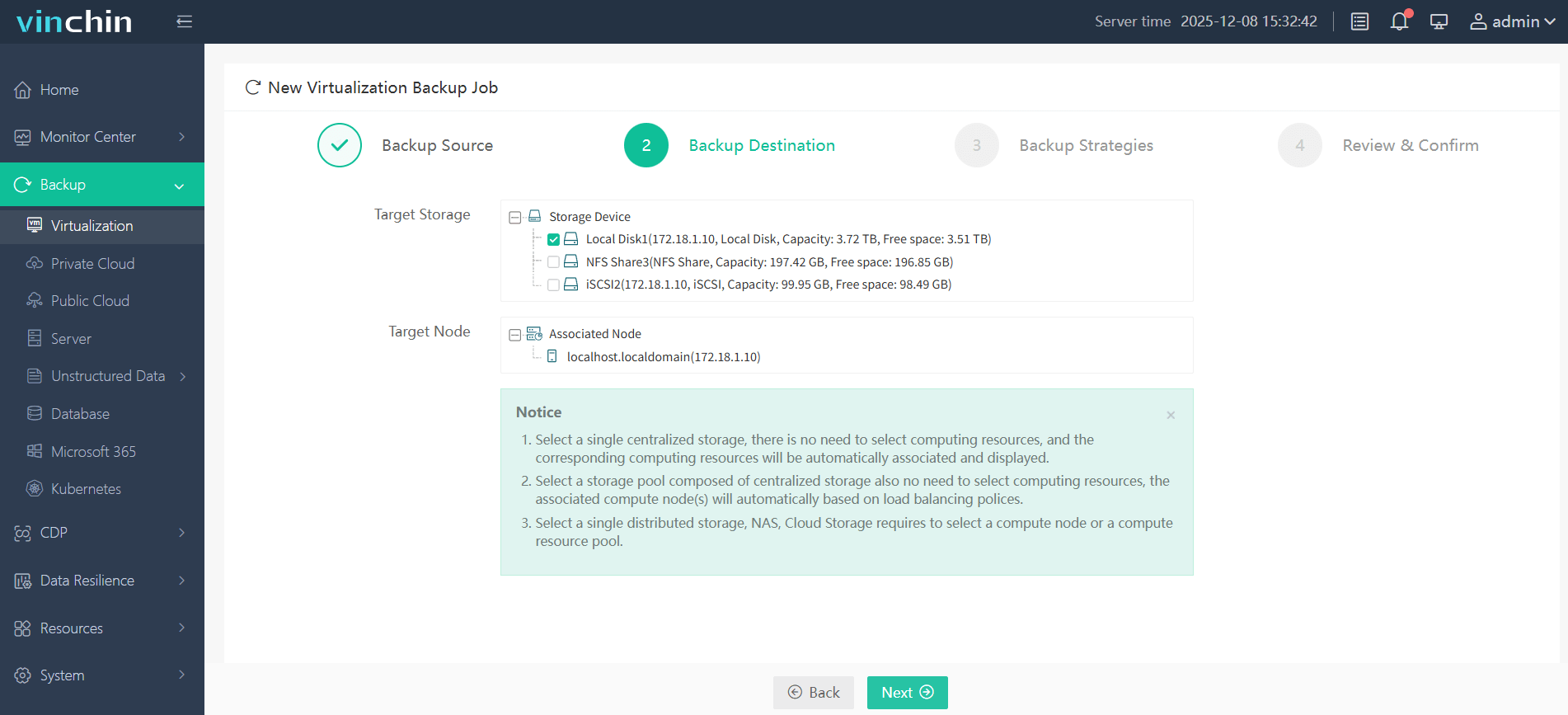

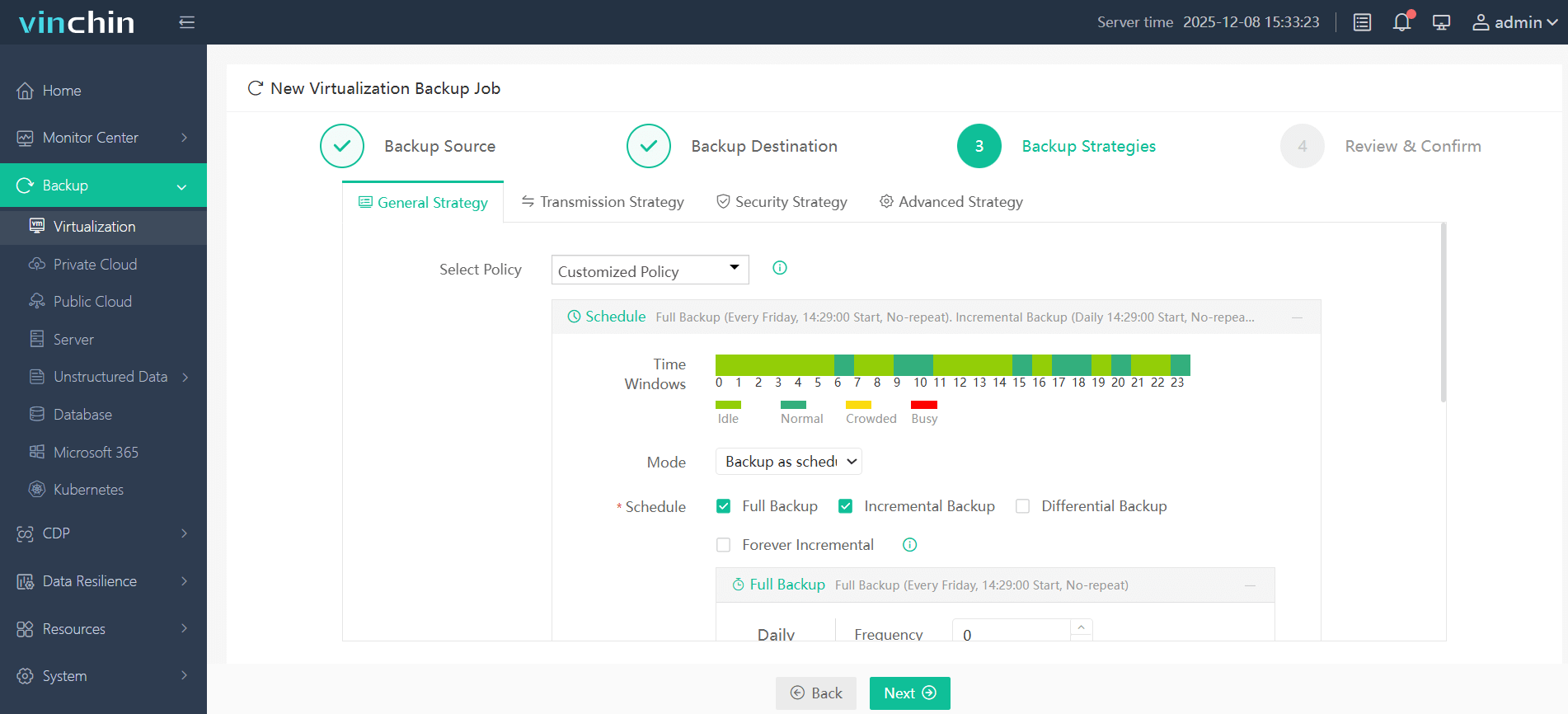

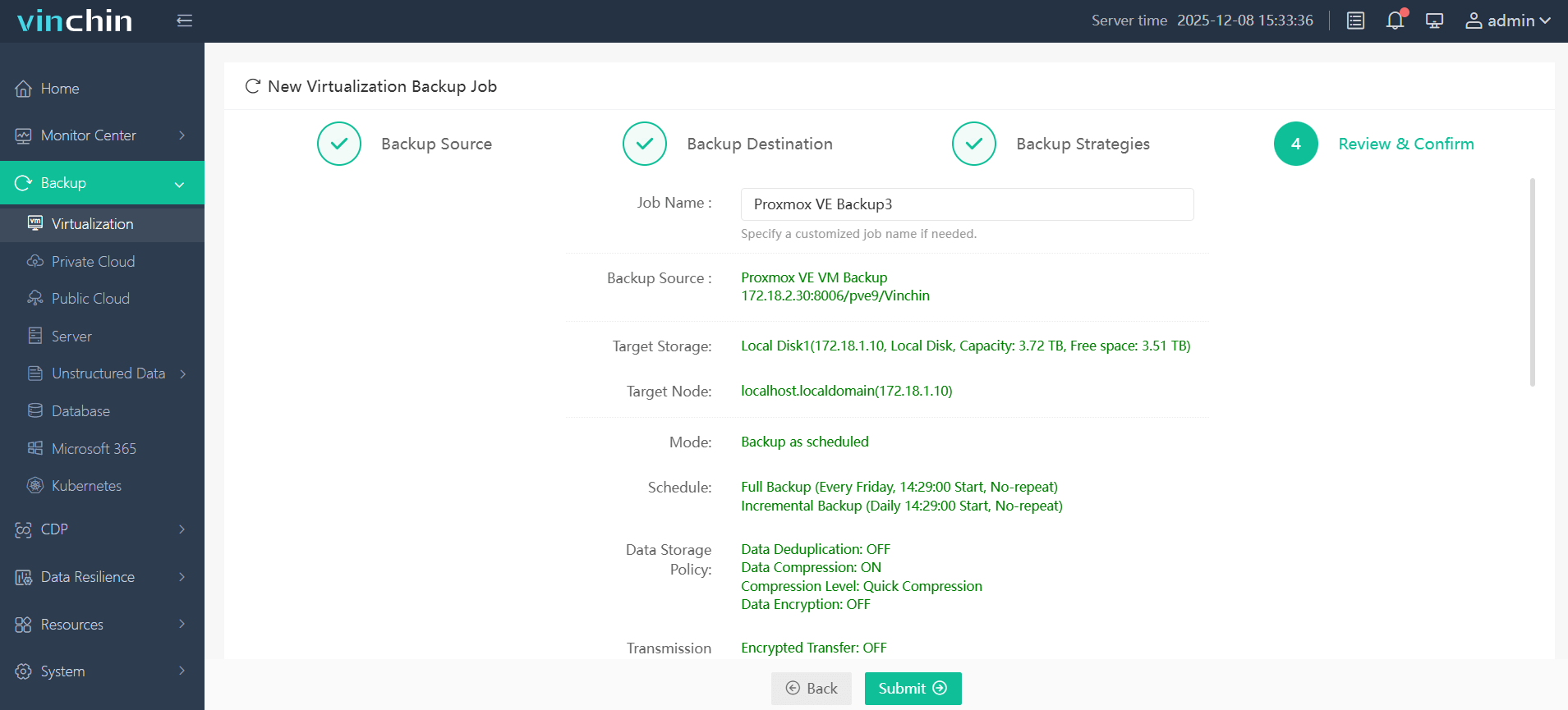

Sicherung einer Proxmox-VM erfordert nur vier optimierte Schritte innerhalb der Web-Oberfläche von Vinchin:

(1) Wählen Sie die Ziel-VM aus dem Bestand aus;

(2) Wählen Sie den bevorzugten Sicherungsspeicherort aus;

(3) Sicherungsstrategien konfigurieren;

(4) Auftrag einreichen – mit integrierter Fortschrittsüberwachung.

Keine komplexen Skripte erforderlich – und auch Wiederherstellungsvorgänge sind dank der sofortigen Wiederherstellung und der feingranularen Wiederherstellungstools, die auf Vinchins zuverlässiger Engine-Architektur basieren und weltweit von Tausenden kleiner und großer Organisationen vertraut werden, ebenso unkompliziert. Laden Sie ihre voll funktionsfähige kostenlose Testversion herunter, die sechzig Tage lang gültig ist, und erleben Sie selbst eine mühelose Bereitstellung – klicken Sie einfach unten, beginnen Sie sofort und schützen Sie noch heute das, was Ihnen am wichtigsten ist!

Proxmox-PCI-Passthrough-Häufig gestellte Fragen

F1: Wie kann ich meinen Server sicher wiederherstellen, falls mein durchgereichter GPU nach dem Neustart zu einem schwarzen Bildschirm führt?

A1: Stellen Sie eine Remote-Verbindung über SSH her, bearbeiten Sie die Dateien „blacklist/vfio.conf“, entfernen Sie problematische Einträge, aktualisieren Sie initramfs und starten Sie dann neu; als Alternative verwenden Sie den integrierten Grafikanschluss, falls verfügbar.

F2: Warum verschwindet mein USB-Controller sowohl vom Host als auch vom Gast nach der Zuweisung?

A2: Viele USB-Hubs/Controller teilen sich ihre Gruppe; übergeben Sie daher immer die gesamte Gruppe statt einer einzelnen Funktion, wann immer möglich.

F3: Welchen Leistungsgewinn kann ich im Vergleich zur emulierten virtuellen Hardware erwarten?

A3: Nahezu native Geschwindigkeiten – typischerweise über 90 % der Bare-Metal-Durchsatzleistung – vorausgesetzt, es gibt keine Engpässe an anderer Stelle (z. B. unzureichende CPU-/RAM-Zuweisung).

Fazit

Mit PCI-Passthrough wird das volle Potenzial von Proxmox VE freigesetzt, indem virtuellen Maschinen direkter Hardwarezugriff gewährt wird – mit nahezu nativer Leistung für Grafikkarten, Netzwerkkarten und Speichercontroller. Der Erfolg hängt von strikter Hardwarekompatibilität (CPU, Motherboard mit IOMMU-Unterstützung) sowie einer präzisen Konfiguration ab: Aktivierung von IOMMU im BIOS, Bindung der Geräte an die VFIO-Treiber und korrekte Isolierung der Funktionen. Obwohl die Einrichtung sorgfältige Aufmerksamkeit erfordert, lohnt sich der Aufwand durch deutlich reduzierte Latenzzeiten und eine verbesserte Unterstützung spezialisierter Workloads. Überprüfen Sie stets die IOMMU-Gruppen mittels lspci/dmesg und nutzen Sie die Web-Oberfläche von Proxmox zur Zuweisung. Beherrschen Sie diese Schritte, und PCI-Passthrough wird zu einem wirkungsvollen Instrument in Ihrem Virtualisierungs-Toolset.

Teilen auf: