-

Verständnis der Portanforderungen für Proxmox VE

-

Welche Standard-Portnummer verwendet Proxmox?

-

Sicherheitsauswirkungen der Verwendung von Standardports

-

Wie sich Portänderungen auf das Clustering auswirken

-

Methode 1: So ändern Sie den standardmäßigen Web-Konsole-Port von Proxmox mithilfe der Portweiterleitung von iptables

-

Methode 2. So ändern Sie den Standard-Web-Konsole-Port von Proxmox, indem Sie einen Reverse-Proxy mit nginx einrichten

-

Methode 3: So ändern Sie den Standard-Web-Konsole-Port von Proxmox, indem Sie Konfigurationsdateien direkt bearbeiten

-

Methode 4: So ändern Sie den Standard-Web-Konsole-Port von Proxmox durch Anpassung des Quellcodes (nicht empfohlen)

-

Vinchin – Enterprise-Backup-Lösung für Ihre virtualisierte Infrastruktur

-

Häufig gestellte Fragen zur Änderung des standardmäßigen Proxmox-Ports

-

Zusammenfassung

Proxmox VE ist eine leistungsstarke Open-Source-Plattform zur Verwaltung von virtuellen Maschinen und Containern. Die webbasierte Verwaltungsoberfläche vereinfacht alltägliche Aufgaben für IT-Administratoren weltweit. Haben Sie sich jedoch jemals gefragt, warum Sie stets :8006 nach der IP-Adresse Ihres Servers eingeben müssen? Oder möchten Sie diesen Standardport aus Gründen der Sicherheit oder Benutzerfreundlichkeit ändern? In dieser Anleitung erfahren Sie, welcher Port standardmäßig von Proxmox verwendet wird, warum dies für Ihre Konfiguration wichtig ist, wie Sie den Port sicher ändern können – und welche weiteren Aspekte Sie dabei berücksichtigen sollten.

Verständnis der Portanforderungen für Proxmox VE

Bevor Sie Änderungen an den Netzwerkeinstellungen oder Firewallregeln in Proxmox VE vornehmen, ist es hilfreich zu wissen, welche Ports am wichtigsten sind. Jeder Dienst in Proxmox lauscht auf bestimmten Ports, die die Kommunikation zwischen Knoten, Speichersystemen und Benutzern ermöglichen.

Das Hauptverwaltungstool – die Web-Oberfläche – nutzt standardmäßig einen dedizierten Port mit HTTPS-Verschlüsselung. Andere Dienste verwenden jeweils eigene Ports: SSH bietet Zugriff auf die Kommandozeile; VNC und SPICE verwalten grafische Konsole; Corosync steuert die Cluster-Kommunikation; NFS nutzt bei Aktivierung seinen eigenen Standardport.

Laut der offiziellen Dokumentation sind dies die wichtigsten Ports, die von Proxmox VE genutzt werden:

8006 (TCP): Web-Oberfläche & REST-API über HTTPS

22 (TCP): SSH-Zugang für Shell-Anmeldung und Cluster-Synchronisierung

5900–5999 (TCP): VNC-Konsole-Sitzungen pro VM

3128 (TCP): SPICE-Proxy für grafische Konsole

5404–5405 (UDP): Corosync-Cluster-Kommunikation (erfordert Multicast-Unterstützung)

111 (TCP/UDP): NFS-Server, falls verwendet

Jede VM-Konsole erhält innerhalb dieser Bereiche ihren eigenen dynamischen VNC-/SPICE-Port. Falls Sie einen Cluster betreiben oder Ihren Knoten außerhalb eines sicheren LANs freigeben, hilft Ihnen die Kenntnis dieser Details dabei, Ihre Firewalls korrekt einzurichten – und versehentliche Ausfälle zu vermeiden.

Welche Standard-Portnummer verwendet Proxmox?

Standardmäßig lauscht die Proxmox VE-Web-Oberfläche auf Port 8006 und nutzt HTTPS-Verschlüsselung ohne zusätzliche Konfiguration. Um eine Verbindung über Ihren Browser oder einen API-Client herzustellen, geben Sie Folgendes ein:

https://your-proxmox-ip:8006

Diese nicht standardmäßige Portnummer vermeidet Konflikte mit gängigen Webservern, die Port 443 (HTTPS) oder 80 (HTTP) verwenden. Die Verwendung von HTTPS stellt sicher, dass alle Anmeldedaten und Aktionen während der Übertragung verschlüsselt bleiben.

In Clustern mit mehreren Knoten verwendet die Web-Oberfläche jedes Knotens weiterhin den Port 8006, es sei denn, dieser wird manuell geändert. Die REST-API verwendet denselben Port.

Warum nicht einfach Port 443 wie die meisten sicheren Webdienste verwenden? Viele Administratoren installieren neben Proxmox VE weitere Anwendungen – die Verwendung eines separaten Ports verhindert versehentliche Konflikte mit bestehenden Websites oder Dashboards, die auf den üblichen HTTPS-Ports laufen.

Doch beachten Sie: Das Verstecken Ihres Verwaltungsportals hinter einem unüblichen Port bietet keine echte Sicherheit gegen Angreifer, die Netzwerke umfassend scannen – darunter auch Tools wie Shodan, die gezielt nach offenen Endpunkten auf Port 8006 weltweit suchen.

Sicherheitsauswirkungen der Verwendung von Standardports

Wenn Sie Ihre Verwaltungsschnittstelle von bekannten Standardports abweichen lassen, kann dies das Aufkommen automatisierter Scans verringern – allerdings werden entschlossene Angreifer, die wissen, wie sie offengelegte Dienste schnell finden können, dadurch nicht aufgehalten.

Der Port 8006 gilt allgemein als dem Proxmox-VE-System zugehörig; Suchmaschinen wie Shodan indexieren täglich Tausende solcher Endpunkte. Allein auf „Sicherheit durch Undurchsichtigkeit“ zu setzen, führt zu Sicherheitslücken.

Zur echten Aushärtung:

Sie können nun über

https://your-proxmox-ipauf Ihr Dashboard zugreifen.Kombinieren Sie benutzerdefinierte Ports mit starken Passwörtern.

Verwenden Sie, wo immer möglich, die Zwei-Faktor-Authentifizierung.

Beschränken Sie den Zugriff auf Firewall-Ebene, sodass nur vertrauenswürdige IP-Adressen Ihr Administrationsportal erreichen können.

Erwägen Sie die Verwendung von fail2ban oder ähnlichen Tools, die wiederholte fehlgeschlagene Anmeldungen blockieren.

Aktivieren Sie die Geoblocking-Funktion, wenn kein globaler Fernzugriff erforderlich ist.

Stellen Sie die Clientzertifikatauthentifizierung bereit, falls diese in Ihrer Umgebung unterstützt wird.

Beachten Sie auch: Einige Softwarepakete versuchen möglicherweise, gängige alternative Ports wie 8080 oder sogar 443 zu nutzen – überprüfen Sie daher sorgfältig, bevor Sie neue Werte zuweisen, um Konflikte mit anderen Anwendungen wie Graylog oder Octoprint, die in der Nähe laufen, zu vermeiden!

Wie sich Portänderungen auf das Clustering auswirken

Bei einer Einzelknoten-Installation wirkt sich eine Änderung des Ports der Weboberfläche nur auf lokale Browser- bzw. API-Verbindungen aus. In Cluster-Umgebungen hingegen – in denen mehrere Knoten miteinander kommunizieren – ist es wichtig, dass alle Administratoren bei der direkten Anmeldung über den Browser oder Automatisierungsskripts genau wissen, welche Adresse/Port-Kombination für jeden Knoten gilt.

Die Cluster-Synchronisation selbst beruht hauptsächlich auf Corosync-UDP-Verkehr über die Ports 5404–5405 – nicht auf HTTP/S-Verkehr über Port 8006 –, doch einige Skripte oder Tools gehen möglicherweise standardmäßig davon aus, sofern nichts anderes angegeben ist! Aktualisieren Sie stets die Dokumentation, die innerhalb des Teams gemeinsam genutzt wird, wenn solche Änderungen an mehreren Hosts vorgenommen werden.

Methode 1: So ändern Sie den standardmäßigen Web-Konsole-Port von Proxmox mithilfe der Portweiterleitung von iptables

Mit diesem Ansatz bleibt Proxmox intern weiterhin an seinem üblichen Port aktiv, während ein anderer, nach außen gerichteter Port – häufig 443 – mittels iptables-Regeln auf Betriebssystemebene transparent darauf umgeleitet wird. Dadurch können Benutzer einfach https://your-proxmox-ip aufrufen, ohne :8006 eingeben zu müssen, während die Backend-Logik unverändert bleibt.

Vor Beginn:

1. Stellen Sie sicher, dass kein anderer Dienst bereits TCP/443 auf diesem Host verwendet.

2. Sichern Sie die aktuellen iptables-Regeln (iptables-save > /root/iptables-backup.txt).

Befolgen Sie nun diese Schritte:

1. Öffnen Sie eine SSH-Sitzung oder ein lokales Terminalfenster auf Ihrem Server.

2. Leiten Sie eingehenden TCP/443-Verkehr an TCP/8006 weiter:

iptables -t nat -A PREROUTING -p tcp --dport 443 -j REDIRECT --to-port 8006

Für IPv6-Adressen:

ip6tables -t nat -A PREROUTING -p tcp --dport 443 -j REDIRECT --to-port 8006

3. Damit diese Regeln nach einem Neustart erhalten bleiben:

apt-get install iptables-persistent netfilter-persistent netfilter-persistent save

Nach Ausführung dieser Befehle:

Beachten Sie jedoch: Dies schließt den direkten Zugriff über :8006 NICHT aus! Um unerwünschte Verbindungen einzuschränken:

ufw deny 8006/tcp && ufw reload

Oder beschränken Sie die zulässigen IPs explizit mithilfe von iptables:

iptables -A INPUT -p tcp --dport 8006 ! -s <trusted-IP-or-subnet> -j DROP

Testen Sie stets die Verbindbarkeit, bevor Sie sich abmelden! Halten Sie eine direkte Konsolensitzung geöffnet, bis die Funktionsfähigkeit bestätigt ist.

Methode 2. So ändern Sie den Standard-Web-Konsole-Port von Proxmox, indem Sie einen Reverse-Proxy mit nginx einrichten

Für mehr Kontrolle – beispielsweise über SSL-Zertifikate vertrauenswürdiger Stellen – empfiehlt es sich, nginx als Reverse-Proxy vor pveproxy zu platzieren:

Stellen Sie zunächst sicher, dass kein anderer Dienst lokal TCP/443 bindet!

1. Installieren Sie nginx:

apt-get install nginx

2. Entfernen Sie alle Standard-Website-Konfigurationen:

rm /etc/nginx/sites-enabled/default || true rm /etc/nginx/sites-available/default || true

3. Erstellen Sie /etc/nginx/sites-available/proxmgr mit folgendem Inhalt:

server {

listen 443 ssl;

server_name proxmox.example.example.com;

# Verwenden Sie Let’s-Encrypt-Zertifikate, falls verfügbar!

ssl_certificate /etc/letsencrypt/live/proxmox.example.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/proxmox.example.com/privkey.pem;

location / {

proxy_pass https://127.0.1:8006;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Forwarded-Proto $scheme;

proxy_http_version 1.1;

proxy_set_header Upgrade $http_upgrade;

proxy_set_header Connection "upgrade";

proxy_buffering off;

client_max_body_size 0; # Anpassen, falls große ISO-Dateien/Backups hochgeladen werden!

proxy_connect_timeout 3600s;

proxy_read_timeout 3600s;

send_timeout 3600s;

# Vermeidung von SSL-Überprüfungsfehlern intern bei Verwendung eines selbstsignierten Zertifikats durch pveproxy:

proxy_ssl_verify off;

}

}4. Neue Konfiguration aktivieren und nginx neu starten:

com/fullchain.com/privkey.0.

ln -s /etc/nginx/sites-available/proxmgr /etc/nginx/sites-enabled/ systemctl restart nginx

5. Beschränken Sie pveproxy so, dass nur localhost direkt eine Verbindung herstellen kann, indem Sie /etc/default/pveproxy bearbeiten:

ALLOW_FROM="127..1" DENY_FROM="all" POLICY="allow"

Starten Sie dann pveproxy neu:

systemctl restart pveproxy

Jetzt kommuniziert ausschließlich nginx direkt mit :8006, während Endbenutzer sicher über :443 verbunden werden – mit gültigen Zertifikaten!

Methode 3: So ändern Sie den Standard-Web-Konsole-Port von Proxmox, indem Sie Konfigurationsdateien direkt bearbeiten

Einige fortgeschrittene Benutzer versuchen, /etc/default/pveproxy oder /etc/pve/datacenter.cfg zu bearbeiten, um die Überwachungsports systemeigen zu ändern – beispielsweise durch Hinzufügen von PORT=8443. Allerdings berücksichtigen nicht alle Versionen diese Einstellungen konsistent, da viele Werte direkt in den Perl-Quelldateien fest codiert sind!

Falls Sie diese Route trotzdem befolgen möchten,

1) Sichern Sie beide Dateien zunächst,

2) Nehmen Sie kleine, schrittweise Änderungen vor,

3) Starten Sie pveproxy nach jeder Änderung neu (systemctl restart pveproxy).

4) Testen Sie gründlich, bevor Sie Root-Sitzungen schließen!

Beachten Sie, dass zukünftige Aktualisierungen manuelle Anpassungen überschreiben – oder sie vollständig beschädigen können.

Methode 4: So ändern Sie den Standard-Web-Konsole-Port von Proxmox durch Anpassung des Quellcodes (nicht empfohlen)

Das Bearbeiten des Perl-Quellcodes in /usr/share/perl5/PVE/API2Tools.pm usw. und das Ersetzen aller Vorkommen von 8006 durch einen anderen Wert ist riskant! Aktualisierungen werden die Änderungen wahrscheinlich ohne Warnung rückgängig machen – und Fehler könnten alle Benutzer vollständig aussperren, bis das Problem über den Rettungsmodus und den Shell-Zugriff behoben wird.

Vinchin – Enterprise-Backup-Lösung für Ihre virtualisierte Infrastruktur

Wenn Sie die Sicherheit und Zuverlässigkeit Ihrer Proxmox-Umgebung verbessern, wird eine leistungsstarke Backup-Lösung entscheidend für die Aufrechterhaltung Ihres Geschäftsbetriebs und die Planung der Wiederherstellung nach Katastrophen.

Vinchin Backup & Recovery zeichnet sich als professionelle, unternehmensstufenorientierte Sicherungslösung für virtuelle Maschinen aus, die mehr als fünfzehn gängige Virtualisierungsplattformen unterstützt – darunter vollständige Kompatibilität mit Proxmox VE-Clustern sowie mit VMware vSphere, Hyper-V, oVirt, OLVM, RHV, XCP-ng, XenServer, OpenStack, ZStack und anderen.

Speziell für moderne virtualisierte Rechenzentren entwickelt, bietet Vinchin umfassende Funktionen zum Schutz virtueller Maschinen, darunter endlos inkrementelle Sicherung – eine Methode, die den Speicherplatzbedarf minimiert und die Sicherungszyklen beschleunigt – sowie fortschrittliche Deduplizierungs- und Kompressionstechnologien, die die Größe der Sicherungen erheblich reduzieren, ohne die Leistung zu beeinträchtigen.

Zusätzlich ermöglicht Vinchin eine nahtlose plattformübergreifende V2V-Migration, sodass Sie Workloads bei Bedarf mühelos zwischen verschiedenen Hypervisoren verschieben können.

Weitere Highlights umfassen flexible Terminplanungsoptionen, feingranulare Wiederherstellungsmöglichkeiten bis hinunter zur Dateiebene innerhalb von VMs, Unterstützung für sofortige Wiederherstellung, Cloud-/Bandarchivierung, mehrfädige Übertragungsbeschleunigung, Verschlüsselung ruhender und in Übertragung befindlicher Daten, GFS-Retentionsrichtliniensteuerung, Drosselungsrichtlinien zur Bandbreitenoptimierung, CBT-basierte schnelle inkrementelle Sicherungen sowie SpeedKit-Beschleunigungsmodulen, die jeweils auf die jeweilige Plattform zugeschnitten sind – und vieles mehr.

Die Verwaltung von Sicherungskopien ist dank der intuitiven webbasierten Konsole von Vinchin unkompliziert.

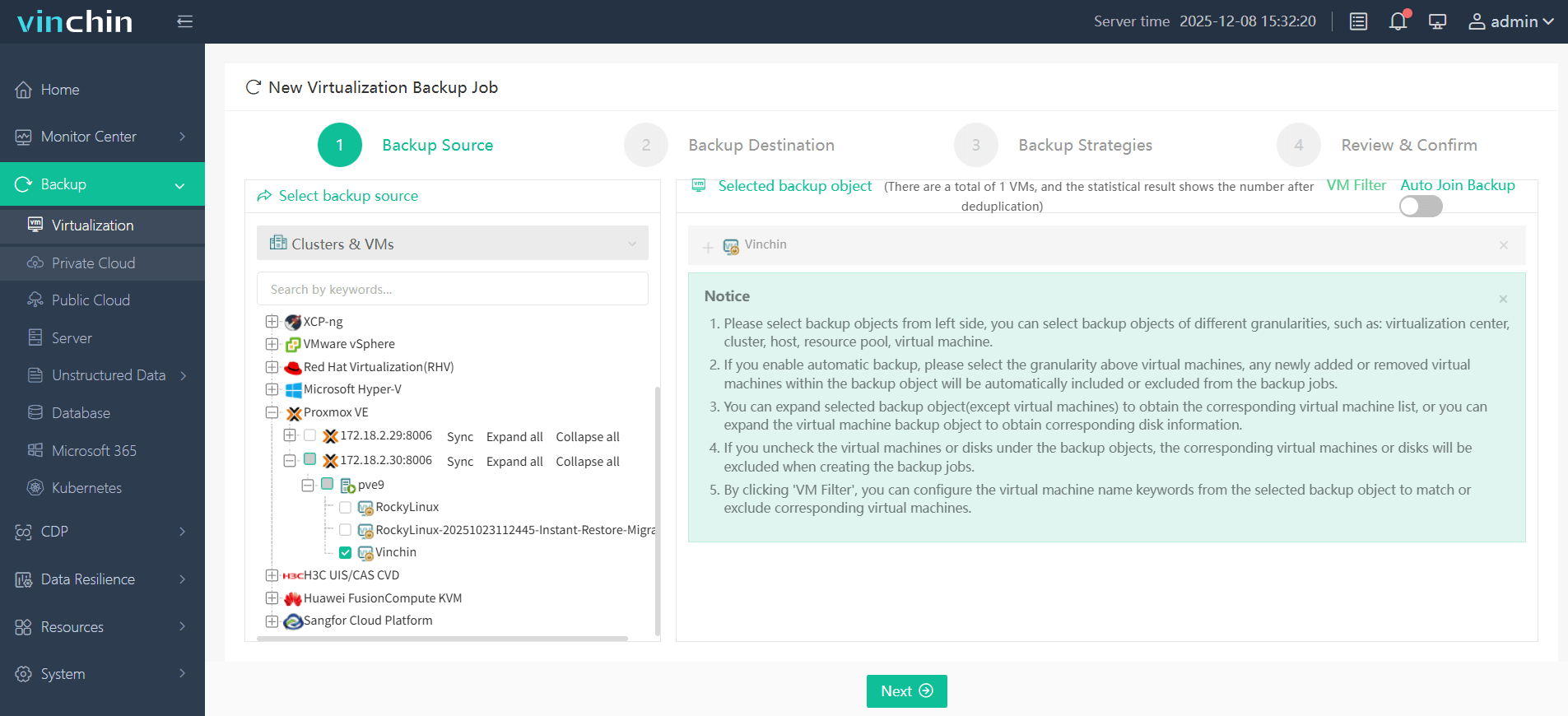

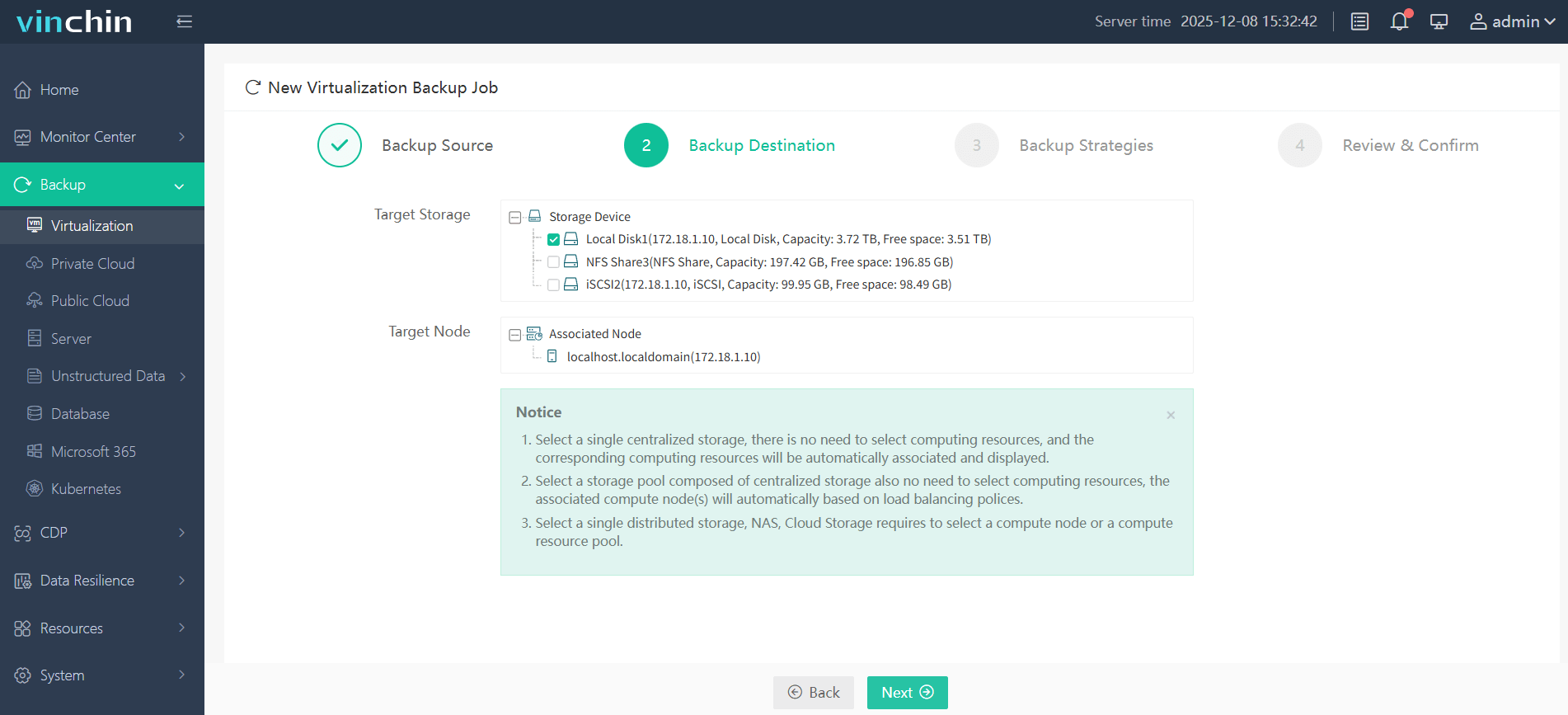

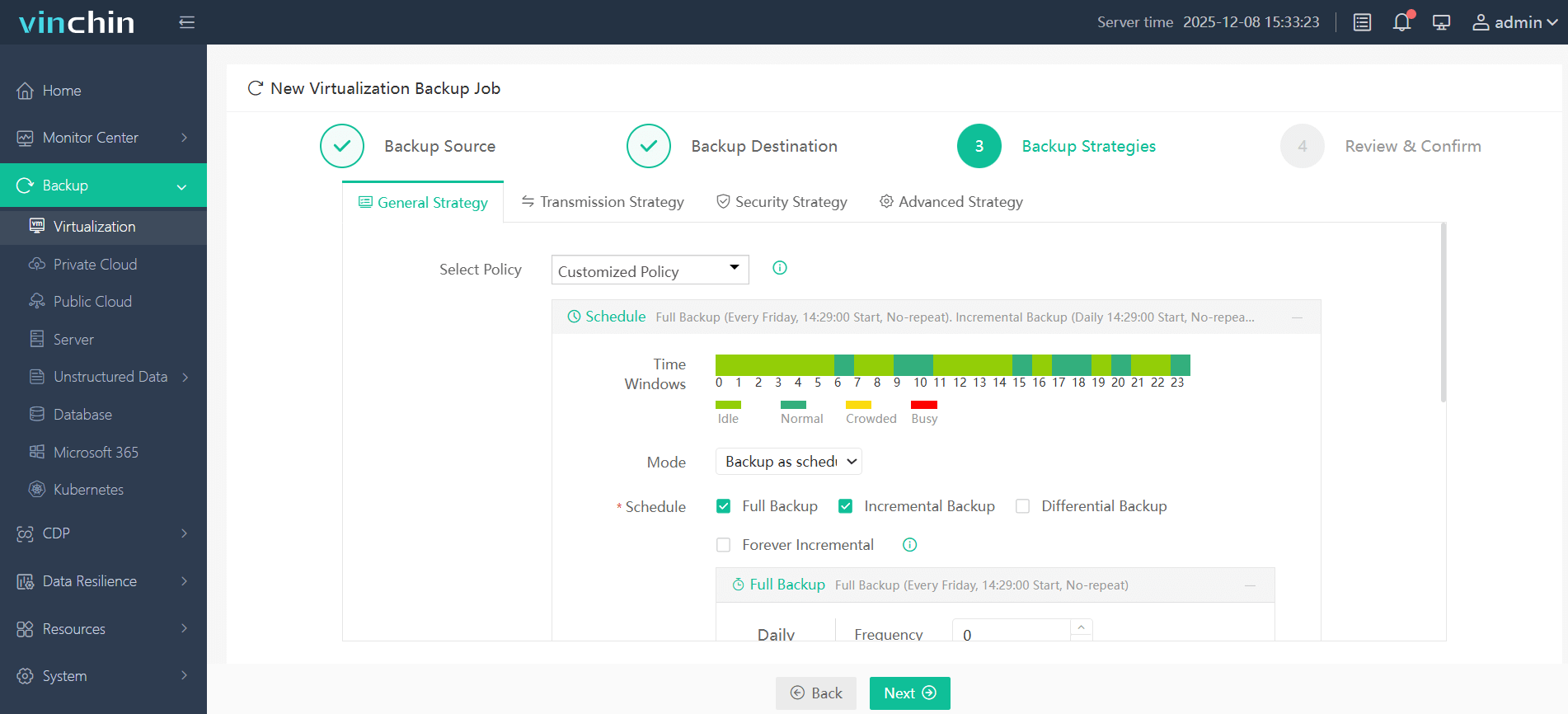

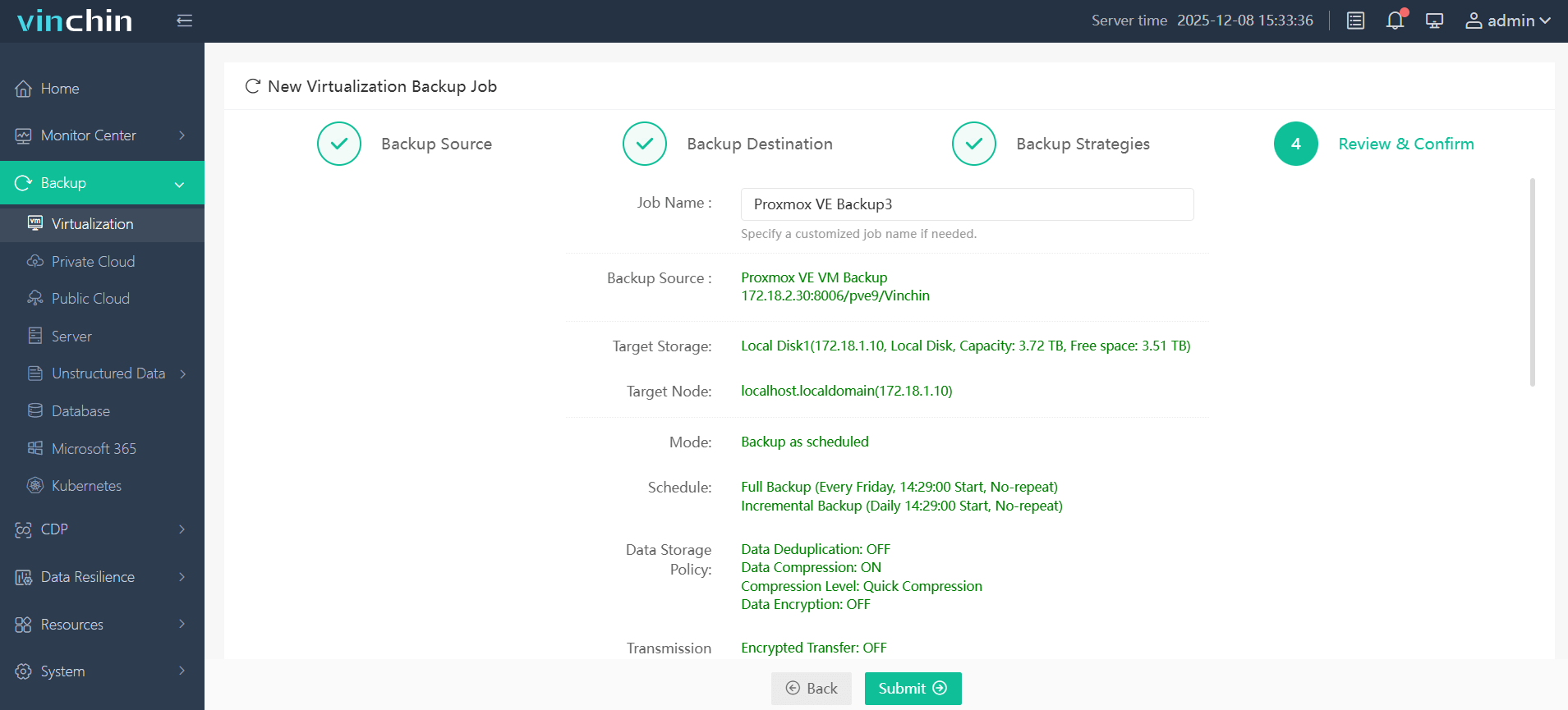

Um eine bestimmte VM – beispielsweise in Ihrer Proxmox-Infrastruktur – zu sichern, gehen Sie einfach wie folgt vor:

1) Wählen Sie die gewünschte(n) VM(s) aus;

2) Wählen Sie einen geeigneten Sicherungsspeicherort aus;

3) Geeignete Sicherungsstrategien definieren;

4) Senden Sie die Aufgabe ab – alles innerhalb weniger Minuten.

Vinchin erfreut sich weltweit bei IT-Fachleuten großer Beliebtheit, die zuverlässigen Datenschutz über unterschiedliche Virtualisierungsstacks hinweg suchen.

Sie sind eingeladen, Vinchin risikofrei auszuprobieren – eine voll funktionsfähige kostenlose Testversion steht 60 Tage lang zur Verfügung.

Klicken Sie unten jetzt, um das Installationsprogramm herunterzuladen und einfach bereitzustellen:

Häufig gestellte Fragen zur Änderung des standardmäßigen Proxmox-Ports

F1: Kann ich meine Weboberfläche direkt auf den Standard-HTTPS-Port (Port 443) umstellen?

A1: Nicht direkt über die nativen Einstellungen – jedoch ja, indem der Datenverkehr über iptables/NAT-Regeln umgeleitet wird oder ein externer Reverse-Proxy wie nginx eingerichtet wird, der auf Port 443 lauscht und Anfragen intern an den Standardport von Proxmox (üblicherweise noch immer 8006) weiterleitet.

F2: Was soll ich tun, wenn ich nach der Änderung der Netzwerkeinstellungen gesperrt bin?

A2: Starten Sie im Rettungsmodus über KVM/IPMI/iLO-Konsolenzugriff und stellen Sie dann frühere Kopien von /etc/default/pveproxy wieder her, setzen Sie die Firewall-Regeln manuell zurück – oder heben Sie kürzlich hinzugefügte NAT-Einträge auf, die legitime Anmeldungen blockieren.

F3: Beeinflusst die Verlagerung meines Admin-Portals die Clustering-Funktionen?

A3: Nein – solange der corosync-UDP-Verkehr zwischen den Knoten nicht blockiert wird, läuft die Clusterbildung unbeeinträchtigt weiter; informieren Sie Ihre Teamkollegen jedoch stets über die aktualisierten Anmelde-URLs pro Knoten, insbesondere bei der Automatisierung von Aufgaben über mehrere Cluster hinweg.

Zusammenfassung

Die standardmäßige Verwaltungsoberfläche von Proxmox VE läuft sicher über HTTPS am Port 8006 – Administratoren können jedoch bei Bedarf problemlos anpassen, wie sie sich verbinden, etwa mithilfe von NAT-Umleitungen, Firewalls, Reverse-Proxys oder Konfigurationsanpassungen.

Stellen Sie immer Sicherungskopien sowohl der Gast- als auch der Host-Konfigurationen vor Experimenten sicher.

Für eine zuverlässige Sicherungskompatibilität auf allen Plattformen empfehlen wir die bewährte Lösung von Vinchin, die speziell auf die Anforderungen virtueller Infrastrukturen zugeschnitten ist.

Teilen auf: