-

Was ist HPE Backup?

-

Warum HPE-Sicherungslösungen wählen?

-

Wichtige Überlegungen für die HPE-Sicherungsstrategie

-

Methode 1: Verwenden von HPE Data Protector für die Datensicherung

-

Erkundung des umfassenderen Backup-Ökosystems von HPE

-

So sichern Sie HPE-Umgebungen mit Vinchin

-

HPE Backup – Häufig gestellte Fragen

-

Fazit

Für IT-Betriebsteams ist Datenverlust nicht nur ein abstraktes Risiko – er stellt eine direkte Bedrohung für Servicelevelvereinbarungen (SLAs), den Betriebsfortbestand und den Unternehmensruf dar. Angesichts des wachsenden Datenvolumens und der zunehmenden Raffinesse von Cyberbedrohungen wie Ransomware ist eine robuste HPE-Backup-Strategie heute keine Option mehr, sondern für jedes moderne Unternehmen unerlässlich.

Was ist HPE Backup?

HPE Backup bezeichnet die von Hewlett Packard Enterprise angebotene Reihe von Datensicherungstools, die für physische Server, virtuelle Maschinen, Anwendungen, Datenbanken und Cloud-Workloads konzipiert sind. Diese Lösungen helfen Unternehmen, kritische Informationen in unterschiedlichen Umgebungen – lokal oder in hybriden Clouds – zu sichern, sodass nach einem Ausfall eine Wiederherstellung jederzeit möglich ist. Mit den HPE-Backup-Tools können Sie Sicherungen automatisieren, den Speicher effizient verwalten, gesetzliche Vorgaben erfüllen und Ausfallzeiten minimieren.

Warum HPE-Sicherungslösungen wählen?

HPE-Sicherungslösungen zeichnen sich dadurch aus, dass sie Flexibilität mit Sicherheit verbinden. Sie unterstützen sowohl herkömmliche Rechenzentren als auch cloud-native Workloads durch nahtlose Integration mit anderen HPE-Produkten. Automatisierungsfunktionen reduzieren den manuellen Aufwand und senken gleichzeitig die Fehlerquote – eine wichtige Voraussetzung für stark beanspruchte Betriebsteams. Integrierte Verschlüsselung schützt sensible Daten vor unbefugtem Zugriff oder Ransomware-Angriffen. Die Skalierbarkeit ermöglicht es Ihnen, klein anzufangen und sich bei Bedarf einfach zu erweitern, wenn sich Ihre Anforderungen im Laufe der Zeit ändern.

Ein weiterer entscheidender Vorteil ist die Integration: HPE-Backup-Plattformen arbeiten nahtlos mit gängigen Betriebssystemen, Hypervisoren wie VMware oder Hyper-V sowie wichtigen Datenbanken wie SQL Server oder Oracle Database zusammen – und sogar mit öffentlichen Clouds, wenn Sie eine hybride Infrastruktur betreiben. Dadurch eignen sie sich ideal für komplexe IT-Umgebungen, in denen Zuverlässigkeit am wichtigsten ist.

Wichtige Überlegungen für die HPE-Sicherungsstrategie

Die Erstellung eines effektiven HPE-Sicherungsplans erfordert mehr als nur die Auswahl einer Software – es bedarf einer sorgfältigen Planung hinsichtlich der Unternehmensziele und Risiken.

Zunächst müssen Sie Ihre Wiederherstellungszielzeit (RPO) und Ihre Wiederherstellungszeitziel (RTO) definieren. Die RPO gibt an, wie viele aktuelle Daten Sie sich leisten können zu verlieren; die RTO legt fest, wie schnell die Systeme nach einem Ausfall wiederhergestellt werden müssen. Diese Ziele sollten Ihre Wahl der Sicherungshäufigkeit bestimmen – stündliche Snapshots können für geschäftskritische Anwendungen erforderlich sein, während andernorts tägliche Sicherungen ausreichen könnten.

Als Nächstes folgt die Einhaltung der 3-2-1-Regel: Behalten Sie drei Kopien Ihrer Daten auf zwei verschiedenen Medientypen, wobei eine Kopie außerhalb des Standorts oder in der Cloud gespeichert wird. Viele HPE-Backup-Lösungen vereinfachen dies, indem sie die Replikation zwischen lokalen Speichergeräten wie Datenträgerarrays oder Bandbibliotheken – und entfernten Optionen wie StoreOnce-Geräten oder Objektspeicherdiensten unterstützen.

Unveränderlichkeit ist aufgrund von Ransomware-Bedrohungen entscheidend geworden: Stellen Sie sicher, dass mindestens eine Kopie jedes Backups nicht verändert oder gelöscht werden kann, bis die Aufbewahrungsfrist abgelaufen ist („write-once-read-many“ oder WORM). Einige HPE-Backup-Produkte bieten integrierte Unveränderlichkeitsfunktionen, sodass Angreifer geschützte Dateien nicht verschlüsseln oder löschen können – selbst wenn sie die Administrator-Anmeldeinformationen kompromittieren.

Endlich: Testen Sie regelmäßig Wiederherstellungen! Eine erfolgreiche Wiederherstellung beweist, dass Ihre Sicherungen tatsächlich nutzbar sind – und nicht nur irgendwo auf einer Festplatte vor sich hin stauben. Planen Sie regelmäßig Übungen zur Datenwiederherstellung mit realistischen Szenarien ein, um genau zu wissen, wie lange es im Notfall dauert, wieder online zu gehen.

Methode 1: Verwenden von HPE Data Protector für die Datensicherung

HPE Data Protector bleibt dank seiner umfassenden Plattformunterstützung – darunter Windows/Linux-Server, VMs, die unter VMware vSphere oder Microsoft Hyper-V laufen – und der tiefen Anwendungsintegration über Agenten ein zentrales Tool in vielen Unternehmensumgebungen.

Bevor Sie einen Auftrag in Data Protector starten:

Stellen Sie sicher, dass alle Clients (Server/Systeme, die gesichert werden) in der internen Datenbank registriert sind.

Konfigurieren Sie die Zielspeichergeräte – beispielsweise Datenträgerpools oder Bandlaufwerke – im Voraus, damit sie während der Aufgabenkonfiguration angezeigt werden.

Überprüfen Sie die Netzwerkkonnektivität zwischen den Verwaltungsservern, Clients und dem Speichergerät.

So erstellen Sie eine neue geplante HPE-Sicherung:

1. Starten Sie die Data Protector GUI von Ihrer Verwaltungsarbeitsstation aus.

2. Wählen Sie im Navigationsbereich Sicherung aus und klicken Sie dann auf Sicherungsdefinition hinzufügen.

3. Wählen Sie Ihren gewünschten Typ – vollständig/inkrementell/differenziell – aus und wählen Sie die Quellobjekte aus, indem Sie die verfügbaren Hosts/Anwendungen/Datenbanken durchsuchen, die unter den konfigurierten Clients aufgelistet sind.

4. Wählen Sie ein Zielsystem aus den bereits in Ihrer Umgebung definierten Geräten aus; dies kann lokaler Festplattenspeicher oder deduplizierter StoreOnce-Appliance-Speicher sein.

5. Geben Sie unter Zeitplan an, wann Aufträge ausgeführt werden sollen – täglich um Mitternacht? Jeden Sonntag? Passen Sie die Intervalle basierend auf der Wichtigkeit der Arbeitslast im Verhältnis zur verfügbaren Bandbreite bzw. Speicherkapazität an.

6. Überprüfen Sie die erweiterten Optionen: Aktivieren Sie hier die Verschlüsselung, falls dies aufgrund gesetzlicher Vorschriften erforderlich ist; aktivieren Sie die Deduplizierung auf Policy-Ebene, wenn StoreOnce das Ziel ist; legen Sie die Aufbewahrungsfristen gemäß den internen Richtlinien fest.

7. Klicken Sie auf Fertig stellen, um alles zu speichern, und wählen Sie anschließend Ihren neuen Auftrag aus der Liste aus; klicken Sie auf Start, wenn Sie eine sofortige Ausführung wünschen – oder überlassen Sie die zukünftigen Ausführungen gemäß Zeitplan der Automatisierung.

8. Überwachen Sie den Fortschritt über die Registerkarte Monitor, die Logs/Statusaktualisierungen/Fehler in Echtzeit anzeigt, sodass Probleme umgehend behoben werden können, bevor sie die SLAs beeinträchtigen.

Für Szenarien zur Wiederherstellung nach einer Katastrophe:

Verwenden Sie die Wiederherstellen-Funktion in der Data Protector-GUI

Wählen Sie den relevanten Wiederherstellungspunkt/die relevante Aufgabe/die relevante Version aus

Zielstandort/System angeben

Wiederherstellungsprozess starten und Protokolle genau überwachen

Überprüfen Sie Wiederherstellungen regelmäßig, indem Sie Testwiederherstellungen durchführen – nicht nur auf Dateiebene, sondern nach Möglichkeit auch vollständige Systemimages – , um die vollständige Integrität sicherzustellen.

Erfahrene Benutzer integrieren Data Protector häufig mit anderen Komponenten wie StoreOnce Catalyst-Speichern für eine globale Deduplizierung über mehrere Standorte hinweg – was die WAN-Nutzung während der Replikation erheblich reduziert – oder nutzen Skript-APIs für benutzerdefinierte Berichts- und Alarmierungsabläufe, die auf die Anforderungen ihrer Umgebung zugeschnitten sind.

Erkundung des umfassenderen Backup-Ökosystems von HPE

Während Data Protector die grundlegenden Aufgaben zur Planung und Wiederherstellung innerhalb traditioneller Rechenzentren gut abdeckt, gibt es weitere leistungsstarke Komponenten im Portfolio von HPE, die es zu kennen gilt:

HPE StoreOnce: Bietet skalierbaren, deduplizierten Speicher, der den Gesamtspeicherbedarf reduziert, indem doppelte Datenblöcke bei mehreren Sicherungen eliminiert werden – auch über Standorte und Cloud-Endpunkte hinweg, die über langsame Verbindungen verbunden sind.

HPE GreenLake für Backup & Wiederherstellung: Bietet „Backup-as-a-Service“-Funktionen einschließlich elastischer Skalierung/Bedarfsbasierten Abrechnung sowie nativer Integration mit öffentlichen Clouds wie AWS/Azure/GCP – alles verwaltet über eine einheitliche Dashboard-Oberfläche, ideal für Hybrid-/Multi-Cloud-Strategien.

Lösungen auf Bandbasis wie StoreEver bleiben ebenfalls relevant – für langfristige Archivierungs- und Compliance-getriebene Arbeitslasten, die eine extrem geringe Kosten pro Terabyte über Jahre oder Jahrzehnte erfordern, statt der typischerweise Tage, Wochen oder Monate umfassenden Zeiträume der Hot- und Warm-Tiers an anderer Stelle.

Trotz dieser Stärken benötigen einige Organisationen noch größere Flexibilität – beispielsweise vereinfachte, VM-zentrierte Workflows in gemischten Hypervisor-Umgebungen; granulare Datei-Ebene-Wiederherstellungen, ohne zuerst gesamte VMs oder Datenträger wiederherstellen zu müssen; plattformübergreifende Migrationen zwischen Anbietern oder Hardware-Generationen – oder schlicht eine einfachere tägliche Verwaltung über intuitive Web-Konsolen anstelle ausschließlich veralteter Thick-Client-GUIs oder Skripte.

So sichern Sie HPE-Umgebungen mit Vinchin

Für Unternehmen, die mehr Flexibilität als native Tools bieten möchten, bietet Vinchin Backup & Recovery umfassenden Schutz, der auf virtualisierte Infrastrukturen zugeschnitten ist – einschließlich vollständiger Unterstützung gängiger Plattformen wie VMware, Hyper-V, Proxmox, oVirt, OLVM, RHV, XCP-ng, XenServer, OpenStack, ZStack und weiterer (15+ Umgebungen). Für Nutzer von VMware innerhalb ihres HPE-Ökosystems gewährleistet die Kompatibilität eine nahtlose Bereitstellung neben bestehenden Investitionen und erweitert gleichzeitig den Schutz auf gemischte Hypervisor-Architekturen, wie sie in modernen Rechenzentren verbreitet sind.

Vinchin Backup & Recovery bietet erweiterte Funktionen wie forever-incrementelle Sicherung, die die Speichernutzung und Netzwerkeffizienz optimiert; granulare Wiederherstellungsfunktionen, die eine schnelle Dateiebene-Wiederherstellung ohne vollständiges Zurücksetzen der VM ermöglichen; leistungsstarke V2V-Migrationswerkzeuge, die den plattformübergreifenden Umzug vereinfachen; integrierte Daten-Deduplizierung und -Komprimierung zur Kostensenkung; sowie stark verschlüsselung, die sensible Daten schützt – alles über eine übersichtliche Webkonsole zugänglich, die auf einfache Handhabung und Geschwindigkeit ausgelegt ist.

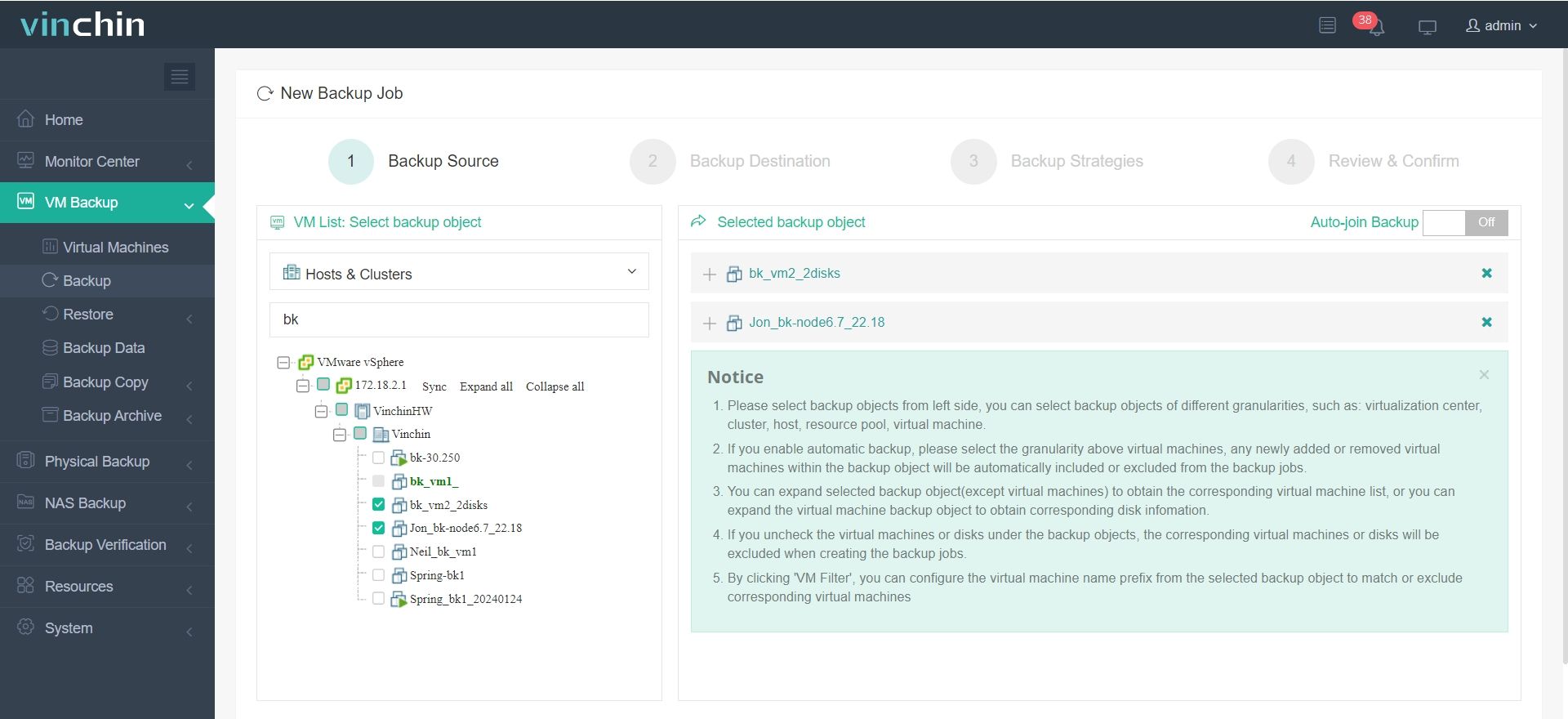

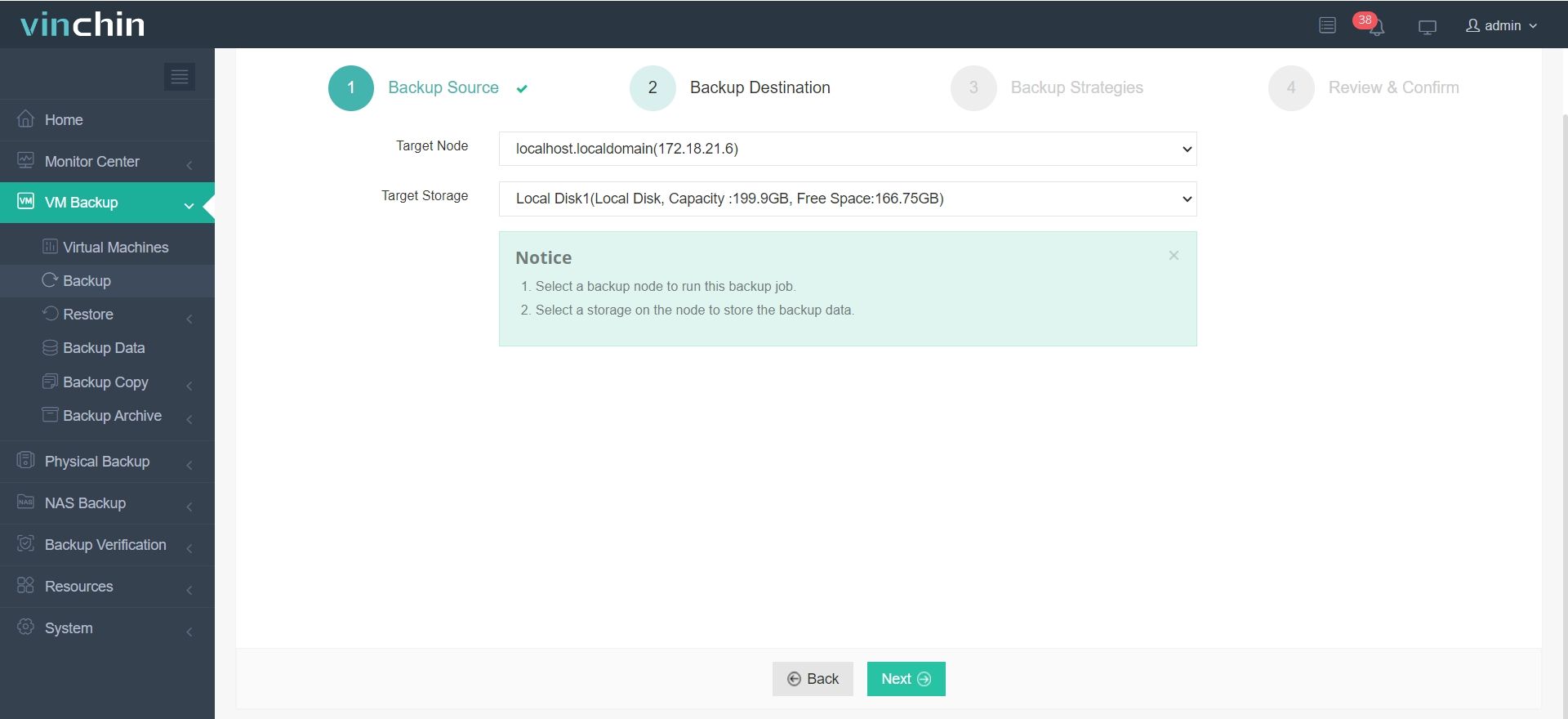

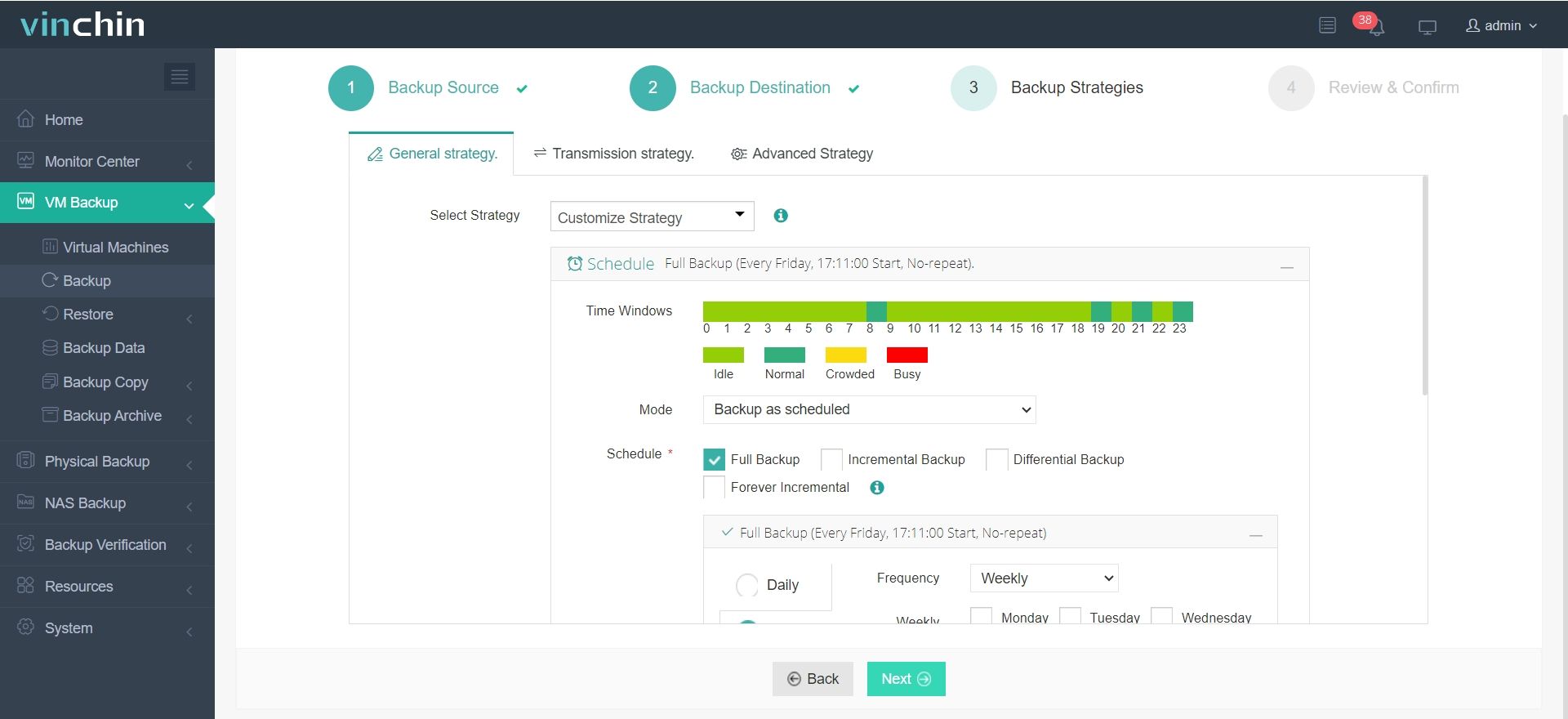

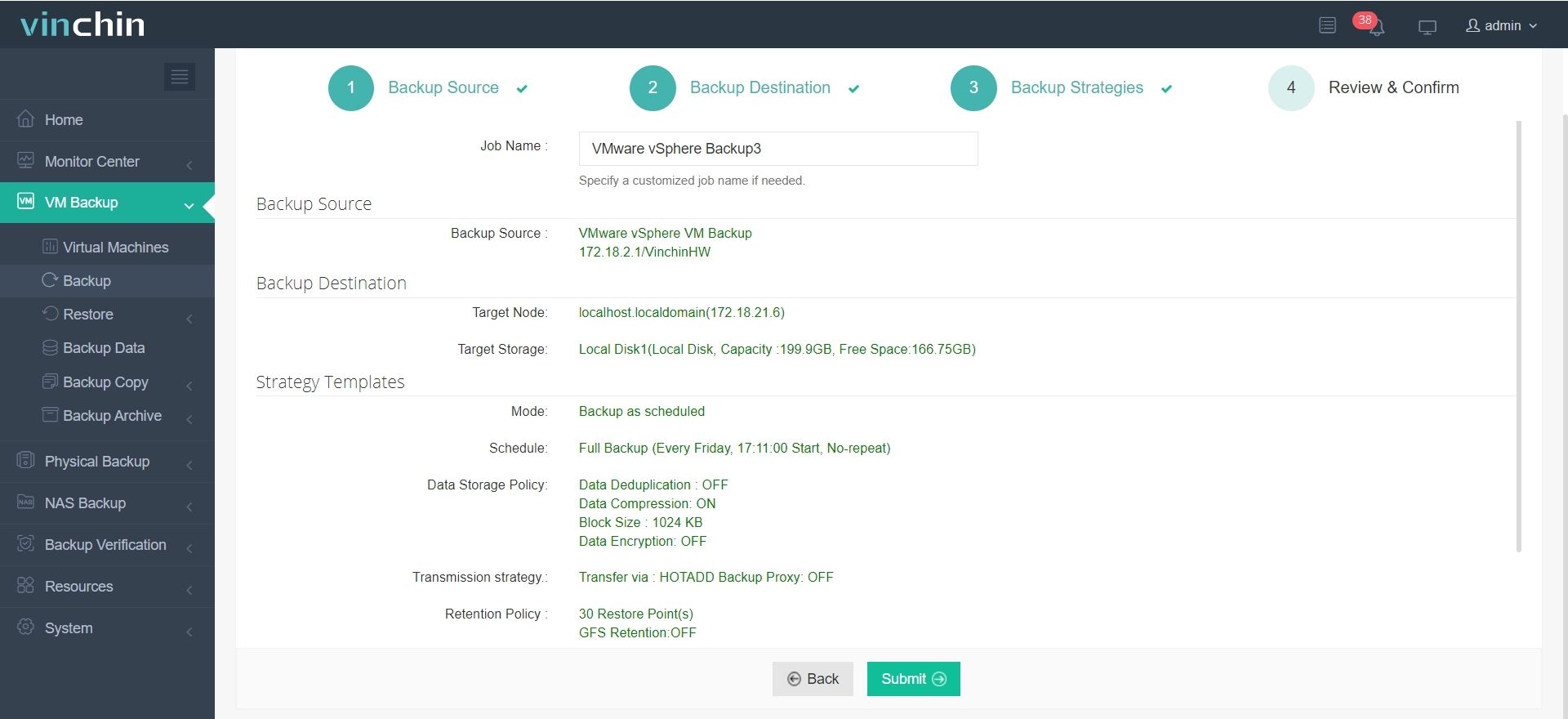

Die Sicherung einer HPE VMware-VM mithilfe von Vinchin Backup & Recovery erfolgt über die intuitive Weboberfläche in vier einfachen Schritten:

Schritt 1: Wählen Sie die VMware-VM aus, die gesichert werden soll

Schritt 2: Wählen Sie den Sicherungsspeicher

Schritt 3: Sichern Sie die Backup-Strategie

Schritt 4: Auftrag senden

Weit über tausend Unternehmen weltweit vertrauen auf Vinchin Backup & Recovery – mit Spitzenbewertungen und nachgewiesener Zuverlässigkeit – und erhalten eine 60-tägige kostenlose Testversion mit vollem Funktionsumfang, um bereits heute den branchenführenden Schutz selbst zu erleben!

HPE Backup – Häufig gestellte Fragen

F1: Wie führt HPE Data Protector anwendungskonsistente Sicherungen für Workloads wie SQL Server oder Oracle auf physischen Servern durch?

A1: Es verwendet anwendungsspezifische Agenten, die Datenbanken vor der Momentaufnahme stilllegen, sodass Transaktionsprotokolle geleert werden und zuverlässige Wiederherstellungspunkte sichergestellt sind.

Q2: Welche spezifischen Funktionen in StoreOnce oder Lösungen wie Vinchin – abgesehen von der Verschlüsselung – tragen dazu bei, Backups gegenüber Ransomware unveränderlich zu machen?

A2: StoreOnce unterstützt Schreib-einmal-Lese-viele-Richtlinien, während Vinchin verschlüsselte Sicherungen sowie die Integration mit unveränderlichem Objektspeicher ermöglicht, wodurch logische Luftschleusen entstehen, die Angreifer nicht leicht überwinden können.

F3: Was sollte ich tun, wenn meine geplante HPE-Sicherung unerwartet fehlschlägt?

A3: Überprüfen Sie die Protokolle über die Registerkarte MONITOR, um den Status des Ziel-Speichers/der Lizenzierung zu verifizieren, und starten Sie den Job danach sofort neu, nachdem alle erkannten Probleme behoben wurden!

Fazit

Der Schutz kritischer Infrastrukturen bedeutet, die Stärken des nativen Werkzeug-Ökosystems mit den Vorteilen an Effizienz und Benutzerfreundlichkeit spezialisierter Lösungen in Einklang zu bringen – wobei klare RTO-/RPO-Ziele sowie regelmäßig getestete, unveränderliche Kopien die Grundlage bewährter Praktiken bilden! Probieren Sie noch heute Vinchin aus, um einen umfassenden und gleichzeitig einfachen Schutz von virtuellen Maschinen in jeder modernen HPE-Umgebung zu erhalten – erfahren Sie, warum uns weltweit bereits Tausende vertrauen!

Teilen auf: