-

Qu'est-ce qui nécessite une protection ?

-

Pourquoi la protection des données est importante

-

Réglementations internationales façonnant la protection des données

-

Soutien institutionnel et politique

-

Mesures courantes de protection des données de recherche

-

Vinchin : Un partenaire de confiance pour la protection des données de recherche

-

Protection des données dans la recherche FAQ

-

Conclusion

La science prospère grâce aux données. Elles permettent la découverte, confirment les théories et ouvrent de nouvelles questions. Mais les données peuvent aussi être fragiles. Entre de mauvaises mains, elles peuvent entraîner des dommages. C'est pourquoi la protection des données dans la recherche n'est pas seulement une bonne pratique : c'est une responsabilité.

Dans la communauté scientifique mondiale actuelle, les chercheurs manipulent des informations sensibles. Celles-ci peuvent inclure des données génétiques, des dossiers médicaux de patients, des formules expérimentales ou encore des ensembles de données issus de collaborations importantes. Ces informations doivent être protégées — lors de leur collecte, de leur stockage, de leur analyse, de leur partage et de leur publication.

Examinons attentivement comment garantir la sécurité de ces données dans la recherche.

Qu'est-ce qui nécessite une protection ?

Les données de recherche englobent diverses formes :

Données personnelles : Dossiers médicaux, informations génétiques ou détails sur les participants dans des études sociales.

Données exclusives : Brevets, conceptions expérimentales ou collaborations confidentielles dans l'industrie.

Découvertes sensibles : Données liées à la sécurité nationale ou aux populations vulnérables.

Une seule violation peut compromettre la confidentialité, faire dérailler des projets ou nuire à la réputation. Par exemple, un ordinateur portable volé contenant des données de patients non chiffrées pourrait entraîner des sanctions juridiques et une perte de confiance du public.

Pourquoi la protection des données est importante

La première raison est simple : la confiance. Les institutions de recherche, les financeurs et les participants font confiance aux scientifiques pour traiter les données avec soin. Si cette confiance est rompue, cela peut compromettre des carrières, nuire aux études et même nuire à des personnes.

Deuxièmement, les lois et l'éthique l'exigent. Même en dehors de réglementations spécifiques comme le RGPD de l'Union européenne, la plupart des cadres éthiques invitent les scientifiques à protéger les données personnelles et confidentielles. Des fuites peuvent entraîner un vol d'identité, des discriminations ou d'autres préjudices.

Troisièmement, le monde numérique est dangereux. Les appareils sont perdus. Les pirates sont habiles. Les gouvernements peuvent exiger un accès. Sans protection, les données de recherche sont une proie facile.

Réglementations internationales façonnant la protection des données

Les politiques internationales jouent un rôle essentiel dans l'établissement des normes modernes de protection des données, le Règlement général sur la protection des données (RGPD) de l'Union européenne s'imposant comme une force transformatrice depuis sa mise en œuvre en 2018.Considéré comme une référence mondiale, le RGPD établit des exigences rigoureuses pour le traitement des données personnelles à travers des principes qui priorisent les droits des individus.Cela inclut des obligations pour les organisations d'obtenir un consentement explicite et de communiquer de manière transparente les utilisations des données, des restrictions sur la réutilisation des informations au-delà de la finalité initiale de leur collecte, ainsi que des obligations de limiter la collecte de données à ce qui est strictement nécessaire.L'une de ses dispositions les plus distinctives — le « droit à l'effacement » — permet aux individus d'exiger la suppression de leurs données dans des circonstances spécifiques.L'application extraterritoriale du règlement continue d'influencer les pratiques de recherche mondiales ; par exemple, les études menées au Royaume-Uni et impliquant des participants de l'UE restent soumises au respect du RGPD après le Brexit, soulignant ainsi son impact durable à l'échelle transfrontalière.

Au-delà des cadres généraux tels que le RGPD, les réglementations sectorielles répondent à des défis spécifiques dans diverses industries. Dans le secteur américain de la santé, la loi sur la portabilité et la responsabilité de l'assurance maladie (HIPAA) impose des mesures techniques strictes, telles que le chiffrement et les contrôles d'accès, pour protéger les dossiers médicaux sensibles.

Les établissements de recherche sont confrontés à des exigences complémentaires de la part d'organismes de financement comme les Instituts nationaux de la santé des États-Unis (NIH), qui imposent des plans détaillés de gestion des données mettant l'accent sur les techniques d'anonymisation et les protocoles de stockage sécurisé pour les projets financés.

Parallèlement, les conseils de recherche du Royaume-Uni (RCUK) prônent une approche équilibrée, encourageant les chercheurs à privilégier le partage ouvert des données tout en exigeant l'identification proactive des obstacles éthiques et juridiques lors de la conception de l'étude. Ensemble, ces politiques superposées reflètent un paysage mondial en évolution où la protection des données croise de plus en plus l'éthique de la recherche, les capacités technologiques et la collaboration transnationale.

Soutien institutionnel et politique

Les universités et les organismes de recherche jouent un rôle important dans la protection des données. Ils doivent établir des politiques claires et fournir des outils et une formation.

De nombreuses universités prestigieuses exigent des plans de gestion des données dans le cadre des propositions de recherche. Ces plans décrivent comment les données seront collectées, stockées, partagées et protégées.

Les éléments courants incluent :

Classification des données : Certaines données sont publiques. D'autres sont privées. D'autres sont sensibles. Classifier les données permet de déterminer le niveau de protection dont elles ont besoin.

Accès restreint : Tous les chercheurs n'ont pas besoin d'un accès complet à toutes les données. Les autorisations doivent correspondre aux rôles.

Règles de conservation des données : Combien de temps les données doivent-elles être conservées ? Quand et comment doivent-elles être détruites ?

Harvard, par exemple, classe les données de recherche en cinq niveaux — du public au hautement sensible. Chaque niveau dispose de mesures de protection adaptées. Les données sensibles peuvent nécessiter un stockage chiffré, une anonymisation ou l'approbation d'un comité d'éthique.

Stanford, le MIT, Berkeley et Oxford ont des politiques similaires. Elles mettent l'accent sur la transparence, la confidentialité et la responsabilité.

Mesures courantes de protection des données de recherche

Chiffrement et authentification

Le chiffrement rend les données illisibles sans clé de déchiffrement. Vous pouvez également activer l'authentification à deux facteurs (2FA). Cela signifie que la connexion nécessite à la fois un mot de passe et un code à durée limitée provenant de votre téléphone ou d'un autre appareil. Cela bloque la plupart des méthodes de piratage courantes.

Anonymisation et désidentification

Lorsque la recherche implique des êtres humains, la protection de l'identité est cruciale. Les chercheurs doivent donc utiliser l'anonymisation et la pseudonymisation des données pour masquer les informations privées. Par exemple, remplacer les adresses détaillées par des régions. Cela protège l'identité tout en préservant la valeur des données. Toutefois, une anonymisation excessive peut nuire à la qualité des données. L'objectif est d'atteindre un équilibre : protéger la vie privée sans compromettre la recherche.

Partage des données

Les principaux organismes de financement exigent désormais le partage des données. Les Instituts nationaux de la santé des États-Unis, les conseils de recherche du Royaume-Uni et la Commission européenne encouragent tous la science ouverte — avec des mesures de sécurité.

Leurs politiques mettent l'accent sur :

Partager uniquement après que les données sensibles ont été traitées.

Planifier la protection des données dès le départ.

Utilisation de dépôts à accès contrôlé pour les données restreintes.

Respecter les lois sur la protection des données et les règles éthiques.

Même avec des mesures de protection, certaines données ne peuvent pas être partagées. Cela permet de maintenir la transparence de la recherche sans compromettre la vie privée.

Vinchin : Un partenaire de confiance pour la protection des données de recherche

Protéger les données de recherche ne doit pas être compliqué. Les bons outils peuvent rendre cela plus facile, plus sûr et plus fiable.

Vinchin Backup & Recovery est conçu pour répondre aux besoins de protection des données de diverses organisations confrontées à la transformation numérique. Prend en charge plusieurs plateformes de virtualisation telles que VMware, Proxmox, XensServer, Oracle, Hyper-V et les bases de données populaires, Vinchin garantit une haute disponibilité et des sauvegardes de données sécurisées. Des fonctionnalités telles que la déduplication, la compression et l'intégration au cloud contribuent à optimiser le stockage et à améliorer les temps de récupération. En outre, Vinchin est conforme à des réglementations telles que le RGPD, protégeant ainsi les informations sensibles et assurant la continuité des activités en cas de sinistre. Cela permet aux prestataires de soins de se concentrer sur les soins aux patients tout en maintenant une sécurité des données fiable.

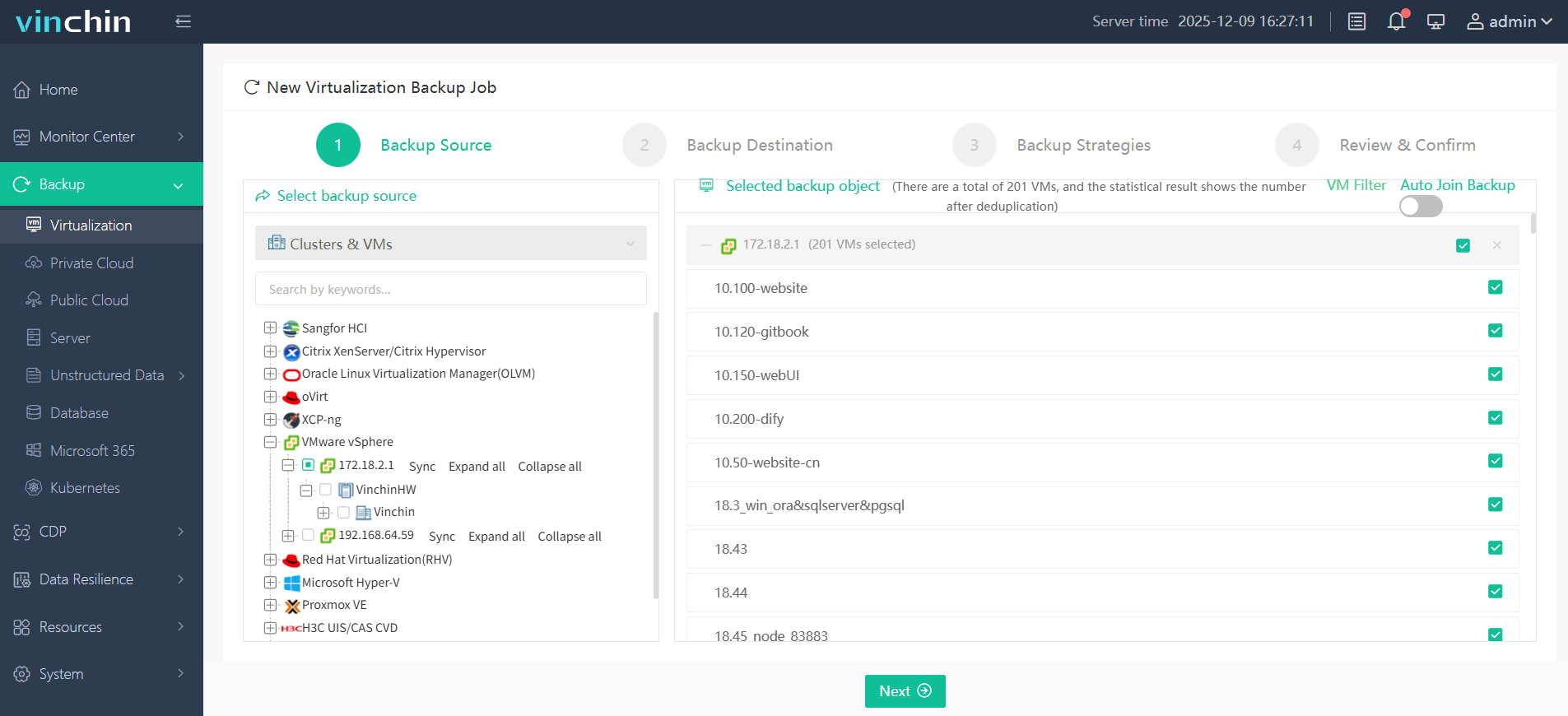

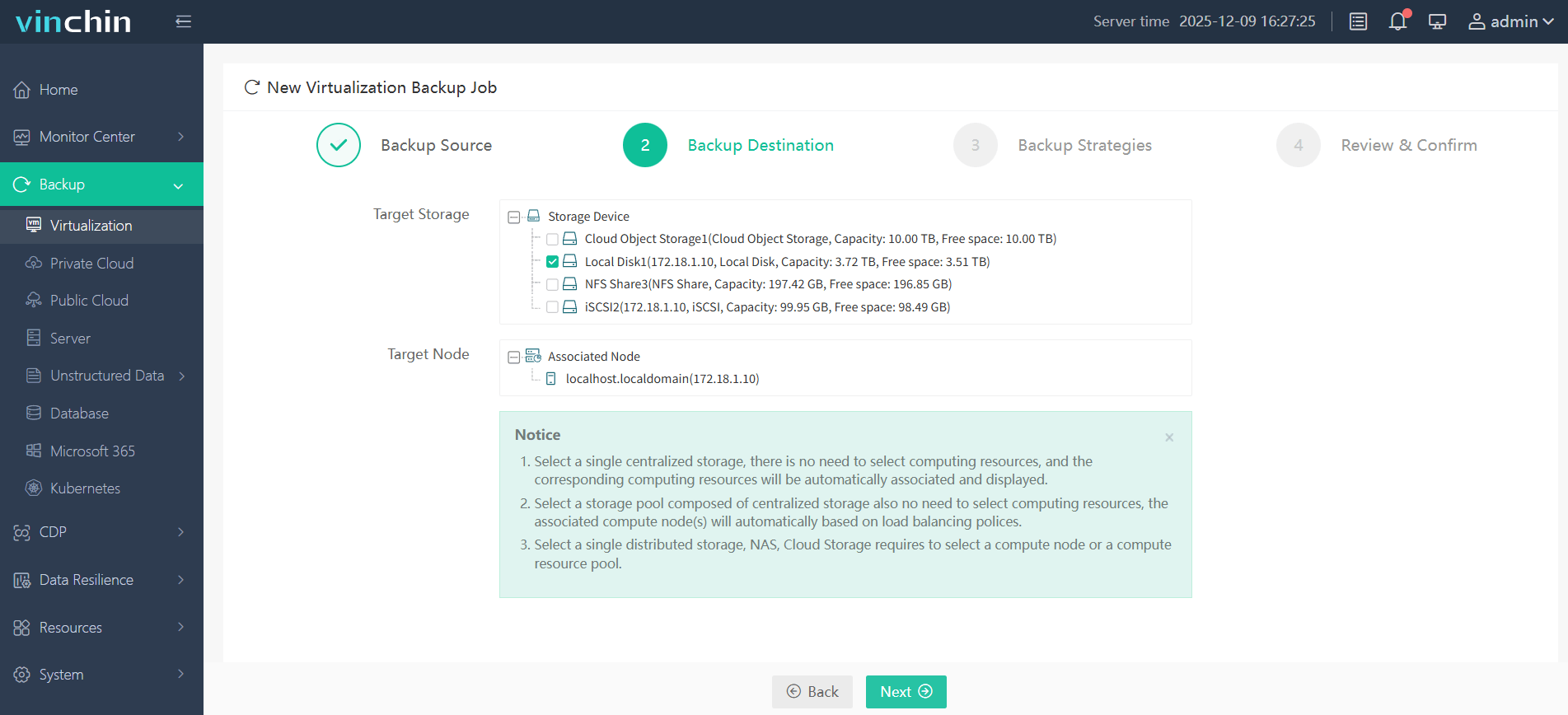

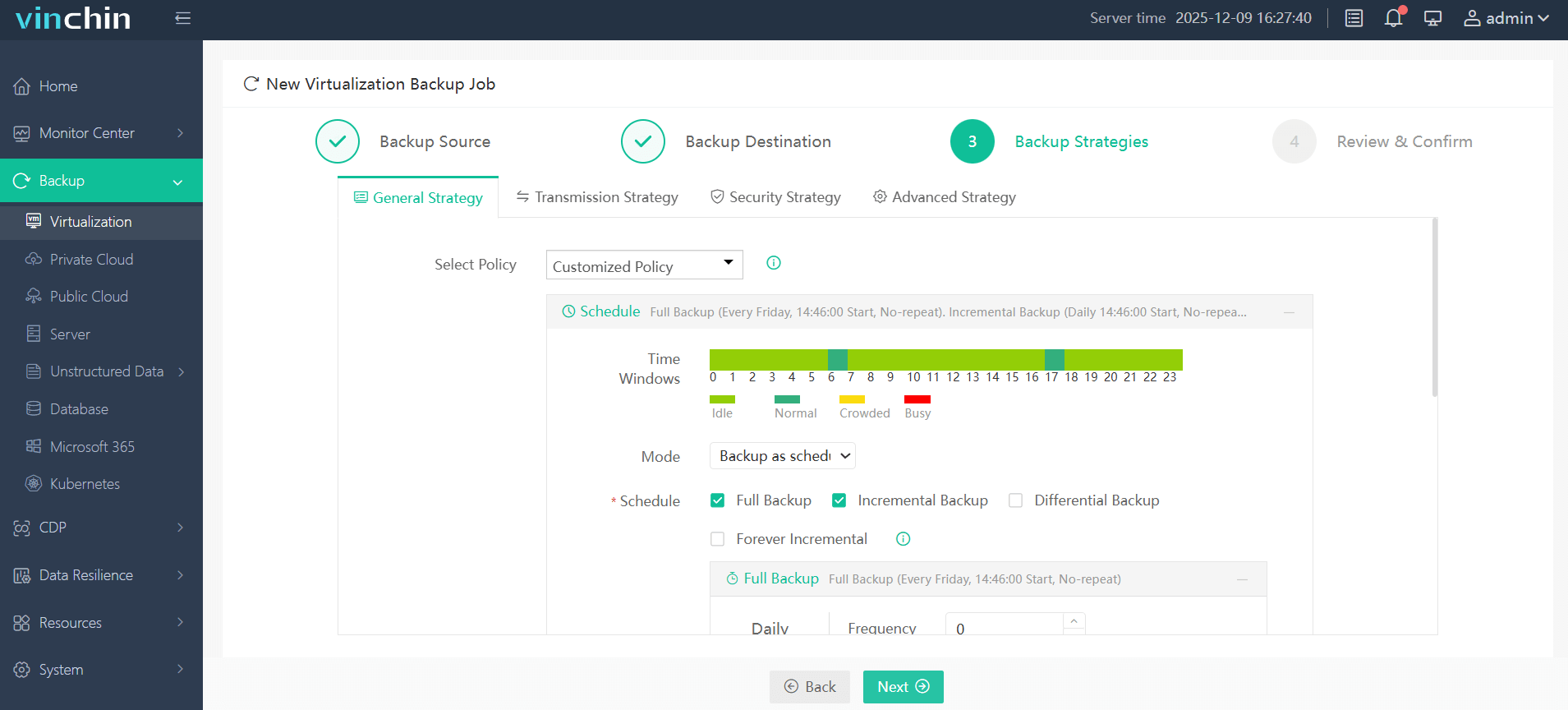

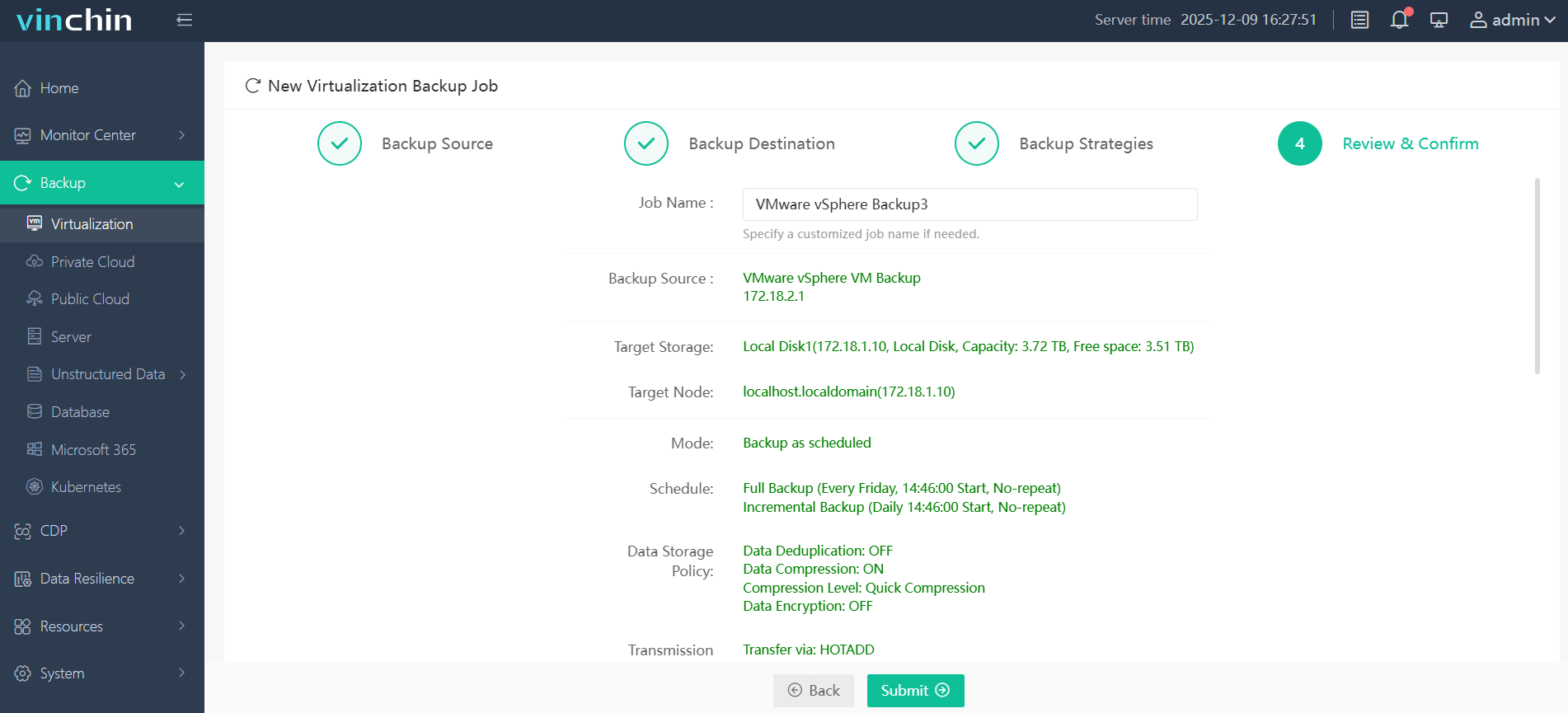

Il suffit de 4 étapes pour sauvegarder votre machine virtuelle ou votre base de données avec Vinchin Backup & Recovery :

1. Sélectionnez l'objet de sauvegarde.

2. Sélectionnez la destination de la sauvegarde.

3. Configurez les stratégies de sauvegarde.

4. Examinez et soumettez le travail.

Découvrez dès maintenant toute la puissance de ce système complet avec un essai gratuit de 60 jours ! Indiquez vos besoins spécifiques, et vous obtiendrez une solution personnalisée parfaitement adaptée à votre environnement informatique.

Protection des données dans la recherche FAQ

1. Combien de temps les données de recherche doivent-elles être conservées ?

Typiquement de 5 à 10 ans, selon la politique institutionnelle, les exigences des financeurs ou les cadres réglementaires.

2. Quelle est la différence entre les données anonymisées et les données pseudonymisées ?

Les données anonymisées ne peuvent pas être reliées à un individu.

Les données pseudonymisées remplacent les identifiants par des codes, mais peuvent être réidentifiées à l'aide d'une clé.

Conclusion

La protection des données dans la recherche est un équilibre délicat entre favoriser la collaboration et préserver la vie privée. Entre la rigueur juridique du RGPD, les outils de chiffrement et les politiques institutionnelles, une approche en couches multiples est essentielle. À mesure que les menaces évoluent, les solutions doivent également se renouveler, ancrées dans la technologie, guidées par l’éthique et soutenues par une coopération mondiale. Protéger les données ne consiste pas seulement à éviter les violations ; c’est aussi préserver l’intégrité même de la science.

Partager sur :