-

Comprendre les exigences en matière de ports Proxmox VE

-

Quel est le numéro de port par défaut pour Proxmox ?

-

Implications pour la sécurité liées à l’utilisation des ports par défaut

-

Comment la modification des ports affecte le regroupement

-

Méthode 1. Comment modifier le port par défaut de la console web Proxmox à l’aide d’une redirection de port iptables ?

-

Méthode 2. Comment modifier le port par défaut de la console web Proxmox en configurant un proxy inverse avec nginx ?

-

Méthode 3 : Comment modifier le port par défaut de la console web Proxmox en éditant directement les fichiers de configuration ?

-

Méthode 4 : Comment modifier le port par défaut de la console web Proxmox en modifiant le code source (non recommandé) ?

-

Vinchin – Solution de sauvegarde professionnelle pour votre infrastructure virtualisée

-

FAQ sur la modification du port par défaut de Proxmox

-

Conclusion

Proxmox VE est une puissante plateforme open source permettant de gérer des machines virtuelles et des conteneurs. Son interface de gestion basée sur le web simplifie les tâches quotidiennes pour les administrateurs informatiques du monde entier. Mais vous êtes-vous déjà demandé pourquoi vous saisissez systématiquement :8006 après l’adresse IP de votre serveur ? Ou peut-être souhaitez-vous modifier ce port par défaut afin d’améliorer la sécurité ou le confort d’utilisation ? Dans ce guide, nous examinerons quel est le port par défaut de Proxmox, pourquoi il revêt une importance particulière pour votre configuration, comment le modifier en toute sécurité — et quels autres aspects méritent également votre attention au cours de cette opération.

Comprendre les exigences en matière de ports Proxmox VE

Avant d’apporter des modifications aux paramètres réseau ou aux règles du pare-feu dans Proxmox VE, il est utile de savoir quels ports sont les plus importants. Chaque service de Proxmox écoute sur des ports spécifiques permettant la communication entre les nœuds, les systèmes de stockage et les utilisateurs.

L’outil principal de gestion—l’interface web—utilise, par défaut, un port dédié avec chiffrement HTTPS. Les autres services utilisent leurs propres ports : SSH permet l’accès au shell ; VNC et SPICE gèrent les consoles graphiques ; Corosync gère les communications au sein du cluster ; NFS utilise son propre port standard si activé.

Selon la documentation officielle, ce sont les ports principaux utilisés par Proxmox VE :

8006 (TCP) : Interface web et API REST via HTTPS

22 (TCP) : Accès SSH pour la connexion shell et la synchronisation du cluster

5900–5999 (TCP) : Sessions de console VNC par machine virtuelle

3128 (TCP) : Proxy SPICE pour la console graphique

5404–5405 (UDP) : Communication du cluster Corosync (nécessite la prise en charge de la diffusion groupée)

111 (TCP/UDP) : Serveur NFS, le cas échéant

Chaque session de console de machine virtuelle utilise un port VNC/SPICE dynamique propre, compris dans ces plages. Si vous exécutez un cluster ou exposez votre nœud en dehors d’un réseau local sécurisé, connaître ces détails vous aide à configurer correctement vos pare-feu — et à éviter des coupures accidentelles.

Quel est le numéro de port par défaut pour Proxmox ?

Par défaut, l’interface web de Proxmox VE écoute sur le port 8006, en utilisant le chiffrement HTTPS sans configuration supplémentaire. Pour vous y connecter depuis votre navigateur ou un client API, saisissez :

https://votre-adresse-ip-proxmox:8006

Ce port non standard évite les conflits avec les serveurs web courants utilisant les ports 443 (HTTPS) ou 80 (HTTP). L’utilisation de HTTPS garantit que toutes les informations d’identification et toutes les actions restent chiffrées pendant la transmission.

Dans les clusters comportant plusieurs nœuds, l’interface web de chaque nœud utilise toujours le port 8006, sauf si ce paramètre est modifié manuellement. L’API REST utilise également ce même numéro de port.

Pourquoi ne pas simplement utiliser le port 443, comme la plupart des services web sécurisés ? De nombreux administrateurs installent d’autres applications en parallèle de Proxmox VE ; l’utilisation d’un port dédié évite tout chevauchement involontaire avec des sites ou tableaux de bord existants fonctionnant sur les ports HTTPS standard.

Mais souvenez-vous-en : masquer votre portail de gestion derrière un port inhabituel ne garantit pas une sécurité réelle contre les attaquants qui effectuent des analyses étendues de réseaux, y compris des outils comme Shodan, qui recherchent spécifiquement les points de terminaison ouverts sur le port 8006 à travers le monde.

Implications pour la sécurité liées à l’utilisation des ports par défaut

Changer l’interface de gestion pour ne plus utiliser les ports bien connus par défaut permet de réduire les alertes générées par les analyses automatisées, mais cela n’empêchera pas des attaquants déterminés, capables de localiser rapidement les services exposés.

Le port 8006 est largement reconnu comme étant associé aux installations Proxmox VE ; des moteurs de recherche tels que Shodan indexent des milliers de ces points de terminaison chaque jour. Se fier uniquement à la « sécurité par l’obscurité » laisse des failles dans la protection.

Pour un durcissement optimal :

Vous pouvez désormais accéder à votre tableau de bord à l’adresse

https://your-proxmox-ip.Associez des ports personnalisés à des mots de passe robustes.

Utilisez l’authentification à deux facteurs lorsque cela est possible.

Restreindre l’accès au niveau du pare-feu afin que seules les adresses IP de confiance puissent accéder à votre portail d’administration.

Envisagez l’utilisation de fail2ban ou d’outils similaires permettant de bloquer les tentatives de connexion échouées répétées.

Activez le blocage géographique si l’accès à distance n’est pas requis au niveau mondial.

Déployez l’authentification par certificat client si elle est prise en charge dans votre environnement.

Remarquez également que certains paquets logiciels peuvent essayer d’utiliser des ports alternatifs courants tels que 8080 ou même 443 — vérifiez donc soigneusement avant d’attribuer de nouvelles valeurs afin d’éviter tout conflit avec d’autres applications telles que Graylog ou Octoprint exécutées à proximité !

Comment la modification des ports affecte le regroupement

Si vous utilisez une configuration mono-nœud, la modification du port de l’interface web n’affecte que les connexions locales depuis un navigateur ou via l’API. Toutefois, dans les environnements regroupés — où plusieurs nœuds communiquent entre eux — il est essentiel que tous les administrateurs connaissent la combinaison adresse/port applicable à chaque nœud lorsqu’ils se connectent directement via un navigateur ou des scripts d’automatisation.

La synchronisation en cluster repose principalement sur le trafic UDP Corosync sur les ports 5404 à 5405, et non sur le trafic HTTP/S sur le port 8006. Toutefois, certains scripts ou outils peuvent s’attendre aux valeurs par défaut, sauf indication contraire ! Mettez toujours à jour la documentation partagée entre les membres de l’équipe lors de l’application de tels changements sur plusieurs hôtes.

Méthode 1. Comment modifier le port par défaut de la console web Proxmox à l’aide d’une redirection de port iptables ?

Cette méthode conserve Proxmox en écoute sur son port interne habituel, tout en redirigeant transparentement un autre port accessible depuis l’extérieur — souvent le port 443 — vers celui-ci à l’aide de règles iptables au niveau du système d’exploitation. Ainsi, les utilisateurs peuvent simplement accéder à https://votre-adresse-ip-proxmox sans avoir à saisir :8006, tandis que la logique côté serveur reste inchangée.

Avant de commencer :

1. Vérifiez qu’aucun autre service n’utilise déjà le port TCP/443 sur cet hôte.

2. Sauvegardez les règles iptables actuelles (iptables-save > /root/iptables-backup.txt).

Suivez maintenant ces étapes :

1. Ouvrez une session SSH ou une fenêtre de terminal locale sur votre serveur.

2. Rediriger le trafic entrant TCP/443 vers TCP/8006 :

iptables -t nat -A PREROUTING -p tcp --dport 443 -j REDIRECT --to-port 8006

Pour les adresses IPv6 :

ip6tables -t nat -A PREROUTING -p tcp --dport 443 -j REDIRECT --to-port 8006

3. Pour que ces règles soient conservées après un redémarrage :

apt-get install iptables-persistent netfilter-persistent netfilter-persistent save

Après avoir exécuté ces commandes :

Cependant, cela NE ferme PAS l’accès direct via le port :8006 ! Pour limiter les connexions non souhaitées :

ufw deny 8006/tcp && ufw reload

Ou limitez explicitement les adresses IP autorisées à l’aide d’iptables :

iptables -A INPUT -p tcp --dport 8006 ! -s <trusted-IP-or-subnet> -j DROP

Testez toujours la connectivité avant de vous déconnecter ! Conservez une session console directe ouverte jusqu’à ce que le bon fonctionnement soit confirmé.

Méthode 2. Comment modifier le port par défaut de la console web Proxmox en configurant un proxy inverse avec nginx ?

Pour un meilleur contrôle — notamment l’obtention de certificats SSL délivrés par des autorités fiables — vous pouvez préférer placer nginx en tant que proxy inverse devant pveproxy :

Assurez-vous d’abord qu’aucun autre service ne lie le port TCP/443 localement !

1. Installez nginx :

apt-get install nginx

2. Supprimez toutes les configurations de site par défaut :

rm /etc/nginx/sites-enabled/default || true rm /etc/nginx/sites-available/default || true

3. Créez le fichier /etc/nginx/sites-available/proxmgr avec le contenu suivant :

serveur {

écoute 443 ssl;

nom_du_serveur proxmox.example.example.com;

# Utilisez les certificats Let's Encrypt si disponibles !

ssl_certificate /etc/letsencrypt/live/proxmox.example.com/fullchain.pem ;

ssl_certificate_key /etc/letsencrypt/live/proxmox.example.com/privkey.pem ;

emplacement / {

proxy_pass https://127.0.1 : 8006 ;

proxy_set_header Host $host ;

proxy_set_header X-Real-IP $remote_addr ;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for ;

proxy_set_header X-Forwarded-Proto $scheme ;

proxy_http_version 1.1 ;

proxy_set_header Upgrade $http_upgrade ;

proxy_set_header Connection "upgrade" ;

proxy_buffering off ;

client_max_body_size 0 ; # Ajuster en cas téléchargement d’ISO/backup volumineux !

proxy_connect_timeout 3600 s ;

proxy_read_timeout 3600 s ;

send_timeout 3600 s ;

# Éviter les erreurs de vérification SSL en interne si un certificat auto-signé est utilisé par pveproxy :

proxy_ssl_verify off ;

}

}4. Activer la nouvelle configuration et redémarrer nginx :

/chemin-completcom/privkey.0.

ln -s /etc/nginx/sites-available/proxmgr /etc/nginx/sites-enabled/ systemctl restart nginx

5. Restreindre pveproxy afin que seul localhost puisse s’y connecter directement, en modifiant le fichier /etc/default/pveproxy :

ALLOW_FROM="127..1" DENY_FROM="all" POLICY="allow"

Redémarrez ensuite pveproxy :

systemctl redémarrer pveproxy

Désormais, seul nginx communique directement avec le port :8006, tandis que les utilisateurs finaux se connectent de manière sécurisée via le port :443 — avec des certificats valides !

Méthode 3 : Comment modifier le port par défaut de la console web Proxmox en éditant directement les fichiers de configuration ?

Certains utilisateurs avancés tentent de modifier les fichiers /etc/default/pveproxy ou /etc/pve/datacenter.cfg dans l’espoir de changer nativement les ports d’écoute, par exemple en ajoutant PORT=8443. Toutefois, toutes les versions n’appliquent pas systématiquement ces paramètres, car de nombreuses valeurs sont codées en dur directement dans les fichiers source Perl !

Si vous tentez tout de même cet itinéraire,

1) Sauvegardez d’abord les deux fichiers,

2) Effectuez de petites modifications progressives,

3) Redémarrez pveproxy (systemctl restart pveproxy) après chaque modification,

4) Effectuez des tests approfondis avant de fermer les sessions racine !

Attention : les mises à jour futures peuvent écraser les modifications manuelles, voire les rendre totalement inopérantes.

Méthode 4 : Comment modifier le port par défaut de la console web Proxmox en modifiant le code source (non recommandé) ?

Modifier le code source Perl dans des fichiers tels que /usr/share/perl5/PVE/API2Tools.pm, en remplaçant chaque occurrence de 8006 par une autre valeur, comporte des risques élevés ! Les mises à jour annuleront très probablement ces modifications sans avertissement, et toute erreur pourrait empêcher complètement l’accès à tous les utilisateurs jusqu’à ce que le problème soit corrigé via un accès shell en mode secours.

Vinchin – Solution de sauvegarde professionnelle pour votre infrastructure virtualisée

Lorsque vous renforcez la sécurité et la fiabilité de votre environnement Proxmox, une solution de sauvegarde robuste devient essentielle pour assurer la continuité des activités et planifier la reprise après sinistre.

Vinchin Backup & Recovery se distingue comme une solution professionnelle de sauvegarde de machines virtuelles destinée aux entreprises, prenant en charge plus de quinze plateformes de virtualisation grand public — y compris une compatibilité complète avec les clusters Proxmox VE, ainsi qu’avec VMware vSphere, Hyper-V, oVirt, OLVM, RHV, XCP-ng, XenServer, OpenStack, ZStack et d’autres.

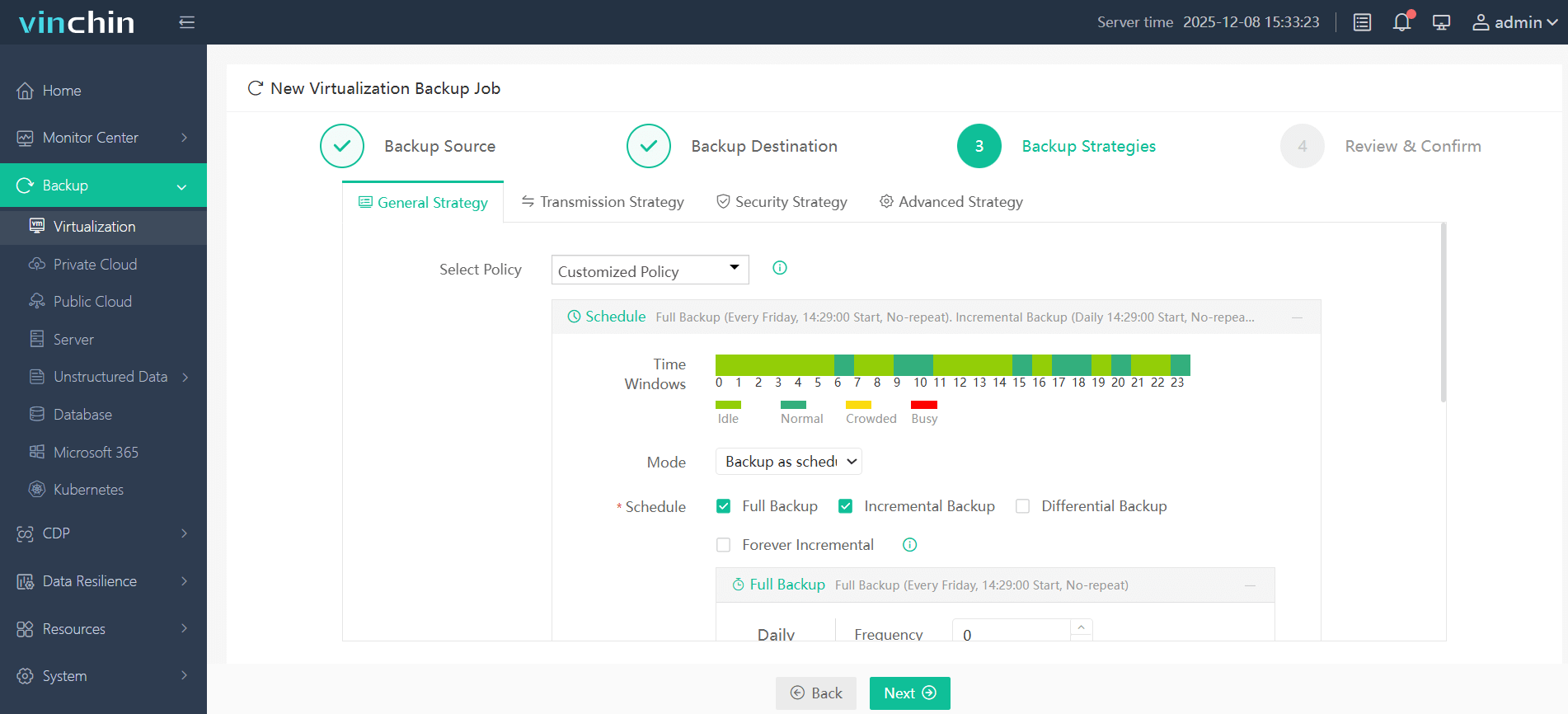

Conçu spécifiquement pour les centres de données virtualisés modernes, Vinchin offre des fonctionnalités complètes de protection des machines virtuelles, telles que la sauvegarde incrémentale infinie — qui réduit au minimum l’utilisation du stockage et accélère les cycles de sauvegarde — ainsi que des technologies avancées de déduplication et de compression permettant de réduire considérablement la taille des sauvegardes sans nuire aux performances.

En outre, Vinchin permet une migration V2V interplateforme transparente, ce qui vous permet de déplacer vos charges de travail entre différents hyperviseurs sans effort, chaque fois que nécessaire.

Les autres points forts comprennent des options de planification flexibles, des fonctionnalités de restauration précises jusqu’au niveau du fichier au sein des machines virtuelles, une prise en charge de la récupération instantanée, une intégration de l’archivage dans le cloud ou sur bande, une accélération des transferts multithread, un chiffrement des données au repos et en transit, des paramètres de politique de rétention GFS, des politiques de limitation pour l’optimisation de la bande passante, des sauvegardes incrémentales rapides basées sur CBT, ainsi que des modules d’accélération SpeedKit adaptés à chaque plateforme — et bien plus encore.

La gestion des sauvegardes est simple grâce à la console web intuitive de Vinchin.

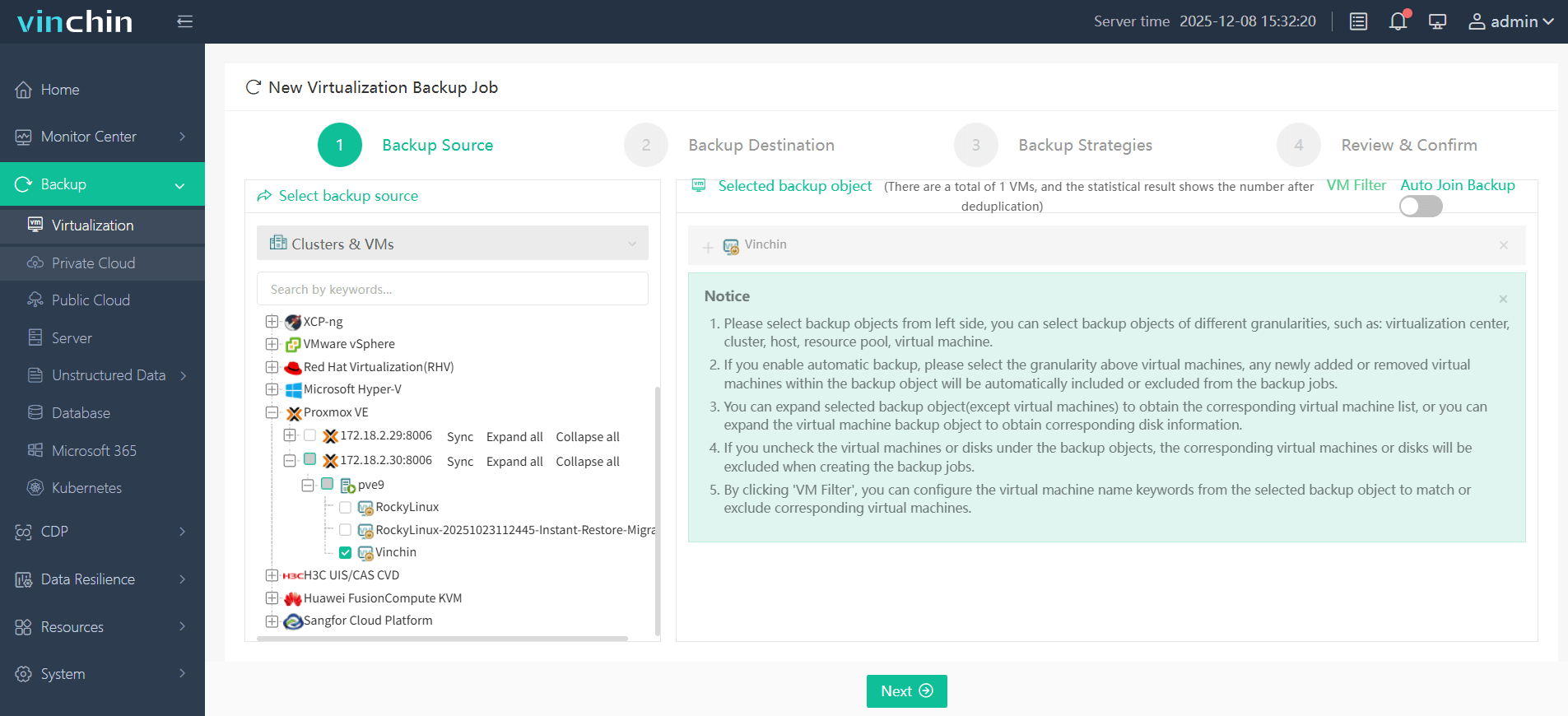

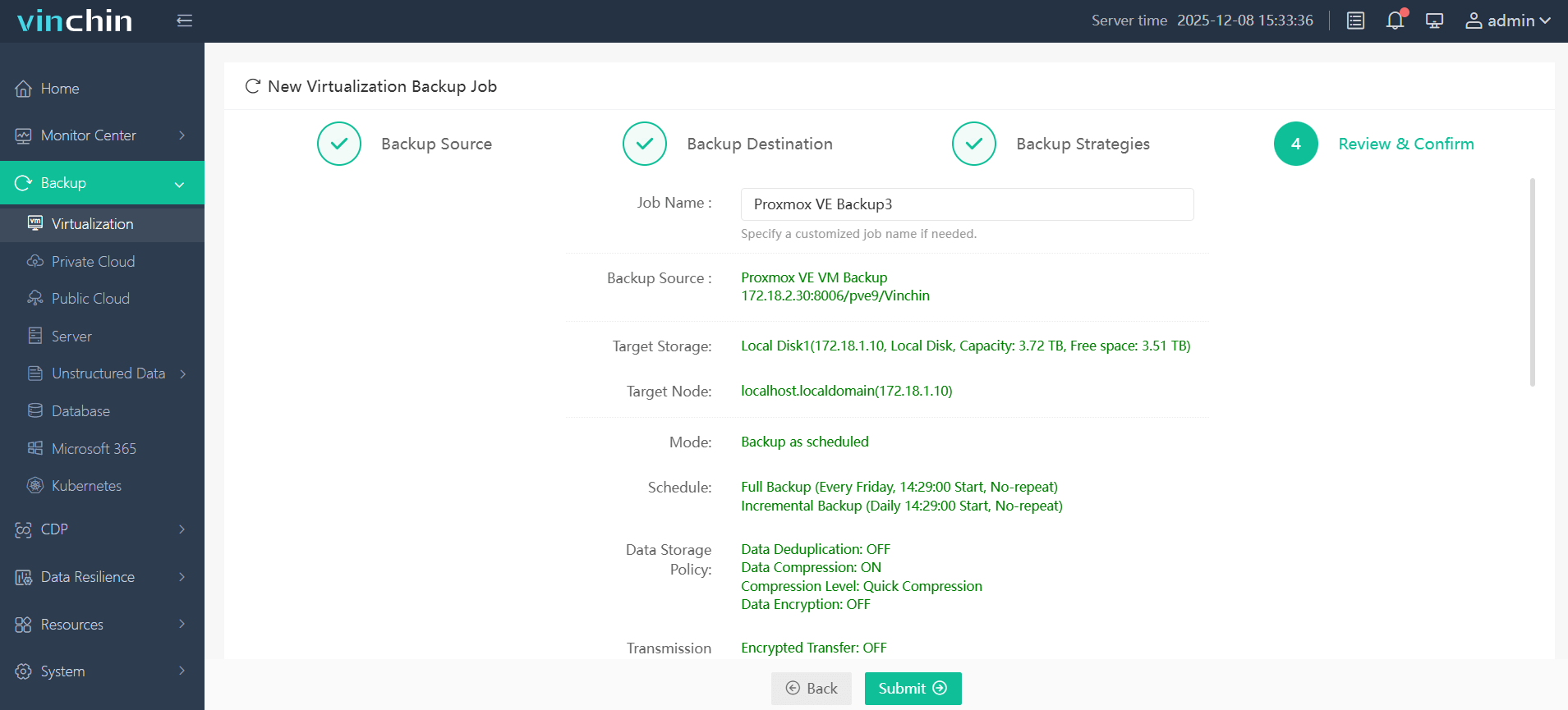

Pour sauvegarder une machine virtuelle spécifique—par exemple dans votre infrastructure Proxmox—il suffit de :

1) Sélectionnez la ou les machines virtuelles souhaitées ;

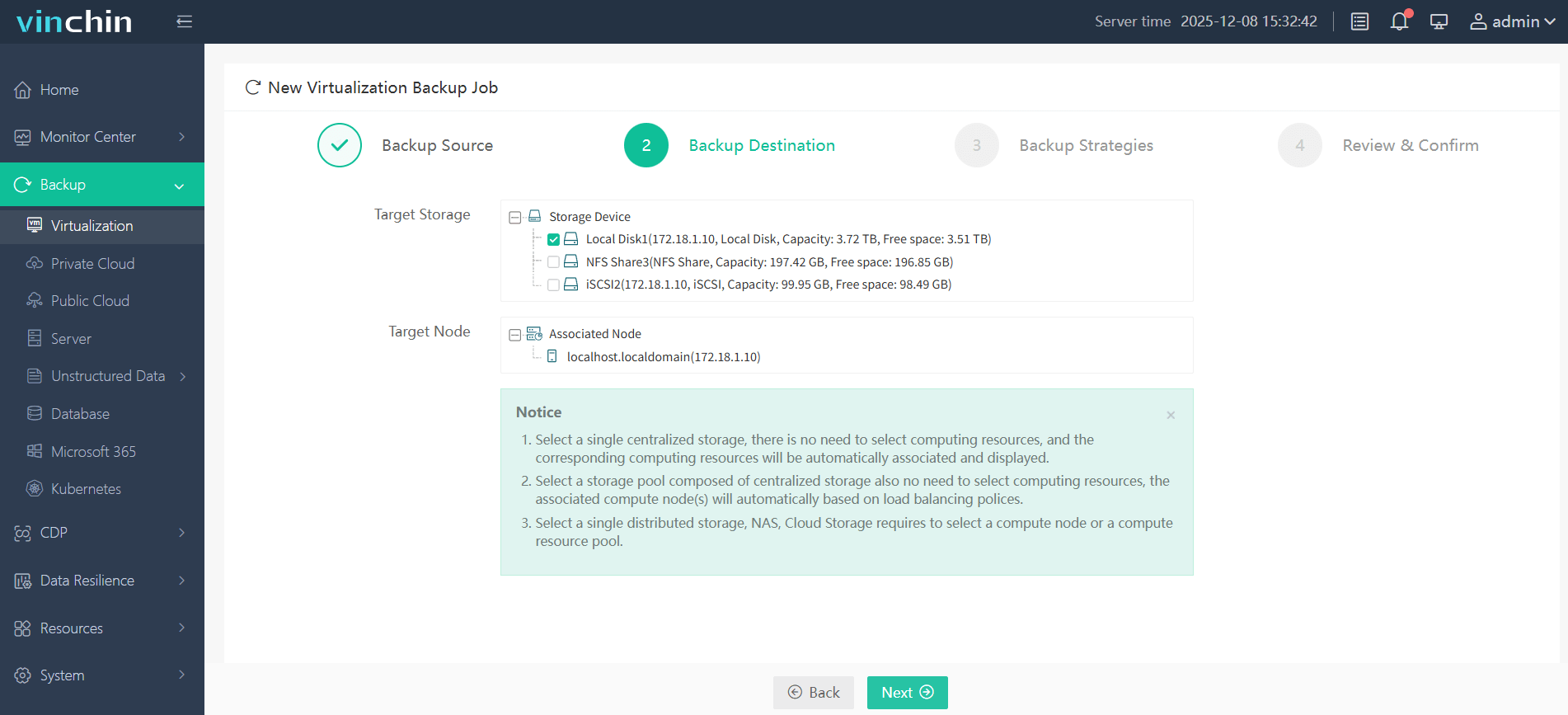

2) Choisissez un espace de stockage de sauvegarde adapté ;

3) Définir des stratégies de sauvegarde adaptées ;

4) Envoyez la demande — le tout en quelques minutes.

Vinchin bénéficie d’une excellente réputation à l’échelle mondiale auprès des professionnels de l’informatique recherchant une protection fiable des données sur des piles de virtualisation variées.

Vous êtes invité(e) à découvrir Vinchin sans risque : un essai gratuit complet est disponible pendant soixante jours.

Cliquez ci-dessous dès maintenant pour télécharger l’installateur et le déployer facilement :

FAQ sur la modification du port par défaut de Proxmox

Q1 : Puis-je basculer directement mon interface web sur HTTPS standard (port 443) ?

A1 : Pas directement via les paramètres natifs, mais oui en redirigeant le trafic à l’aide de règles iptables/NAT ou en configurant un proxy inverse externe tel que nginx, écoutant sur le port 443 et transférant les requêtes en interne vers le port par défaut de Proxmox (généralement toujours le 8006).

Q2 : Que dois-je faire si je suis verrouillé après avoir modifié les paramètres réseau ?

A2 : Démarrer en mode de secours à l’aide de l’accès console KVM/IPMI/iLO, puis restaurer les copies précédentes de /etc/default/pveproxy, rétablir manuellement les règles du pare-feu — ou annuler les dernières entrées NAT bloquant les connexions légitimes.

Q3 : Le déplacement de mon portail d’administration aura-t-il une incidence sur les fonctionnalités de regroupement ?

A3 : Non — tant que le trafic UDP de Corosync reste non bloqué entre les nœuds, le regroupement se poursuit sans être affecté ; toutefois, informez toujours vos collègues des URL de connexion mises à jour par nœud, en particulier lors de l’automatisation de tâches à travers les clusters.

Conclusion

L’interface de gestion par défaut de Proxmox VE fonctionne de manière sécurisée via HTTPS sur le port 8006, mais les administrateurs peuvent facilement adapter leur méthode de connexion à l’aide de pare-feux avec redirection NAT, de serveurs mandataires inverses ou de modifications de configuration, selon les besoins.

Effectuez toujours une sauvegarde des configurations des invités et de l’hôte avant d’effectuer des essais.

Pour une couverture de sauvegarde fiable sur toutes les plateformes, envisagez la solution éprouvée de Vinchin, spécifiquement conçue pour répondre aux besoins de l’infrastructure virtuelle.

Partager sur :