-

Was ist ein DLP-System?

-

Warum ist DLP notwendig?

-

So funktioniert DLP

-

Hauptvorteile von DLP

-

Systemanforderungen im Zusammenhang mit DLP

-

Wie sichern Sie VMs und Datenbanken mit Vinchin Backup & Recovery?

-

Unternehmensweite Verhinderung von Datenverlust – Häufig gestellte Fragen

-

Fazit

In der heutigen digitalen Ära ist die Datensicherheit zur vorrangigen Sorge für Unternehmen und Einzelpersonen geworden. Mit der rasanten Entwicklung der Informationstechnologie kommt es immer häufiger zu Datenpannen, die Unternehmen erhebliche wirtschaftliche Verluste und Imageeinbußen verursachen. Um dem entgegenzuwirken, hat sich die DLP-Technologie (Data Loss Prevention) als wichtiges Mittel zum Schutz sensibler Informationen etabliert.

Was ist ein DLP-System?

DLP, oder Data Loss Prevention, ist eine Reihe von Technologien und Strategien, die darauf abzielen, Datenpannen, Missbrauch oder unbefugten Zugriff zu verhindern. Es überwacht und steuert den Datenfluss, um sicherzustellen, dass sensible Informationen nicht nach außen gelangen oder von internen Mitarbeitern missbraucht werden. DLP-Lösungen umfassen typischerweise Funktionen wie Datenerfassung, Datenklassifizierung, Datensicherung und Datenüberwachung.

DLP kann in die folgenden beiden Typen unterteilt werden:

Integriertes DLP: DLP ist nur ein Bestandteil einer Produktfunktion, normalerweise zur schnellen Einhaltung von Vorschriften verwendet, analysiert Inhalte auf einfache Weise und kann keine Richtlinien über verschiedene Umgebungen hinweg gemeinsam nutzen.

Enterprise-DLP: Konzentriert sich auf Komponenten im Zusammenhang mit DLP-Dateninhalten und umfasst typischerweise Module für Endpunkte, Netzwerke, Erkennung und Cloud. Enterprise-DLP bietet umfassende und detaillierte Inhaltsprüfungs-Funktionen, unterstützt zentrales Management, und Richtlinien können in verschiedenen Szenarien angewendet werden. Derzeit umfasst der Markt für Enterprise Data Loss Prevention zahlreiche Produkte mit einer Vielzahl von Anwendungsfällen und ermöglicht Einblicke in die Datenverwendung und -bewegung innerhalb des Unternehmens. Es kann dynamisch Richtlinien basierend auf Inhalt und Kontext erzwingen, wenn Operationen mit Daten durchgeführt werden. EDLP begegnet datenbezogenen Bedrohungen durch Überwachung, Benachrichtigungen, Warnungen, Blockaden und andere reaktive Funktionen, einschließlich der Risiken unbeabsichtigter Datenlecks und der Offenlegung sensibler Daten.

Warum ist DLP notwendig?

Mit der rasanten Entwicklung der Informationstechnologie sind Computer und das Internet zu unverzichtbaren Werkzeugen für die tägliche Büroarbeit, Kommunikation und Zusammenarbeit geworden. Doch während Informationssysteme die Arbeitseffizienz verbessern, stellen sie auch höhere Anforderungen an die Sicherheit der Datenspeicherung und -übertragung.

Die Menge an Daten, die geschützt werden müssen, nimmt zu. Persönliche Informationen (Konten, Telefonnummern, Adressen usw.), geistiges Eigentum (Produktdesigns, F&E-Zeichnungen usw.) und Geschäftsgeheimnisse (Budgets, Pläne, Gehaltsabrechnungen usw.) – jedes Datenleck kann einem Unternehmen unermessliche Verluste zufügen.

Die gesetzlichen Vorschriften werden strenger. Die DSGVO, HIPAA und andere verpflichten Unternehmen, ihre Datenbestände zu schützen und das Durchsickern sensibler Informationen zu verhindern. Vorfälle von Datenverlusten setzen Unternehmen rechtlichen Risiken aus.

Datenlecks sind nicht immer das Ergebnis von Hackerangriffen. Vorfälle mit Datenlecks, die durch interne Mitarbeiter verursacht werden, steigen – egal ob vorsätzlich oder unbeabsichtigt – wie versehentlich versandte E-Mails, verlorene USB-Sticks und der Ausdruck vertraulicher Dokumente.

Herkömmliche Sicherheitslösungen sind nicht in der Lage, einen ausreichenden Schutz vor Datenlecks zu bieten. Sie setzen auf konventionelle Firewalls, Intrusion-Detection-Systeme, Speicherverschlüsselungssysteme und andere Sicherheitsvorrichtungen, um passiven, käfigartigen Schutz durch Einschränkung des Datenzugriffs oder Verschlüsselung der Daten im Netzwerk zu gewährleisten. Dies behindert den Datenfluss, verhindert nicht Lecks durch berechtigte Benutzer und kann keine sensiblen Informationen identifizieren, um eine effektive Klassifizierung, Verwaltung und Prüfung von Unternehmensdaten sicherzustellen.

So funktioniert DLP

DLP-Technologie kann sensible Daten in Echtzeit überwachen, identifizieren und schützen. Der Arbeitsablauf sieht in etwa wie folgt aus:

Datenentdeckung: Das DLP-System scannt zunächst alle Daten im Unternehmen, um sensible Informationen wie personenbezogene Daten (PII), Finanzdaten und geistiges Eigentum zu identifizieren.

Datenklassifizierung: Die entdeckten sensiblen Daten klassifizieren, um entsprechende Schutzstrategien zu entwickeln.

Datenschutz: Sicherstellung der Sicherheit sensibler Daten während der Speicherung und Übertragung durch Verschlüsselung, Zugriffskontrolle und andere Maßnahmen.

Datenüberwachung: Kontinuierliche Überwachung des Datenflusses, um potenzielles Datenleak-Verhalten umgehend zu erkennen und zu verhindern.

Das allgemeine Modell beinhaltet den Aufbau einer Richtliniendatenbank, die alle Erkennungsstrategien und Definitionen sensibler Daten umfasst. Wenn ein Mitarbeiter eine bestimmte Aktion durchführt (zum Beispiel das Senden einer E-Mail), scannt das System, ob diese Aktion mit den Sicherheitsrichtlinien übereinstimmt, und ergreift entsprechende Maßnahmen wie das Blockieren oder Warnen. Auf dieser Grundlage werden Funktionen wie Zugriffskontrolle, Auditierung und Endgerätekontrolle hinzugefügt, um eine umfassende DLP-Lösung zu schaffen. Die effektive Erkennung unstrukturierter Daten und der Schutz vor bösartigem Verhalten bleiben jedoch herausfordernd.

Hauptvorteile von DLP

Schutz sensibler Daten: DLP verhindert effektiv Datenlecks sowohl intern als auch extern und gewährleistet so die Sicherheit von Kunden- und Unternehmensinformationen.

Compliance: Viele Branchen unterliegen strengen Vorschriften zum Datenschutz, wie beispielsweise die DSGVO und HIPAA. DLP hilft Unternehmen, diese Vorschriften einzuhalten, und vermeidet hohe Geldstrafen aufgrund von Verstößen.

Schärfung des Bewusstseins der Mitarbeiter: Die Einführung eines DLP-Systems kann das Bewusstsein der Mitarbeiter für Datensicherheit schärfen und sie dazu veranlassen, sensible Informationen vorsichtiger zu behandeln.

Echtzeitreaktion: Die DLP-Technologie kann den Datenfluss in Echtzeit überwachen und bei Erkennung eines auffälligen Verhaltens sofort Warnungen ausgeben und entsprechende Maßnahmen ergreifen.

Systemanforderungen im Zusammenhang mit DLP

1. ISO 27001

Dies verlangt ausdrücklich, dass Unternehmen entsprechende Maßnahmen zur Verhinderung von Datenverlusten und zur Kontrolle sensibler Vorgänge auf Geräten einführen. ISO 27001 legt besonderen Wert auf Sicherheitsaudits sowie die regelmäßige Überprüfung und Aufzeichnung des Datenzugriffs und der Datennutzung, um Datenlecks rechtzeitig zu erkennen und zu verhindern.

2. EU-Datenschutz-Grundverordnung (DSGVO)

Die Datenschutz-Grundverordnung (DSGVO) der EU trat im Mai 2018 in Kraft und ist das erste Gesetz der EU, das gezielt den Schutz personenbezogener Daten regelt. Diese Verordnung legt die grundlegenden Anforderungen, Verantwortlichkeiten und Pflichten für die Verarbeitung personenbezogener Daten fest, einschließlich Datensicherheit, Transparenz und Benutzerkontrolle. Unternehmen, die gegen diese Verordnung verstoßen, drohen hohe Geldstrafen und Sanktionen.

3. US CCPA

Das kalifornische Datenschutzgesetz (CCPA) in den USA trat 2020 in Kraft und ist das erste Gesetz Kaliforniens, das speziell auf den Schutz der Privatsphäre der Verbraucher abzielt. Dieses Gesetz legt grundlegende Anforderungen, Verantwortlichkeiten und Pflichten bezüglich der Verarbeitung personenbezogener Daten von Verbrauchern sowie zum Schutz der Verbraucherprivatsphäre und zur Meldung von Datenschutzverletzungen fest.

4. US HIPAA

Das Health Insurance Portability and Accountability Act (HIPAA) in den USA verpflichtet medizinische Einrichtungen und Krankenversicherungsunternehmen dazu, die medizinischen Daten der Patienten zu schützen, und verbietet die Offenlegung dieser Informationen ohne Zustimmung des Patienten. Die Verletzung dieser Vorschrift kann für Unternehmen Geldstrafen und andere rechtliche Haftungen zur Folge haben.

Das Datenschutzgesetz (PDPA) in Singapur wurde 2012 verabschiedet. Der Hauptzweck dieses Gesetzes besteht darin, die Privatsphäre und Sicherheit personenbezogener Daten zu schützen, insbesondere im Kontext der sich rasant entwickelnden digitalen Wirtschaft. Der PDPA verlangt von Unternehmen die Einhaltung des „Informations-und-Zustimmungs“-Grundsatzes beim Erheben, Verwenden und Offenlegen personenbezogener Daten und legt strenge Anforderungen an die grenzüberschreitende Datenübertragung sowie den Datenschutz fest. Außerdem enthält der PDPA neue Bestimmungen zur Meldung von Datenschutzverletzungen und zu den Rechten auf Datenübertragbarkeit, um sicherzustellen, dass der Schutz der persönlichen Privatsphäre mit internationalen Standards übereinstimmt und gleichzeitig die Wettbewerbsfähigkeit Singapurs im globalen Umfeld der Datenschutzkonformität gestärkt wird.

Wie sichern Sie VMs und Datenbanken mit Vinchin Backup & Recovery?

Neben DLP-Systemen können Unternehmen ihre IT-Sicherheit verbessern, indem sie Vinchin Backup & Recovery zum Schutz von virtuellen Maschinen und Datenbanken einsetzen. Vinchin bietet umfassende Sicherungslösungen, die verschiedene Hypervisoren und Datenbanksysteme unterstützen, wie beispielsweise VMware vSphere, Hyper-V, Proxmox, XenServer, XCP-ng, Red Hat Virtualization, oVirt, Oracle Linux KVM, OpenStack, MySQL-Datenbank, Oracle-Datenbank, SQL Server usw., und stellen mithilfe von Funktionen wie inkrementellen Sicherungen und Disaster-Recovery die Geschäftskontinuität sicher. Zudem hilft es Organisationen, datenschutzrechtlichen Vorschriften wie der DSGVO zu entsprechen, indem Sicherungen verschlüsselt, die Planung automatisiert und Optionen zur langfristigen Aufbewahrung bereitgestellt werden. Durch die Kombination von DLP mit den Sicherungslösungen von Vinchin können Unternehmen sensible Daten schützen, Risiken reduzieren und sichere, wiederherstellbare IT-Umgebungen aufrechterhalten.

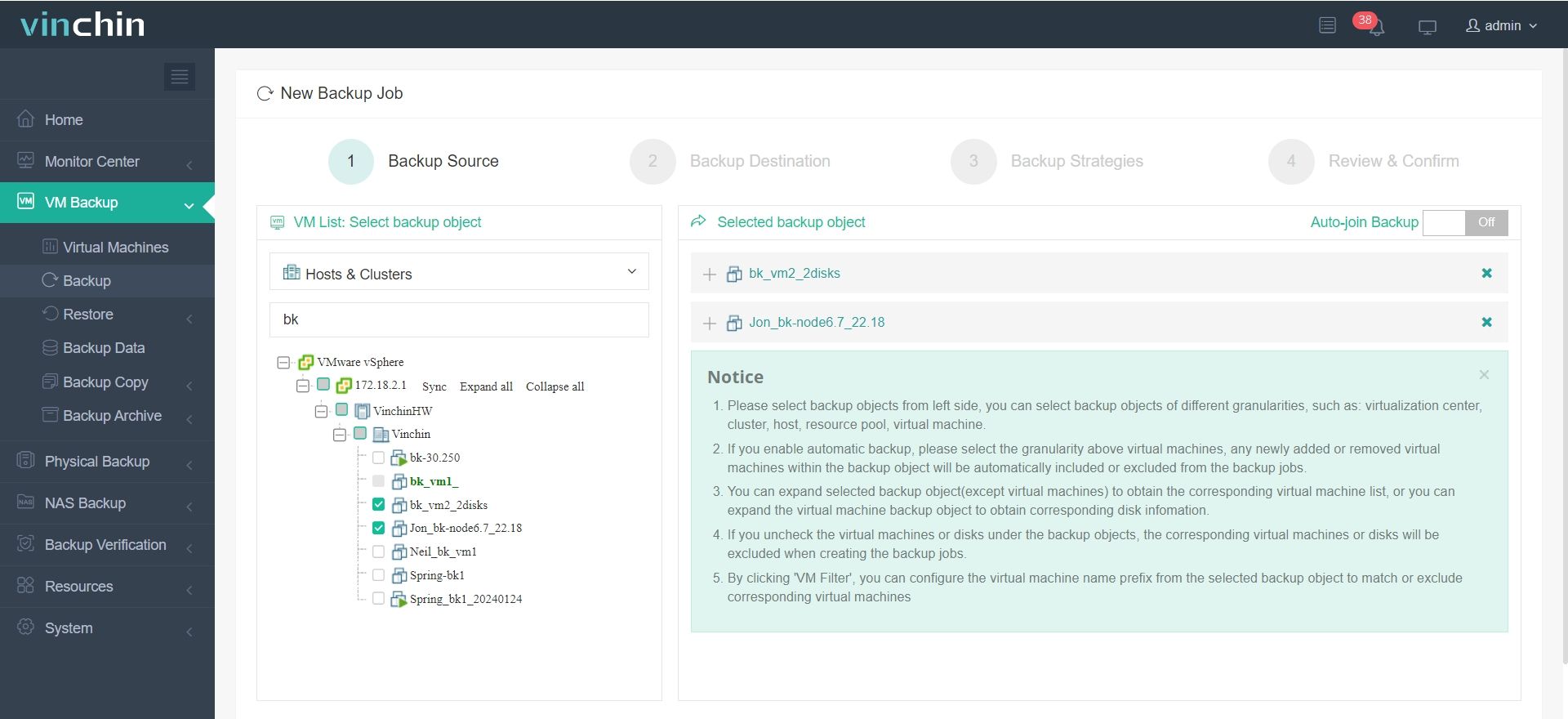

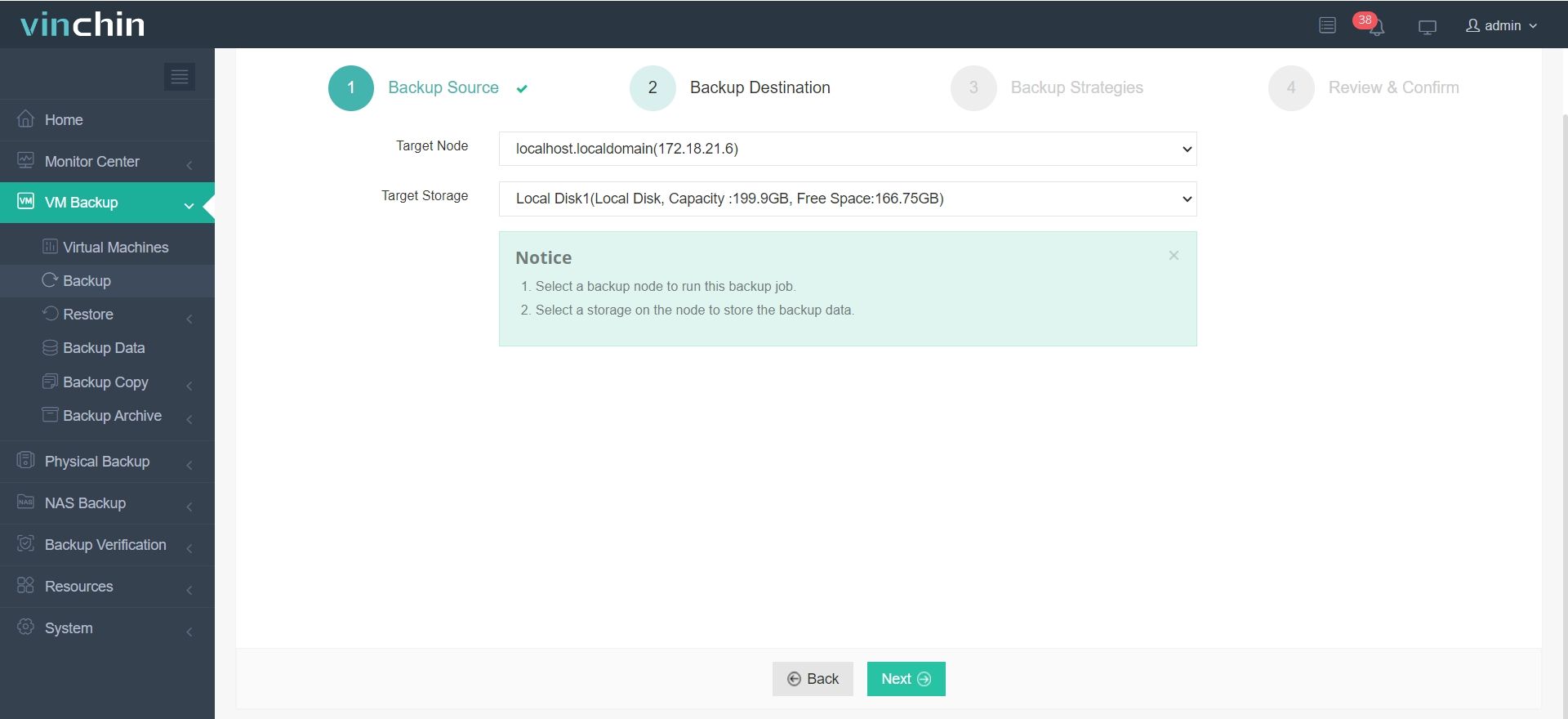

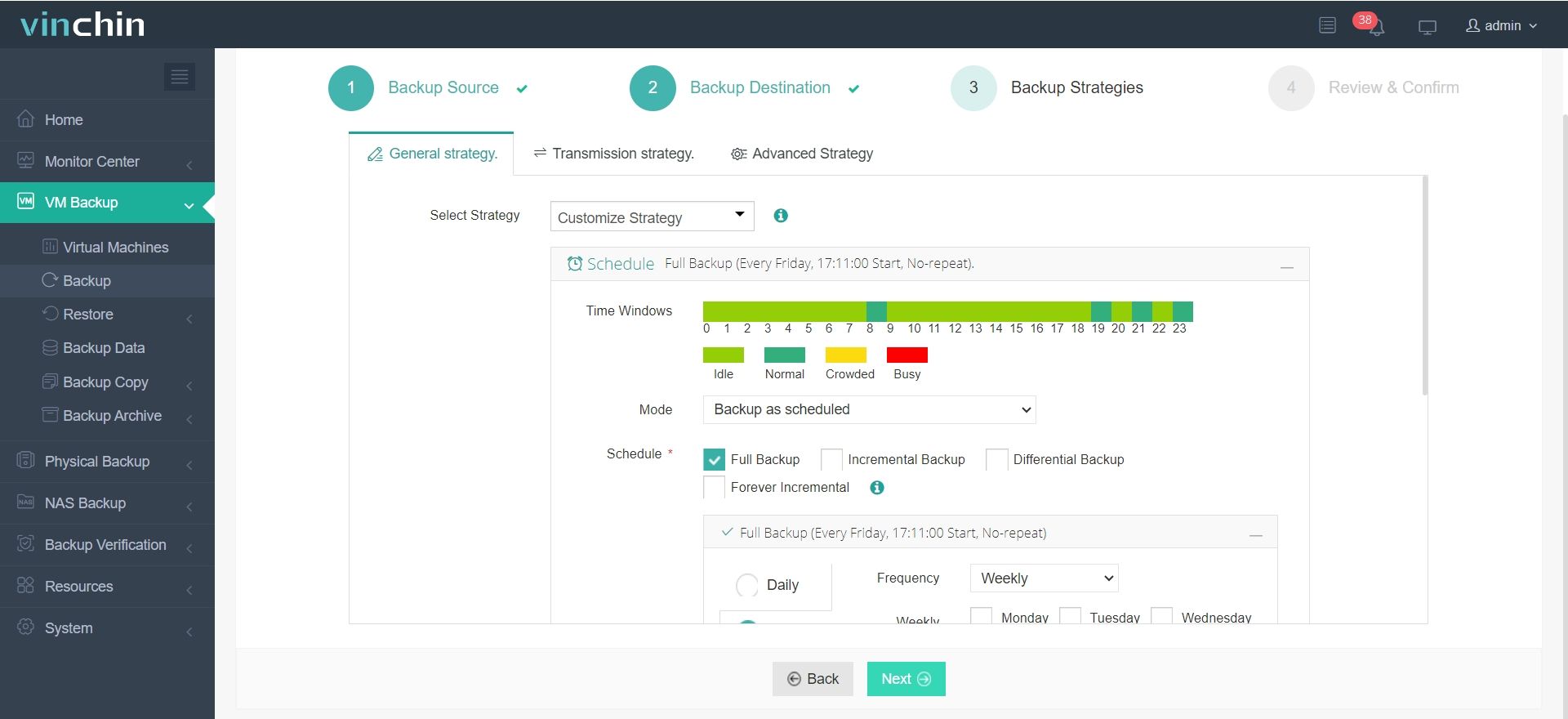

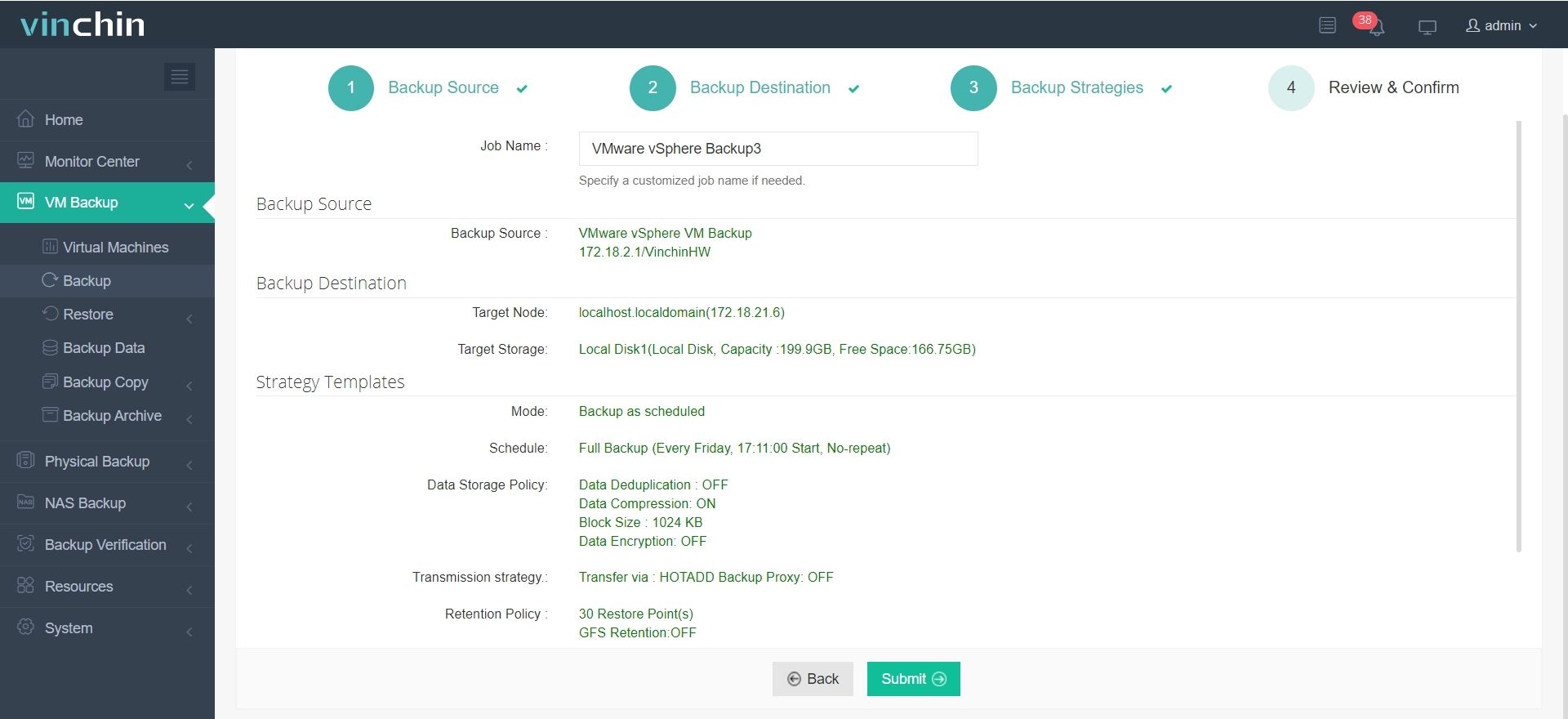

Für die Sicherung Ihrer VMs sind nur 4 Schritte erforderlich:

1. Wählen Sie das Sicherungsobjekt aus.

2. Sichern Sie das Sicherungsziel aus.

3. Sichern Sie die Backup-Strategien.

4. Überprüfen und Absenden der Aufgabe.

Vinchin Backup & Recovery wurde bereits von Tausenden von Unternehmen ausgewählt, und auch Sie können dieses leistungsstarke System mit einer 60-tägigen kostenlosen Testversion mit vollem Funktionsumfang nutzen. Klicken Sie einfach auf die Schaltfläche, um das Installationspaket zu erhalten.

Unternehmensweite Verhinderung von Datenverlust – Häufig gestellte Fragen

1. F: Wie integriert sich DLP in andere Sicherheitstechnologien?

Antwort: DLP-Lösungen können mit anderen Sicherheitstechnologien wie Firewalls, Verschlüsselungstools, Zugriffsverwaltungssystemen, SIEM (Security Information and Event Management) und Anti-Malware-Tools integriert werden. Diese Integration gewährleistet einen einheitlichen Sicherheitsansatz, indem sie eine umfassende Überwachung und Durchsetzung von Datenschutzrichtlinien über mehrere Ebenen der IT-Umgebung hinweg ermöglicht.

2. F: Was ist der Unterschied zwischen DLP und DRM (Digital Rights Management)?

Antwort: DLP konzentriert sich darauf, Datenlecks zu verhindern und die Sicherheit sensibler Daten während ihres gesamten Lebenszyklus zu gewährleisten. DRM hingegen zielt darauf ab, die Nutzung und Weitergabe bestimmter digitaler Inhalte durch autorisierte Benutzer zu kontrollieren. Während DLP den Schutz vor Datenverlust anstrebt, dient DRM der Verwaltung von Rechten und der Nutzung spezifischer Inhalte (z. B. das Kopieren oder die Weiterverbreitung geschützter Medieninhalte zu verhindern).

Fazit

DLP ist entscheidend, um sensible Daten zu schützen, die Einhaltung von Vorschriften sicherzustellen und die allgemeine Informationssicherheit in Unternehmen zu verbessern. Durch die Implementierung von DLP-Technologien und -Strategien können Organisationen das Risiko von Datenlecks effektiv verringern und ihre Datensicherheitsmaßnahmen stärken.

Teilen auf: