-

Was ist PVE USB-Passthrough und warum benötigen Sie dies?

-

Voraussetzungen für USB-Passthrough in Proxmox VE

-

Wie behandelt PVE USB-Passthrough intern?

-

Methode 1: USB-Gerät über die Web-Oberfläche an eine VM übergeben

-

Methode 2: Weiterleiten von Geräten zu LXC-Containern

-

Methode 3: Vollständige Controller-Passthrough mittels PCIe-Zuweisung

-

Best Practices für USB-Passthrough in Proxmox VE

-

Problembehebung bei häufigen Problemen mit PVE USB-Passthrough

-

Schutz der Proxmox-VM mit Vinchin

-

PVE USB-Passthrough-FAQs

-

Schlussfolgerung

USB-Passthrough ist eine Schlüsselfunktion für viele Proxmox VE Benutzer. Sie ermöglicht es, physische USB-Geräte – wie Lizenzdongles oder Chipkartenleser – an virtuelle Maschinen oder Container anzuschließen, als wären sie direkt verbunden. Doch was passiert tatsächlich im Hintergrund? Und wie sorgt man dafür, dass dies zuverlässig in verschiedenen Konfigurationen funktioniert?

In dieser Anleitung führen wir Sie Schritt für Schritt durch den Aufbau Ihres Verständnisses – von der grundlegenden Geräteabbildung bis hin zum erweiterten Controller-Passthrough – und erläutern praktische Lösungen für häufige Herausforderungen. Egal ob Sie ein Home Lab betreiben oder eine Unternehmensinfrastruktur verwalten, die Beherrschung des USB-Passthrough eröffnet neue Möglichkeiten in Ihrer virtuellen Umgebung.

Was ist PVE USB-Passthrough und warum benötigen Sie dies?

Im Kern ermöglicht USB-Passthrough einer VM oder einem LXC-Container den Zugriff auf ein physisches USB-Gerät, das an Ihren Proxmox-Host angeschlossen ist. Das bedeutet, dass Software innerhalb Ihres Gastsystems Hardware-Schlüssel, Speicherlaufwerke, Zigbee-Sticks oder andere Peripheriegeräte genauso nutzen kann wie auf physischer Hardware.

Wie funktioniert das? Bei VMs nutzt Proxmox die eingebaute Unterstützung von QEMU, um den USB-Verkehr vom Host zum Gastbetriebssystem umzuleiten. Bei Containern (LXCs) verlässt es sich auf Linux-Kernelfunktionen wie cgroups und Namespaces, um Geräteknoten sicher bereitzustellen.

Warum ist das wichtig? Viele Geschäftsanwendungen erfordern den direkten Zugriff auf Hardware – zum Beispiel:

Verwendung eines Hardware-Sicherheitsschlüssels für die Zwei-Faktor-Authentifizierung

Verbinden externer Laufwerke zum Datentransfer

Sicheres Anmelden durch Anschließen von Chipkartenlesern

Integration von IoT-Geräten über Zigbee- oder Z-Wave-Dongles

Ohne ordnungsgemäße Passthrough-Konfiguration bleiben diese Geräte in Ihren virtuellen Maschinen unsichtbar. Wenn Sie verstehen, wie Passthrough funktioniert – und welche Einschränkungen damit verbunden sind –, ersparen Sie sich später Ärger.

Voraussetzungen für USB-Passthrough in Proxmox VE

Bevor Sie den USB-Passthrough in Proxmox VE einrichten, überprüfen Sie einige grundlegende Anforderungen:

Stellen Sie zunächst sicher, dass die Virtualisierung (Intel VT-d oder AMD-Vi) in der BIOS/UEFI-Einstellung Ihres Servers aktiviert ist. Für die direkte Zuweisung von PCIe-Controllern (für fortgeschrittene Anwendungsfälle) aktivieren Sie die IOMMU-Unterstützung, indem Sie intel_iommu=on oder amd_iommu=on den Kernel-Boot-Parametern hinzufügen.

Weiterhin müssen Sie wissen, welchen Typ von USB-Controller Sie besitzen – EHCI (USB 2.0) oder xHCI (USB 3.x) –, da dies die Kompatibilität und Stabilität beeinflusst, wenn ganze Controller weitergeleitet werden.

Beachten Sie schließlich, dass neuere Versionen von Proxmox Geräteberechtigungen aufgrund von Änderungen an den udev-Regeln oder Kernel-Aktualisierungen unterschiedlich handhaben können. Prüfen Sie stets die Hinweise zur Kompatibilität, bevor Sie Produktionsysteme aktualisieren.

Wie behandelt PVE USB-Passthrough intern?

Wenn Sie ein physisches USB-Gerät einer VM mit Proxmox VE zuweisen:

1. Der Host erkennt das Gerät anhand seiner eindeutigen Hersteller-ID (idVendor) und Produkt-ID (idProduct).

2. QEMU erstellt eine virtuelle Repräsentation dieses Geräts innerhalb der VM.

3. Alle Kommunikation zwischen Gast-Software und Hardware fließt durch diesen Kanal – Emulation wird umgangen, um nahezu native Geschwindigkeit zu erreichen.

Für LXC-Container:

1. Der Host macht spezifische /dev-Knoten durch Bind-Mounts zugänglich.

2. Die Cgroup-Berechtigungen steuern, welche Geräte innerhalb jedes Containers sichtbar sind.

3. Persistente Symlinks unter /dev/serial/by-id helfen dabei, stabile Pfade beizubehalten, selbst wenn Geräte unplugged oder wieder eingesteckt werden.

Dieser direkte Ansatz bietet hohe Leistung, erfordert jedoch eine sorgfältige Konfiguration – insbesondere bei Berechtigungen und Isolationsgrenzen.

Methode 1: USB-Gerät über die Web-Oberfläche an eine VM übergeben

Die einfachste Möglichkeit, ein USB-Gerät an eine virtuelle Maschine weiterzugeben, ist über die Web-Oberfläche von Proxmox. Diese Methode eignet sich für die meisten Benutzer, die Linux- oder Windows-Gäste betreiben.

Verbinden Sie das gewünschte USB-Gerät mit einem verfügbaren Anschluss auf Ihrem Host-Server.

Wählen Sie in der Web-Benutzeroberfläche die Ziel-VM aus.

Klicken Sie auf Hardware, dann auf Add > USB Device.

Wählen Sie eine der folgenden Optionen:

Use USB Vendor/Device ID: Für ein bestimmtes Gerät, das unverändert bleibt.

Use USB Port: Für flexible Einrichtungen, bei denen jedes Gerät, das an einen bestimmten Anschluss angeschlossen wird, weitergeleitet wird.

Änderungen speichern und den virtuellen Computer neu starten. Führen Sie im Gastbetriebssystem den Befehl

lsusbaus (Linux) oder überprüfen Sie den Geräte-Manager (Windows), um sicherzustellen, dass das Gerät erfolgreich weitergeleitet wurde.

Methode 2: Weiterleiten von Geräten zu LXC-Containern

Das Weiterleiten physischer Geräte zu LXC-Containern ist aufgrund der strengeren Isolierung komplizierter, aber dennoch machbar.

Tipp 1: Verwenden von persistenten Gerätepats

Persistente Pfade unter /dev/serial/by-id bieten stabile Geräteverknüpfungen, auch nach dem Ab- und Wiederanschließen von Geräten. Um diese Methode zu verwenden:

Auf dem Host ausführen:

ls -l /dev/serial/by-id

Beispielausgabe:lrwxrwxrwx 1 root root 13 Sep 9 10:54 usb-Silicon_Labs_CP210x-if00-port0 -> ../../ttyUSB0

Wählen Sie im Web-UI die Zielcontainer aus und klicken Sie auf Resources.

Klicken Sie auf Add > Device Passthrough und geben Sie den vollständigen Gerätepfad ein (z. B.

/dev/serial/by-id/...).Änderungen speichern und den Container neu starten.

Tipp 2: Manuelles Bearbeiten der LXC-Konfiguration

Falls persistente Pfade nicht verfügbar sind oder Sie eine genauere Steuerung der Berechtigungen benötigen:

Bearbeiten Sie die Konfigurationsdatei des Containers unter

/etc/pve/lxc/<CTID>.confund fügen Sie hinzu:lxc.cgroup2.devices.allow: c 188:* rwm lxc.mount.entry: /dev/ttyUSB0 dev/ttyUSB0 none bind,optional,create=file

Starten Sie den Container neu, um die Änderungen anzuwenden.

Verwaltung von Berechtigungen und Replug-Ereignissen

Manchmal führt das Abstecken und erneute Verbinden von Geräten zu Berechtigungszurücksetzungen oder Änderungen bei der Zuweisung von /dev-Knoten. Um damit umzugehen:

Persistent UDEV-Regeln erstellen:

Erstellen Sie eine benutzerdefinierte UDEV-Regel, um Berechtigungsprobleme automatisch zu beheben und Symlinks zu erstellen:SUBSYSTEM=="tty", ATTRS{idVendor}=="10c4", ATTRS{idProduct}=="ea60", SYMLINK+="mydevice", GROUP="lxcuser", MODE="0660"Laden Sie die UDEV-Regeln mit folgendem Befehl neu:

udevadm control --reload && udevadm trigger

Automatisches Neustarten von Containern nach Replug-Ereignissen:

Kombinieren Sie UDEV-Triggers mit Skripten, um Container nach Geräte-Replug-Ereignissen automatisch neu zu starten:pct restart <CTID>

Methode 3: Vollständige Controller-Passthrough mittels PCIe-Zuweisung

Für maximale Leistung kann es sinnvoll sein, einen gesamten USB-Controller statt einzelner Geräte durchzureichen. Dies ist besonders nützlich für Geräte mit hohem Durchsatz, wie z. B. externe SSDs.

IOMMU aktivieren in BIOS und Bootloader (

intel_iommu=onoderamd_iommu=on).Finden Sie die Controller-Adresse mit folgendem Befehl:

lspci | grep -i usbDen Controller-Treiber bei Bedarf mit VFIO-Tools binden:

echo "8086:a36d" > /sys/bus/pci/drivers/vfio-pci/new_id

Wählen Sie in der Web-Benutzeroberfläche die Ziel-VM aus, klicken Sie auf Hardware und anschließend auf Add > PCI Device.

Wählen Sie die entsprechende Steuerungsadresse aus und bestätigen Sie.

Wichtiges Warnhinweis: Vermeiden Sie die Zuweisung des Root-Hubs/Controllers für Tastatur-/Maus-Bedienung, es sei denn, Sie verfügen über verfügbare Fernverwaltungstools, da dies Sie sonst von dem System aussperren könnte.

Best Practices für USB-Passthrough in Proxmox VE

Beim Weiterleiten physikalischer Geräte zwischen Hosts und Gästen sollte stets das Prinzip der minimale Berechtigung angewendet werden, um Sicherheitsrisiken zu minimieren.

Gewähren Sie niemals umfassenderen Zugriff als notwendig. Geben Sie nur die erforderlichen Anbieter-/Produkt-IDs weiter.

Überwachen Sie die Protokolle regelmäßig auf ungewöhnliche Aktivitäten, insbesondere nach Upgrades oder Hardwareaustausch.

In Multi-User-Umgebungen sollten gruppenbasierte Einschränkungen über benutzerdefinierte UDEV-Regeln/Skripte verwendet werden, um den Zugriff auf Geräte zu beschränken.

Problembehebung bei häufigen Problemen mit PVE USB-Passthrough

Wenn Geräte nicht erkannt werden oder Berechtigungen fehlschlagen:

USB-Erkennung prüfen:

Führen Sielsusbsowohl auf dem Host als auch auf dem Gastsystem aus, um die Erkennung zu überprüfen.Berechtigungsfehler:

Überprüfen Sie die Gruppen-/Benutzereigentümerschaft unter/devund korrigieren Sie diese mitchownoderchmod.Hot-Plug-Ausfälle:

Stellen Sie sicher, dass der QEMU-Agent in den virtuellen Maschinen aktiviert ist, und verwenden Sie Skripte, um Container-Neustarts für LXCs zu automatisieren.

Schutz der Proxmox-VM mit Vinchin

Nachdem Sie verlässliche PVE-Umgebungen konfiguriert haben – einschließlich erweiterter Funktionen wie USB-Passthrough – möchten Sie eine leistungsstarke Datensicherung zum Schutz Ihrer Daten und zur Gewährleistung der Geschäftskontinuität.

Vinchin Backup & Recovery zeichnet sich als Backup-Lösung auf Unternehmensebene für virtuelle Maschinen aus, die mehr als fünfzehn gängige Plattformen unterstützt – darunter spezielle Unterstützung für Proxmox VE sowie VMware, Hyper-V, oVirt, OLVM, RHV, XCP-ng, XenServer, OpenStack, ZStack und weitere – allesamt über eine einheitliche Plattform verwaltet.

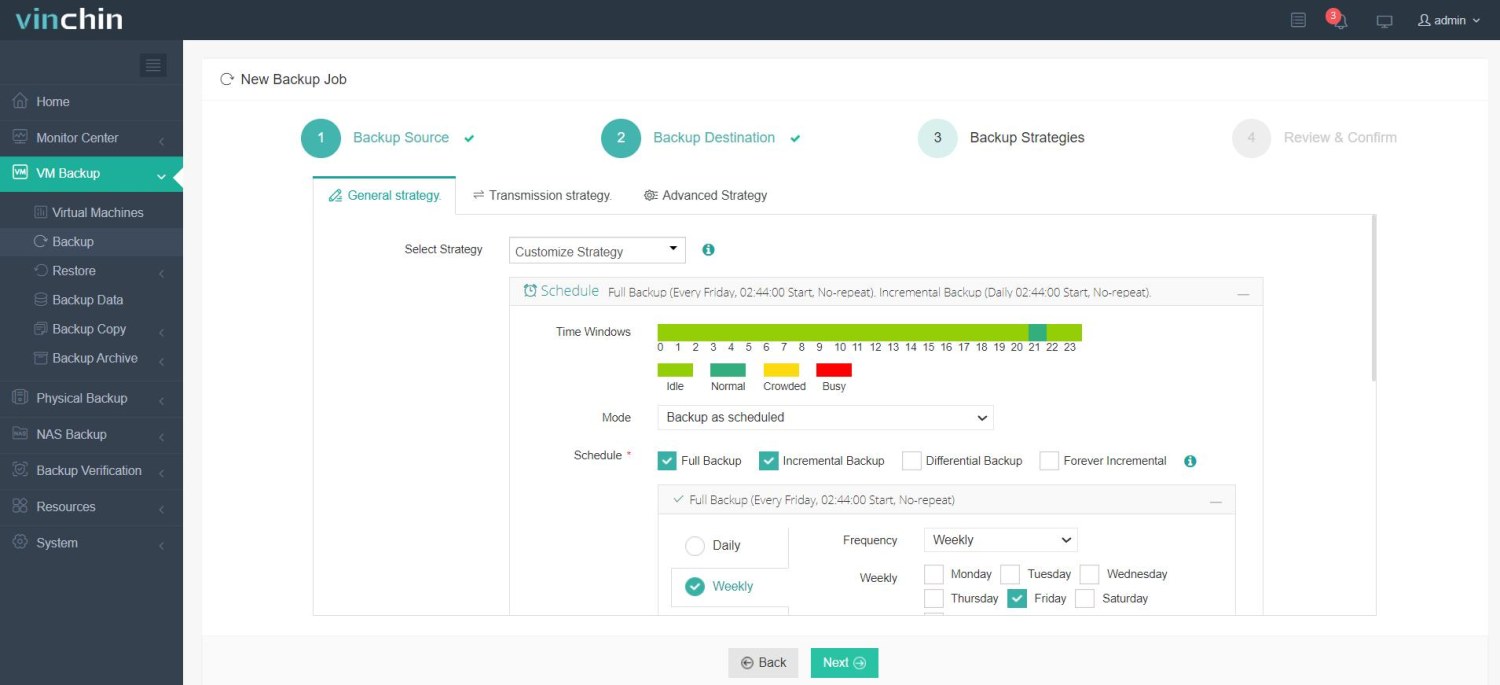

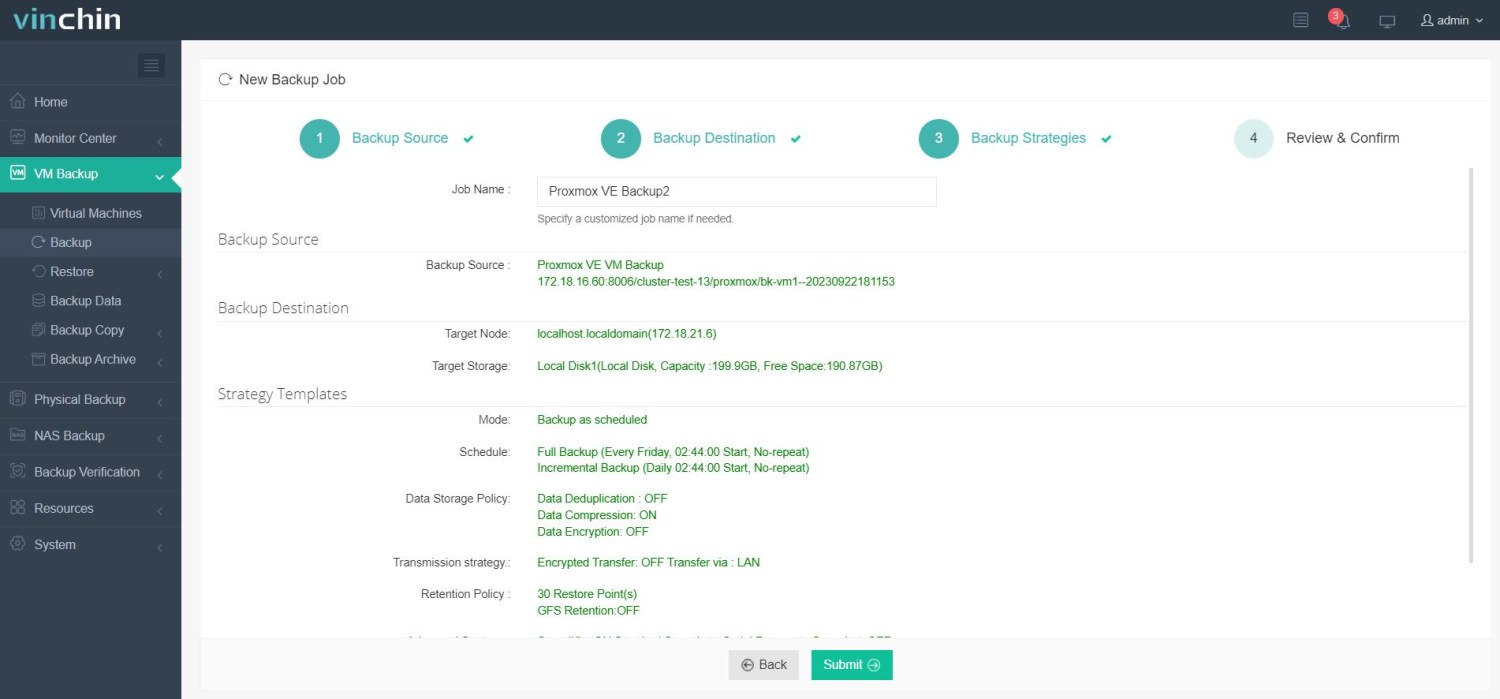

Die wichtigsten Funktionen umfassen incrementelles Backup, das den Speicherbedarf minimiert; integrierte Deduplizierung und Kompression von Daten; nahtlose V2V-Migration zwischen heterogenen Plattformen; feingranulare Wiederherstellungsmöglichkeiten sowie geplante, automatische Backups mit flexiblen Aufbewahrungsrichtlinien – alles darauf ausgerichtet, Effizienz im großen Maßstab zu gewährleisten, ohne Kompromisse bei Zuverlässigkeit oder Geschwindigkeit einzugehen.

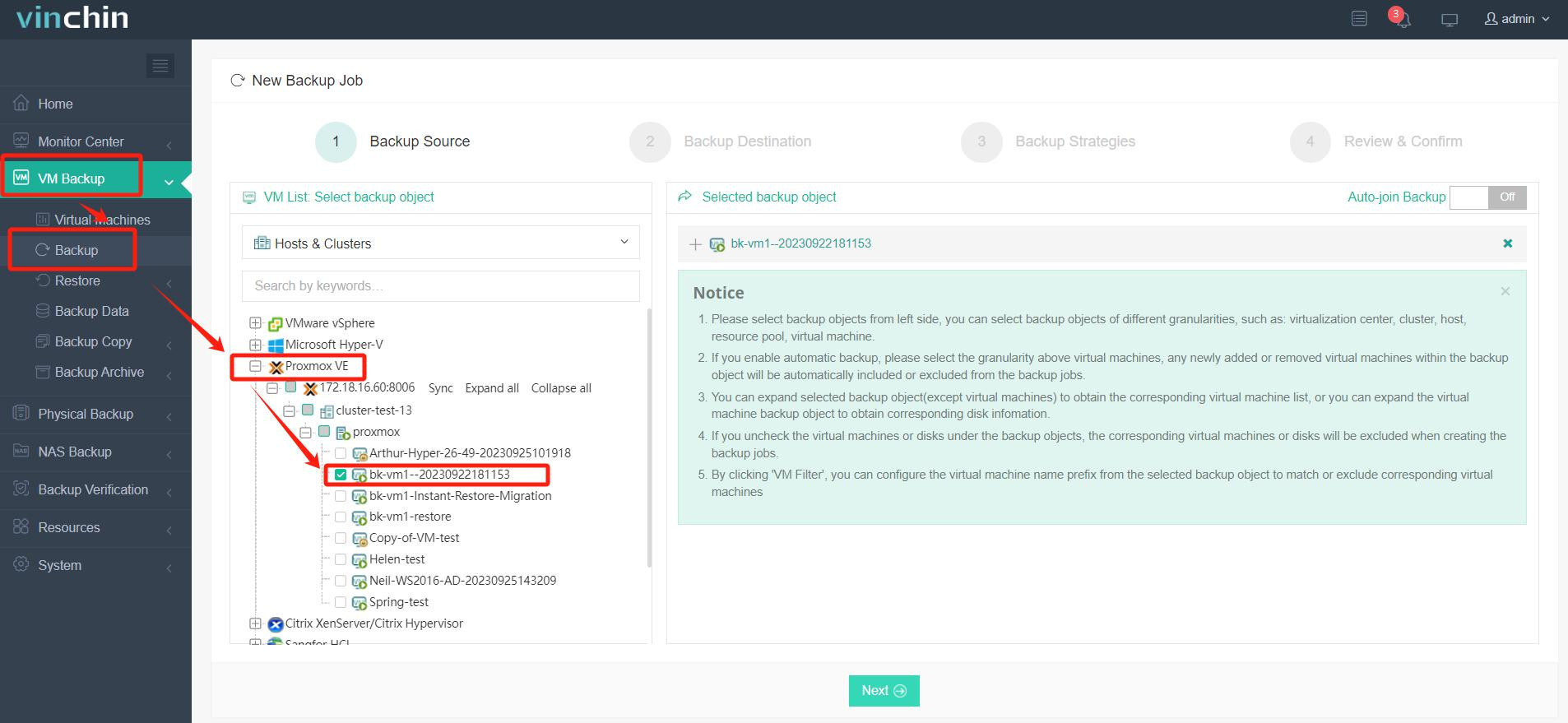

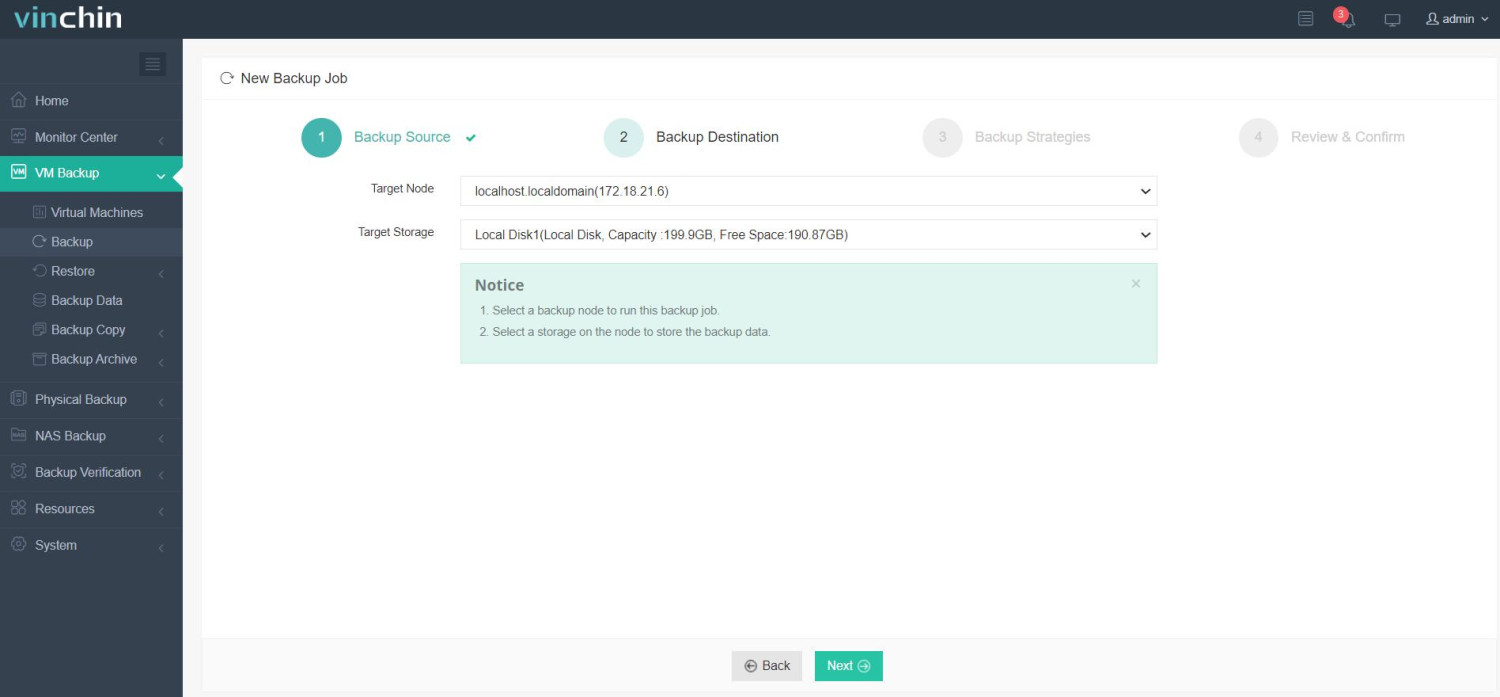

Die intuitive Vinchin-Webkonsole macht es einfach, beliebige Proxmox VMs zu schützen:

1. Wählen Sie den zu sichernden Proxmox VM aus;

2. Sichern Sie den Speicherort;

3. Konfigurieren Sie Backup-Strategien;

4. Auftrag einreichen.

Tausende vertrauen weltweit auf Vinchin – mit hohen Bewertungen in verschiedenen Branchen – und jetzt können Sie jede Funktion kostenlos mit unserer umfassenden 60-Tage-Testversion ausprobieren.

PVE USB-Passthrough-FAQs

F1: Kann ich einen neuen USB-Stick hot-pluggen, sodass mein Windows Server ihn sofort erkennt?

A1: Ja – solange die Unterstützung für Hotplug in den QEMU-Einstellungen aktiviert ist und die Gastwerkzeuge installiert sind, erscheint der Stick sofort, ohne Neustart.

Q2: Meine LXC-App kann keine Dateien schreiben, obwohl ich meinen Seriellen Adapter durchgeschleift habe — warum?

A2: Überprüfen Sie die Gruppeneigentümerrechte/Modusbits unter /dev; passen Sie diese bei Bedarf über benutzerdefinierte Udev-Regeln oder chmod/chown-Befehle an.

Schlussfolgerung

Der flexible Ansatz von PVE ermöglicht es Administratoren, fast jede Art von physischen Peripheriegeräten – von Einzelverwendungsdongles bis hin zu kompletten Hochgeschwindigkeitscontrollern – sicher und effizient mit ihren virtualisierten Workloads zu verbinden. Mit zuverlässigen Backups, unterstützt von Vinchin, bleibt Ihre kritische Daten geschützt, egal wie komplex die Situation wird. Probieren Sie Vinchin noch heute aus – und genießen Sie sowohl beruhigende Sicherheit als auch Spitzenleistung!

Compartir en: