-

Comprensión de los requisitos de puertos de Proxmox VE

-

¿Cuál es el número de puerto predeterminado para Proxmox?

-

Implicaciones de seguridad del uso de puertos predeterminados

-

Cómo el cambio de puertos afecta la agrupación

-

Método 1. ¿Cómo cambiar el puerto predeterminado de la consola web de Proxmox mediante la redirección de puertos con iptables?

-

Método 2. ¿Cómo cambiar el puerto predeterminado de la consola web de Proxmox configurando un proxy inverso con nginx?

-

Método 3: ¿Cómo cambiar el puerto predeterminado de la consola web de Proxmox editando directamente los archivos de configuración?

-

Método 4: ¿Cómo cambiar el puerto predeterminado de la consola web de Proxmox modificando el código fuente? (No recomendado)

-

Vinchin – Solución de copia de seguridad a nivel empresarial para su infraestructura virtualizada

-

Preguntas frecuentes sobre el cambio del puerto predeterminado de Proxmox

-

Conclusión

Proxmox VE es una potente plataforma de código abierto para la gestión de máquinas virtuales y contenedores. Su interfaz de gestión basada en web simplifica las tareas diarias para los administradores de TI de todo el mundo. Pero ¿alguna vez te has preguntado por qué siempre escribes :8006 tras la dirección IP de tu servidor? ¿O tal vez deseas cambiar este puerto predeterminado para mejorar la seguridad o la comodidad? En esta guía exploraremos cuál es el puerto predeterminado de Proxmox, por qué es importante para tu configuración, cómo cambiarlo de forma segura y qué otros aspectos debes tener en cuenta durante el proceso.

Comprensión de los requisitos de puertos de Proxmox VE

Antes de realizar cualquier cambio en la configuración de red o en las reglas del cortafuegos de Proxmox VE, es útil conocer qué puertos son los más importantes. Cada servicio de Proxmox escucha en puertos específicos que permiten la comunicación entre nodos, sistemas de almacenamiento y usuarios.

La herramienta principal de gestión —la interfaz web— utiliza, de forma predeterminada, un puerto dedicado con cifrado HTTPS. Otros servicios utilizan sus propios puertos: SSH proporciona acceso a la terminal; VNC y SPICE gestionan las consolas gráficas; Corosync gestiona la comunicación del clúster; NFS utiliza su propio puerto estándar si está habilitado.

Según la documentación oficial, estos son los puertos clave utilizados por Proxmox VE:

8006 (TCP): Interfaz web y API REST mediante HTTPS

22 (TCP): Acceso SSH para el inicio de sesión en la shell y la sincronización del clúster

5900–5999 (TCP): Sesiones de consola VNC por VM

3128 (TCP): Proxy SPICE para la consola gráfica

5404–5405 (UDP): Comunicación del clúster Corosync (requiere soporte para multidifusión)

111 (TCP/UDP): Servidor NFS, si se utiliza

Cada sesión de consola de máquina virtual obtiene su propio puerto VNC/SPICE dinámico dentro de esos rangos. Si ejecuta un clúster o expone su nodo fuera de una LAN segura, conocer estos detalles le ayuda a configurar correctamente los cortafuegos y a evitar interrupciones accidentales.

¿Cuál es el número de puerto predeterminado para Proxmox?

De forma predeterminada, la interfaz web de Proxmox VE escucha en el puerto 8006, utilizando cifrado HTTPS listo para usar. Para conectarse desde su navegador o un cliente de API, introduzca:

https://tu-ip-proxmox:8006

Este puerto no estándar evita conflictos con servidores web comunes que utilizan los puertos 443 (HTTPS) o 80 (HTTP). El uso de HTTPS garantiza que todas las credenciales y acciones permanezcan cifradas durante la transmisión.

En clústeres con múltiples nodos, la interfaz web de cada nodo sigue utilizando el puerto 8006 a menos que se modifique manualmente. La API REST también comparte este mismo número de puerto.

¿Por qué no utilizar simplemente el puerto 443, como la mayoría de los servicios web seguros? Muchos administradores instalan otras aplicaciones junto con Proxmox VE; usar un puerto exclusivo evita solapamientos accidentales con sitios web o paneles de control ya existentes que operan en los puertos HTTPS estándar.

Pero recuerde: ocultar su portal de administración detrás de un puerto poco común no ofrece una seguridad real contra atacantes que escanean ampliamente redes, incluidas herramientas como Shodan, que buscan específicamente puntos finales abiertos en el puerto 8006 a nivel mundial.

Implicaciones de seguridad del uso de puertos predeterminados

Cambiar tu interfaz de gestión lejos de los valores predeterminados bien conocidos puede reducir el ruido generado por escaneos automatizados, pero no detendrá a atacantes decididos que saben cómo encontrar rápidamente servicios expuestos.

El puerto 8006 es ampliamente reconocido como perteneciente a instalaciones de Proxmox VE; motores de búsqueda como Shodan indexan miles de estos puntos finales cada día. Confiar únicamente en la «seguridad mediante la oscuridad» deja brechas en la protección.

Para un endurecimiento real:

Combine custom ports with strong passwords.

Utilice la autenticación de dos factores siempre que sea posible.

Restringir el acceso a nivel de cortafuegos para que solo las direcciones IP de confianza puedan acceder a su portal de administración.

Considere utilizar fail2ban o herramientas similares que bloquean los intentos de inicio de sesión fallidos repetidos.

Habilite el bloqueo geográfico si no se necesita el acceso remoto a nivel mundial.

Implemente la autenticación mediante certificado de cliente si su entorno lo admite.También tenga en cuenta: algunos paquetes de software pueden intentar usar puertos alternativos comunes, como el 8080 o incluso el 443; ¡por lo tanto, verifique cuidadosamente antes de asignar nuevos valores para evitar conflictos con otras aplicaciones, como Graylog u OctoPrint, que se ejecuten en el entorno cercano!

Cómo el cambio de puertos afecta la agrupación

Si ejecuta una configuración de un solo nodo, cambiar el puerto de la interfaz web afecta únicamente las conexiones locales del navegador o de la API. Sin embargo, en entornos agrupados —donde varios nodos se comunican entre sí— es importante que todos los administradores conozcan la combinación de dirección y puerto aplicable a cada nodo al iniciar sesión directamente mediante un navegador o mediante scripts de automatización.

La sincronización en clúster depende principalmente del tráfico UDP de Corosync en los puertos 5404–5405, no del tráfico HTTP/S en el puerto 8006; sin embargo, algunos scripts o herramientas podrían esperar los valores predeterminados a menos que se indique lo contrario. ¡Actualice siempre la documentación compartida entre los miembros del equipo cuando realice este tipo de cambios en varios hosts!

Método 1. ¿Cómo cambiar el puerto predeterminado de la consola web de Proxmox mediante la redirección de puertos con iptables?

Este enfoque mantiene a Proxmox escuchando internamente en su puerto habitual, pero redirige otro puerto externo —habitualmente el 443— hacia él de forma transparente mediante reglas de iptables a nivel del sistema operativo. Esto significa que los usuarios pueden simplemente acceder a https://su-ip-de-proxmox sin necesidad de escribir :8006, mientras que la lógica de fondo permanece sin cambios.

Antes de comenzar:

1. Asegúrese de que ningún otro servicio utilice ya el puerto TCP/443 en este host.

2. Realice una copia de seguridad de las reglas actuales de iptables (iptables-save > /root/iptables-backup.txt).

Ahora siga estos pasos:

1. Abra una sesión SSH o una ventana de terminal local en su servidor.

2. Redirija el tráfico entrante TCP/443 a TCP/8006:

iptables -t nat -A PREROUTING -p tcp --dport 443 -j REDIRECT --to-port 8006

Para direcciones IPv6:

ip6tables -t nat -A PREROUTING -p tcp --dport 443 -j REDIRECT --to-port 8006

3. Para que estas reglas persistan tras los reinicios:

apt-get install iptables-persistent netfilter-persistent netfilter-persistent save

Después de ejecutar estos comandos:

Ahora puede acceder a su panel de control en

https://your-proxmox-ip.

Sin embargo, ¡ESTO NO CIERRA el acceso directo mediante el puerto :8006! Para restringir conexiones no deseadas:

ufw deny 8006/tcp && ufw reload

O bien limitar explícitamente las direcciones IP permitidas mediante iptables:

iptables -A INPUT -p tcp --dport 8006 ! -s <IP-de-confianza-o-subred> -j DROP

¡Siempre pruebe la conectividad antes de cerrar la sesión! Mantenga una sesión de consola directa abierta hasta que se confirme su funcionamiento.

Método 2. ¿Cómo cambiar el puerto predeterminado de la consola web de Proxmox configurando un proxy inverso con nginx?

Para obtener un mayor control, incluidos los certificados SSL emitidos por autoridades de confianza, es posible que prefiera colocar nginx como proxy inverso delante de pveproxy:

Primero asegúrese de que ningún otro servicio esté utilizando localmente el puerto TCP/443.

1. Instale nginx:

apt-get install nginx

2. Elimine cualquier configuración predeterminada de sitios:

rm /etc/nginx/sites-enabled/default || true rm /etc/nginx/sites-available/default || true

3. Cree el archivo /etc/nginx/sites-available/proxmgr con el siguiente contenido:

servidor {

escuchar 443 ssl;

nombre_servidor proxmox.example.example.com;

# ¡Utilice certificados de Let's Encrypt si están disponibles!

ssl_certificate /etc/letsencrypt/live/proxmox.example.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/proxmox.example.com/privkey.pem;

ubicación / {

proxy_pass https://127.0.1:8006;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Forwarded-Proto $scheme;

proxy_http_version 1.1;

proxy_set_header Upgrade $http_upgrade;

proxy_set_header Connection "upgrade";

proxy_buffering off;

client_max_body_size 0; # ¡Ajuste si se cargan ISO o copias de seguridad grandes!

proxy_connect_timeout 3600s;

proxy_read_timeout 3600s;

send_timeout 3600s;

# Evitar errores de verificación SSL internamente si pveproxy usa un certificado autofirmado:

proxy_ssl_verify off;

}

}4. Habilitar la nueva configuración y reiniciar nginx:

/com/fullchaincom/privkey.0.

ln -s /etc/nginx/sites-available/proxmgr /etc/nginx/sites-enabled/ systemctl restart nginx

5. Restrinja pveproxy para que solo localhost pueda conectarse directamente editando /etc/default/pveproxy:

ALLOW_FROM="127..1" DENY_FROM="all" POLICY="allow"

A continuación, reinicie pveproxy:

systemctl restart pveproxy

Ahora solo nginx se comunica directamente con el puerto :8006, mientras que los usuarios finales se conectan de forma segura mediante el puerto :443, con certificados válidos.

Método 3: ¿Cómo cambiar el puerto predeterminado de la consola web de Proxmox editando directamente los archivos de configuración?

Algunos usuarios avanzados intentan editar /etc/default/pveproxy o /etc/pve/datacenter.cfg con la esperanza de cambiar los puertos de escucha de forma nativa; por ejemplo, agregando PORT=8443. Sin embargo, no todas las versiones respetan estas configuraciones de manera consistente, ya que muchos valores están codificados directamente en los propios archivos fuente Perl.

Si intenta este recorrido de todas formas,

1) Primero, haga una copia de seguridad de ambos archivos,

2) Realice pequeñas ediciones progresivas,

3) Reinicie pveproxy (systemctl restart pveproxy) después de cada cambio,

4) ¡Pruebe exhaustivamente antes de cerrar las sesiones de root!

Tenga en cuenta que las actualizaciones futuras podrían sobrescribir los ajustes manuales o incluso dejarlos inservibles.

Método 4: ¿Cómo cambiar el puerto predeterminado de la consola web de Proxmox modificando el código fuente? (No recomendado)

Editar el código fuente en Perl dentro de /usr/share/perl5/PVE/API2Tools.pm, etc., y reemplazar cada aparición de 8006 por otro valor es una operación arriesgada. Las actualizaciones probablemente revertirán los cambios sin previo aviso, y cualquier error podría impedir por completo el acceso a todos los usuarios hasta que se corrija mediante el acceso a la shell en modo de rescate.

Vinchin – Solución de copia de seguridad a nivel empresarial para su infraestructura virtualizada

A medida que mejora la seguridad y la fiabilidad de su entorno Proxmox, una copia de seguridad robusta se vuelve esencial para la continuidad del negocio y la planificación de recuperación ante desastres.

Vinchin Backup & Recovery destaca como una solución profesional de copia de seguridad de máquinas virtuales a nivel empresarial, compatible con más de quince plataformas de virtualización principales, incluida la compatibilidad total con clústeres Proxmox VE, así como con VMware vSphere, Hyper-V, oVirt, OLVM, RHV, XCP-ng, XenServer, OpenStack, ZStack y otras.

Diseñado específicamente para centros de datos virtualizados modernos, Vinchin ofrece funciones integrales de protección de máquinas virtuales, como la copia de seguridad incremental perpetua —que minimiza el uso de almacenamiento y acelera los ciclos de copia de seguridad—, así como tecnologías avanzadas de desduplicación y compresión que reducen significativamente el tamaño de las copias de seguridad sin comprometer el rendimiento.

Además, Vinchin permite una migración V2V entre plataformas sin interrupciones, lo que le permite trasladar cargas de trabajo entre distintos hipervisores sin esfuerzo siempre que sea necesario.

Otros aspectos destacados incluyen opciones flexibles de programación, capacidades detalladas de restauración hasta el nivel de archivo dentro de las máquinas virtuales, soporte para recuperación instantánea, integración de archivado en la nube/cinta, aceleración de transferencia multihilo, cifrado de datos en reposo y en tránsito, controles de la política de retención GFS, políticas de limitación para la optimización del ancho de banda, copias de seguridad incrementales rápidas basadas en CBT y módulos de aceleración SpeedKit adaptados específicamente a cada plataforma, entre muchas otras funciones.

La gestión de copias de seguridad es sencilla gracias a la intuitiva consola web de Vinchin.

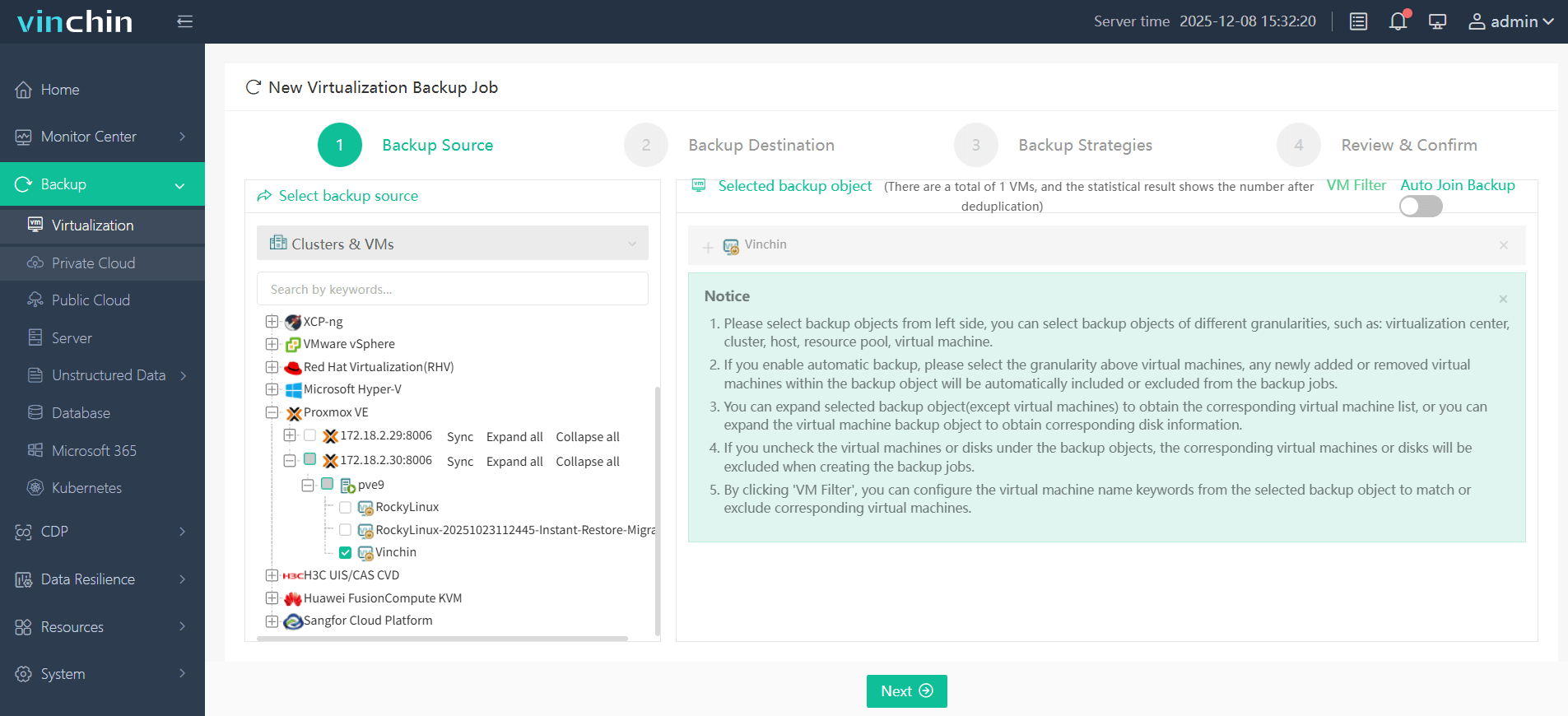

Para hacer una copia de seguridad de una máquina virtual específica, por ejemplo en su infraestructura Proxmox, simplemente:

1) Seleccione la(s) máquina(s) virtual(es) deseada(s);

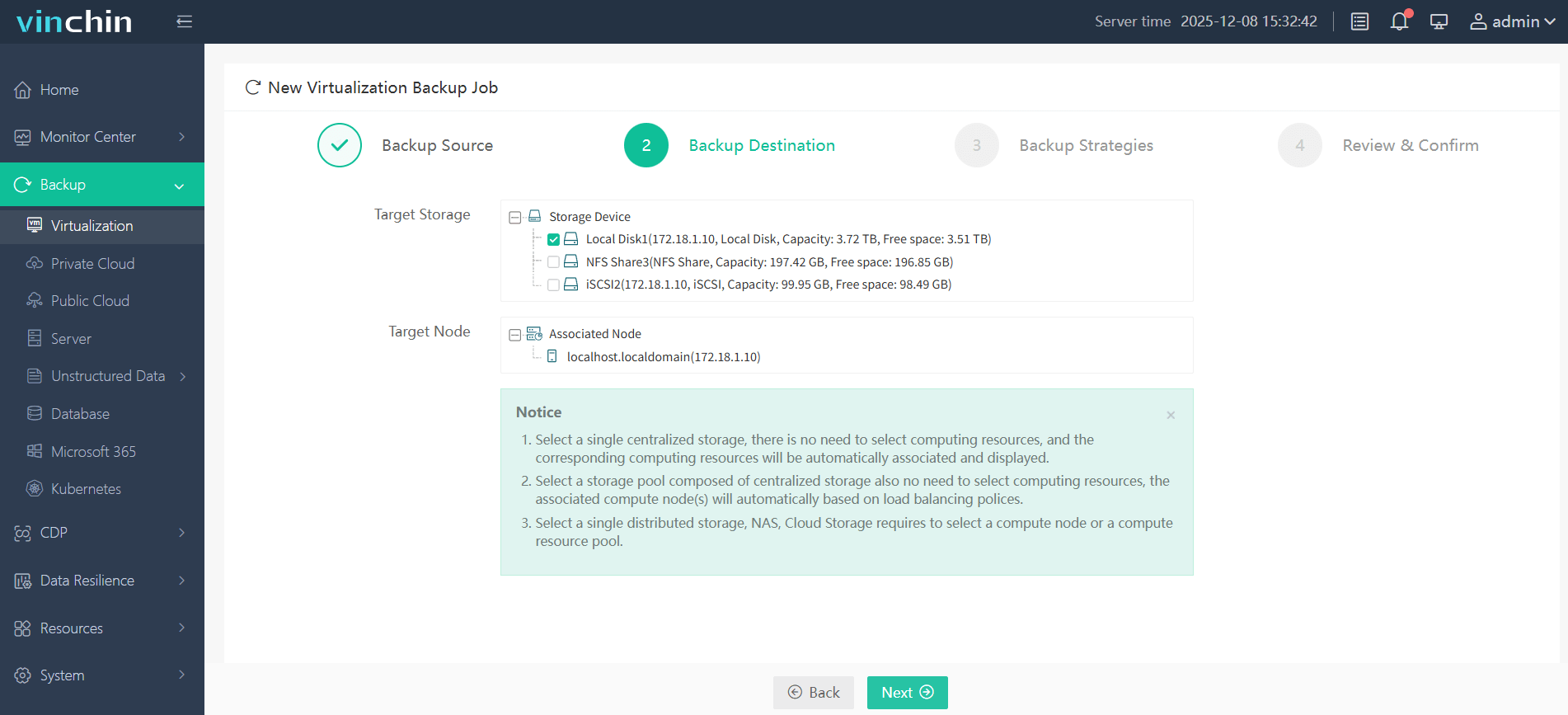

2) Elija un almacenamiento de copia de seguridad adecuado;

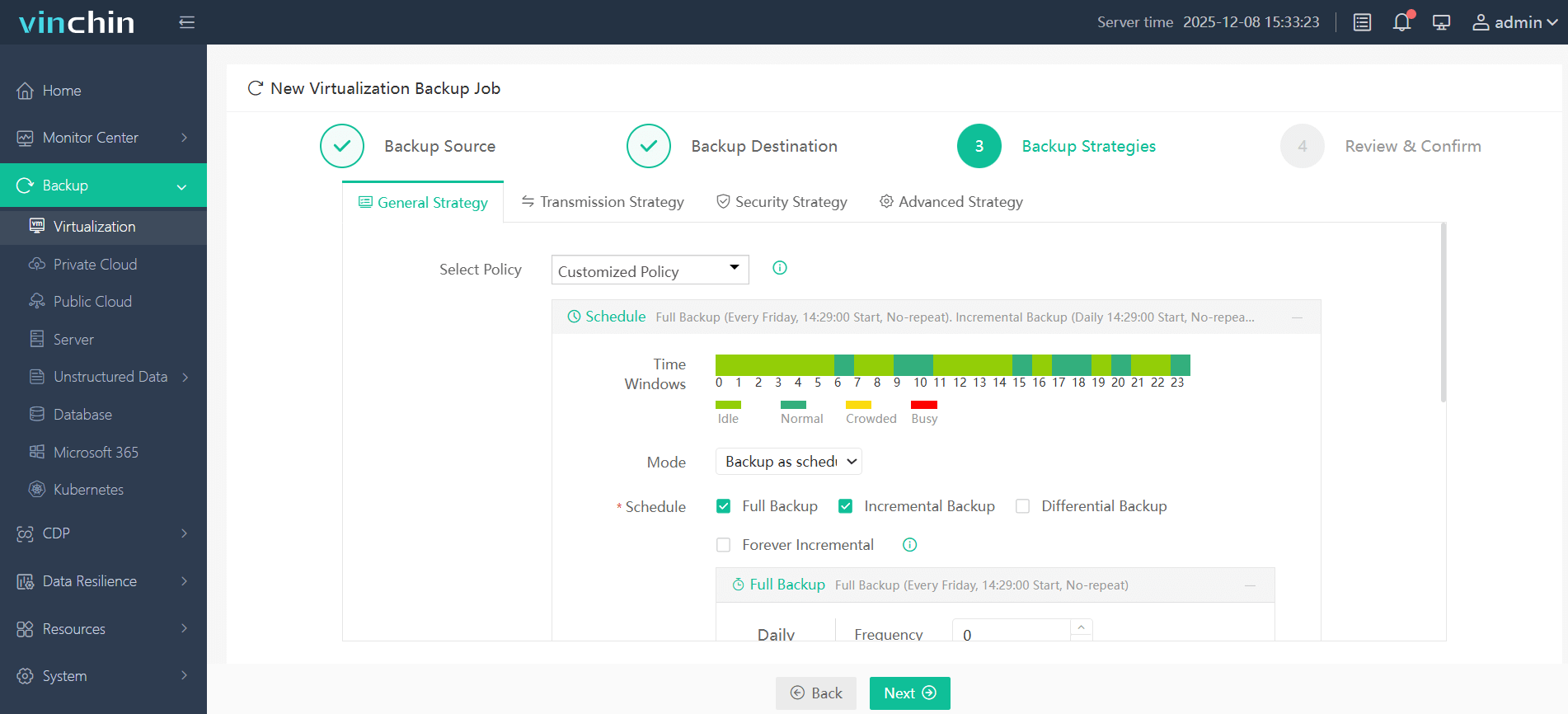

3) Definir estrategias de copia de seguridad adecuadas;

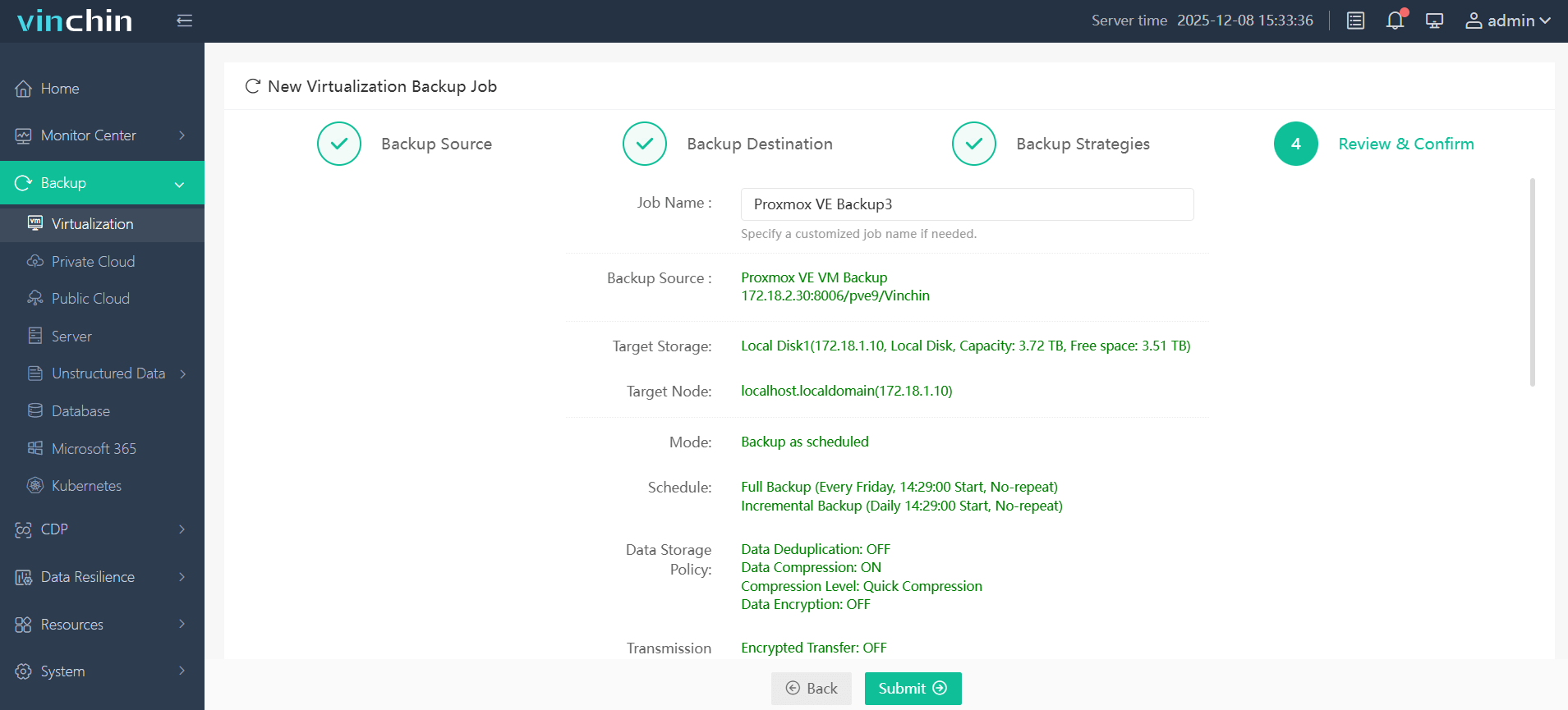

4) Envíe el trabajo: todo en cuestión de minutos.

Vinchin goza de altas calificaciones a nivel mundial entre los profesionales de TI que buscan una protección fiable de los datos en diversas pilas de virtualización.

¡Está invitado a probar Vinchin sin riesgo: disfrute de una versión de prueba gratuita con todas las funciones durante sesenta días.

Haga clic a continuación ahora para descargar el programa de instalación y desplegarlo fácilmente:

Preguntas frecuentes sobre el cambio del puerto predeterminado de Proxmox

P1: ¿Puedo cambiar directamente mi interfaz web al protocolo HTTPS estándar (puerto 443)?

A1: No directamente mediante la configuración nativa, pero sí redirigiendo el tráfico mediante reglas iptables/NAT o configurando un proxy inverso externo como nginx, que escuche en el puerto 443 y reenvíe las solicitudes internamente al puerto predeterminado de Proxmox (normalmente sigue siendo el 8006).

P2: ¿Qué debo hacer si quedo bloqueado tras cambiar la configuración de red?

A2: Inicie en modo de recuperación mediante el acceso a la consola KVM/IPMI/iLO, luego restaure copias anteriores de /etc/default/pveproxy, revierta manualmente las reglas del cortafuegos o anule las entradas recientes de NAT que están bloqueando inicios de sesión legítimos.

P3: ¿Afectará el traslado de mi portal de administración las funciones de agrupamiento?

A3: No, siempre que el tráfico UDP de Corosync permanezca sin bloquear entre los nodos, la agrupación continuará funcionando sin interrupciones; no obstante, informe siempre a sus compañeros sobre las URL de inicio de sesión actualizadas por nodo, especialmente cuando automatice tareas en varios clústeres.

Conclusión

La interfaz de gestión predeterminada de Proxmox VE se ejecuta de forma segura mediante HTTPS en el puerto 8006, pero los administradores pueden ajustar fácilmente la forma de conexión mediante firewalls de redirección NAT, proxies inversos o modificaciones de configuración según sea necesario.

Siempre realice una copia de seguridad tanto de las configuraciones de los invitados como de las del host antes de realizar experimentos.

Para una cobertura de copia de seguridad robusta en todas las plataformas, considere la solución probada de Vinchin, diseñada expresamente para satisfacer las necesidades de infraestructura virtual.

Compartir en: