-

Tipos comunes de ciberataques

-

La diferencia entre la recuperación de redes y la recuperación ante desastres

-

¿Cómo recuperarse de un ciberataque?

-

Simplifica tu ciberseguridad con Vinchin Backup & Recovery

-

Recuperación después de un ciberataque Preguntas frecuentes

-

Conclusión

En el mundo digitalizado de hoy, las empresas se enfrentan a una amenaza creciente de ciberataques. Estos ataques no solo afectan la seguridad de los datos de una empresa, sino que también pueden provocar una pérdida de productividad, pérdidas financieras y un daño severo a la reputación de la empresa. Por lo tanto, entender los tipos de ciberataques, su impacto y cómo recuperarse de un ciberataque se ha vuelto una parte crucial de la estrategia de ciberseguridad de una organización.

Tipos comunes de ciberataques

Los ciberataques vienen en una variedad de formas, cada una de las cuales puede tener efectos amplios en una organización. A continuación, se muestran algunos de los tipos más comunes y destructivos de ciberataques:

Malware: El malware es un tipo de software que se utiliza para dañar o invadir un sistema informático, robando datos, dañando el sistema o realizando otras operaciones maliciosas sin que el usuario lo sepa.

Software de rescate: Software de rescate funciona al cifrar los datos críticos de una organización y exigir un rescate para desbloquearlos. Este tipo de ataque generalmente se lleva a cabo de manera muy sigilosa, y una vez infectados, una organización se enfrentará al dilema de pagar el rescate o perder los datos para siempre.

Phishing: El phishing es un correo electrónico, mensaje de texto o llamada telefónica que se hace pasar por una organización legítima, incitando al usuario a proporcionar información sensible o descargar un archivo adjunto malicioso. Este tipo de ataque a menudo utiliza tácticas de ingeniería social para hacer vulnerable al objetivo.

Ataques de Denegación de Servicio Distribuido (DDoS): Estos ataques envían un gran número de solicitudes no válidas al servidor objetivo, lo que provoca que el servidor se sobrecargue y se caiga, haciendo imposible que los servicios en línea de la organización operen con normalidad.

La diferencia entre la recuperación de redes y la recuperación ante desastres

Aunque los términos “recuperación cibernética” y “recuperación ante desastres” se utilizan indistintamente en algunos casos, tienen diferentes énfasis:

Recuperación ante desastres

La recuperación ante desastres se centra en asegurar que las operaciones empresariales puedan ser reanudadas rápidamente en caso de un incidente mayor, como un desastre natural, un fallo del sistema o un ciberataque. Los planes de recuperación ante desastres se enfocan en la recuperación del sistema, la protección de datos y la minimización del tiempo de inactividad.

Recuperación de la red

La recuperación de la red se centra más en restaurar un entorno de red que ha sido atacado o comprometido, asegurando que todos los componentes y sistemas de la red puedan ser restaurados a su funcionamiento normal, previniendo la fuga de datos y garantizando la seguridad de la información.

¿Cómo recuperarse de un ciberataque?

Cuando una empresa experimenta un ciberataque, un proceso de recuperación rápido y efectivo es esencial. A continuación se muestran los pasos clave:

⚡Respuesta Rápida:

Activar inmediatamente un plan de respuesta a incidentes al detectar un ataque. Identificar la naturaleza y el alcance de la brecha, los sistemas afectados e implementar medidas de contención para evitar una mayor propagación.

⚡Contener el Ataque:

Aislar los sistemas o redes afectadas, desconectarlos del acceso externo y evitar más filtraciones de datos.

⚡Restaurar Datos de Copia de Seguridad:

Si se tiene un sistema de copia de seguridad, restablezca rápidamente los datos desde una fuente de copia de seguridad segura e incomprometida para garantizar la continuidad operativa.

⚡Restaurar operaciones críticas:

Asegúrese de que las operaciones comerciales sigan funcionando utilizando soluciones de respaldo, incluso si algunos sistemas permanecen afectados.

⚡Investiga la fuente del ataque:

Realiza un análisis detallado para determinar la causa raíz, identificar vulnerabilidades e implementar parches para prevenir futuras ocurrencias.

⚡Mejora las medidas de seguridad:

Fortalece la seguridad de la red actualizando protocolos, mejorando la conciencia de seguridad de los empleados, actualizando firewalls e implementando cifrado avanzado de datos.

Simplifica tu ciberseguridad con Vinchin Backup & Recovery

En el entorno digital de hoy, proteger tu negocio de amenazas cibernéticas es crucial, y una estrategia sólida de respaldo y recuperación es la primera línea de defensa. Vinchin Backup & Recovery ofrece una solución avanzada y confiable con características poderosas como respaldo sin agente, recuperación instantánea y protección integrada contra ransomware. Esto garantiza que tus datos críticos permanezcan seguros mientras se minimiza el tiempo de inactividad y se mantienen tus operaciones funcionando correctamente, incluso frente a incidentes cibernéticos.

Especially designed for virtual environments, Vinchin supports platforms such as Proxmox, VMware, Hyper-V, XenServer, XCP-ng, oVirt, RHV, y más. It offers flexible VM backup, quick recovery, and seamless V2V migration, allowing businesses to protect, manage, and recover virtualized data effortlessly.

Pasos Simples para Copiar tus VMs

Vinchin hace el proceso fácil con solo unos cuantos pasos simples:

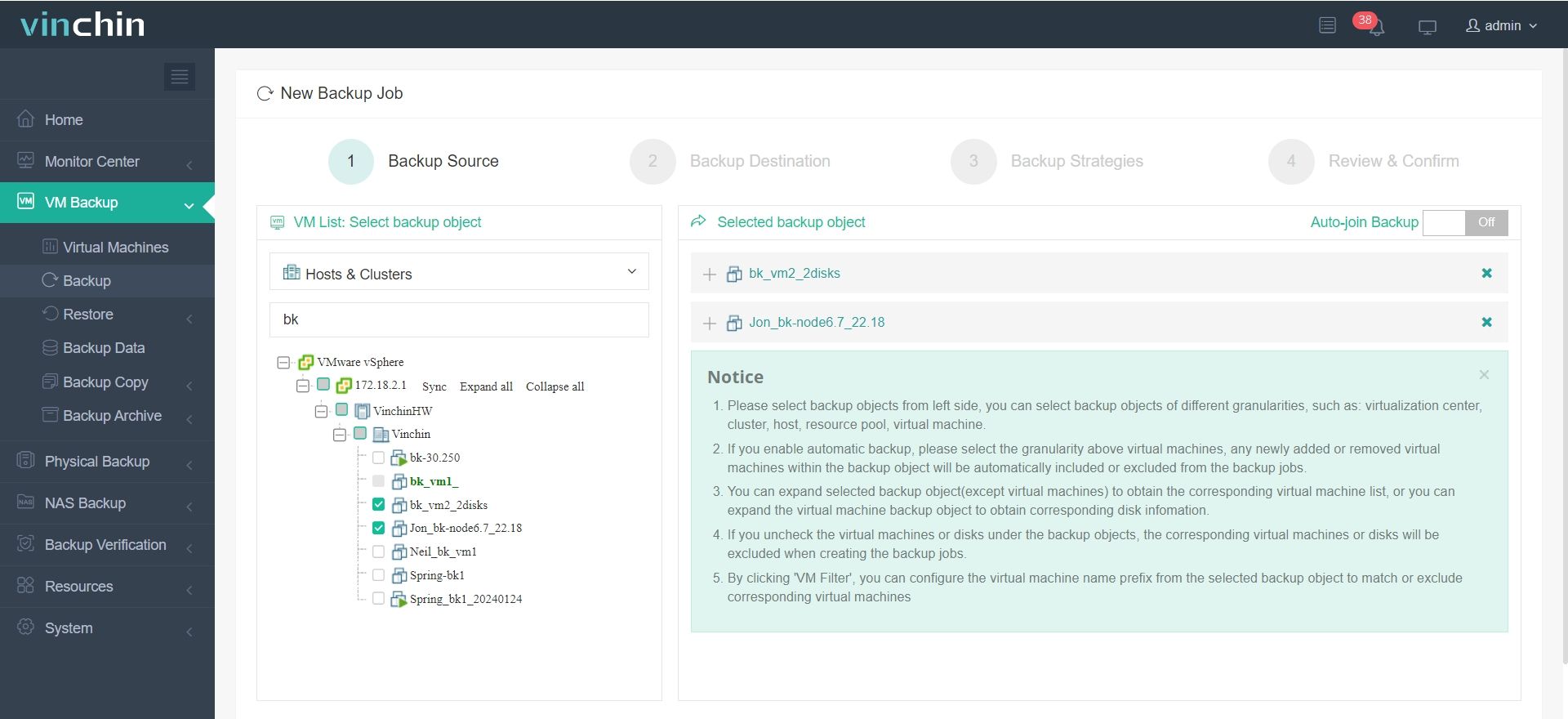

✅ 1. Selecciona las VMs en el Host

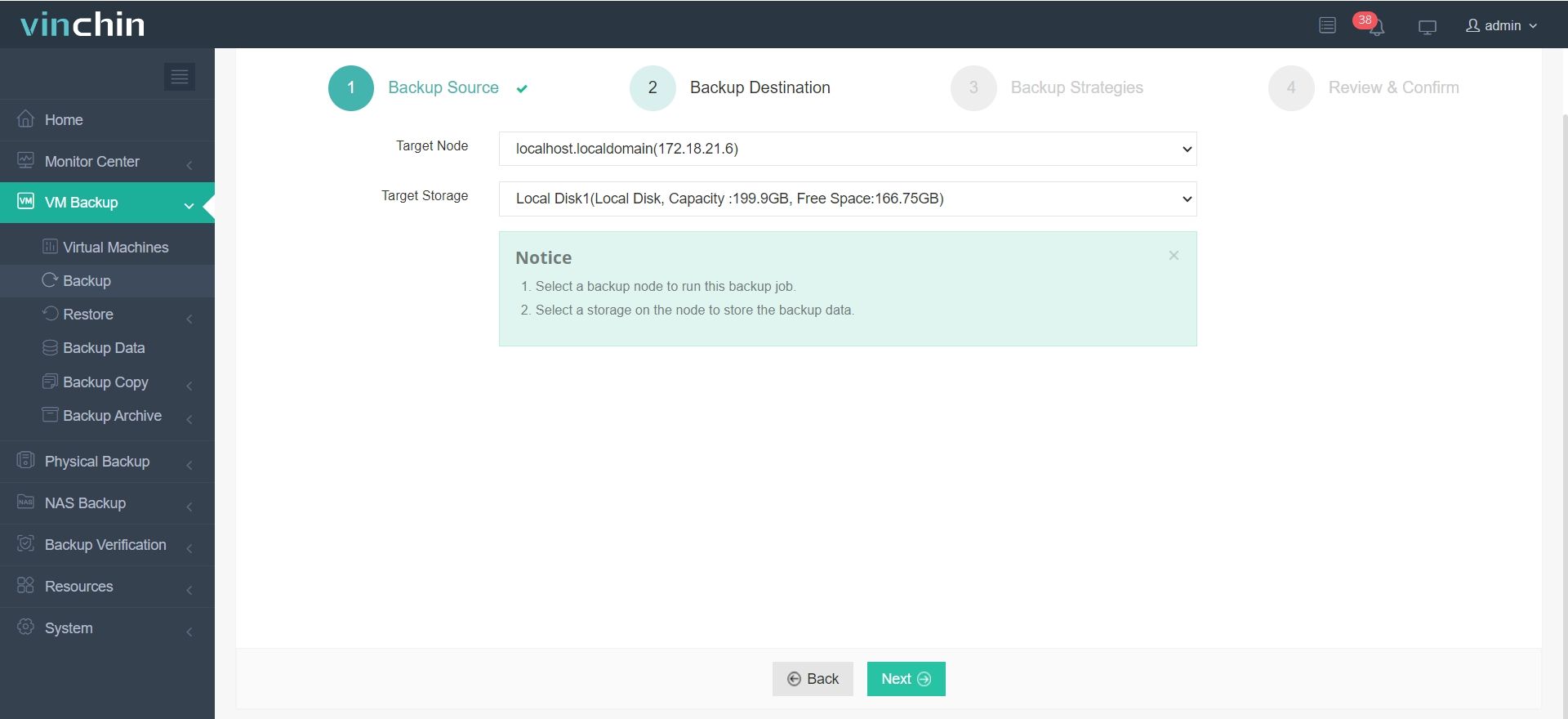

✅ 2. Elige tu destino de copia de seguridad

✅ 2. Elige tu destino de copia de seguridad

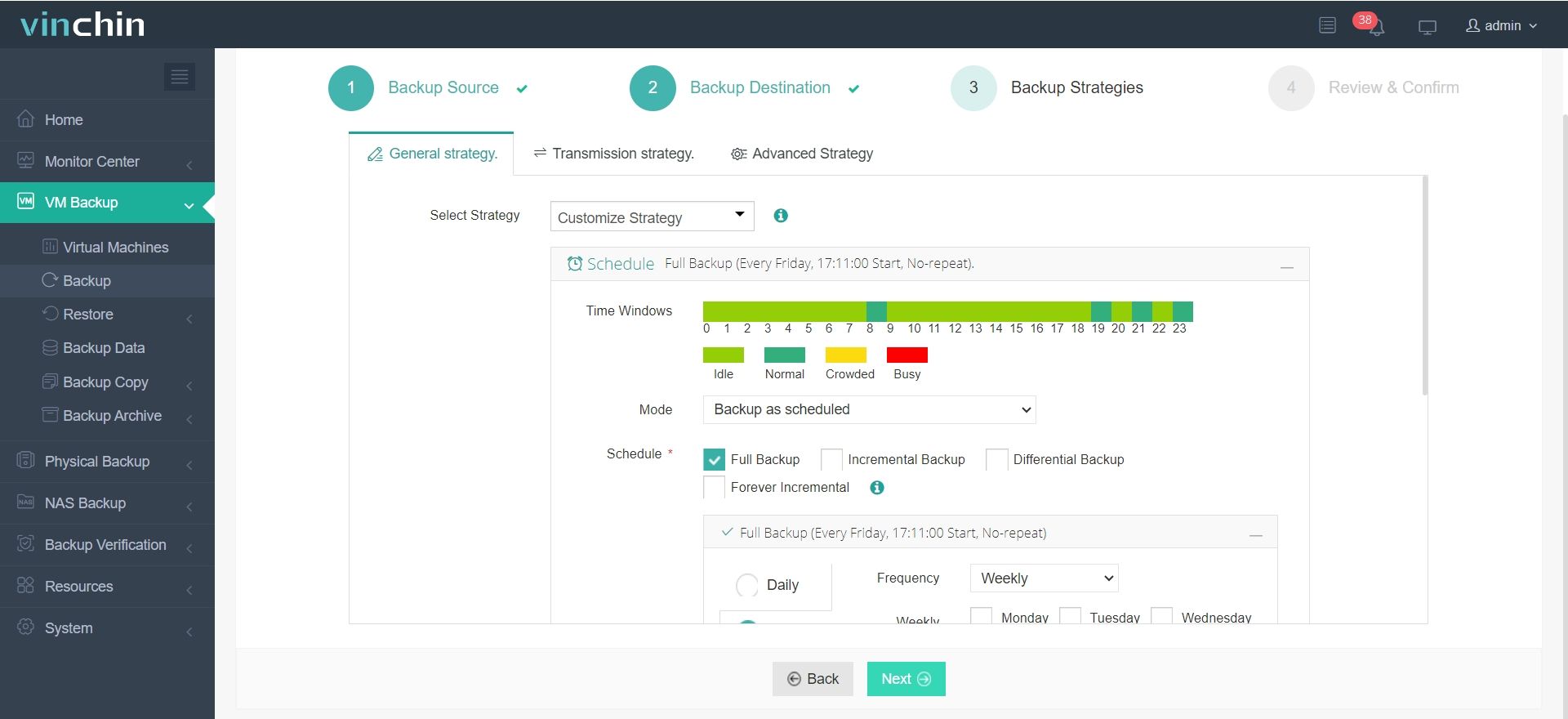

✅ 3. Elige tu estrategia de copia de seguridad

✅ 3. Elige tu estrategia de copia de seguridad

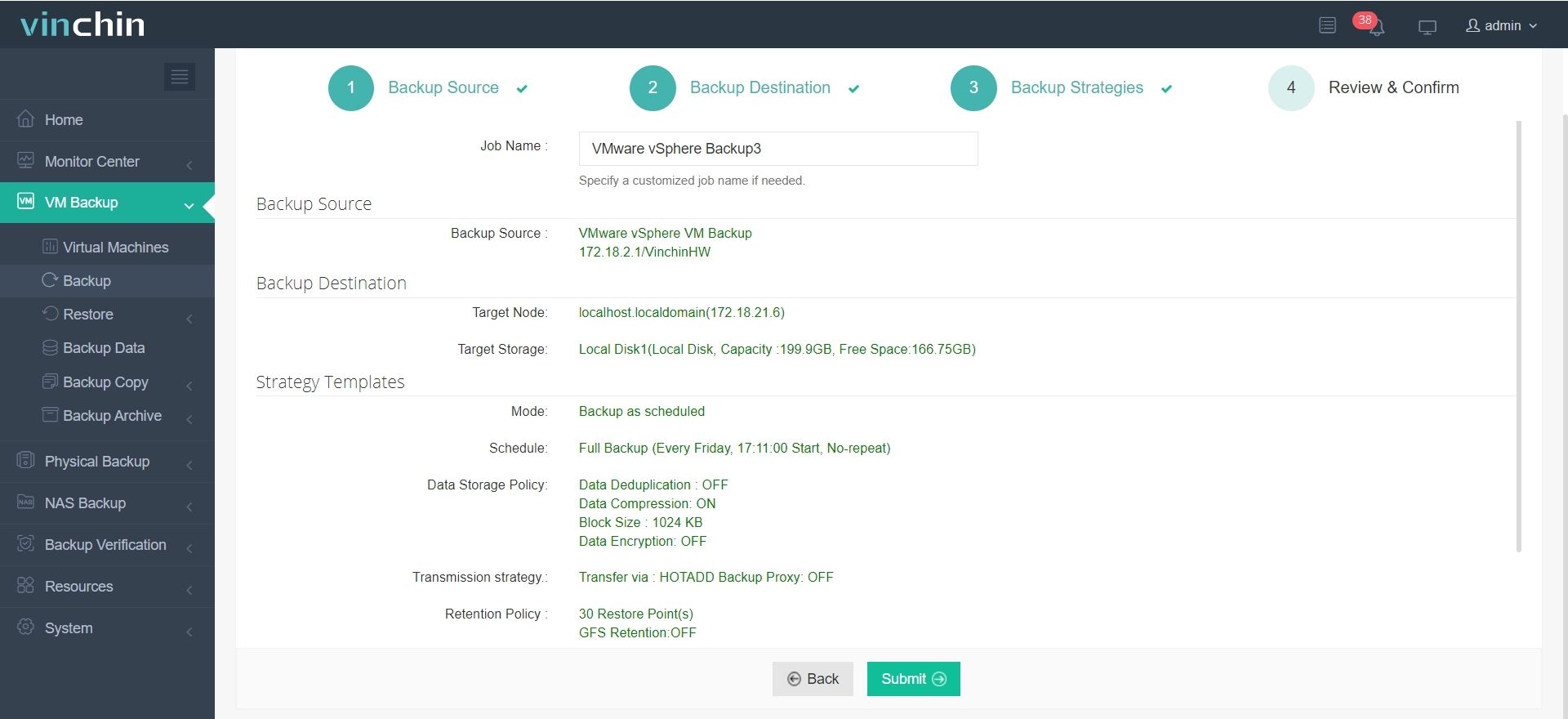

✅ 4. Envíe el trabajo y deje que Vinchin trabaje

✅ 4. Envíe el trabajo y deje que Vinchin trabaje

Para que la decisión sea aún más fácil, Vinchin ofrece una prueba gratuita de 60 días, brindando a los usuarios la oportunidad de experimentar sus sólidas funciones de copia de seguridad y recuperación en un entorno en vivo. ¡No pierdas la oportunidad de proteger tu negocio con Vinchin! No dudes en contactarnos!!!!

Recuperación después de un ciberataque Preguntas frecuentes

P1: ¿Cuál es la importancia de la protección de datos y cuáles son las medidas?

A1: Fortalecer la tecnología de cifrado de datos para garantizar que, incluso si se roban los datos, sea difícil descifrarlos.

Implementa políticas estrictas de control de acceso para limitar el acceso a información sensible.

P2: ¿Cuál es el papel de un Plan de Continuidad de Negocios (BCP)?

A2: Desarrolla un plan detallado de continuidad empresarial para asegurar que las funciones comerciales críticas puedan continuar operando o recuperarse rápidamente en caso de un ataque.

Prueba y actualiza el BCP para asegurar que es efectivo y viable en caso de una emergencia real.

Conclusión

En conclusión, proteger a las empresas de amenazas cibernéticas requiere una estrategia sólida de copias de seguridad y recuperación. Vinchin Backup & Recovery ofrece una solución confiable para garantizar la protección de datos, minimizar el tiempo de inactividad y facilitar una recuperación fluida, fortaleciendo la ciberseguridad y la resiliencia operativa de las organizaciones.

Compartir en: