-

1. Control de acceso y gestión de usuarios

-

2. Cifrado de datos y protección de la privacidad

-

3. Auditoría de bases de datos y monitoreo de seguridad

-

4. Seguridad de la red y control de acceso

-

5. Copia de seguridad y recuperación ante desastres

-

Preguntas frecuentes sobre el Oráculo de Ciberseguridad

-

Conclusión

A medida que las organizaciones aumentan su dependencia de los datos, la seguridad de Oracle database, como un sistema de gestión de bases de datos de clase empresarial, es crítica. Los ataques de red, la fuga de datos y las amenazas internas están en aumento, por lo que proteger la base de datos Oracle se ha convertido en el enfoque principal de la gestión de seguridad empresarial. En este artículo, se presentarán las medidas de seguridad clave de la base de datos Oracle para ayudar a las empresas a construir una sólida defensa de seguridad de redes.

1. Control de acceso y gestión de usuarios

El Principio de Privilegio Mínimo (POLP) es uno de los principios básicos de la seguridad de bases de datos. Las organizaciones deben asegurarse de que cada usuario tenga solo los privilegios mínimos necesarios para realizar sus tareas, con el fin de reducir la superficie de ataque potencial.

Póliza de Contraseñas Fuertes: Utiliza contraseñas complejas, cámbialas regularmente y habilita mecanismos de expiración de contraseñas.

Autenticación de varios factores (MFA): agrega capas adicionales de seguridad como códigos de verificación por SMS o tokens hardware.

Gestión de Roles y Privilegios: Utiliza la función de Roles de Oracle para administrar los privilegios de usuario y evitar conceder demasiados privilegios directamente.

Auditoría de Base de Datos: Monitoree la actividad de los usuarios con Oracle Audit Vault para detectar comportamientos anormales de manera oportuna.

2. Cifrado de datos y protección de la privacidad

El cifrado de datos es un medio importante para prevenir la filtración de datos. Oracle proporciona varios métodos de cifrado para asegurar que los datos permanezcan seguros durante el almacenamiento y la transmisión.

Encryptación de Datos Transparente (TDE): Cifra los datos almacenados para evitar el acceso no autorizado a los archivos de la base de datos.

Oracle Data Redaction: Máscara dinámica de información sensible (por ejemplo, números de tarjeta de crédito, números de seguridad social) para evitar el acceso no autorizado.

Encripción de la red: Encripta las comunicaciones entre la base de datos y el cliente utilizando TLS/SSL para evitar que el tráfico sea interceptado o alterado.

3. Auditoría de bases de datos y monitoreo de seguridad

El monitoreo continuo de las actividades de la base de datos ayuda a detectar comportamientos anormales y tomar acciones oportunas.

Auditoría de Oracle Database: Registra las acciones de los usuarios, como errores de inicio de sesión, modificaciones de datos y demás.

Firewall de Base de Datos Oracle (ODF): Proporciona protección contra ataques a nivel de SQL para identificar y bloquear ataques de inyección SQL.

Respuesta a Eventos de Seguridad: Configura el sistema SIEM (Security Information and Event Management) para almacenar y analizar registros centralmente y descubrir posibles amenazas de seguridad.

4. Seguridad de la red y control de acceso

La seguridad de la red para bases de datos es crítica, y se deben tomar varias medidas para minimizar los riesgos.

Segmentación de red: Segregue los servidores de base de datos en VLANs o subredes separadas para restringir el acceso a la base de datos.

Reglas de firewall: Permite que solo las IPs de confianza accedan al servidor de la base de datos.

Agente de Acceso a Base de Datos (Oracle Connection Manager): Proporciona control de conexión y filtrado de tráfico para mejorar la seguridad de acceso.

Escáneres de Seguridad Periódicos: Utilice la Herramienta de Evaluación de Seguridad de Oracle Database (DBSAT) para verificar la configuración de seguridad de la base de datos y corregir posibles vulnerabilidades.

5. Copia de seguridad y recuperación ante desastres

La seguridad de los datos no solo se trata de prevenir ataques externos, sino también de garantizar la disponibilidad e integridad de los datos.

Copias de seguridad regulares: Utilice Oracle Recovery Manager (RMAN) para realizar copias de seguridad programadas y garantizar la recuperabilidad de los datos.

Copias de seguridad fuera del sitio: Utilice Oracle Data Guard para sincronizar datos en varias ubicaciones y evitar la pérdida de datos debido a desastres locales.

Ejercicios de recuperación ante desastres: Prueba regularmente los procedimientos de recuperación para garantizar una rápida restauración de la base de datos en caso de incidentes de seguridad.

Vinchin Backup & Recovery para la protección de bases de datos Oracle

Vinchin Backup & Recovery ofrece una solución avanzada para la protección de bases de datos Oracle, mejorando significativamente la eficiencia de las copias de seguridad y el uso del almacenamiento:

Compresión de Copias de Seguridad Eficiente: Reduce el tamaño de las copias de seguridad de la base de datos hasta en un 70% sin consumir los recursos de CPU del entorno de producción.

Administración Centralizada: Proporciona una consola web intuitiva para simplificar la protección de bases de datos en infraestructuras TI complejas.

Proceso de Copia de Seguridad Optimizado: A diferencia de las herramientas tradicionales de copia de seguridad de bases de datos que duplican los datos antes de transferirlos al medio de respaldo, Vinchin se integra de forma fluida con Oracle RMAN+SBT, asegurando una transferencia eficiente de datos directamente al sistema de respaldo mientras se minimiza el consumo de recursos de producción.

La operación de Vinchin Backup & Recovery es muy simple, solo unos pocos pasos sencillos.

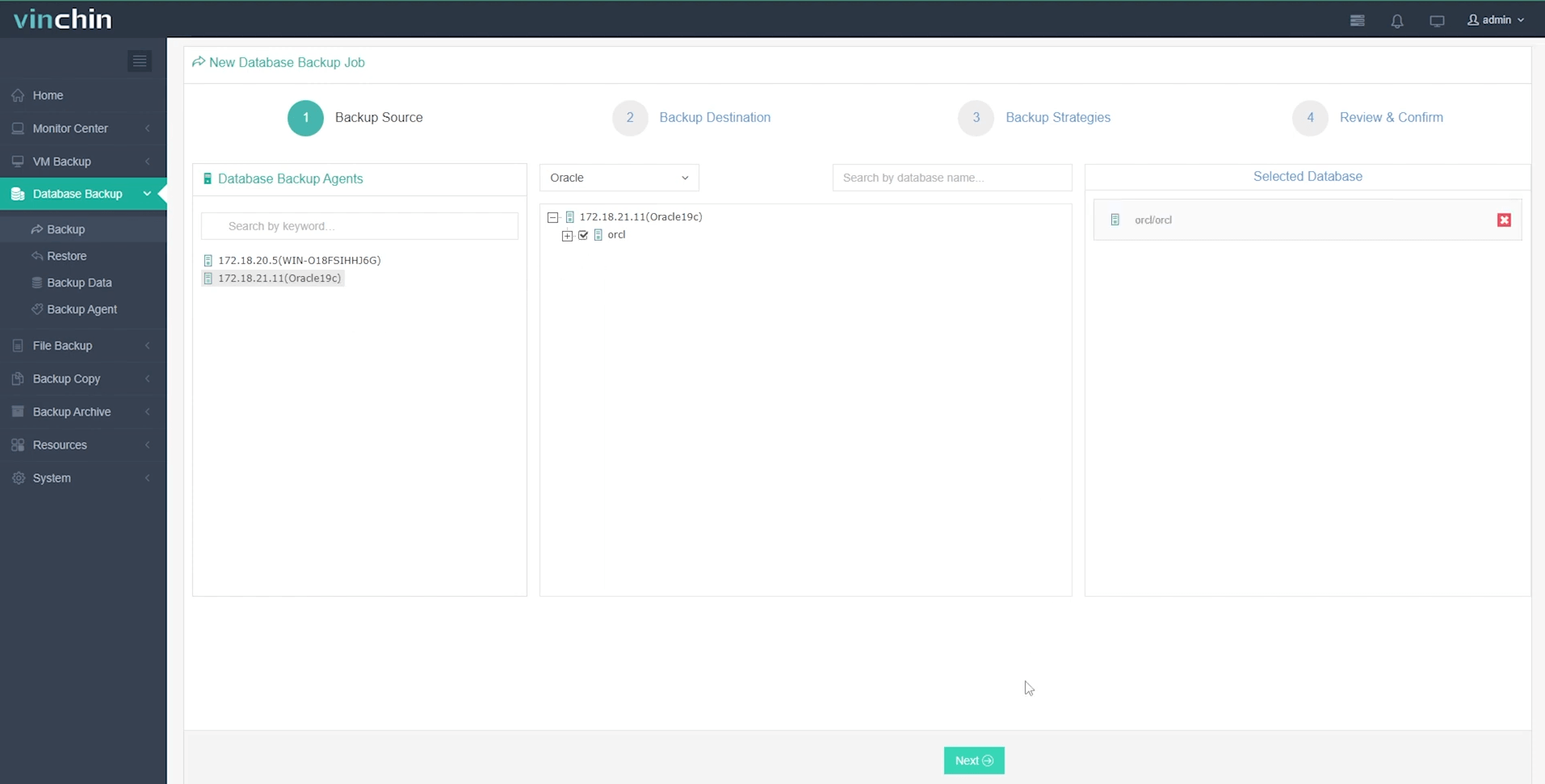

1. Simplemente selecciona la base de datos en el host

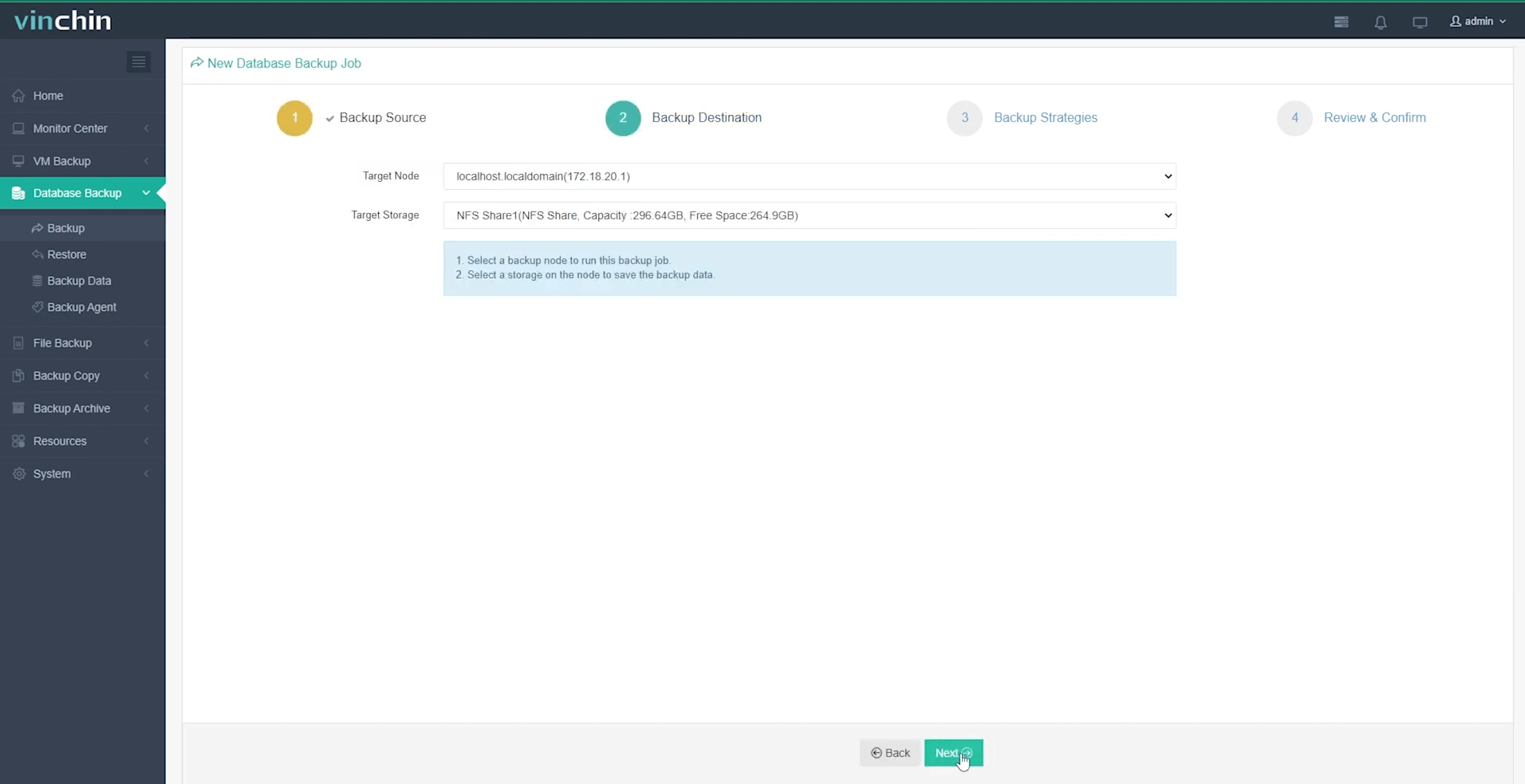

2. Luego seleccione el destino de la copia de seguridad

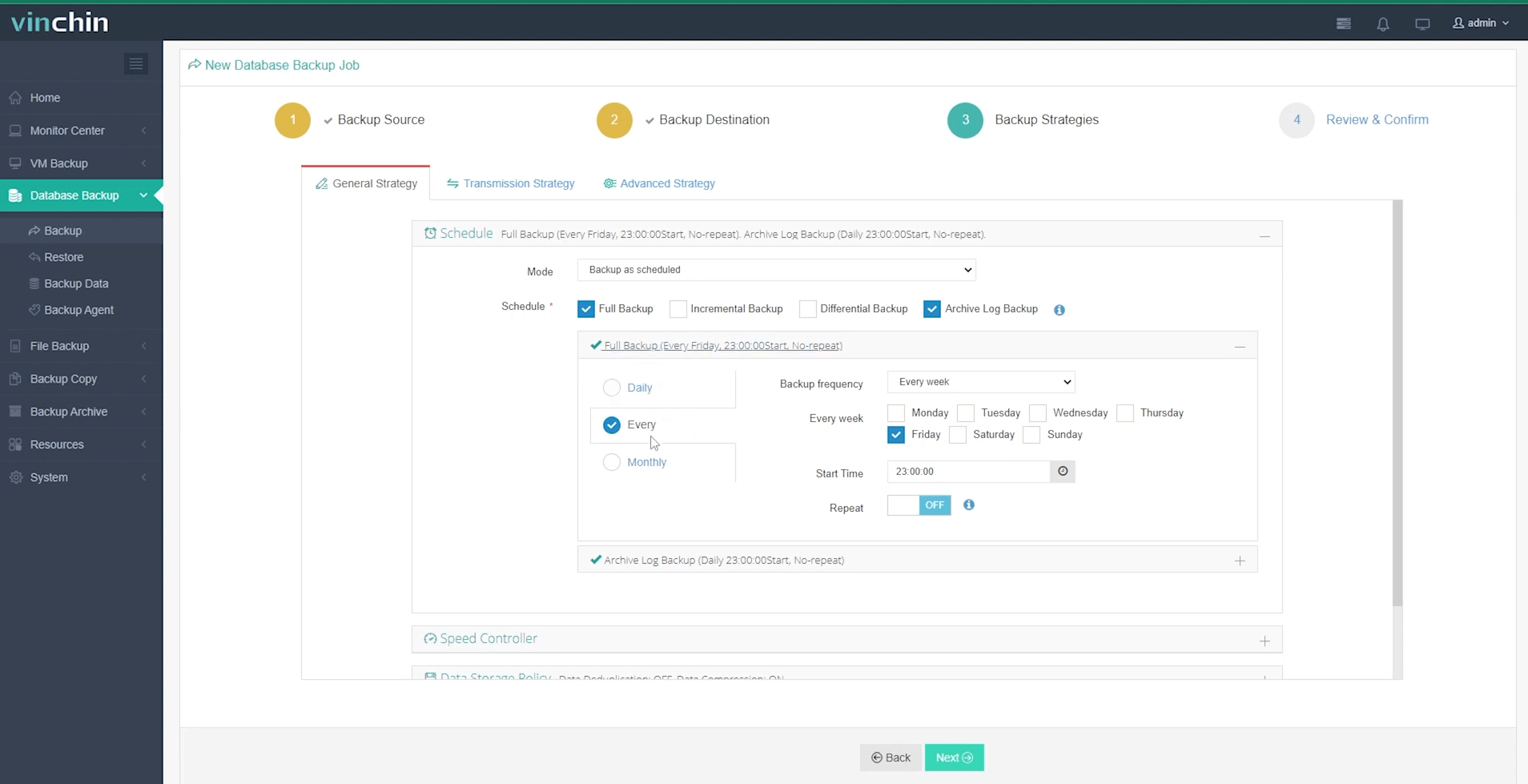

3. Selecciona estrategias

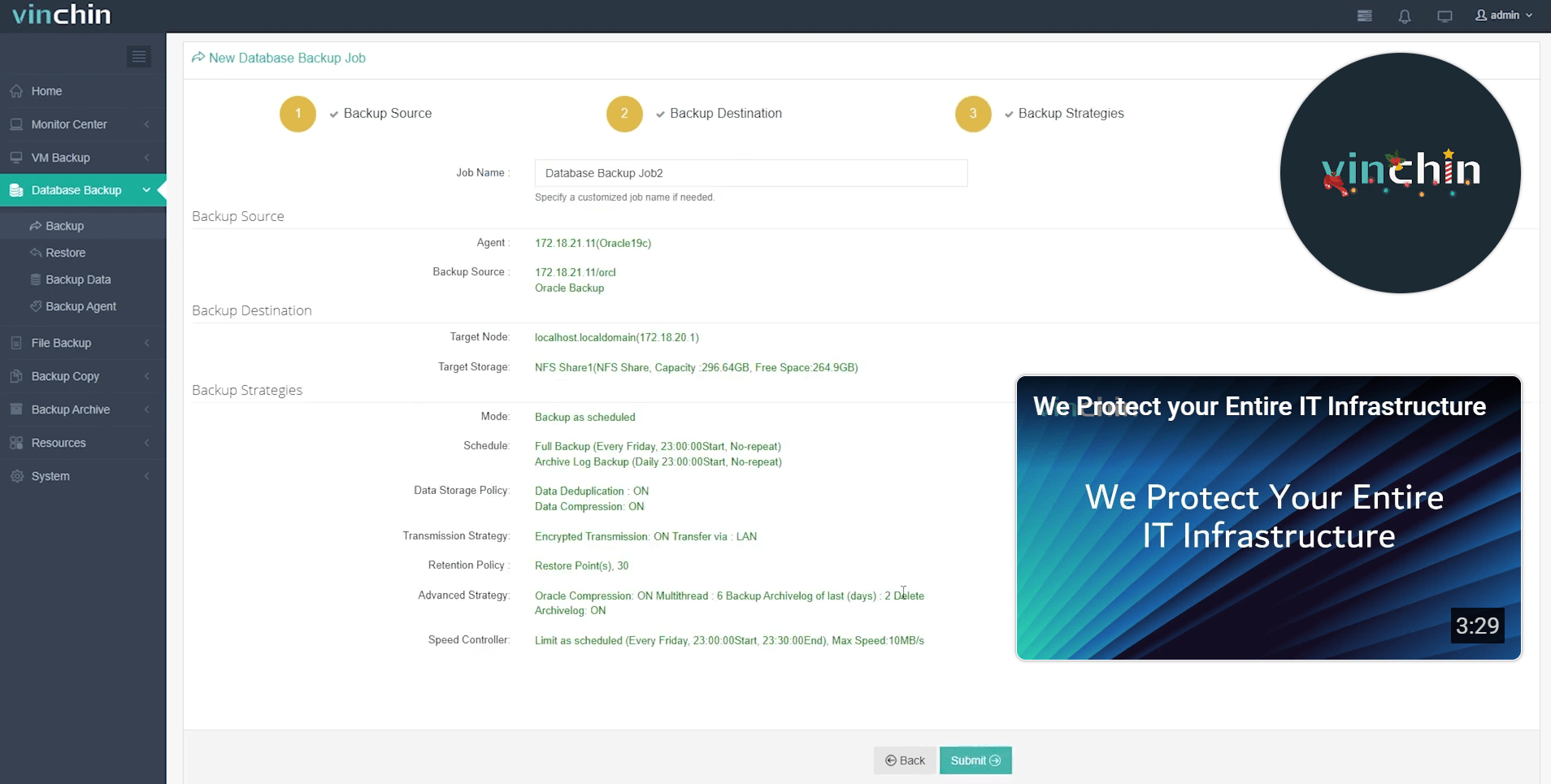

4.Por último, envía el trabajo

Al implementar estas medidas de seguridad y aprovechar soluciones como Vinchin Backup & Recovery, las empresas pueden mejorar la resiliencia de sus bases de datos Oracle contra amenazas cibernéticas mientras garantizan la continuidad del negocio. Vinchin ofrece una prueba gratuita de 60 días para que los usuarios experimenten la funcionalidad en un entorno real. Para más información, por favor contacte a Vinchin directamente.

Preguntas frecuentes sobre el Oráculo de Ciberseguridad

P1: ¿Qué tipos de cifrado admite la Base de Datos Oracle?

A1: Oracle admite el cifrado del nivel de transporte (por ejemplo, SSL/TLS) y el cifrado del nivel de almacenamiento (por ejemplo, Cifrado de Datos Transparente TDE) para proteger los datos durante el traslado y en reposo.

P2: ¿Cómo administro los permisos de usuarios de la base de datos Oracle?

A2: Utilizando el sistema de administración de roles y privilegios de Oracle, los DBA pueden asignar privilegios operativos específicos a usuarios o roles y pueden revocar estos privilegios cuando sea necesario.

Conclusión

Implementar medidas de seguridad sólidas es esencial para proteger las bases de datos Oracle de amenazas cibernéticas. El control de acceso, la cifrado, la auditoría, la seguridad de red y las estrategias de copia de seguridad ayudan a garantizar la integridad y disponibilidad de los datos. Vinchin Backup & Recovery mejora aún más la protección de las bases de datos Oracle con soluciones de copia de seguridad eficientes y simplificadas.

Compartir en: