-

Entendendo os requisitos de portas do Proxmox VE

-

Qual é o número da porta padrão para o Proxmox?

-

Implicações de Segurança do Uso de Portas Padrão

-

Como a alteração das portas afeta o agrupamento

-

Método 1. Como alterar a porta padrão do console web do Proxmox usando redirecionamento de porta com iptables?

-

Método 2. Como alterar a porta padrão do console web do Proxmox configurando um proxy reverso com nginx?

-

Método 3: Como alterar a porta padrão do console web do Proxmox editando diretamente os arquivos de configuração?

-

Método 4: Como alterar a porta padrão do console web Proxmox modificando o código-fonte (não recomendado)?

-

Vinchin – Solução de Backup de Nível Empresarial para sua Infraestrutura Virtualizada

-

Perguntas frequentes sobre como alterar a porta padrão do Proxmox

-

Conclusão

O Proxmox VE é uma poderosa plataforma de código aberto para gerenciar máquinas virtuais e contêineres. Sua interface web de gerenciamento simplifica tarefas diárias para administradores de TI em todo o mundo. Mas você já se perguntou por que sempre digita :8006 após o endereço IP do seu servidor? Ou talvez deseje alterar essa porta padrão para melhorar a segurança ou a conveniência? Neste guia, exploraremos qual é a porta padrão do Proxmox, por que ela é importante para a sua configuração, como alterá-la com segurança — e quais outros fatores você deve considerar nesse processo.

Entendendo os requisitos de portas do Proxmox VE

Antes de efetuar quaisquer alterações nas configurações de rede ou nas regras de firewall no Proxmox VE, é útil saber quais portas são as mais importantes. Cada serviço no Proxmox escuta em portas específicas que permitem a comunicação entre nós, sistemas de armazenamento e usuários.

A principal ferramenta de gestão — a interface web — utiliza, por padrão, uma porta dedicada com criptografia HTTPS. Outros serviços utilizam suas próprias portas: SSH fornece acesso ao shell; VNC e SPICE gerenciam consoles gráficos; Corosync gerencia a comunicação em cluster; NFS utiliza sua própria porta padrão, se ativado.

De acordo com a documentação oficial, estas são as portas principais utilizadas pelo Proxmox VE:

8006 (TCP): Interface web e API REST sobre HTTPS

22 (TCP): Acesso SSH para login no shell e sincronização do cluster

5900–5999 (TCP): Sessões de console VNC por VM

3128 (TCP): Proxy SPICE para console gráfico

5404–5405 (UDP): Comunicação de cluster Corosync (requer suporte a multicast)

111 (TCP/UDP): Servidor NFS, se utilizado

Cada sessão do console da VM recebe sua própria porta VNC/SPICE dinâmica dentro dessas faixas. Se você executar um cluster ou expuser seu nó fora de uma LAN segura, conhecer esses detalhes ajuda você a configurar corretamente os firewalls — e evitar interrupções acidentais.

Qual é o número da porta padrão para o Proxmox?

Por padrão, a interface web do Proxmox VE escuta na porta 8006, utilizando criptografia HTTPS pronta para uso. Para se conectar por meio do seu navegador ou de um cliente de API, insira:

https://your-proxmox-ip:8006

Essa porta não padrão evita conflitos com servidores web comuns que utilizam as portas 443 (HTTPS) ou 80 (HTTP). O uso de HTTPS garante que todas as credenciais e ações permaneçam criptografadas durante a transmissão.

Em clusters com vários nós, a interface web de cada nó ainda usa a porta 8006, a menos que seja alterada manualmente. A API REST também compartilha esse mesmo número de porta.

Por que não usar simplesmente a porta 443, como a maioria dos serviços web seguros? Muitos administradores instalam outras aplicações em conjunto com o Proxmox VE — utilizar uma porta exclusiva evita sobreposições acidentais com sites ou painéis já em execução nas portas HTTPS padrão.

Mas lembre-se: ocultar seu portal de gerenciamento por trás de uma porta incomum não oferece segurança real contra invasores que fazem varreduras amplas em redes—incluindo ferramentas como o Shodan, que procuram especificamente endpoints abertos na porta 8006 em todo o mundo.

Implicações de Segurança do Uso de Portas Padrão

Alterar sua interface de gerenciamento para fora das portas padrão conhecidas pode reduzir o ruído gerado por varreduras automatizadas, mas não impedirá invasores determinados que sabem como localizar rapidamente serviços expostos.

A porta 8006 é amplamente reconhecida como pertencente às instalações do Proxmox VE; mecanismos de busca como o Shodan indexam milhares desses endpoints todos os dias. Contar apenas com a “segurança por obscuridade” deixa lacunas na proteção.

Para endurecimento real:

Você agora pode acessar seu painel em

https://your-proxmox-ip.Combine portas personalizadas com senhas fortes.

Utilize a autenticação de dois fatores sempre que possível.

Restringir o acesso ao nível do firewall para que apenas IPs confiáveis possam acessar seu portal de administração.

Considere usar o fail2ban ou ferramentas semelhantes que bloqueiam tentativas repetidas de login falhadas.

Habilite o bloqueio geográfico se o acesso remoto não for necessário globalmente.

Implante a autenticação por certificado de cliente, se suportada no seu ambiente.

Observe também: alguns pacotes de software podem tentar usar portas alternativas comuns, como 8080 ou até mesmo 443 — verifique cuidadosamente antes de atribuir novos valores para evitar conflitos com outros aplicativos, como Graylog ou Octoprint, em execução nas proximidades!

Como a alteração das portas afeta o agrupamento

Se você executar uma configuração de nó único, a alteração da porta da interface web afeta apenas as conexões locais do navegador/API. Em ambientes agrupados—nos quais vários nós se comunicam—é importante que todos os administradores saibam qual combinação de endereço/porta se aplica a cada nó ao fazer login diretamente via navegador ou scripts de automação.

A sincronização em cluster depende principalmente do tráfego UDP do Corosync nas portas 5404–5405 — e não do tráfego HTTP/S na porta 8006 —, mas alguns scripts ou ferramentas podem esperar os valores padrão, a menos que informados o contrário! Atualize sempre a documentação compartilhada entre os membros da equipe ao efetuar essas alterações em múltiplos hosts.

Método 1. Como alterar a porta padrão do console web do Proxmox usando redirecionamento de porta com iptables?

Esta abordagem mantém o Proxmox escutando internamente na sua porta habitual, mas redireciona outra porta externa — normalmente a 443 — para ela de forma transparente, utilizando regras iptables ao nível do sistema operacional. Isso significa que os usuários podem simplesmente acessar https://seu-ip-proxmox sem precisar digitar :8006, enquanto a lógica de backend permanece inalterada.

Antes de começar:

1. Certifique-se de que nenhum outro serviço já esteja utilizando a porta TCP/443 neste host.

2. Faça backup das regras atuais do iptables (iptables-save > /root/iptables-backup.txt).

Agora siga estes passos:

1. Abra uma sessão SSH ou uma janela de terminal local no seu servidor.

2. Redirecione o tráfego TCP/443 de entrada para TCP/8006:

iptables -t nat -A PREROUTING -p tcp --dport 443 -j REDIRECT --to-port 8006

Para endereços IPv6:

ip6tables -t nat -A PREROUTING -p tcp --dport 443 -j REDIRECT --to-port 8006

3. Para garantir que essas regras persistam após reinicializações:

apt-get install iptables-persistent netfilter-persistent netfilter-persistent save

Após aplicar estes comandos:

No entanto—isto NÃO bloqueia o acesso direto via :8006! Para restringir conexões indesejadas:

ufw deny 8006/tcp && ufw reload

Ou limite explicitamente os IPs permitidos usando iptables:

iptables -A INPUT -p tcp --dport 8006 ! -s <trusted-IP-or-subnet> -j DROP

Teste sempre a conectividade antes de sair! Mantenha uma sessão de console direta aberta até confirmar que está funcionando.

Método 2. Como alterar a porta padrão do console web do Proxmox configurando um proxy reverso com nginx?

Para obter maior controle — incluindo certificados SSL de autoridades confiáveis — você pode preferir posicionar o nginx como um proxy reverso diante do pveproxy:

Primeiro, certifique-se de que nenhum outro serviço está vinculando a porta TCP/443 localmente!

1. Instale o nginx:

apt-get install nginx

2. Remova todas as configurações padrão de sites:

rm /etc/nginx/sites-enabled/default || true rm /etc/nginx/sites-available/default || true

3. Crie /etc/nginx/sites-available/proxmgr com o conteúdo abaixo:

servidor {

escutar 443 ssl;

nome_do_servidor proxmox.exemplo.example.com;

# Use certificados do Let's Encrypt, se disponíveis!

ssl_certificate /etc/letsencrypt/live/proxmox.example.com/fullchain.pem;

ssl_certificate_key /etc/letsencrypt/live/proxmox.example.com/privkey.pem;

localização / {

proxy_pass https://127.0.1:8006;

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header X-Forwarded-Proto $scheme;

proxy_http_version 1.1;

proxy_set_header Upgrade $http_upgrade;

proxy_set_header Connection "upgrade";

proxy_buffering off;

client_max_body_size 0; # Ajuste se fizer upload de ISOs/backups grandes!

proxy_connect_timeout 3600s;

proxy_read_timeout 3600s;

send_timeout 3600s;

# Evitar erros de verificação SSL internamente caso certificado autoassinado seja usado pelo pveproxy:

proxy_ssl_verify off;

}

}4. Ativar a nova configuração e reiniciar o nginx:

com/fullchain.com/privkey.0.

ln -s /etc/nginx/sites-available/proxmgr /etc/nginx/sites-enabled/ systemctl restart nginx

5. Restrinja o pveproxy para que apenas o localhost possa se conectar diretamente, editando /etc/default/pveproxy:

ALLOW_FROM="127..1" DENY_FROM="all" POLICY="allow"

Em seguida, reinicie o pveproxy:

systemctl restart pveproxy

Agora apenas o nginx se comunica diretamente na porta :8006, enquanto os usuários finais se conectam com segurança via porta :443 — com certificados válidos!

Método 3: Como alterar a porta padrão do console web do Proxmox editando diretamente os arquivos de configuração?

Alguns utilizadores avançados tentam editar /etc/default/pveproxy ou /etc/pve/datacenter.cfg, na esperança de alterar as portas de escuta nativamente — por exemplo, adicionando PORT=8443. No entanto, nem todas as versões respeitam essas definições de forma consistente, pois muitos valores estão embutidos diretamente nos próprios ficheiros-fonte em Perl!

Se tentar esta rota mesmo assim,

1) Faça primeiro o backup de ambos os arquivos,

2) Faça pequenas edições incrementais,

3) Reinicie o pveproxy (systemctl restart pveproxy) após cada alteração,

4) Teste minuciosamente antes de encerrar as sessões de root!

Atenção: atualizações futuras podem substituir ajustes manuais — ou até mesmo torná-los totalmente inoperantes.

Método 4: Como alterar a porta padrão do console web Proxmox modificando o código-fonte (não recomendado)?

Editar o código-fonte em Perl dentro de /usr/share/perl5/PVE/API2Tools.pm, por exemplo, e substituir todas as ocorrências de 8006 por outro valor é uma operação arriscada! As atualizações provavelmente reverterão essas alterações sem aviso prévio — e erros poderão impedir completamente o acesso de todos até que sejam corrigidos via acesso ao shell no modo de recuperação.

Vinchin – Solução de Backup de Nível Empresarial para sua Infraestrutura Virtualizada

Ao aprimorar a segurança e a confiabilidade em seu ambiente Proxmox, um backup robusto torna-se essencial para a continuidade dos negócios e o planejamento de recuperação de desastres.

Vinchin Backup & Recovery destaca-se como uma solução profissional de backup de máquinas virtuais voltada para empresas, compatível com mais de quinze plataformas de virtualização líderes no mercado — incluindo total compatibilidade com clusters Proxmox VE, bem como com VMware vSphere, Hyper-V, oVirt, OLVM, RHV, XCP-ng, XenServer, OpenStack, ZStack e outras.

Projetado especificamente para centros de dados virtualizados modernos, o Vinchin oferece recursos abrangentes de proteção de máquinas virtuais, como backup incremental perpétuo — que minimiza o uso de armazenamento e acelera os ciclos de backup — além de tecnologias avançadas de desduplicação e compressão que reduzem significativamente o tamanho dos backups sem comprometer o desempenho.

Além disso, a Vinchin permite uma migração V2V entre plataformas contínua, permitindo-lhe mover cargas de trabalho entre diferentes hipervisores sem esforço sempre que necessário.

Outros destaques incluem opções flexíveis de agendamento, capacidades granulares de restauração até ao nível de ficheiro dentro das máquinas virtuais, suporte para recuperação instantânea, integração de arquivamento na nuvem/em fita, aceleração de transferência multi-thread, encriptação de dados em repouso e em trânsito, controlos da política de retenção GFS, políticas de limitação para otimização da largura de banda, cópias de segurança incrementais rápidas baseadas em CBT e módulos de aceleração SpeedKit personalizados por plataforma — e muito mais.

A gestão de backups é simples graças ao console baseado na web e intuitivo da Vinchin.

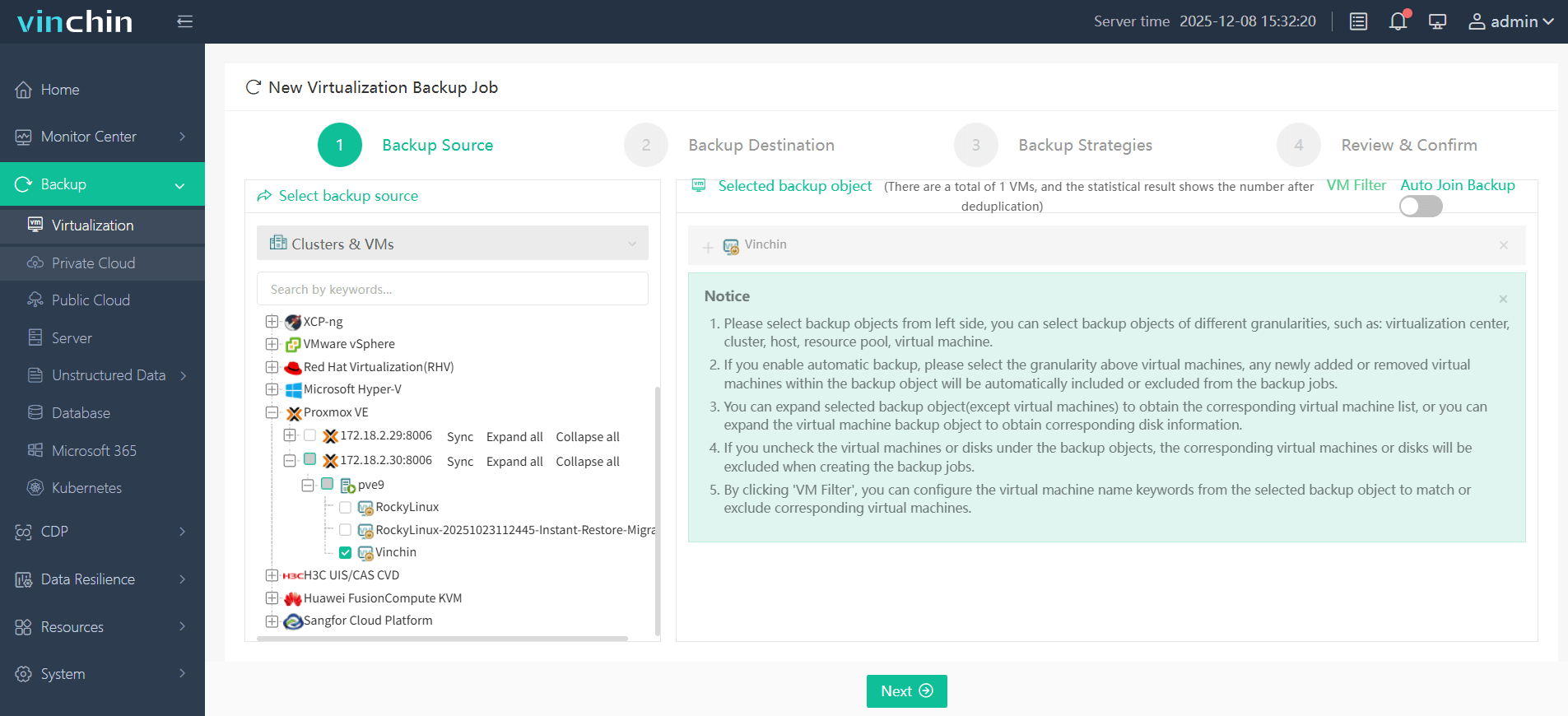

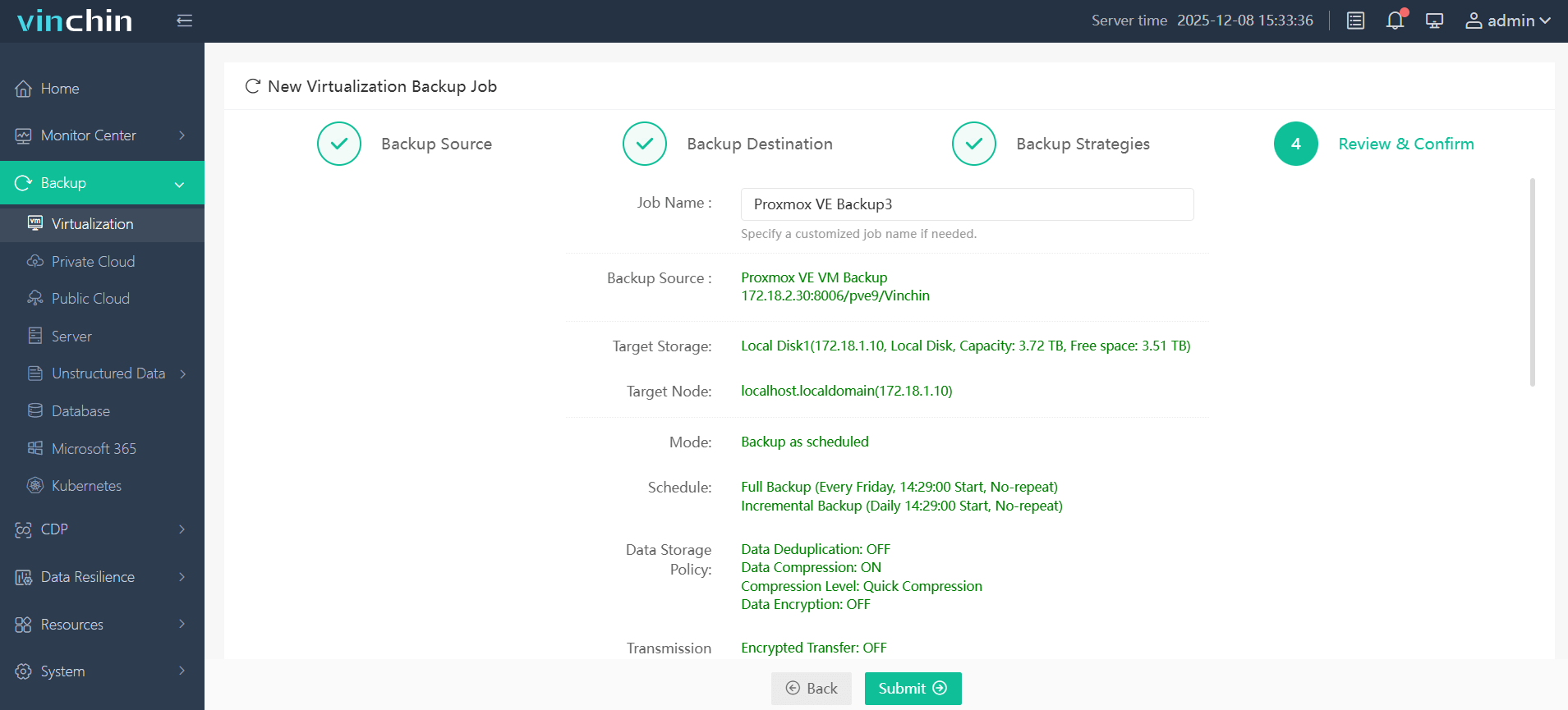

Para fazer o backup de uma VM específica—por exemplo, em sua infraestrutura Proxmox—basta:

1) Selecione a(s) máquina(s) virtual(is) desejada(s);

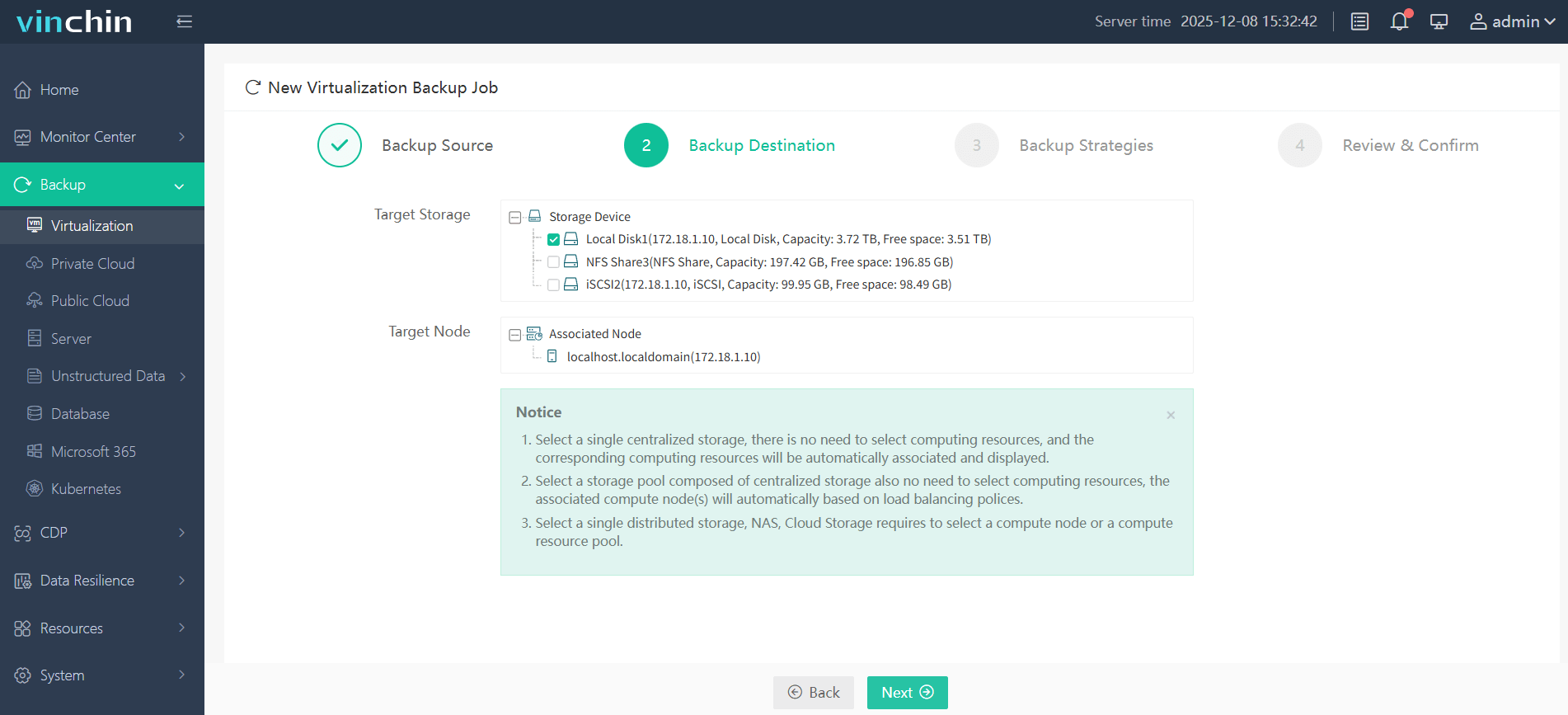

2) Escolha um armazenamento de backup apropriado;

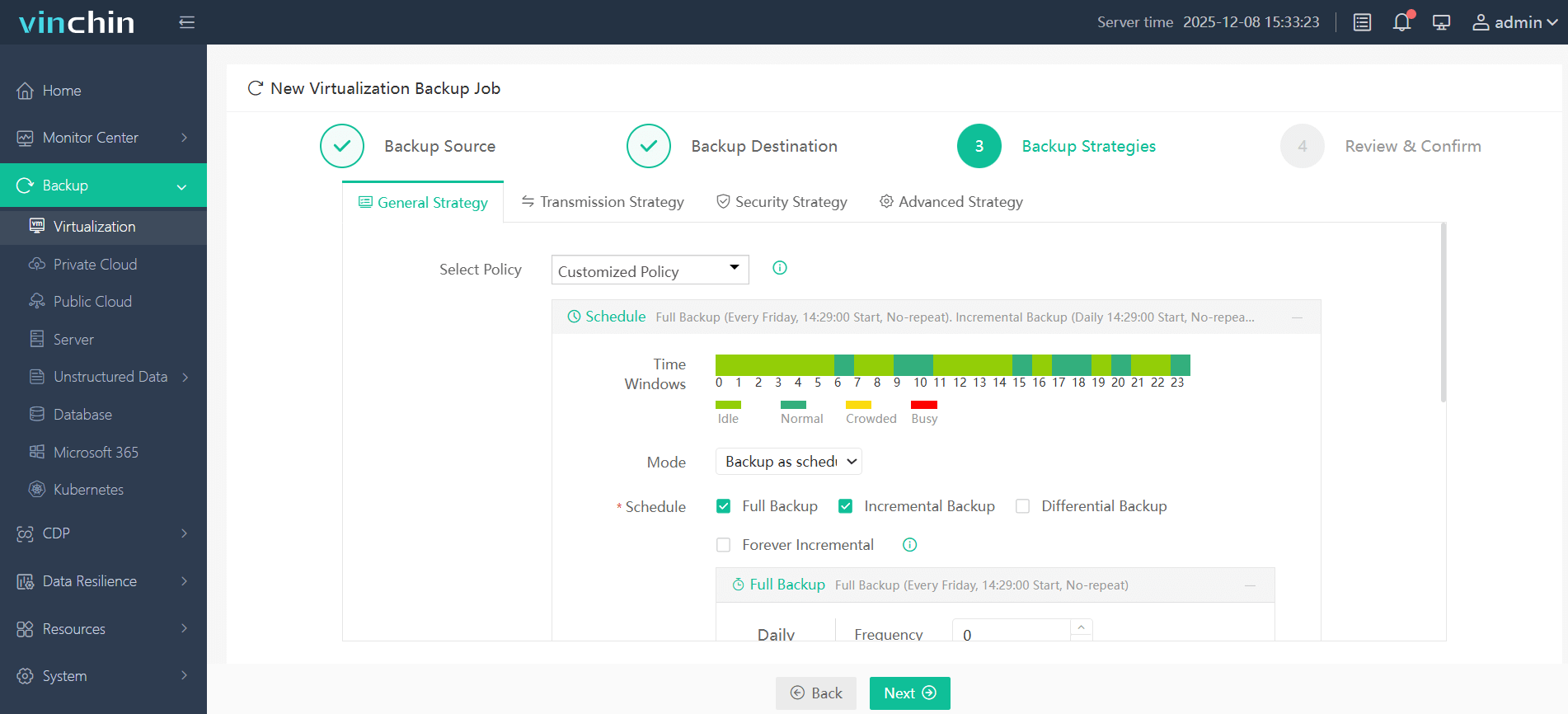

3) Define estratégias de backup adequadas;

4) Envie o trabalho — tudo em minutos.

O Vinchin desfruta de altas classificações em todo o mundo entre profissionais de TI que procuram proteção confiável de dados em diversas pilhas de virtualização.

Você está convidado a experimentar o Vinchin sem riscos—um teste gratuito com todas as funcionalidades está disponível por sessenta dias.

Clique abaixo agora para baixar o instalador e implantá-lo facilmente:

Perguntas frequentes sobre como alterar a porta padrão do Proxmox

P1: Posso alterar diretamente minha interface web para usar o HTTPS padrão (porta 443)?

A1: Não diretamente por meio das configurações nativas — mas sim redirecionando o tráfego por meio de regras iptables/NAT ou configurando um proxy reverso externo, como o nginx, escutando na porta 443 e encaminhando internamente as solicitações para a porta padrão do Proxmox (geralmente ainda 8006).

P2: O que devo fazer se ficar bloqueado após alterar as configurações de rede?

A2: Inicie no modo de recuperação usando o acesso ao console KVM/IPMI/iLO, em seguida, restaure cópias anteriores de /etc/default/pveproxy, redefina manualmente as regras de firewall ou anule entradas recentes de NAT que estejam bloqueando acessos legítimos.

P3: A mudança do meu portal de administração afetará as funcionalidades de agrupamento?

A3: Não — desde que o tráfego UDP do corosync permaneça desbloqueado entre os nós, a formação de clusters continua inalterada; no entanto, informe sempre os colegas sobre as URLs atualizadas de login por nó, especialmente ao automatizar tarefas em clusters.

Conclusão

A interface de gerenciamento padrão do Proxmox VE é executada com segurança sobre HTTPS na porta 8006 — mas os administradores podem facilmente ajustar a forma como se conectam, utilizando redirecionamento NAT, firewalls, proxies reversos ou ajustes de configuração conforme necessário.

Sempre faça backup das configurações dos convidados e do host antes de fazer experimentos.

Para uma cobertura de backup robusta em todas as plataformas, considere a solução comprovada da Vinchin, projetada especificamente para atender às necessidades de infraestrutura virtual.

Partilhar em: