-

PVE USB 패스스루란 무엇이며 왜 필요한가요?

-

Proxmox VE에서 USB Passthrough를 위한 사전 요구 사항

-

PVE는 USB 직통을 내부적으로 어떻게 처리합니까?

-

방법 1: 웹 UI를 통해 가상 머신에 USB 장치 전달

-

방법 2: 장치를 LXC 컨테이너로 전달

-

방법 3: PCIe 할당을 사용한 전체 컨트롤러 통과

-

Proxmox VE에서 USB 패스스루를 위한 모범 사례

-

PVE USB Passthrough 사용 시 발생할 수 있는 일반 문제 해결

-

Vinchin로 Proxmox VM 보호하기

-

PVE USB 직통 FAQs

-

결론

USB 투과(USB passthrough)는 많은 Proxmox VE 사용자에게 핵심 기능입니다. 이 기능을 통해 라이선스 동글이나 스마트카드 리더기와 같은 실제 USB 장치를 마치 직접 연결한 것처럼 가상 머신 또는 컨테이너에 연결할 수 있습니다. 하지만 실제로 내부적으로는 어떤 일이 벌어지고 있을까요? 그리고 다양한 설정에서 이를 어떻게 안정적으로 작동시킬 수 있을까요?

이 가이드에서는 기본적인 장치 매핑부터 고급 컨트롤러 패스스루까지 단계별로 이해를 돕고, 일반적인 문제에 대한 실용적인 해결 방법을 살펴보겠습니다. 홈 랩을 운영하거나 기업 인프라를 관리하는 경우에도 USB 패스스루를 완벽하게 익히면 가상 환경에서 새로운 가능성을 열 수 있습니다.

PVE USB 패스스루란 무엇이며 왜 필요한가요?

기본적으로 USB 패스스루는 Proxmox 호스트에 연결된 물리적 USB 장치에 VM 또는 LXC 컨테이너가 액세스할 수 있게 해줍니다. 즉, 게스트 시스템 내부의 소프트웨어가 하드웨어 키, 저장 드라이브, 지그비 스틱 또는 기타 주변 장치를 마치 베어 메탈 환경에서처럼 사용할 수 있다는 의미입니다.

이 기능은 어떻게 작동할까요? 가상 머신의 경우, Proxmox는 QEMU 내장 기능을 이용해 USB 트래픽을 호스트에서 게스트 운영체제로 리다이렉트합니다. 컨테이너(LXC)의 경우, cgroups 및 네임스페이스와 같은 리눅스 커널 기능을 활용하여 장치 노드를 안전하게 노출시킵니다.

이것이 중요한 이유는 무엇일까요? 많은 비즈니스 애플리케이션에서 직접 하드웨어에 액세스해야 할 경우가 많기 때문입니다. 예를 들어 다음과 같은 경우가 있습니다:

하드웨어 보안 키를 사용한 이중 인증

데이터 전송을 위해 외부 드라이브 연결

스마트 카드 리더기를 연결하여 안전한 로그인을 수행합니다

지그비 또는 Z-웨이브 동글을 통한 IoT 장치 통합

올바른 패스스루 설정이 없으면 이러한 장치들이 가상 머신 내에서 감지되지 않습니다. 패스스루의 작동 원리와 그 제한사항들을 이해하면 향후 문제를 피하는 데 도움이 됩니다.

Proxmox VE에서 USB Passthrough를 위한 사전 요구 사항

Proxmox VE에서 USB Passthrough를 설정하기 전에 몇 가지 기본 요구 사항을 확인하십시오:

먼저 서버의 BIOS/UEFI에서 가상화 기능(Intel VT-d 또는 AMD-Vi)이 활성화되어 있는지 확인하십시오. PCIe 컨트롤러 패스스루(고급 사용 사례)의 경우, 커널 부팅 매개변수에 intel_iommu=on 또는 amd_iommu=on을 추가하여 IOMMU 지원을 활성화하십시오.

다음으로, 전체 컨트롤러를 통과시킬 때 호환성과 안정성에 영향을 주므로 사용 중인 USB 컨트롤러가 EHCI(EHCI 2.0)인지 xHCI(xHCI 3.x)인지 확인하십시오.

마지막으로, Proxmox의 최신 버전은 udev 규칙 또는 커널 업데이트로 인해 장치 권한을 다르게 처리할 수 있음을 염두에 두세요. 운영 시스템을 업그레이드하기 전에 항상 호환성 참고 사항을 확인하시기 바랍니다.

PVE는 USB 직통을 내부적으로 어떻게 처리합니까?

Proxmox VE를 사용하여 물리적 USB 장치를 가상 머신에 할당할 때:

1. 호스트는 고유한 벤더 ID(idVendor) 및 제품 ID(idProduct)를 통해 장치를 인식합니다.

2. QEMU는 VM 내부에 해당 장치의 가상 표현을 생성합니다.

3. 게스트 소프트웨어와 하드웨어 간의 모든 통신은 이 채널을 통해 이루어지며, 이는 거의 네이티브 수준의 속도를 위해 에뮬레이션을 우회합니다.

LXC 컨테이너의 경우:

1. 호스트는 바인드 마운트를 사용하여 특정 /dev 노드를 노출시킵니다.

2. Cgroup 권한은 각 컨테이너 내에서 표시되는 장치를 제어합니다.

3. /dev/serial/by-id 아래의 지속적인 심볼릭 링크는 장치를 분리하거나 다시 연결하더라도 안정적인 경로를 유지하는 데 도움이 됩니다.

이러한 직접적인 접근 방식은 높은 성능을 제공하지만 특히 권한 및 격리 경계 설정에 각별한 주의가 필요합니다.

방법 1: 웹 UI를 통해 가상 머신에 USB 장치 전달

USB 장치를 가상 머신에 전달하는 가장 간단한 방법은 Proxmox의 웹 인터페이스를 사용하는 것입니다. 이 방법은 Linux나 Windows 손님 시스템을 사용하는 대부분의 사용자에게 적합합니다.

원하는 USB 장치를 호스트 서버의 사용 가능한 포트에 연결하십시오.

웹 UI에서 대상 VM을 선택합니다.

하드웨어를 클릭한 다음 추가 > USB 장치를 선택하십시오.

다음 중 하나를 선택하십시오:

USB 벤더/장치 ID 사용: 고정된 특정 장치에 사용됩니다.

USB 포트 사용: 특정 포트에 연결된 모든 장치를 그대로 전달하는 유연한 설정에 적합합니다.

변경 사항을 저장하고 가상 머신을 다시 시작하십시오. 게스트 OS 내에서

lsusb(Linux)를 실행하거나 장치 관리자(Windows)를 확인하여 장치가 성공적으로 전달되었는지 확인하십시오.

방법 2: 장치를 LXC 컨테이너로 전달

물리적 장치를 LXC 컨테이너로 전달하는 것은 더 엄격한 격리로 인해 까다롭지만 여전히 가능하다.

팁 1: 지속적 장치 경로 사용하기

/dev/serial/by-id 아래의 지속적 경로는 장치를 분리하고 다시 연결한 후에도 안정적인 장치 링크를 제공합니다. 이 방법을 사용하려면:

호스트에서 다음 명령을 실행하십시오:

ls -l /dev/serial/by-id

예제 출력:lrwxrwxrwx 1 root root 13 Sep 9 10:54 usb-Silicon_Labs_CP210x-if00-port0 -> ../../ttyUSB0

웹 UI에서 대상 컨테이너를 선택하고 리소스를 클릭하십시오.

추가 > 장치 통과를 클릭하고 전체 장치 경로(예:

/dev/serial/by-id/...)를 입력하십시오.변경 사항을 저장하고 컨테이너를 다시 시작하십시오.

팁 2: 수동 LXC 구성 편집

지속 경로를 사용할 수 없거나 권한에 대한 세부 제어가 필요한 경우:

컨테이너의 설정 파일을

/etc/pve/lxc/<CTID>.conf위치에서 편집하고 다음을 추가하십시오:lxc.cgroup2.devices.allow: c 188:* rwm lxc.mount.entry: /dev/ttyUSB0 dev/ttyUSB0 none bind,optional,create=file

변경 사항을 적용하려면 컨테이너를 재시작하십시오.

권한 및 Replug 이벤트 처리

때로는 장치를 분리하고 다시 연결하면 /dev 노드 할당에 문제가 발생할 수 있습니다. 이를 처리하려면 다음을 수행하십시오:

영구 UDEV 규칙 생성:

권한 문제를 자동으로 해결하고 심볼릭 링크를 생성하는 사용자 정의 UDEV 규칙을 만드세요:SUBSYSTEM=="tty", ATTRS{idVendor}=="10c4", ATTRS{idProduct}=="ea60", SYMLINK+="mydevice", GROUP="lxcuser", MODE="0660"UDEV 규칙을 다시 로드하려면 다음을 사용하십시오:

udevadm control --reload && udevadm trigger

장치 재연결 후 컨테이너 자동 재시작:

UDEV 트리거와 스크립트를 결합하여 장치 재연결 시 컨테이너를 자동으로 재시작할 수 있습니다:pct restart <CTID>

방법 3: PCIe 할당을 사용한 전체 컨트롤러 통과

최대 성능을 위해 개별 장치가 아닌 전체 USB 컨트롤러를 통과시키는 방법을 사용할 수 있습니다. 이 방법은 외장형 SSD와 같은 고속 장치에 특히 유용합니다.

IOMMU 활성화 BIOS 및 부트로더에서 (

intel_iommu=on또는amd_iommu=on).다음 명령어를 사용하여 컨트롤러 주소를 찾으세요:

lspci | grep -i usb필요시 VFIO 도구를 사용하여 컨트롤러 드라이버를 바인딩하십시오:

echo "8086:a36d" > /sys/bus/pci/drivers/vfio-pci/new_id

웹 UI에서 대상 VM을 선택하고 하드웨어를 클릭한 다음 추가 > PCI 장치를 클릭하십시오.

적절한 컨트롤러 주소를 선택하고 확인하십시오.

중요 경고: 키보드/마우스를 처리하는 루트 허브/컨트롤러를 할당할 경우 시스템에서 로그아웃될 수 있으므로, 원격 관리 도구가 없는 상태에서는 그러한 할당을 피하십시오.

Proxmox VE에서 USB 패스스루를 위한 모범 사례

호스트와 게스트 사이에서 물리적 장치를 전달할 때는 항상 보안 위험을 줄이기 위해 최소 권한 원칙을 준수해야 합니다.

필요한 것보다 더 넓은 권한을 부여하지 마십시오. 필요한 공급업체/제품 ID만 전달하십시오.

업그레이드나 하드웨어 교체 후 비정상적인 활동 여부를 위해 정기적으로 로그를 모니터링하십시오.

다중 사용자 환경에서는 UDEV 사용자 지정 규칙/스크립트를 통해 장치 액세스를 제한하는 그룹 기반 제한을 고려하십시오.

PVE USB Passthrough 사용 시 발생할 수 있는 일반 문제 해결

장치가 인식되지 않거나 권한이 거부되는 경우:

USB 감지 확인:

호스트와 게스트에서 모두lsusb명령을 실행하여 감지 여부를 확인하십시오.권한 오류:

/dev아래의 그룹/사용자 소유권을 점검하고chown또는chmod로 수정하십시오.핫플러그 장애:

VM에서 QEMU 에이전트가 활성화되었는지 확인하고, LXC에 대해 컨테이너 재시작을 자동화하는 스크립트를 사용하십시오.

Vinchin로 Proxmox VM 보호하기

USB 페스스루와 같은 고급 기능을 포함한 신뢰할 수 있는 PVE 환경을 구성한 후에는 안정적인 백업 보호를 통해 마음의 평안과 비즈니스 연속성을 확보하고자 할 것입니다.

Vinchin Backup & Recovery 는 15개 이상의 주요 플랫폼을 지원하는 엔터프라이즈급 가상 머신 백업 솔루션으로, Proxmox VE를 비롯한 VMware, Hyper-V, oVirt, OLVM, RHV, XCP-ng, XenServer, OpenStack, ZStack 등 다양한 플랫폼을 하나의 통합 플랫폼에서 관리할 수 있도록 돕습니다.

주요 기능으로는 저장소 사용량을 최소화하는 incremental backup 기술, 내장된 데이터 중복 제거 및 압축, 이기종 플랫폼 간의 원활한 V2V 마이그레이션, 세부적인 복원 기능, 유연한 보존 정책이 적용된 예약된 자동 백업기능이 있으며, 신뢰성과 속도를 저하시키지 않으면서도 규모에 따른 효율성을 설계하였습니다.

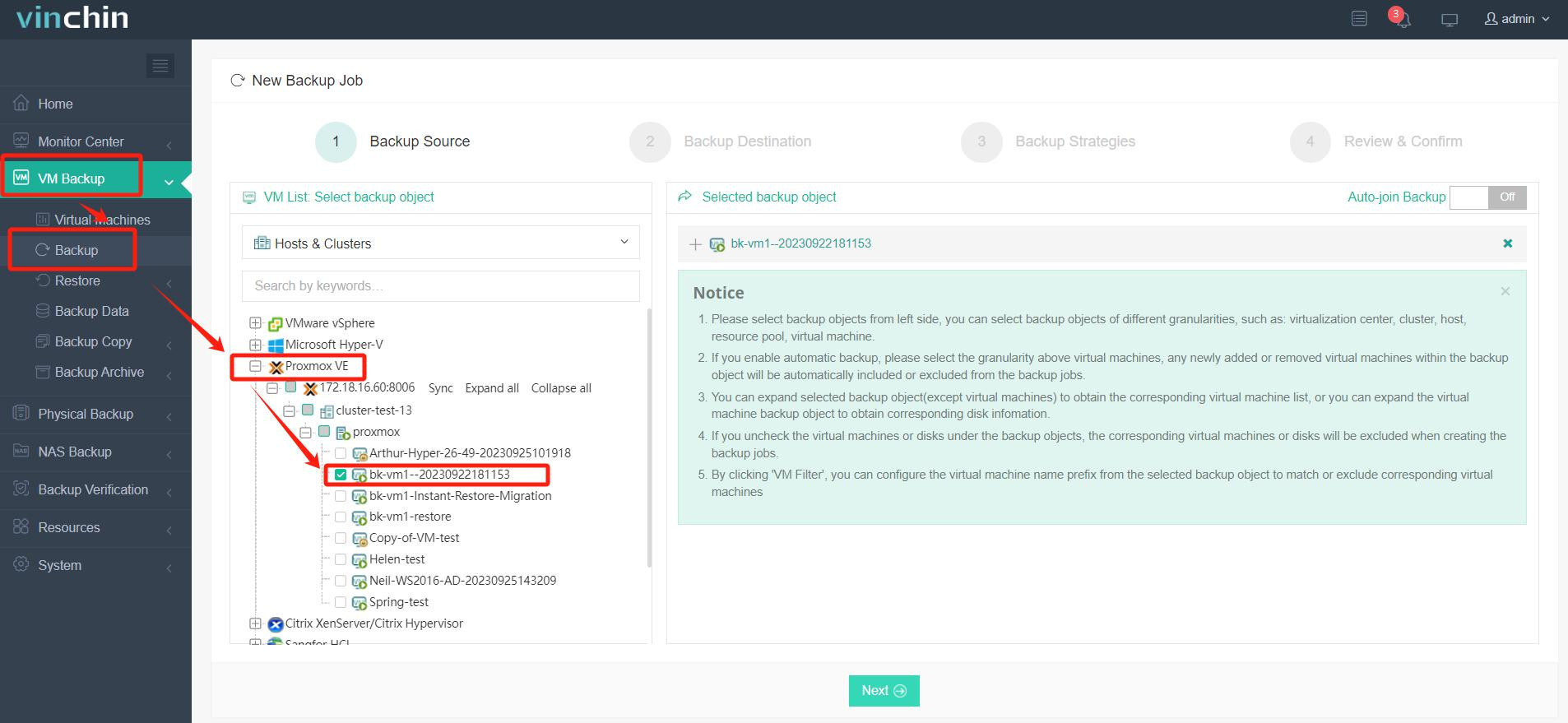

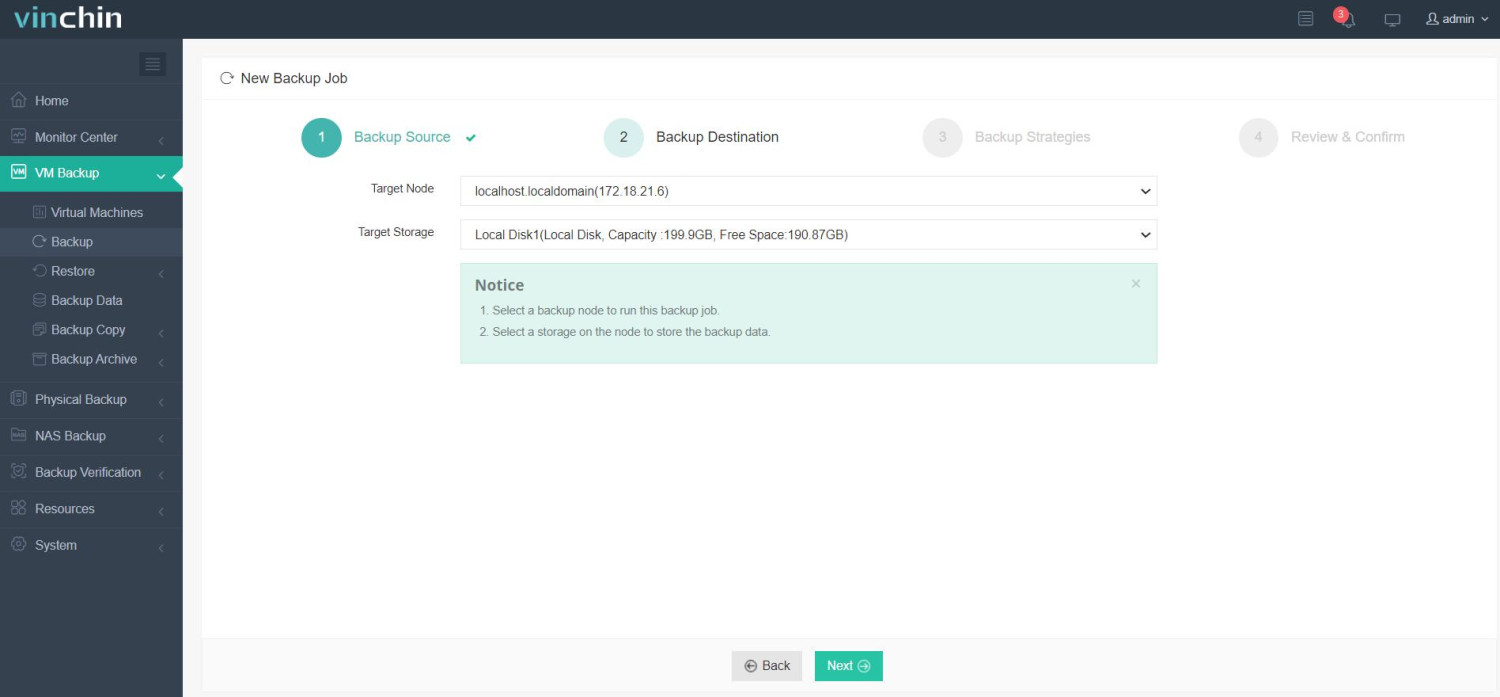

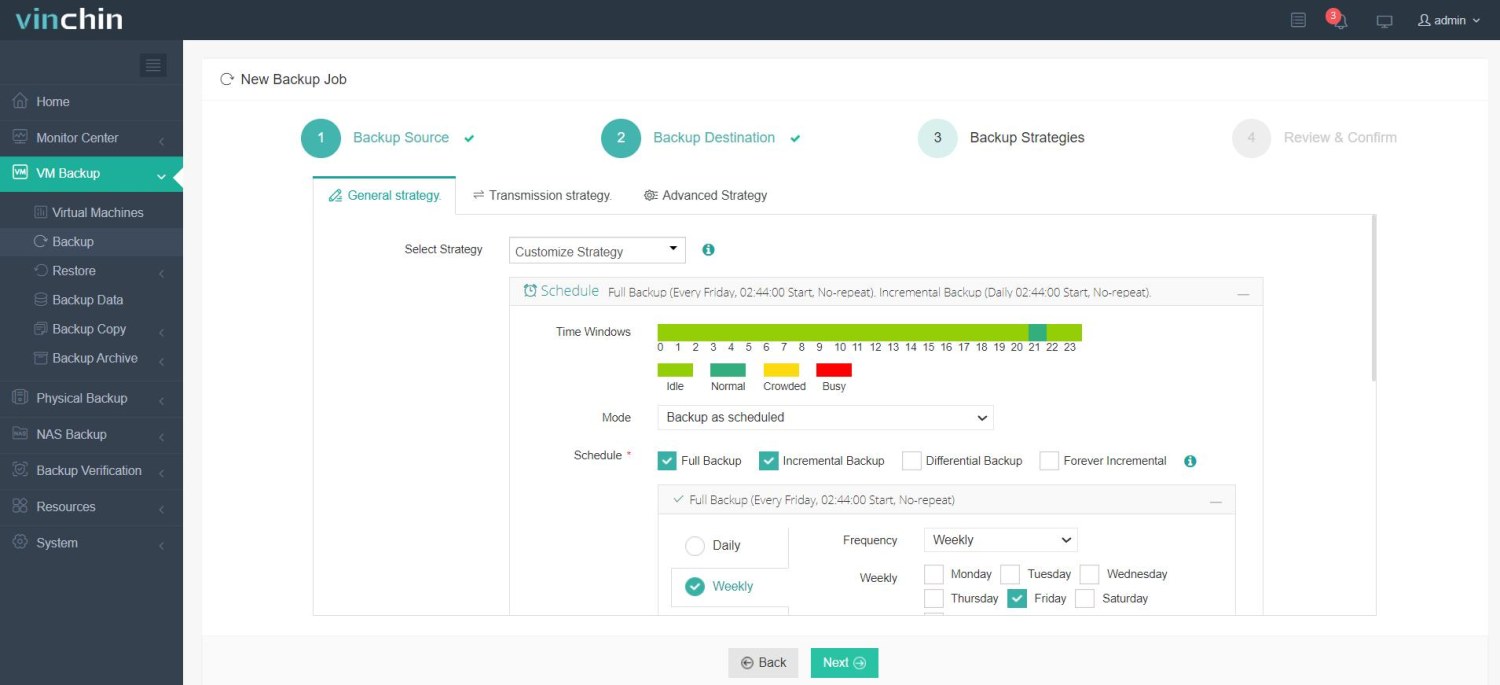

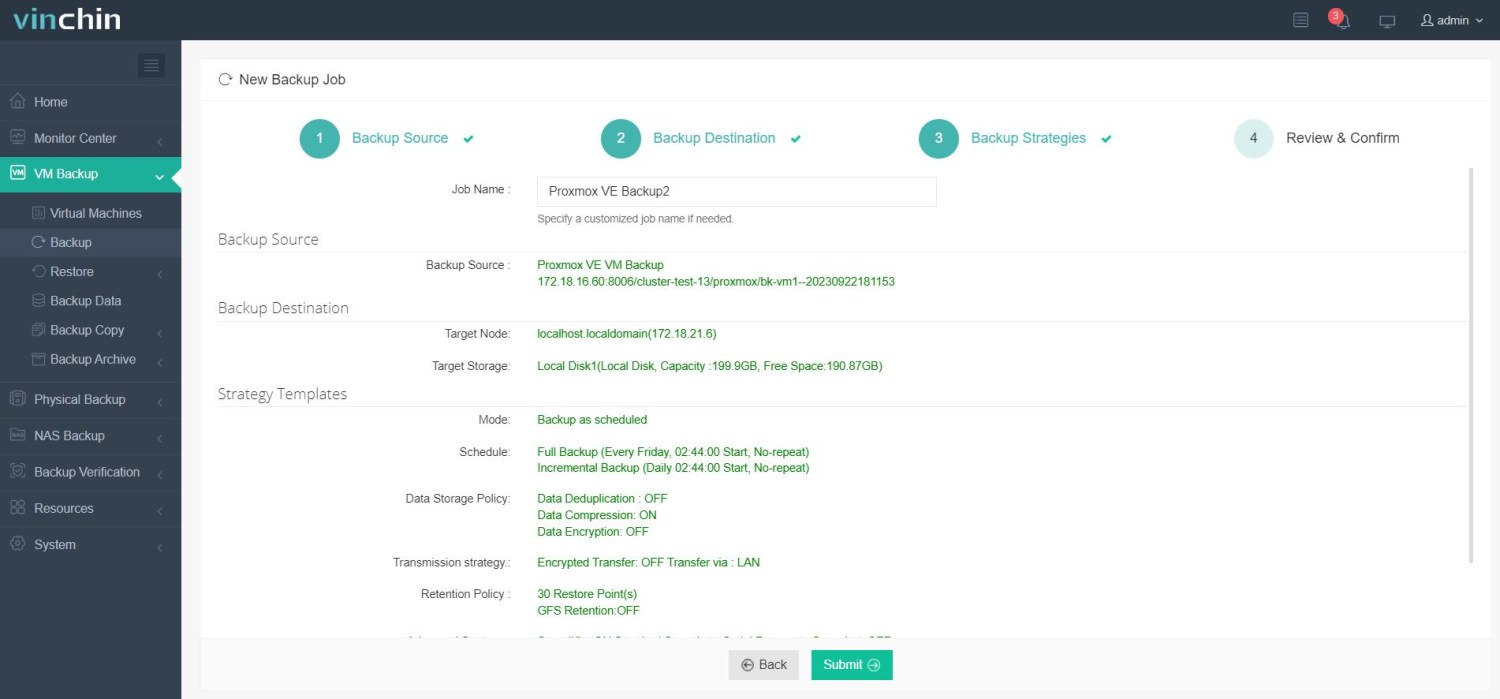

직관적인 빈친 웹 콘솔을 통해 어떤 Proxmox 가상머신이라도 쉽게 보호할 수 있습니다:

1. 백업할 Proxmox VM 선택

2. 백업 저장소 선택

3. 백업 전략 구성

4. 작업 제출

전 세계 수천 개 기업이 Vinchin을 신뢰하며, 다양한 산업 분야에서 높은 평가를 받고 있습니다. 이제 60일 동안 완전 무료 체험으로 모든 기능을 경험해 보세요.

PVE USB 직통 FAQs

Q1: 새로운 USB 메모리를 핫플러그하여 Windows Server가 즉시 인식할 수 있나요?

A1: 네—QEMU 설정에서 핫플러그 지원이 활성화되어 있고 게스트 도구가 설치되어 있다면, 재부팅하지 않아도 스틱이 즉시 나타납니다.

Q2: 시리얼 어댑터를 연결했음에도 불구하고 내 LXC 앱이 파일을 쓸 수가 없어요. 왜 그런가요?

A2 : /dev에서 그룹 소유권/모드 비트를 확인하십시오. 필요에 따라 custom udev 규칙을 통하거나 chmod/chown 명령을 사용하여 조정하십시오.

결론

PVE의 유연한 접근 방식을 통해 관리자는 단일 사용 듀얼부터 고속 컨트롤러에 이르기까지 거의 모든 유형의 물리적 주변 장치를 가상화된 워크로드에 안전하고 효율적으로 연결할 수 있습니다. Vinchin이 제공하는 신뢰할 수 있는 백업 기능으로 복잡성이 증가하더라도 핵심 데이터를 안전하게 보호할 수 있습니다. 오늘 Vinchin을 사용해 보세요! 최고 성능과 더불어 마음의 평안을 유지할 수 있을 것입니다!

공유하기: